未经许可,不得转载。

文章目录

正文

目标:target.com

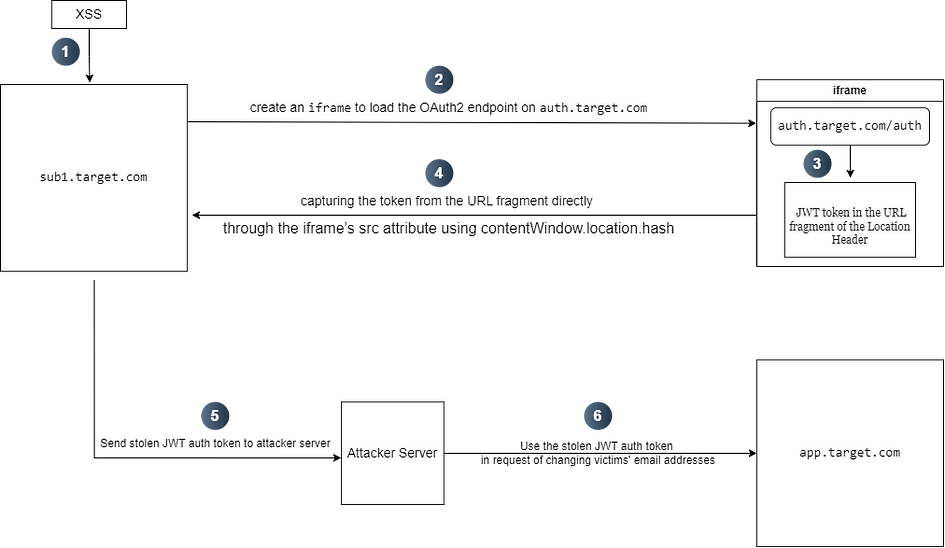

在子域sub1.target.com上,我发现了一个XSS漏洞。由于针对该子域的漏洞悬赏较低,我希望通过此漏洞将攻击升级至app.target.com,因为该子域的悬赏更高。

分析认证机制后,我发现:

sub1.target.com:使用基于Cookie的 JWT(JSON Web Token)进行认证。app.target.com:使用基于Authorization头的 JWT 进行认证。

虽然两个子域的JWT值不同,但sub1.target.com的 JWT 可以在 app.target.com 上进行认证。

因此,我的思路是:通过已知的 XSS 漏洞窃取 sub1.target.com 的 JWT 令牌,

订阅专栏 解锁全文

订阅专栏 解锁全文

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?