飞友单位

信息安全事件应急处理报告

海信中国有限公司

2024年5月20日

目 录

四、 结论与建议

信息安全事件应急处理报告

| 应急处理单位 | 海信公司 | ||

| 委托单位 | 飞友公司 | ||

| 服务类别 | 委托应急处理 | ||

| 受理日期 | 2024年5月2日 | 处理日期 | 2024年5月10日 |

| 服务成员 | 王有、张一 | 监督人 | 李进一 |

| 处理结论: 通过本次应急处理服务,解决了飞友单位存在的网站漏洞,修补后,经测试有效。 建议委托单位针对报告中提出的建议,增强安全控制措施,切实提高信息安全水平,降低相关风险。 |

海信公司

2020年 5月 20 日

批准人:张三

应急处理服务人员: 王又、张一

审核人:张三

一、概述

1.1 应急处理服务背景

飞友单位与海信公司签订应急服务合同。海信公司根据合同协议中规定的范围和工作内容为飞友单位提供应急服务。2024年5月2日飞友单位网站服务器发现存在恶意文件,直接威胁网站的正常运营与使用,飞友单位立即拨通海信公司的应急服务热线,请求应急处理服务。我方应急处理服务人员,对相关信息进行登记记录,并按作业指导书要求启动相关过程。

1.2 应急处理服务目的

尽快确认和修复漏洞,恢复信息系统的正常运行,使信息系统所遭受的破坏最小化,并在应急处理后提供准确有效的法律证据、分析统计报告和有价值的建议,在应急处理服务工作结束后对系统管理进行完善。

1.3 应急处理服务范围

| 序号 | 资产编号 | 名称 | 型号/操作系统 | 位置 |

| 1 | SDFDA-SE-006 | 网站服务器(主) | NF5270/Centos6.4 | 药监机房 |

| 2 | SDFDA-SE-007 | 网站服务器(备) | NF5270/Centos6.4 | 药监机房 |

| 3 | SDFDA-SE-011 | 数据库服务器(主) | IBM/AIX4.2 | 药监机房 |

| 4 | SDFDA-SE-012 | 数据库服务器(备) | IBM/AIX4.2 | 药监机房 |

1.4 应急处理服务依据

1.4.1 应急处理服务委托协议

《飞友单位应急处理服务委托书》

1.4.2 基础标准与法律文件

《中华人民共和国突发事件应对法》

《网络与信息安全应急处理服务资质评估方法》(YD/T 1799-2008)

《信息技术 安全技术 信息安全事件管理指南》(GB/Z 20985-2007)

《信息安全技术 信息安全事件分类指南》(GB/Z 20986-2007)

1.4.3 参考文件

《信息安全技术 信息安全风险评估规范》(GB/T 20984-2007)

《信息安全技术 信息系统安全等级保护基本要求》(GB/T 22239-2008)

《信息技术服务 运行维护 第一部分 通用要求》(GB/T28827.1-2012)

《信息技术服务 运行维护 第二部分 交付规范》(GB/T28827.1-2012)

《信息技术服务 运行维护第三部分 应急响应规范》(GB/T28827.1-2012)

二、应急处理服务流程

飞友单位应急处理服务过程主要包括六个阶段:准备阶段、检测阶段、抑制阶段、根除阶段、恢复阶段、总结阶段。

应急处理服务流程如图所示。

三、应急处理服务内容和方法

3.1 准备阶段

3.1.1 准备阶段工作流程

3.1.2 准备阶段处理过程

我公司技术支持热线客服人员接到用户的应急响应服务电话请求后,通过电话了解基本情况,并检查我公司是否有该类安全事件的应急预案,发现并没有该类安全事件的应急预案;随后我公司立刻派遣应急处理小组携带应急工具、技术规范、现场记录表在服务协议规定的1小时内准备完毕到达现场。

到达客户现场后,我们项目组负责人将会明确我们公司与飞友公司合作的目标和目的是什么,确定双方的共同利益和合作重点。由客户负责人书面授权后,根据实际客户情况建议对网站进行切换和数据备份,随后开始进行检测处理。

3.1.3 准备阶段现场处理记录表

| 工具准备清单 | |||

| 时间 | 2024年5月10日 | 服务单位名称 | 海信公司 |

| 服务单位联系人 | 李进一 | 联系方式 | 13214568521 |

| 响应服务人员 | 郭祭酒 | 联系方式 | 13254651234 |

| 工具使用原因目的描述 | 辅助快速准确发现问题,解决问题。 | ||

| 应急工具准备清单: Acunetix Web Vulnerability Scanner(简称AWVS) 网络漏洞扫描工具 | |||

| 批准人 (签字): | 张三 | ||

3.2 检测阶段

3.2.1检测阶段工作流程

3.2.2 检测阶段处理过程

我公司技术支持热线客服人员接到用户的应急响应服务电话请求后,通过电话了解基本情况,并检查我公司是否有该类安全事件的应急预案,发现并没有该类安全事件的应急预案;随后我公司立刻派遣应急处理小组携带应急工具、技术规范、现场记录表在服务协议规定的1小时内准备完毕到达现场。

到达客户现场后,项目组负责人立即与客户方负责人进行方案沟通,由客户负责人书面授权后,根据实际客户情况建议对网站进行切换和数据备份,随后开始进行检测处理。检测内容如下:

1.确认事件:首先,团队需要确认是否存在安全事件或漏洞,包括收集相关信息和报告。

2.部署漏洞扫描工具:在确认事件后,部署漏洞扫描工具,用Acunetix Web Vulnerability Scanner(AWVS),对系统进行全面扫描,以发现潜在的安全漏洞。

3.运行扫描:运行AWVS扫描工具对系统进行全面扫描,检测系统中存在的漏洞,包括常见的Web应用程序漏洞、SQL注入漏洞、跨站脚本漏洞等。

4.分析扫描结果:分析AWVS扫描结果,对发现的漏洞进行分类和评级,确定哪些漏洞是真实存在的安全风险,需要立即修复。

5.生成报告:根据扫描结果生成详细的报告,包括漏洞的描述、影响程度、修复建议等信息,以便后续的漏洞修复工作。

6.通报相关部门:将漏洞扫描结果报告通报给相关部门,包括安全团队、IT部门等,协调漏洞修复工作。

7.漏洞修复:根据报告中的修复建议,及时修复系统中存在的漏洞,提高系统的安全性。

8.监控和评估:在漏洞修复后,持续监控系统的安全状况,评估漏洞修复的效果,确保系统的安全性得到有效提升。

经过以上检测,项目组确定漏洞根源并确认成功。

3.2.3 检测阶段现场处理记录表

| 检测结果记录 | ||||

| 时间 | 2024年5月10日 | 服务单位名称 | 飞友 | |

| 服务单位联系人 | 李进一 | 联系方式 | 13214568521 | |

| 响应服务人员 | 郭祭酒 | 联系方式 | 13254651234 | |

| 检测原因或检测目的描述 | 确认漏洞存在并评估安全事件等级 | |||

| 检测过程及结果记录: (1)首先发现任意下载漏洞,可以下载敏感信息文件: tomcat路径:/data/tomcat6_8081/

(2) 然后根据敏感文件信息,并通过任意读取漏洞获取到关键信息:网站结构、网站数据库账户密码等:

(3)确定上传点,上传木马获取系统权限:

| ||||

| 安全事件等级确定: 该事故发生后将导致网站服务器被非法接管,使其公共服务受到严重损坏,系统受到严重损失,数据被非法窃取;该网站系统中断或非法篡改,可能影响到国家安全,扰乱社会秩序,对经济建设、公众利益有一定的负面影响。 该事故安全事件等级为:Ⅱ级。 | ||||

| 检测阶段确认(签字) | ||||

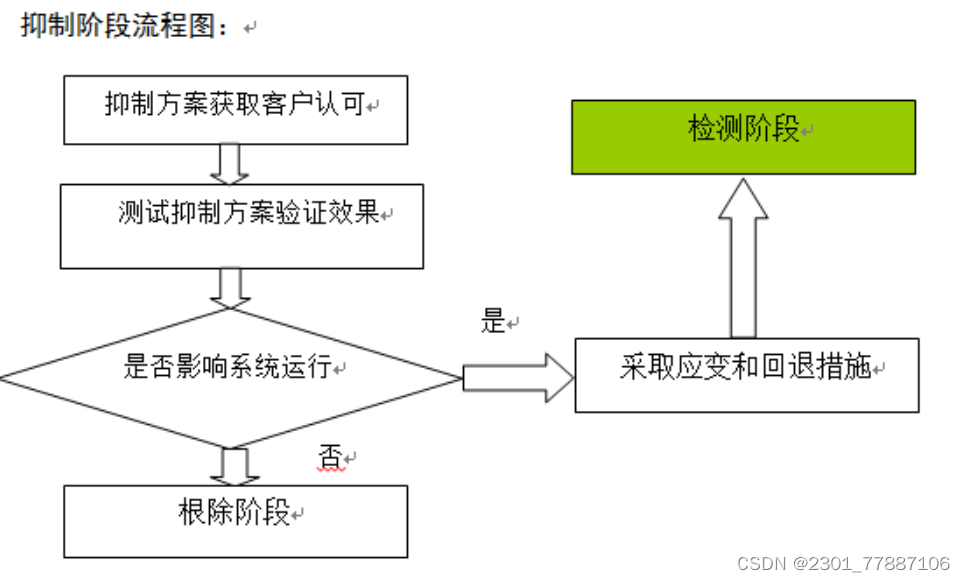

3.3 抑制阶段

3.3.1 抑制阶段工作流程

3.3.2 抑制阶段处理过程

通过检查阶段的详细调查,我们判断是文件下载访问权限不合理,上传未做过滤产生的漏洞。在与客户沟通后,客户接受我们的方案并授权我们对该系统进行抑制处理。

(1)针对敏感文件设置读取严格的读取和下载权限,禁止访问用户可以读取和下载。

(2)暂时关闭非法上传点模块,服务器暂时停止服务

(3)抑制措施验证并准备备份数据随时回退。

3.3.3 抑制阶段现场处理记录表

| 抑制处理记录表 | ||||

| 时间 | 2024年5月10日 | 服务单位名称 | 飞友 | |

| 服务单位联系人 | 李进一 | 联系方式 | 13214568521 | |

| 响应服务人员 | 郭祭酒 | 联系方式 | 13254651234 | |

| 抑制处理原因 | 针对主要文件信息泄露和非法上传漏洞进行抑制 | |||

| 抑制处理目的 | 给予最快速的漏洞基本解决方案,初步抵御攻击 | |||

| 抑制处理方案: (1)针对敏感文件设置读取严格的读取和下载权限,禁止访问用户可以读取和下载。 (2)暂时关闭非法上传点模块,服务器暂时停止服务 (3)抑制措施验证并准备备份数据随时回退。 | ||||

| 抑制方案产生的风险及应对措施: 关闭非法上传点模块后,可能对日常管理,合法上传存在一定的影响。 应对措施: 当需要上传时,采取使用介质本地服务器拷贝上传方式。 | ||||

| 抑制方案确认(签字): | 抑制效果:抑制成功 | |||

3.4 根除阶段

3.4.1 根除阶段工作流程

3.4.2 根除阶段处理过程

抑制阶段可以解决外网用户对网站系统的威胁,但是还没有从根本上解决网站漏洞问题。在与客户沟通后,我们进行了如下操作:

- 与客户沟通抑制措施达到的安全防护效果并协商厂商沟通事宜。

- 联系厂商,与厂商说明目前网站存在的非法下载、读取和上传的漏洞,建议采用添加文件校验和文件权限模块,实现漏洞修补。

- 建议客户对服务器权限进行合理优化,使用非root用户运行网站。

- 对厂商反馈修复结果进行验证并准备必要的回退措施。

- 限制文件上传的格式

3.4.3 根除阶段现场处理记录表

3.5 恢复阶段

3.5.1 恢复阶段工作流程

3.5.2 恢复阶段处理过程

通过之前的抑制及根除处理,已经基本解决了网站存在的高危漏洞,通过恢复阶段的处理,有效的修复受影响系统和数据,恢复受影响服务和业务,确保了甲方公司的信息安全和业务正常运转。

3.5.3 恢复阶段现场记录表

3.6 总结阶段

3.6.1 总结阶段工作流程

3.6.2 总结阶段现场记录表

| 应急响应总结阶段报告 呈报部门:海信单位 报告时间: 2024年5月10日 报告人: 李进一 报告人部门:网络安全 | |

| 事件的类型 | 网站存在高危漏洞 |

| 检测阶段 | |

| 检测时间 | 2024年 5月 10 日 |

| 检测动作 | 漏洞扫描和手工验证 |

| 检测结果 | 存在高危漏洞并威胁整体网站系统安全。 |

| 抑制阶段 | |

| 抑制时间 | 2024年 5 月 13 日 |

| 抑制动作 | (1)针对敏感文件设置读取严格的读取和下载权限,禁止访问用户可以读取和下载。(2)暂时关闭非法上传点模块。 |

| 抑制结果 | 给予最快速的漏洞基本解决方案,初步抵御攻击 |

| 根除阶段 | |

| 根除时间 | 2024年 5 月 16 日 |

| 根除动作 | 漏洞反馈厂商,并配合厂商进行漏洞修补。 |

| 根除结果 | 漏洞修补成功并重新上线正常运营。 |

| 事件评估 | |

| 事件影响范围 | 飞友单位相关行业 |

| 事件损失评估 | 该网站系统中断或非法篡改,可能影响到国家安全,扰乱社会秩序,对经济建设、公众利益有一定的负面影响。 |

| 处理方法评估 | 处理方法得当及时 |

| 处理流程评估 | 流程符合标准操作 |

| 事件根源分析及教训 | |

| 原因分析 | 网站代码存在漏洞,多处访问、下载未授权,上传未限制。 |

| 经验教训 | 应用系统上线前进行安全检测,培养开发人员安全意识。 |

| 总结阶段确认(签字): | |

四、结论与建议

我公司应急响应小组到达现场后,快速分析问题、定位原因、处理问题,及时有效的保障了“飞友单位门户网站”的安全稳定运行,使飞友单位避免了经济损失和不良影响。

基于以上结论,我们提出以下建议:

加强员工的信息安全意识培训,包括敏感信息的处理规范、安全密码的设置和保护、不信任邮件和链接的识别等内容。

对公司的系统和网络进行全面的安全检查和加固,包括更新安全补丁、加强访问控制、加密敏感数据等措施。

优化公司的信息安全事件响应流程,建立完善的事件响应团队和流程,提高对事件的快速响应和处理能力。

定期进行信息安全演练和评估,及时发现和解决潜在的安全风险和问题。

同时应为该类事件建立专项应急处理预案,便于以后的应急处理,并定期对飞友单位信息系统进行风险评估。

1471

1471

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?