一.Low篇;

1.登录DVWA;

(账号:admin 密码:password)

2.DVWA Security-->Low(寻寻渐进,一步一个脚印,Low-->Medium-->High);

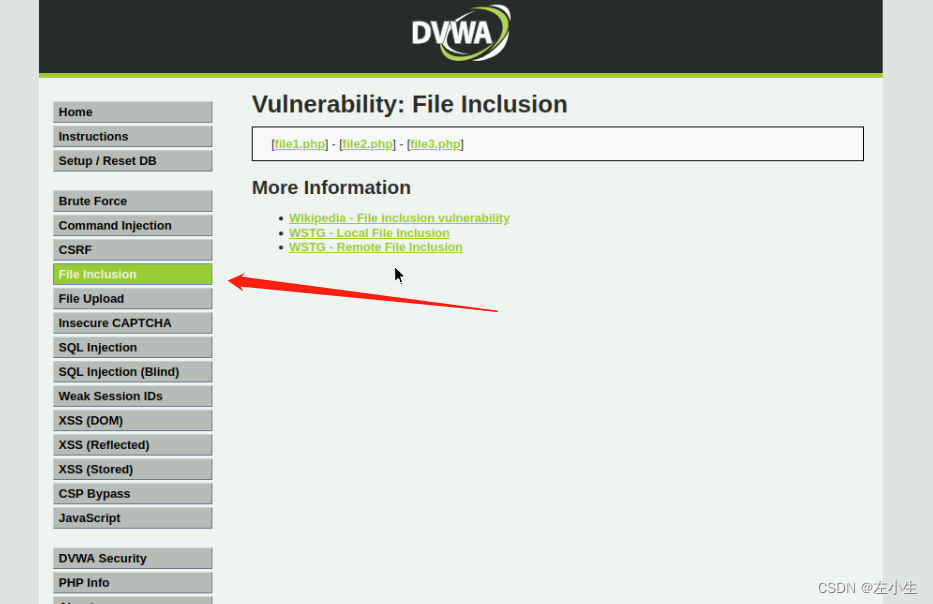

3.进入File Inclusion进行测试;

4.查看源码发现Low等级下并没有任何防御,所以你可以遍历你有权限的任何文件;

这里以file4.php作为测试;

二.Medium篇;

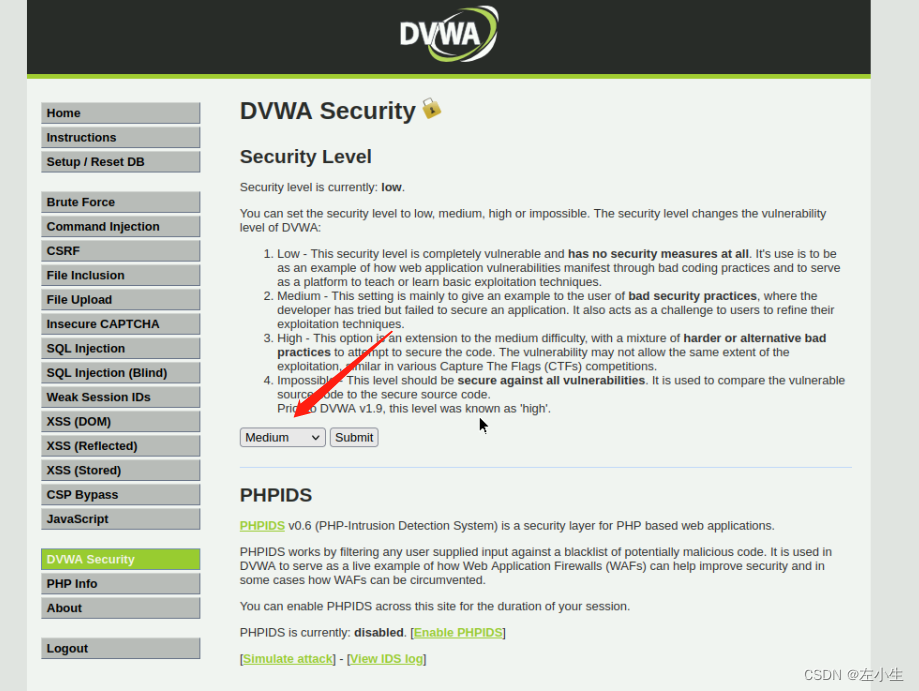

1.更改等级DVWA Security-->Medium;

2.查看源码发现只是做了简单的防御,只需绕过即可(当../被替换为空时, ..././也就变成了 ../);

输入..././hello.txt可绕过;

三.High篇;

1.DVWA Security-->High;

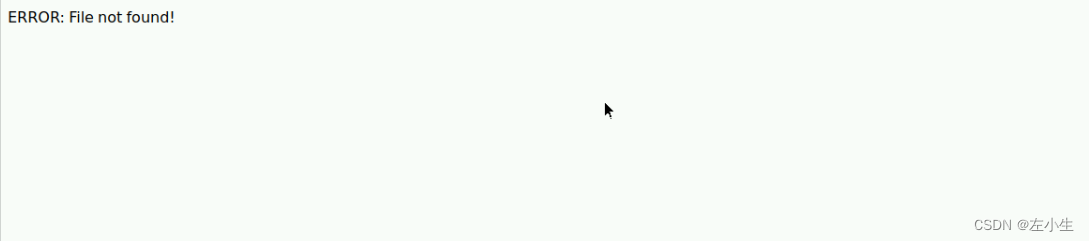

2.简单尝试判断之前的方法是否可以绕过;

出现了报错;

3.查看源码并进行分析(越来越有意思了,各位可以想象该如何绕过);

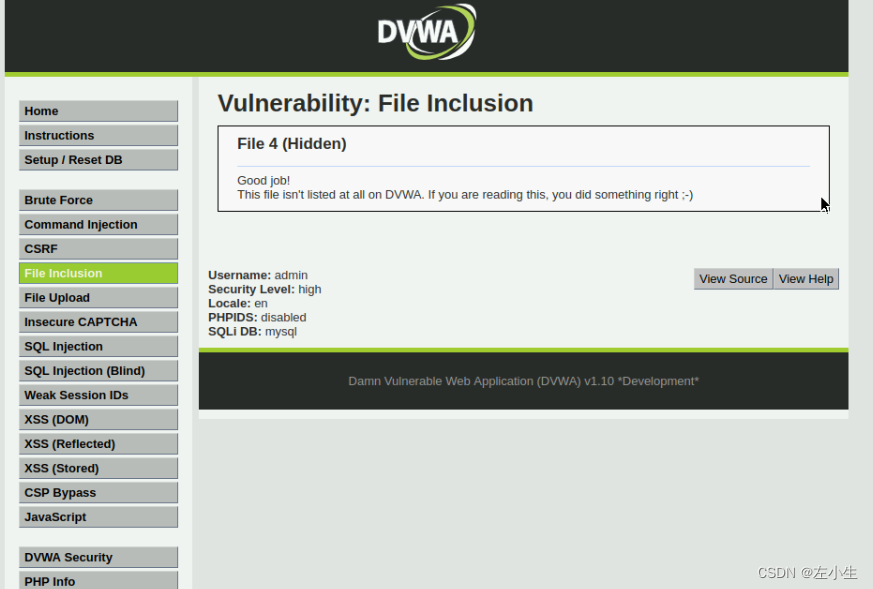

分析可知,后台逻辑要求page的值要以file为开头,或者为include.php才不会报错;

4.其实只需要只需要构造url即可,例如file/../file4.php其实直接file4.php就可以;

5.其实可以想一想如何防御让它成为impossible;

后台直接对可读取的文件进行限制,只允许读file1.php、file2.php、file3.php

441

441

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?