先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

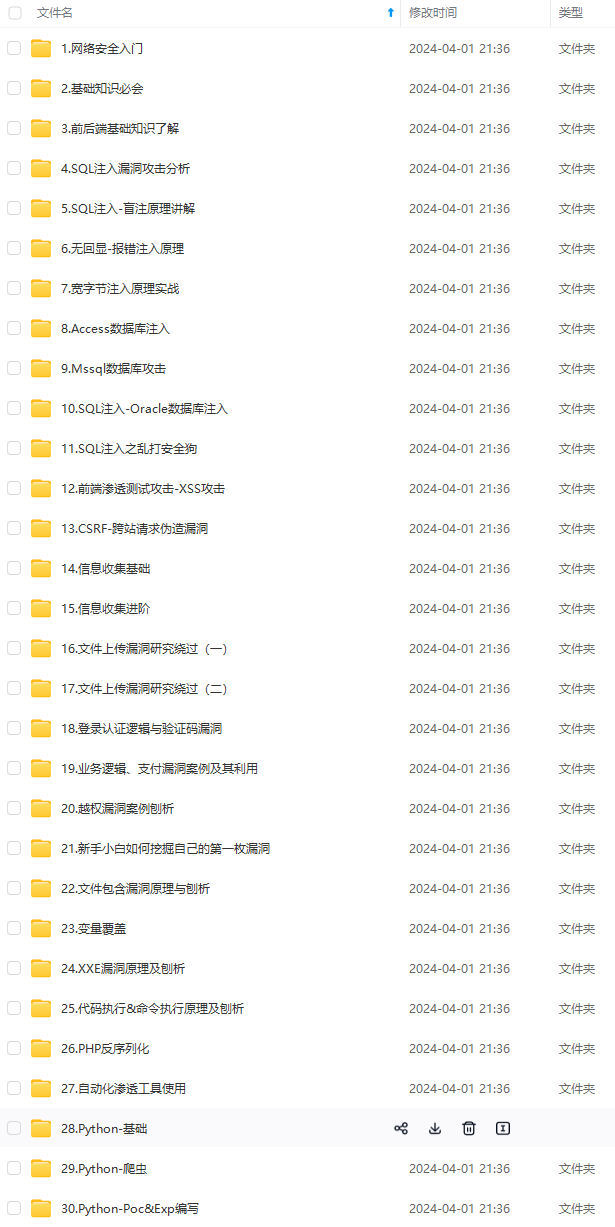

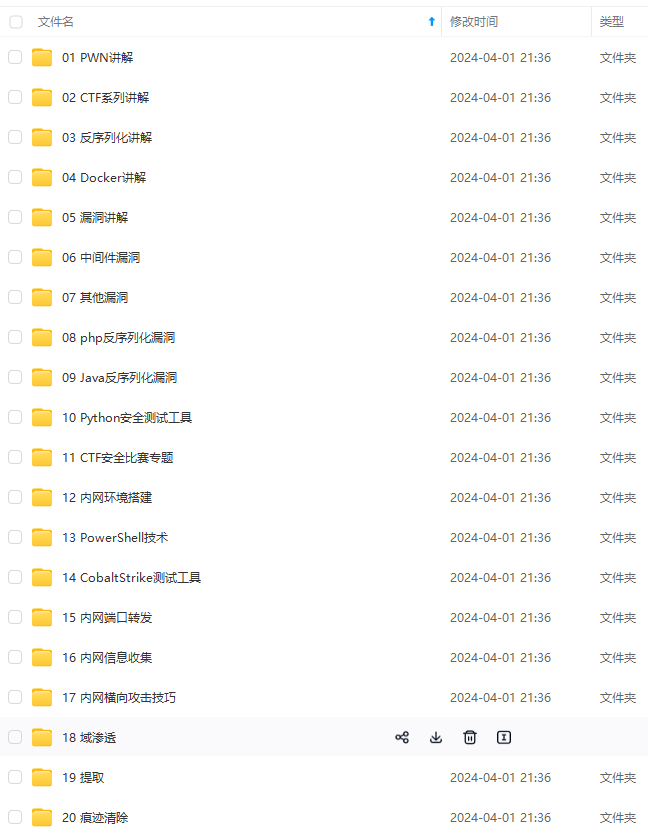

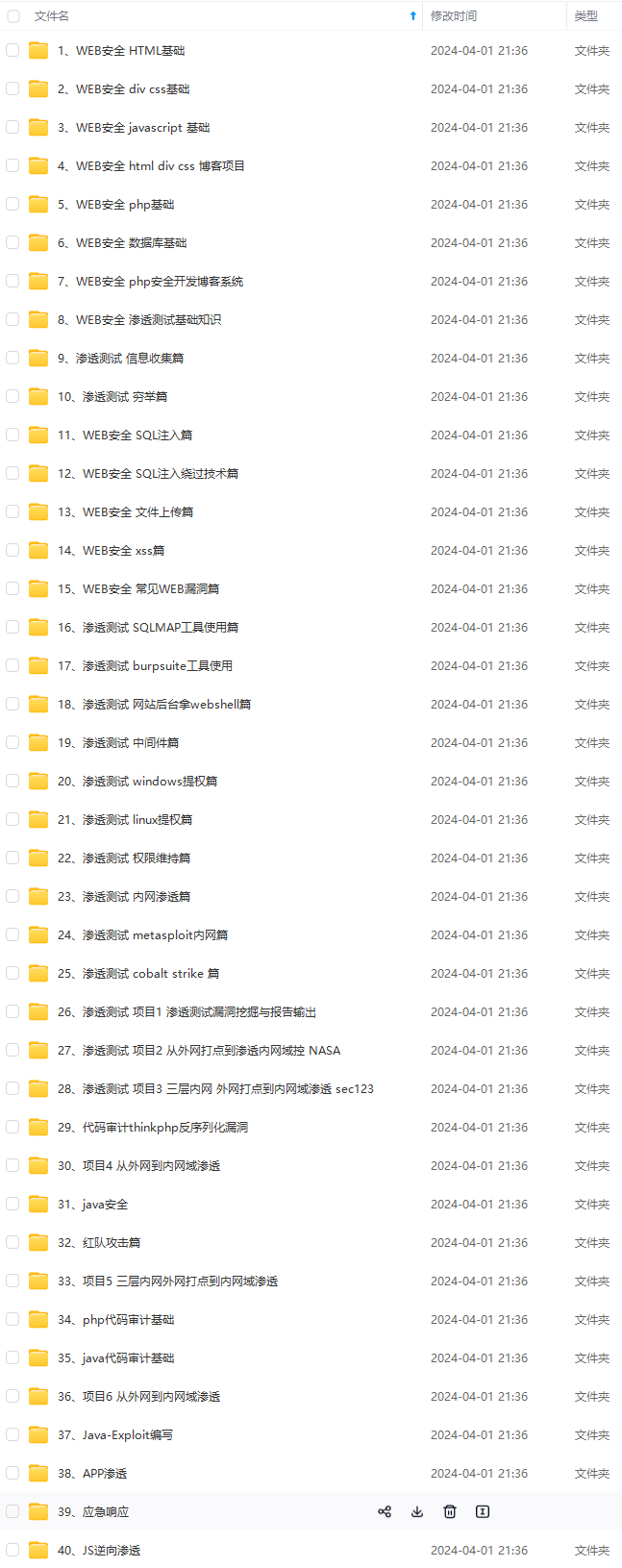

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

所以构造"n":[[],0]

其中[]是短数组语法,参考博客:PHP: Array 数组 - Manual

综上,构造url的GET参数为:

?a=7e6&b=53724&c={"m":"2023a","n":[[],0]}

成功获取flag

4. file_include

题目源码如下:

<?php

highlight\_file(\_\_FILE\_\_);

include("./check.php");

if(isset($\_GET['filename'])){

$filename = $\_GET['filename'];

include($filename);

}

?>

用御剑扫描目录后知道同一目录下存在flag.php文件。

尝试用php://filter/read=convert.base64-encode/resource=flag.php获取flag,出现报错提示:“do not hack”。

后又尝试了data://text/plain、php://input,想上传可执行命令或者木马来查看flag都失败了,页面没有任何反应。

查看WriteUp,他们说有存在一些字符过滤,可能对base64、read都进行了过滤。

看了他们的解答知道了有另一种转换过滤器iconv.* 可以用,具体参考博客:

详解php://filter以及死亡绕过

还是不懂加不加"read="有什么区别。

从博客知道convert.iconv.<input-encoding>.<output.encoding>支持多种编码方式,并且存在后面两个位置都要进行编码方式的设置。

需要构造url如下:

?filename=php:/

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

407

407

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?