被劫持的神秘礼物

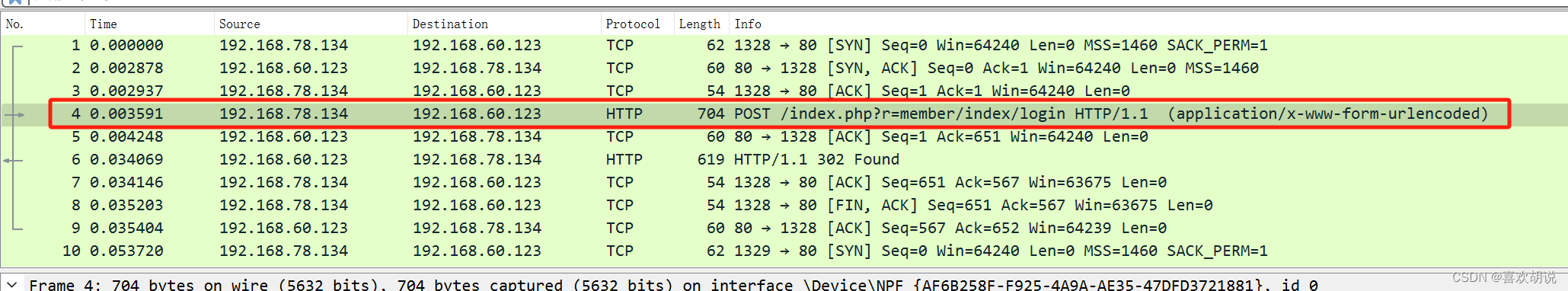

载入 wireshark 发现这条数据可能是登录数据包

过滤看一下(其实也可以不用过滤,自接双击查看就行)

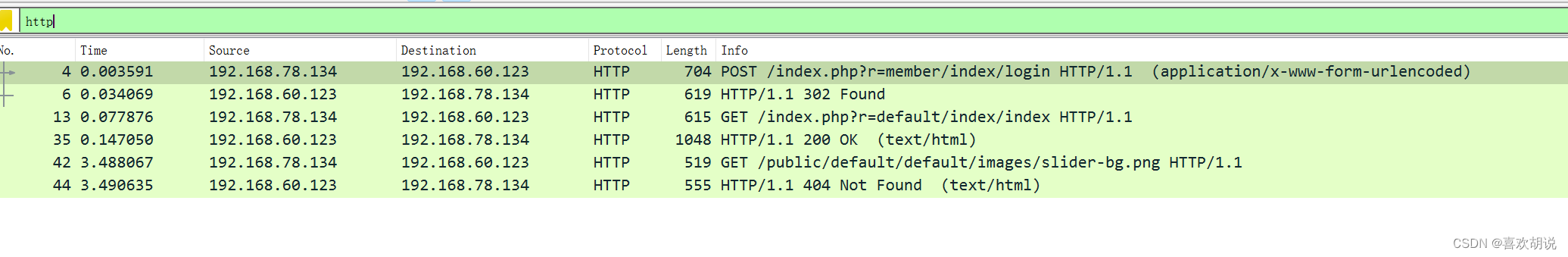

发现登录账户和密码

依题目要求拼接起来,使用MD5 hash看结果

flag{1d240aafe21a86afc11f38a45b541a49}佛系青年

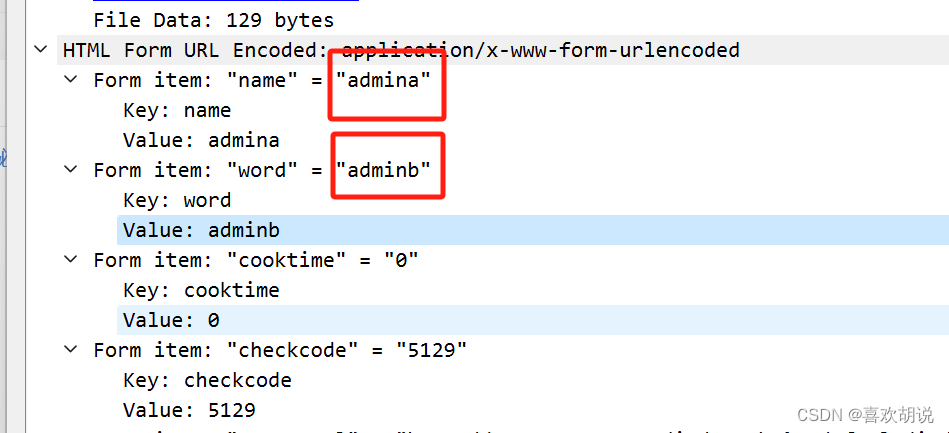

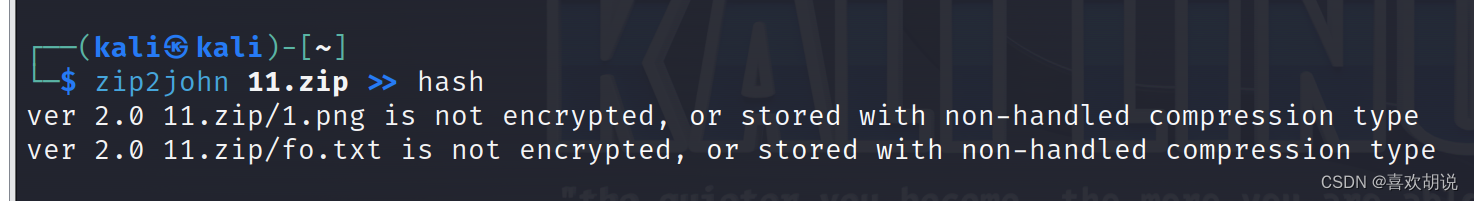

打开压缩包,发现文本文件被加密了

开始我看图片有 4 个 F ,以为是四位数字加密,用kali爆破发现破解不了

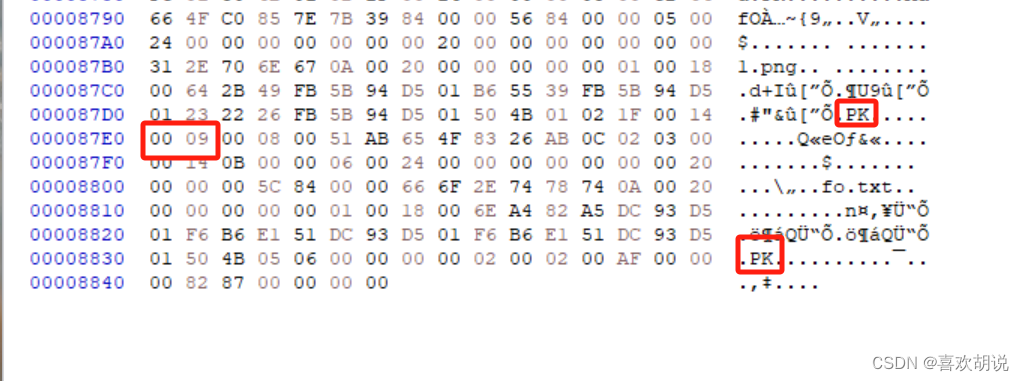

(为了方便,我把名称改成11,这里无所谓),如图所示,我猜测应该是伪加密,载入HxD

把 09 改成 00 即可

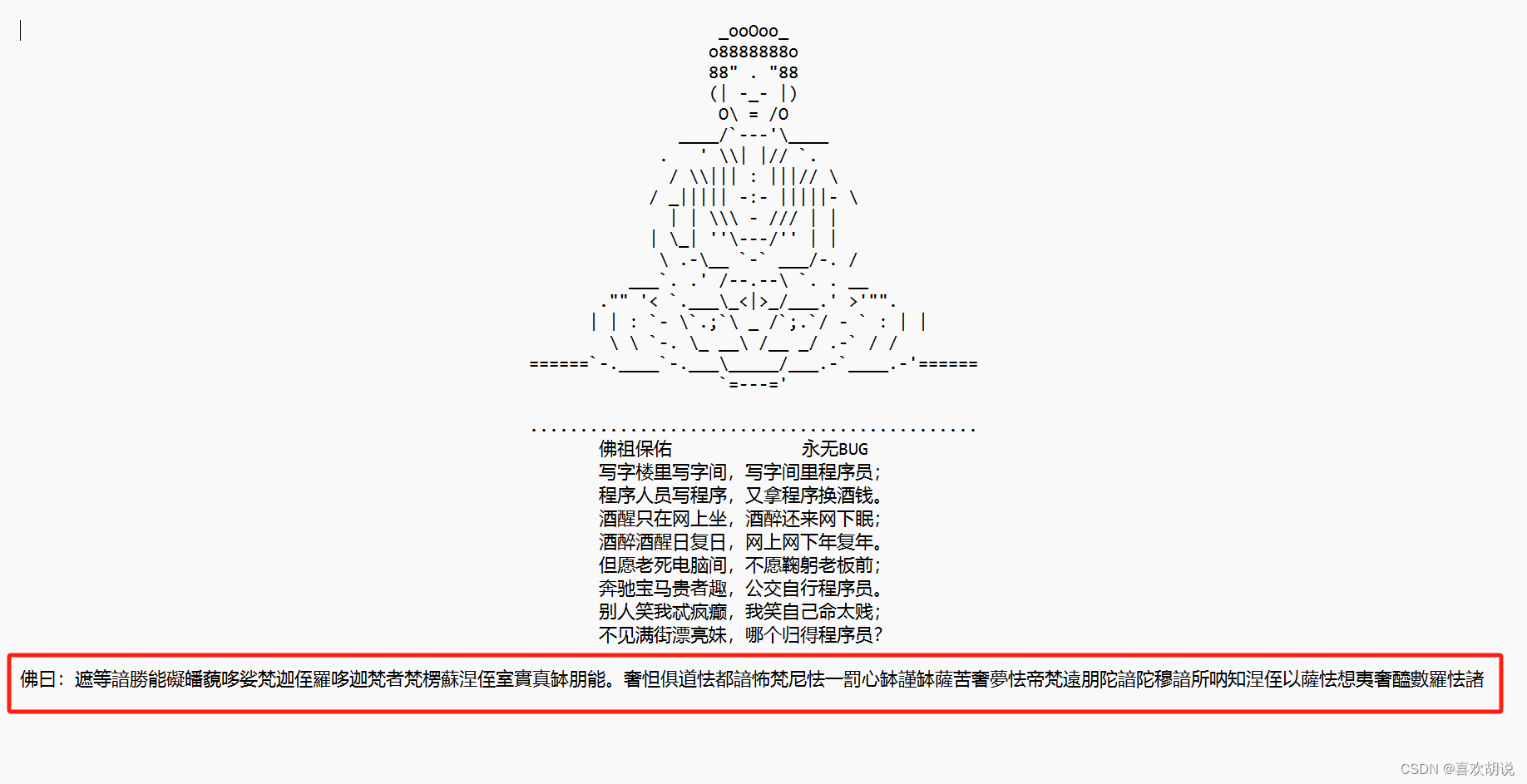

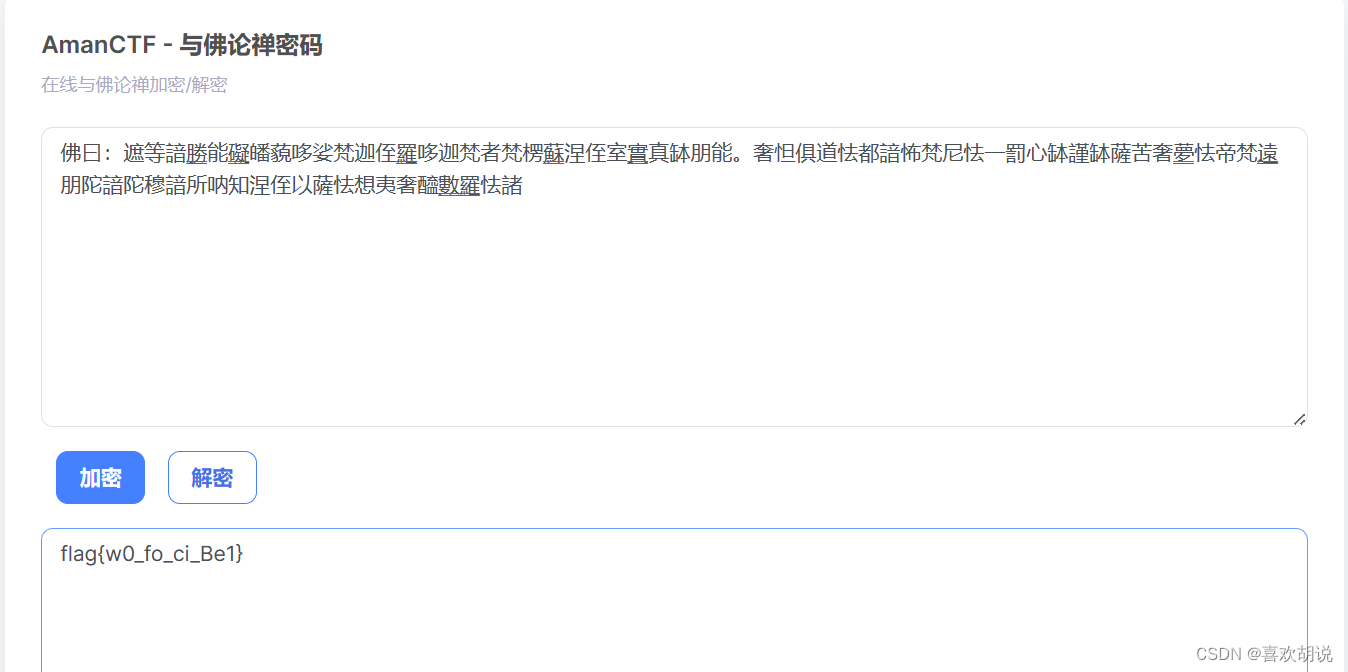

这一看就是加密数据(与佛论禅密码)

flag{w0_fo_ci_Be1}snake

打开图片,发现是一条蛇(这个蛇是个关键的提示信息,蛇的另一个英文单词:serpent)

如果在做这题之前不知道有 serpent 这种加密算法,那解这题是很难的,我也是看了大佬写的writeup才知道。

解题过程:

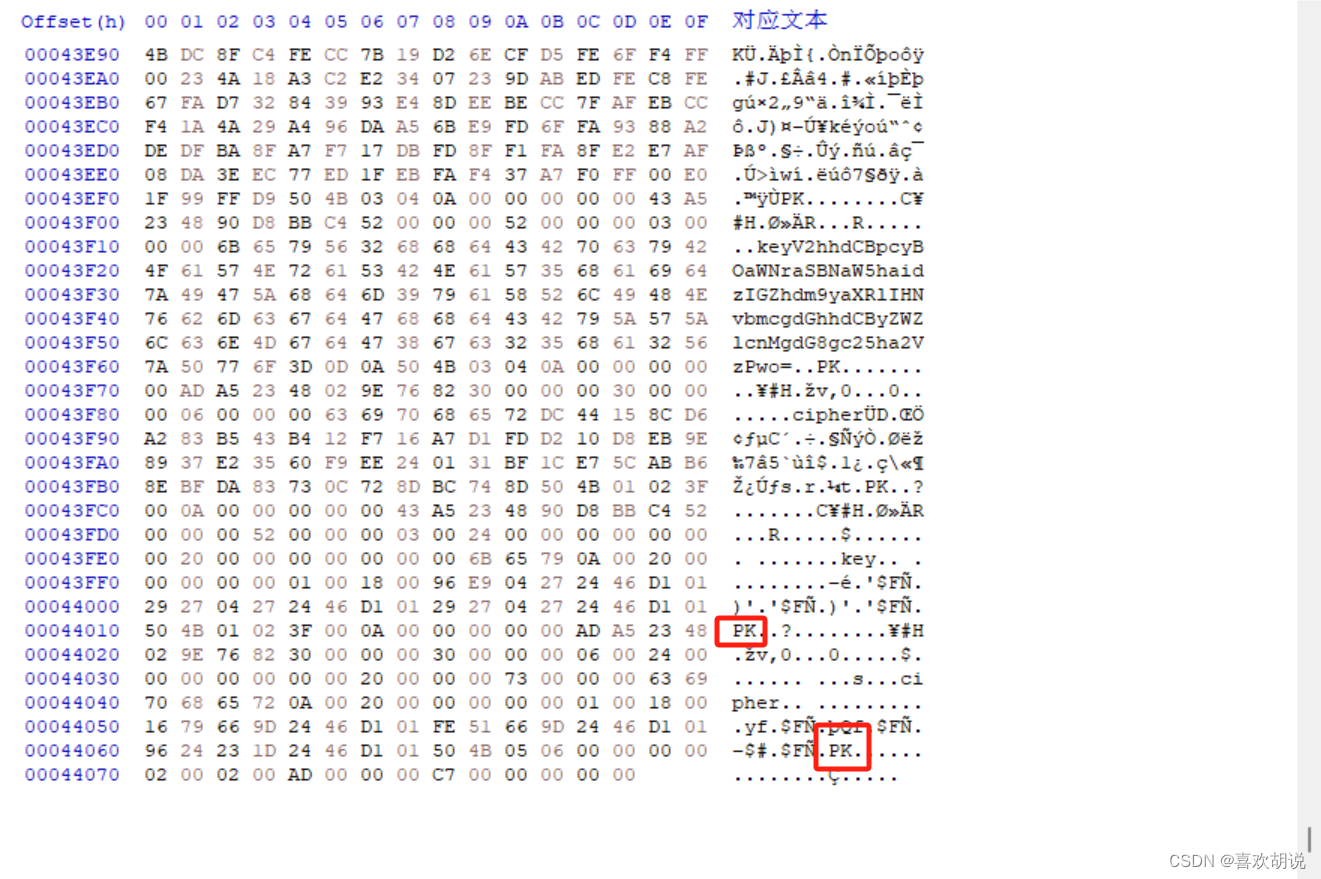

查看图片属性未发现敏感信息,直接丢进HxD

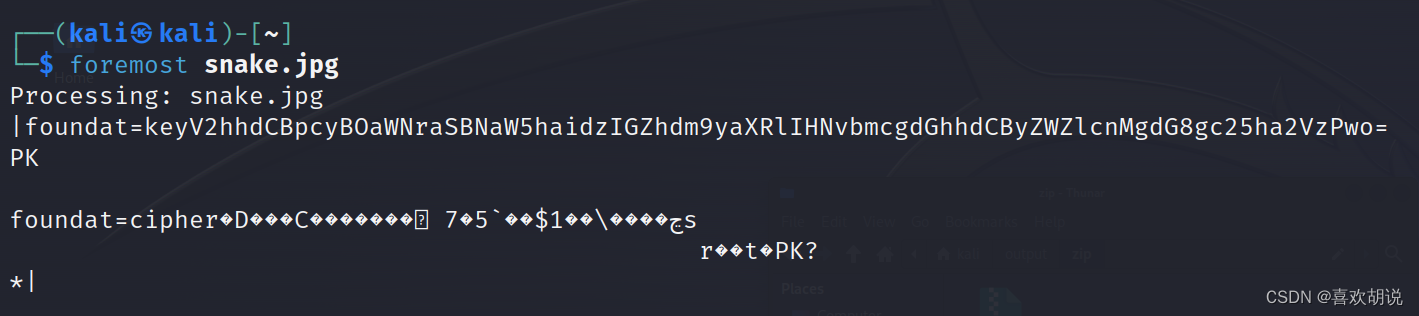

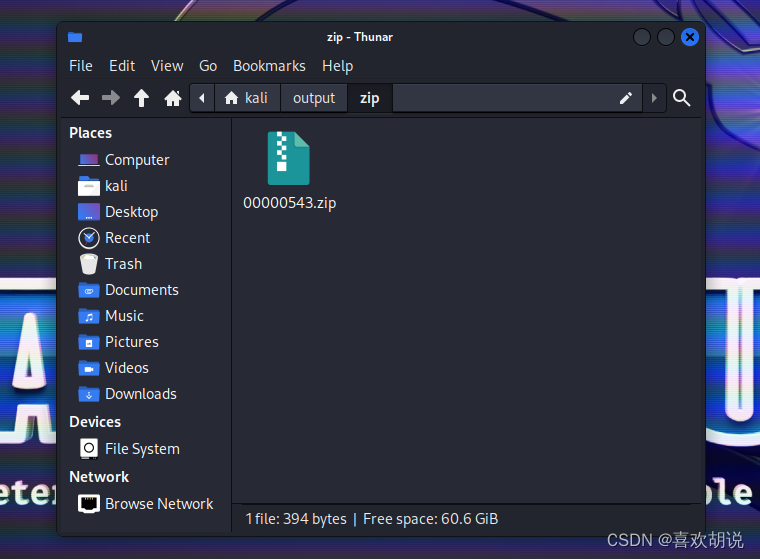

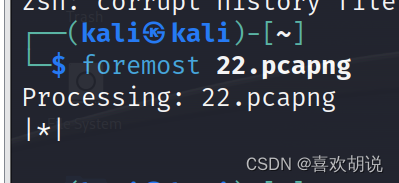

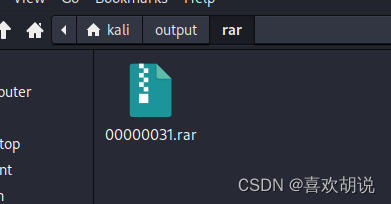

发现图片包含了压缩包,使用kali的 foremost 提取出来

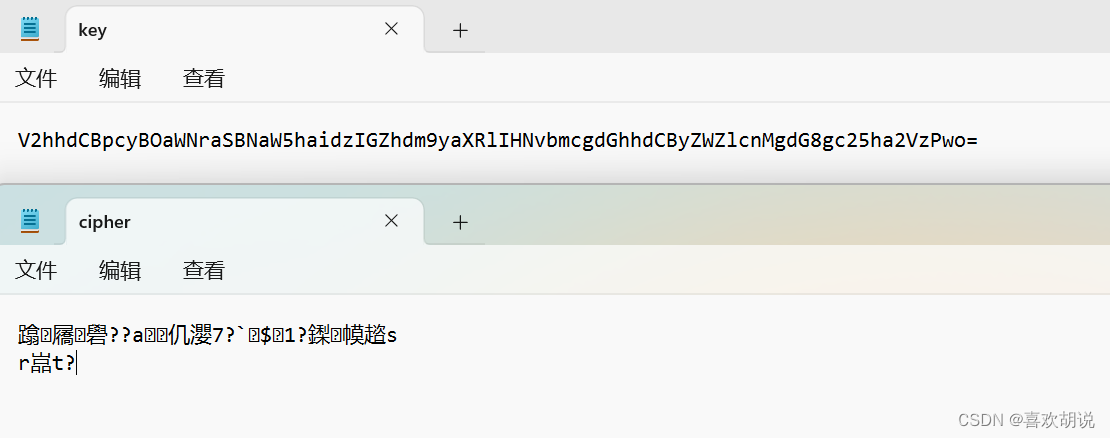

压缩包没有加密,打开压缩包后有两个文件,全部采用记事本的方式打开

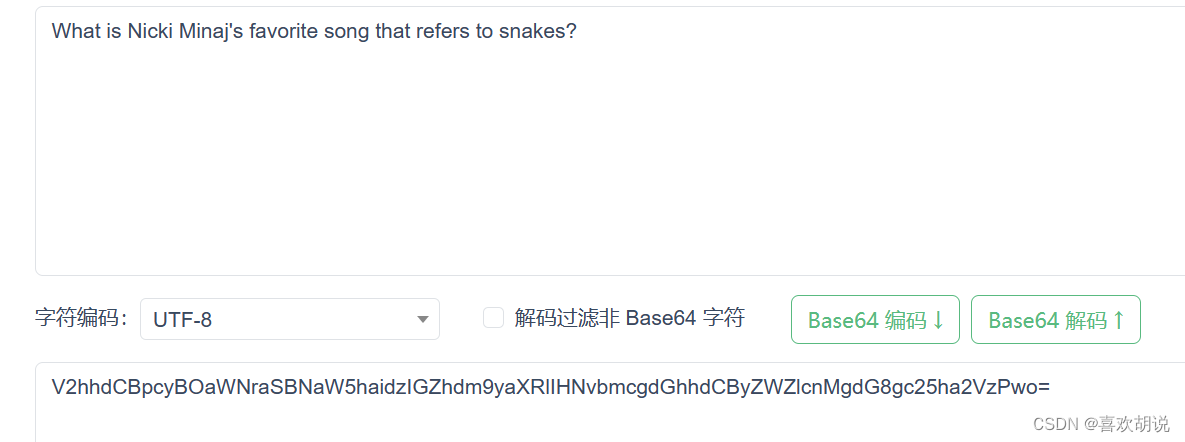

第一个用了 base64 加密的,对其进行解密

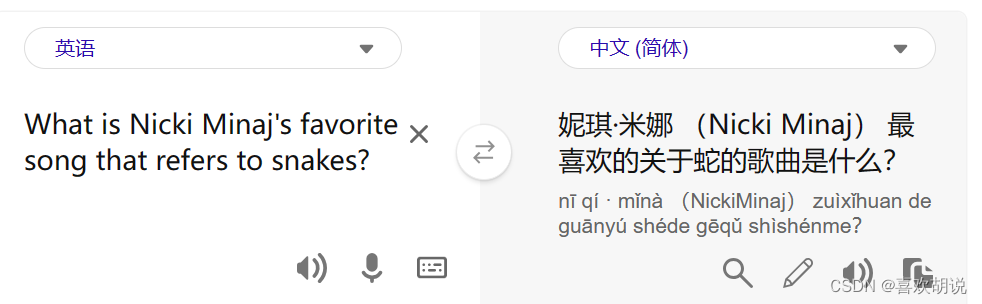

解密后是英文句子,翻译一下

这个不知道是什么,百度一下

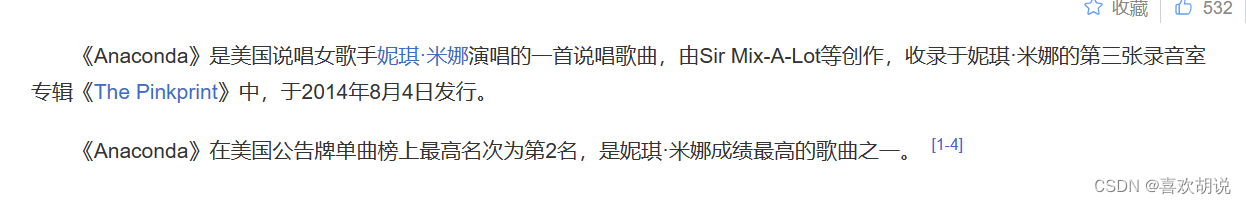

得出答案是:anaconda

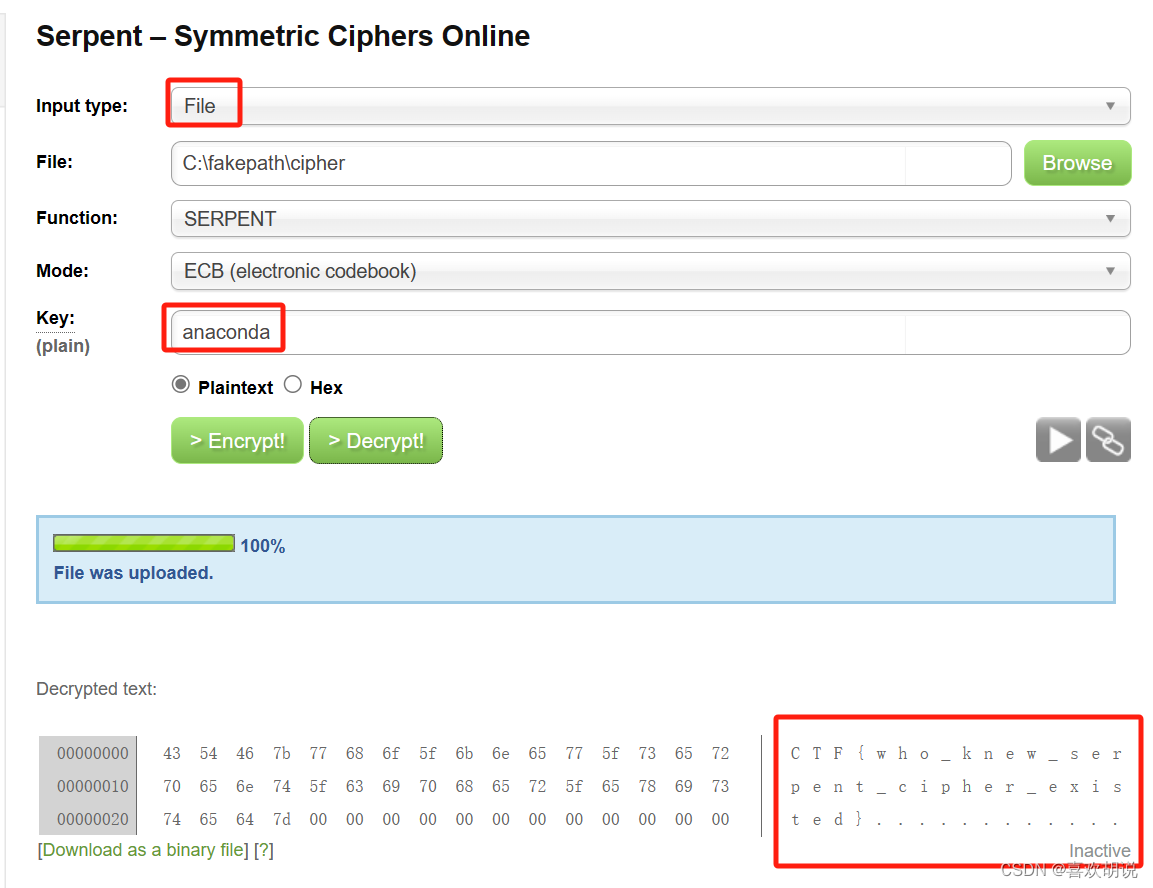

由上面我们说了,本题采用了 serpent 算法进行,猜测 anaconda 可能是密码

解密网站:

Serpent Encryption – Easily encrypt or decrypt strings or files (online-domain-tools.com)

CTF{who_knew_serpent_cipher_existed}最终答案:

flag{who_knew_serpent_cipher_existed}秘密文件

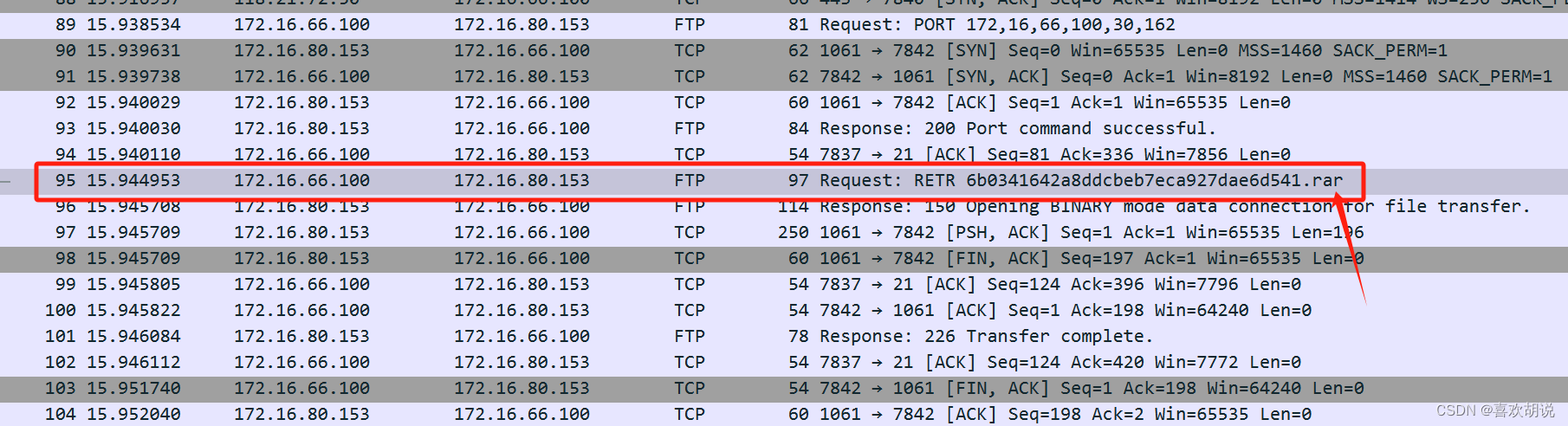

载入 wireshark 中,大致浏览一遍

发现有一个rar压缩包

使用 kali 的 foremost 提取出来,为了方便提取,我把文件名改了

【拓展】:kali 对 rar 进行爆破

工具:rarcrack

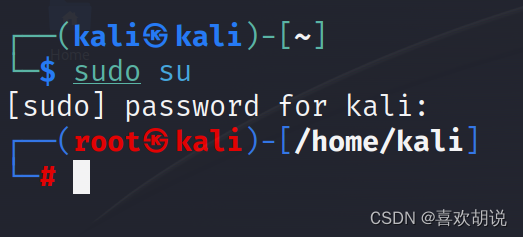

这个是需要下载的,且要进入 root 用户进行下载

apt install rarcrack下载完后就可以使用了

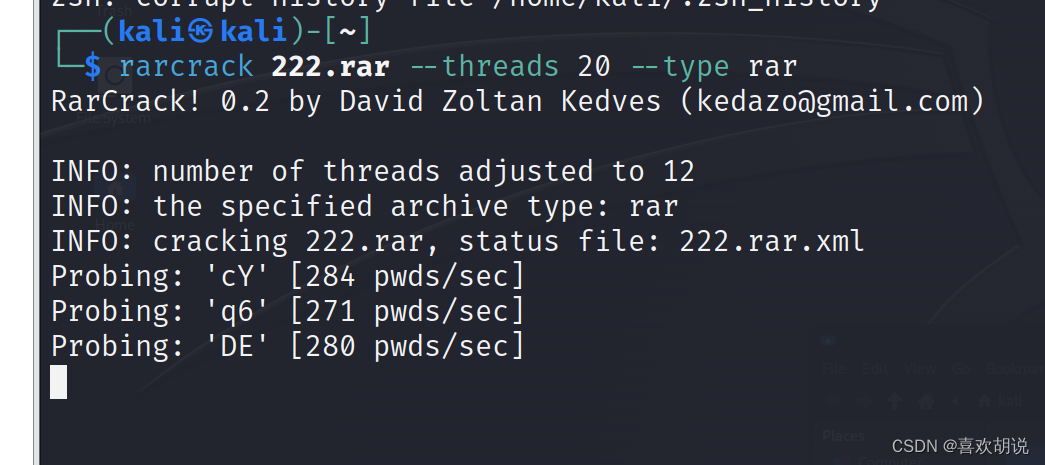

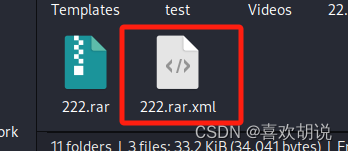

到这里的时候,ctrl + c 退出执行,在执行这条命令的时候会生成一个密码文件,它默认是从0~Z进行猜测的,一般破解这种类型的题目我们可以先试试 四位数字 的破解,所以我们使用命令修改密码文件

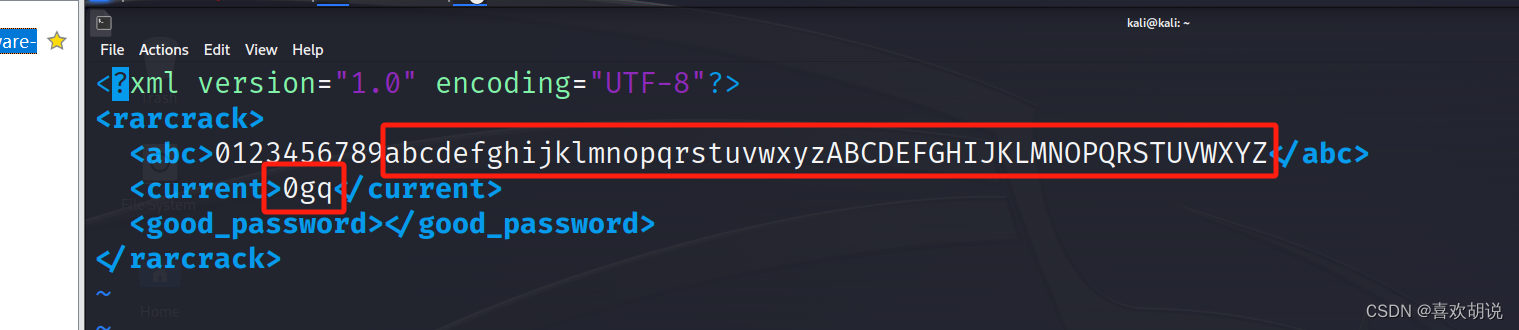

vim 压缩包名字.xml

vim 222.rar.xml

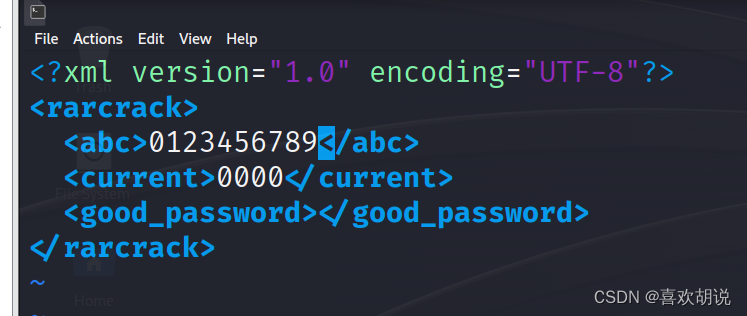

改成如下

四个 0 表示是 四位密码,0~9 表示四位都是数字

修改后保存文件

先按 Esc 键,再按 shift + 冒号键

输入 :wq! 回车就保存成功了

然后再使用

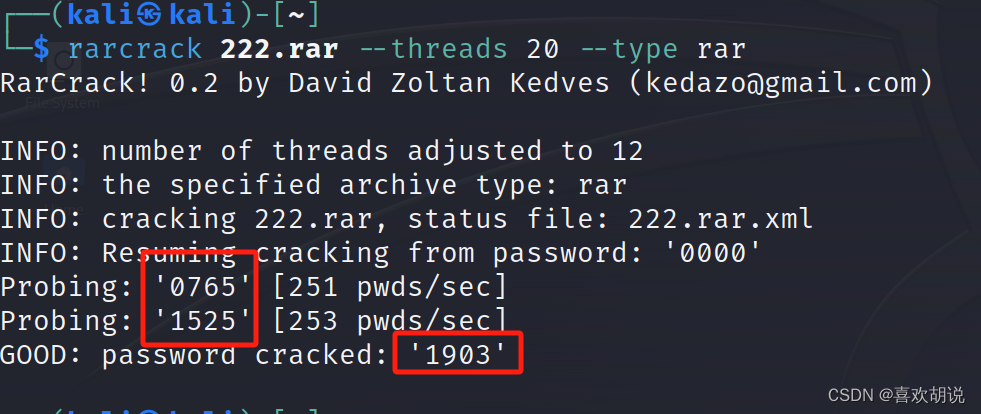

vim 222.rar.xml对压缩包进行破解

破解后密码是:1903

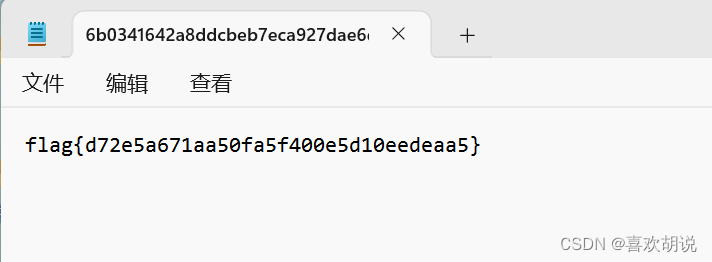

打开压缩包里的文本文件得到flag

flag{d72e5a671aa50fa5f400e5d10eedeaa5}被偷走的文件

前提知识

【文件传输协议】:ftp、tftp、scp

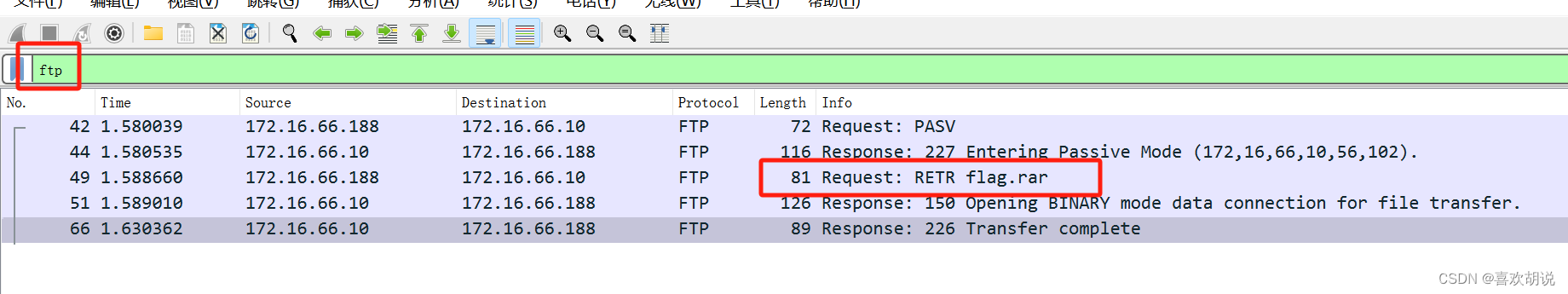

下载下来的文件载入 wireshark ,根据前提知识我们过滤一下数据包

发现包含有 rar 压缩包,老办法 kali 里面进行提取

提取完使用 rarcrack 对 rar 压缩包进行破解

破解得到密码:5790

打开压缩包里的文本文件

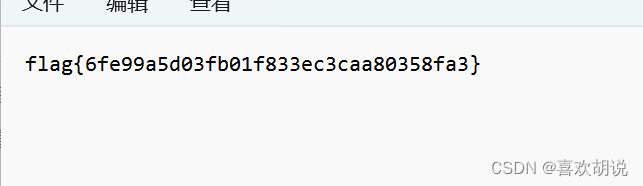

flag{6fe99a5d03fb01f833ec3caa80358fa3}【如果不知道 rarcrack 具体使用方法请阅读本文章目录,找到 秘密文件 部分仔细阅读即可】

收获:

删除文件夹命令:rm -rf

删除文件命令:rm -f

在Linux中文件夹发现右下角有个×图标,表示没有权限,可以进入 root 使用命令将其删除,退出root 用户使用普通用户权限去提取文件就不会有这种情况

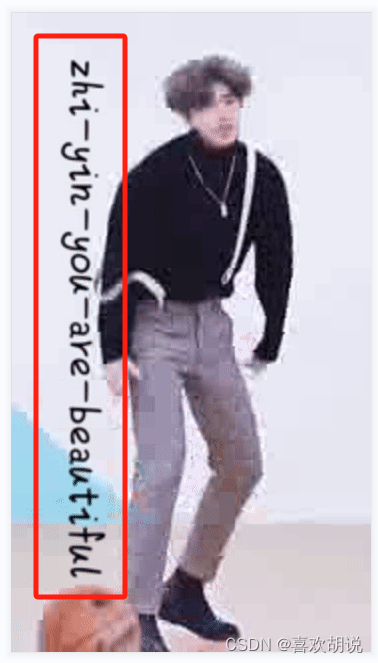

鸡你太美

两张图片,试了各种办法,没有发现敏感信息,也没有包含什么文件。

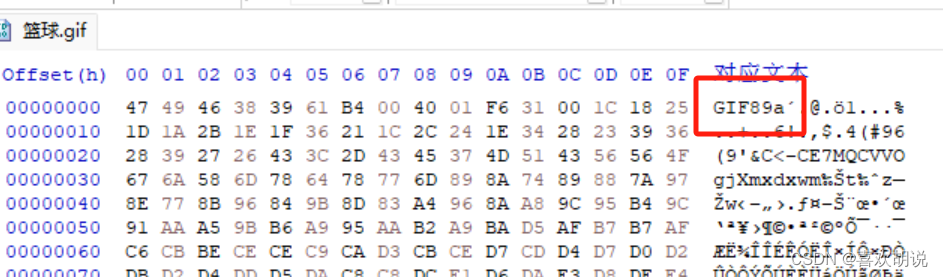

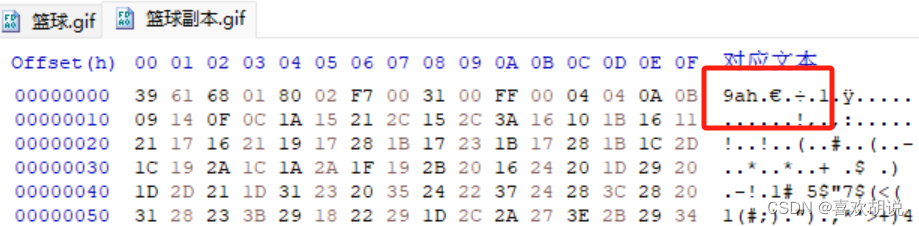

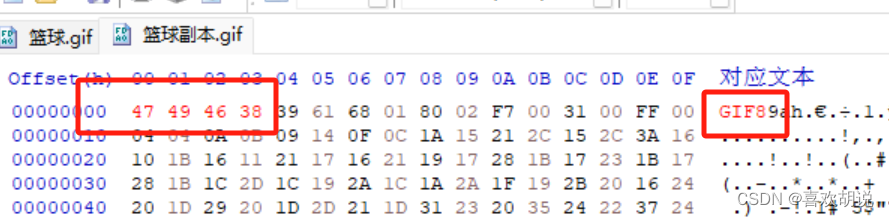

不过在HxD中发现那张打不开的图片后缀名是 .GIF

手动把第二张图的首部补上(四个字节:47 49 46 38)

保存再打开图片

所以答案是

flag{zhi_yin_you_are_beautiful}

4237

4237

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?