![]()

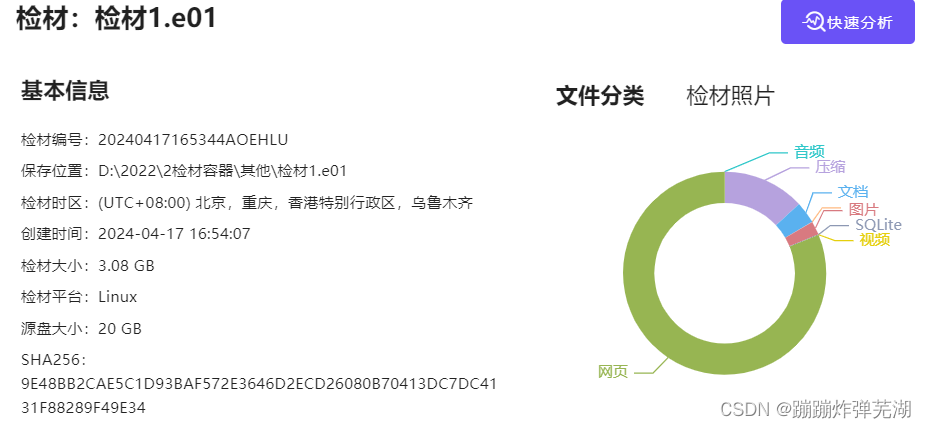

求SHA256值,用火眼打开后求

SHA256值是:9E48BB2CAE5C1D93BAF572E3646D2ECD26080B70413DC7DC4131F88289F49E34

2.![]()

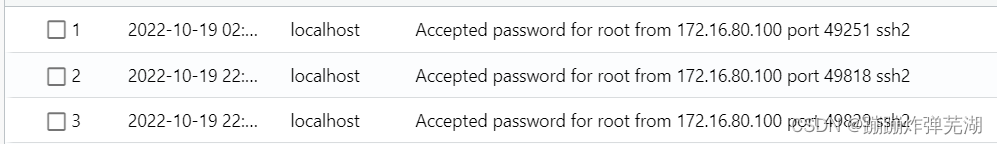

查搭建该服务器的技术员IP地址,并且该地址是检材2的解压密码。

可以通过查看Linux系统的登录日志来得到IP地址。

IP地址是:172.16.80.100

同时可以解压检材2

3.

![]()

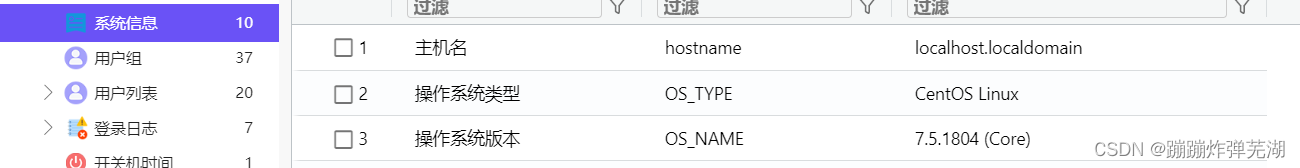

查找操作系统的版本型号:在系统信息就可以看到

是:7.5.1804

4.

![]()

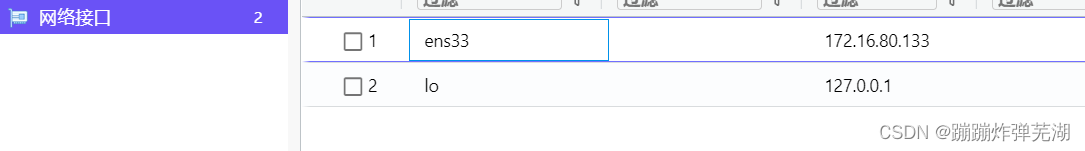

网卡的IP地址:

查看网络连接,地址为:172.16.80.133

5.

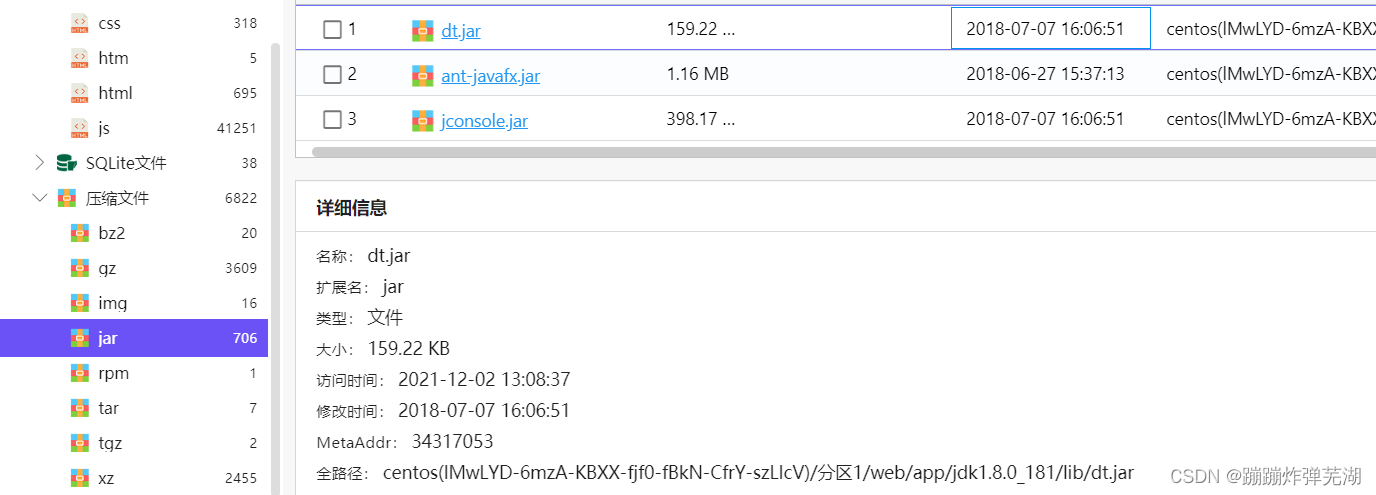

![]()

要找网站jar包的地址,可以查看压缩包jar哪里,然后看全路径

目录是:web/app/

6.

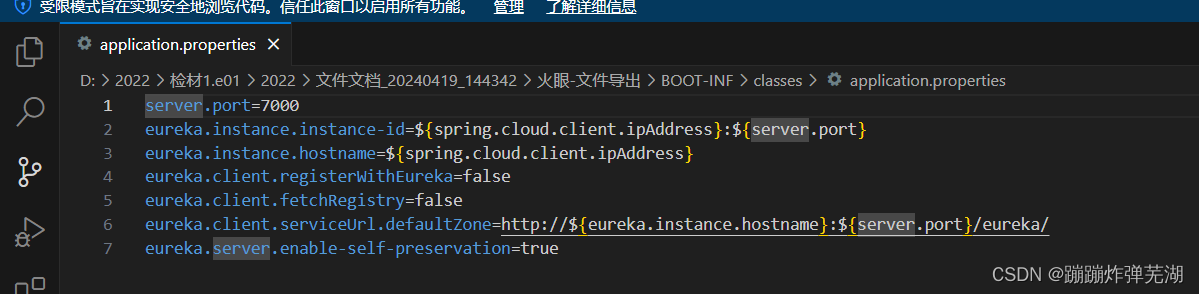

![]()

在分区1/web/app/目录下面找到jar文件,导出到本地并解压,一一打开查找,最后在cloud.jar文件里面找到监听7000端口的进程对应的文件名

7.

![]()

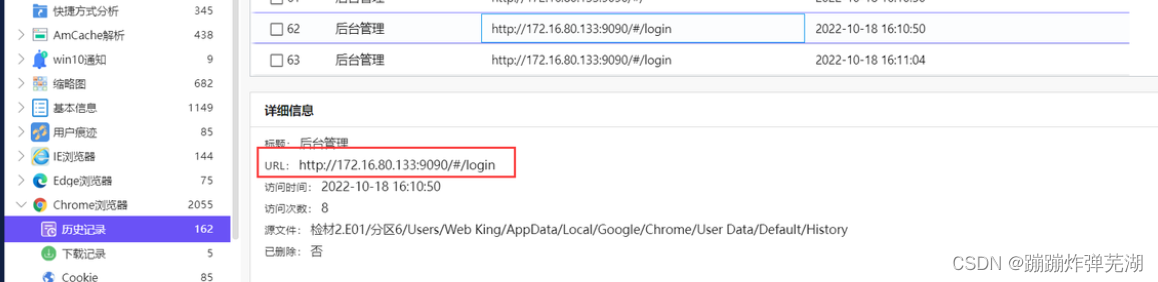

网站管理后台页面对应的网络端口,应该在admin目录下,找了半天都没有,看一下别人的

要在检材2里面才可以找到

8.

![]()

找APK下载地址

在图片里面有许多二维码,可能是扫描下载,扫一下看看

扫出来了下载地址

https://pan.forensix.cn/f/c45ca511c7f2469090ad/?dl=1

9.

![]()

加密方式一般都是MD5加密,看一下,在admin-api.jar里面

![]()

确实是MD5加密的

10.

![]()

使用到的盐值就是刚刚上面那个:

XehGyeyrVgOV4P8Uf70REVpIw3iVNwNs

到此检材1完成。

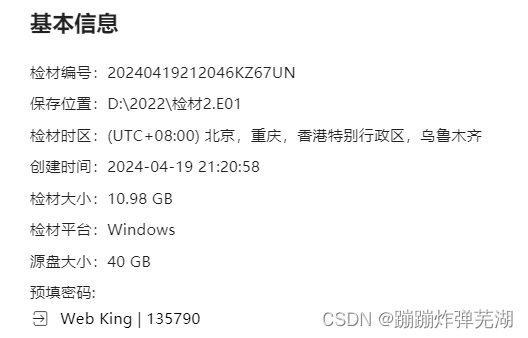

检材2

1.

![]()

在火眼分析后就可以得到密码

密码:135790

2.

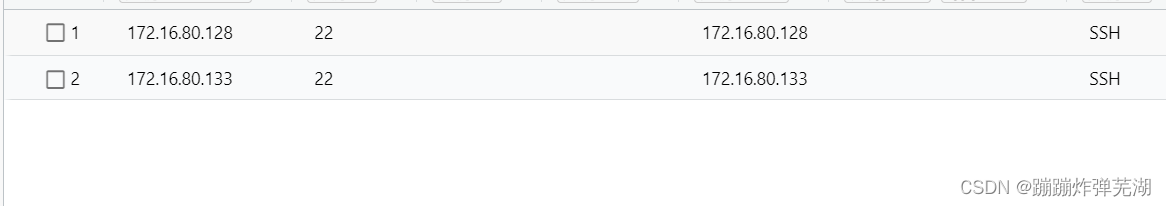

![]()

找远程连接的IP地址:可以在xshell里面找到

地址:172.16.80.128

3.

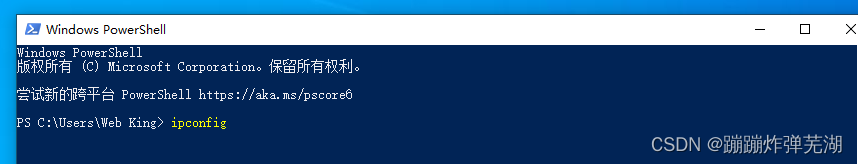

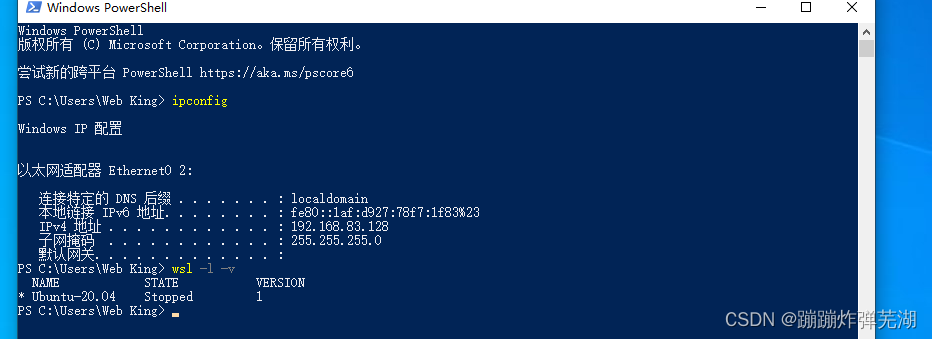

![]()

找powershll的最后一条命令,打开检材2虚拟机的windows powershll,用上键就可以看到上一条命令,也就是最后一条命令。

命令是:ipconfig

4.

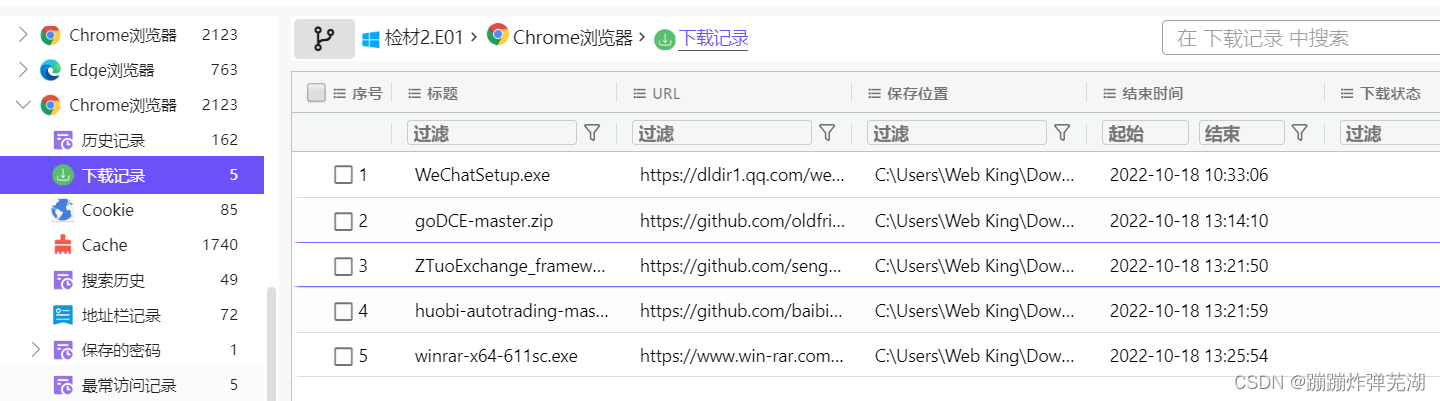

![]()

找文件名:ZTuoExchange_framework-master.zip,在下载文件中

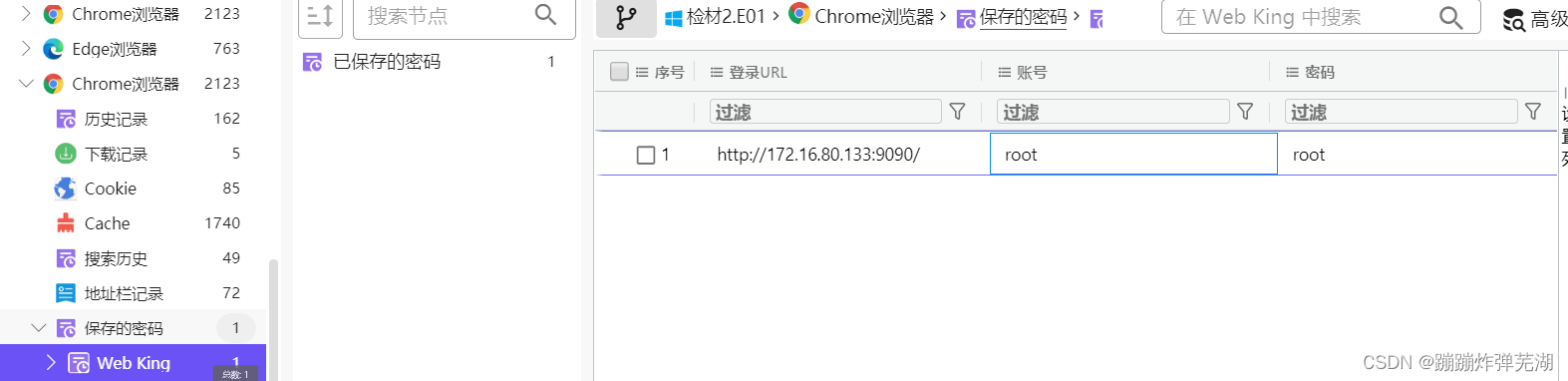

5.

![]()

找密码:root

在保存的密码里面就可以看到。

6.

![]()

找WSL系统版本:执行wsl -l -v命令

版本是:20.04

7.

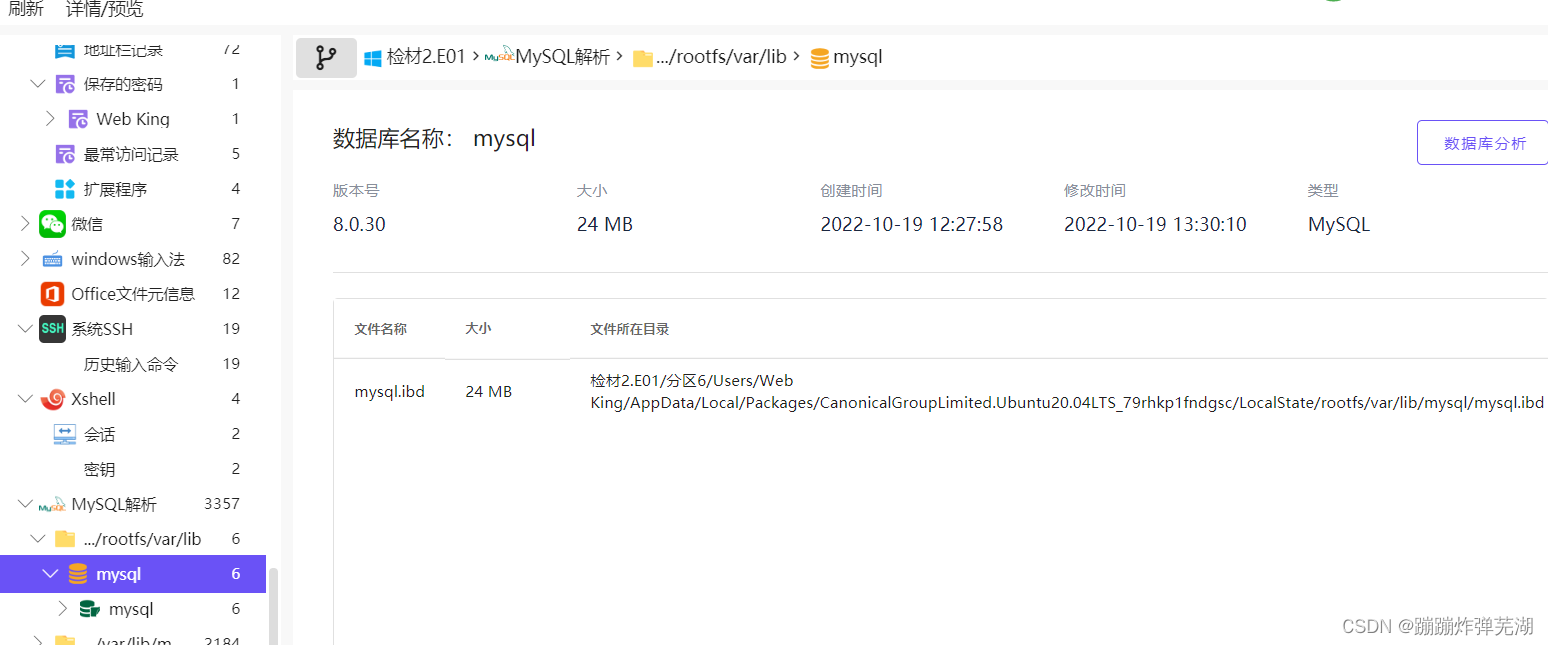

![]()

找MySQL版本型号:

可以看到是:8.0.30

8.

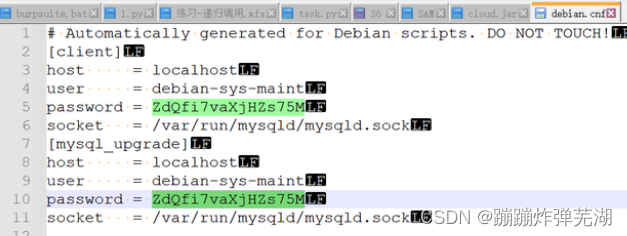

![]()

找该用户的初始密码,这个初始密码是什么是会保存在一个配置文件里的在rootfs/etc/mysql里面,可以找到一个diban.cnf,把这个文件导出来就能找到初始密码:ZdQfi7vaXjHZs75M

9.

![]()

检材3的root账号密码,从命令入手,在历史命令里就可以看到

密码是:h123456

到此,检材2结束。

4088

4088

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?