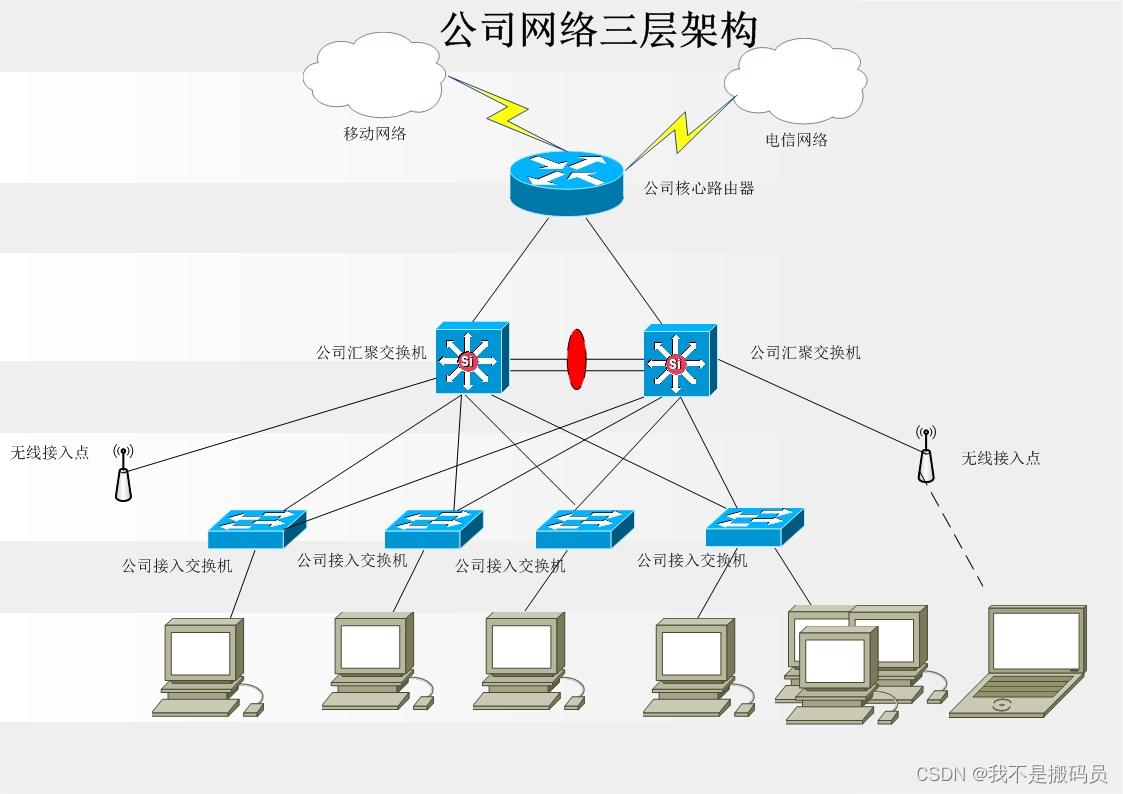

1. 网络拓扑设计

设备选择:

-

路由器: 我们需要选择能够支持大规模路由表和高速转发的路由器。这些路由器应具有强大的处理能力和高速的数据包转发能力。品牌如思科(Cisco)、华为(Huawei)和贝尔(Juniper)都提供了适用于核心网络的高端路由器产品。

-

交换机: 在核心层,我们需要的是能够支持高密度、高速交换和流量聚合的交换机。这些交换机应具有大容量的交换结构和高速的端口速率,以支持核心网络的大规模数据传输。同样,思科、华为和贝尔等厂商都提供了符合这些需求的交换机产品。

-

本实验几种布置图:根据自己的喜好可自选。

配置要点:

-

路由协议选择: 在核心层,通常会使用动态路由协议来实现路由表的自动更新和网络的动态调整。常见的路由协议包括OSPF(开放最短路径优先)和BGP(边界网关协议),根据网络规模和需求进行选择和配置。

-

冗余和高可用性配置: 在核心层,高可用性至关重要。因此,我们需要配置冗余路由器和交换机,并采用技术如HSRP(热备份路由协议)或VRRP(虚拟路由器冗余协议)来实现设备的冗余备份,以确保在设备故障时网络的持续可用性。

-

安全配置: 在核心层,安全性是至关重要的考虑因素。我们需要配置访问控制列表(ACL)和安全策略,以保护核心网络免受恶意攻击和未经授权的访问。

-

QoS(服务质量)配置: 为了确保网络的性能和稳定性,我们需要配置QoS策略,对不同类型的流量进行优先级和带宽管理,以确保关键业务的优先传输。

通过以上配置和选择,我们可以确保核心层设备能够满足网络的性能、可靠性和安全性要求,从而保障整个网络的正常运行和高效管理。

修改配置文件后,需要重启SSH服务以使更改生效:

- 配置

configure terminal ! 配置VLAN vlan 10 name Management vlan 20 name Servers vlan 30 name Users ! 配置三层接口 interface vlan 10 ip address 10.0.0.1 255.255.255.0 interface vlan 20 ip address 10.0.0.2 255.25

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

7027

7027

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?