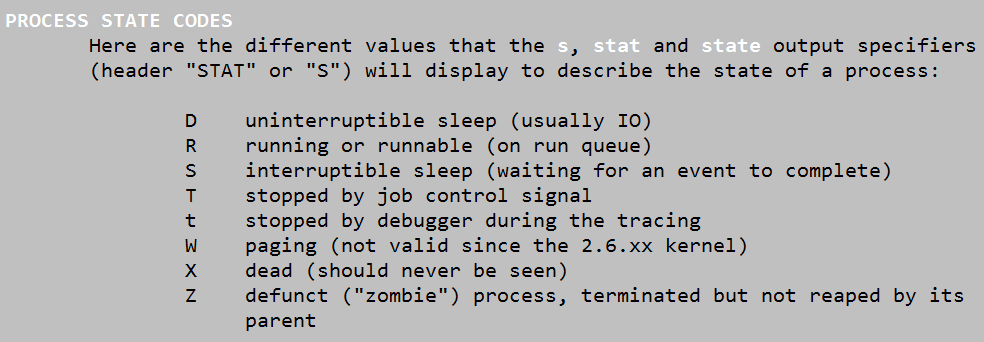

首先,linux的进程状态大体分为以下几种:

- D (TASK_UNINTERRUPTIBLE),不可中断的睡眠状态。

- R (TASK_RUNNING),进程执行中。

- S (TASK_INTERRUPTIBLE),可中断的睡眠状态。

- T (TASK_STOPPED),暂停状态。

- t (TASK_TRACED),进程被追踪。

- w (TASK_PAGING),进程调页中,2.6以上版本的内核中已经被移除。

- X (TASK_DEAD – EXIT_DEAD),退出状态,进程即将被销毁。

- Z (TASK_DEAD – EXIT_ZOMBIE),退出状态,进程成为僵尸进程。

(以上内容来自ps命令的manual手册,原文请看↓)

其中上面的5就是我们要讨论的,gdb调试程序时的t状态,程序被追踪。(关于进程的其他状态请自行百度)。

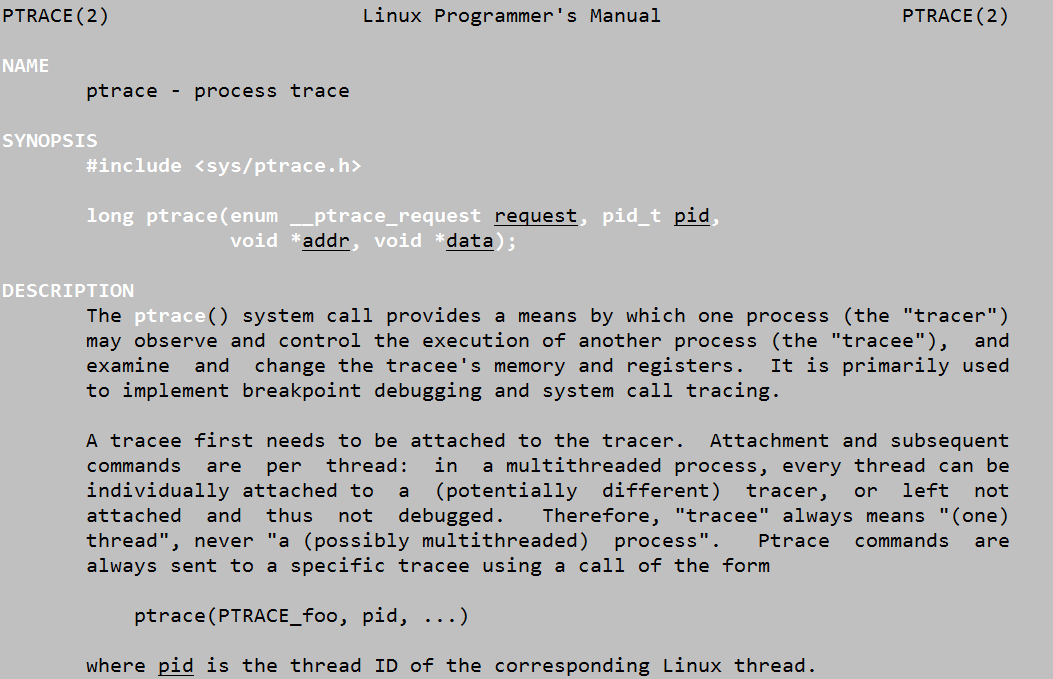

请看ptrace系统调用手册↓

ptrace的原型可以看到是:

long ptrace(enum __ptrace_request request, pid_t pid, void *addr, void *data);

4个参数的含义分别为:

- enum __ptrace_request request:指示了ptrace要执行的命令。

- pid_t pid: 指示ptrace要跟踪的进程。

- void *addr: 指示要监控的内存地址。

- void *data: 存放读取出的或者要写入的数据。

描述译文如下:

ptrace()系统调用提供了一个方法,该方法使一个程序(追踪者)可以观察和控制另外一个程序(被追踪者)的执行,并检查和改变被追踪者的内存及寄存器。它主要用于实现断点调试和追踪系统调用。

被追踪者首先需要被追踪者attach。该行为以及后续操作是线程独立的:在一个多线程的进程中,每一个线程可以被一个独立的(可能是不同的)追踪者attach,或者干脆不理会。因此,被追踪者永远是“一个线程”,而不是一个(可能是多线程的)进程。使用ptrace命令的方法是追踪程序发送如下命令给被追踪程序:

ptrace(PTRACE_foo, pid, …)

pid即linux系统分配的线程号。

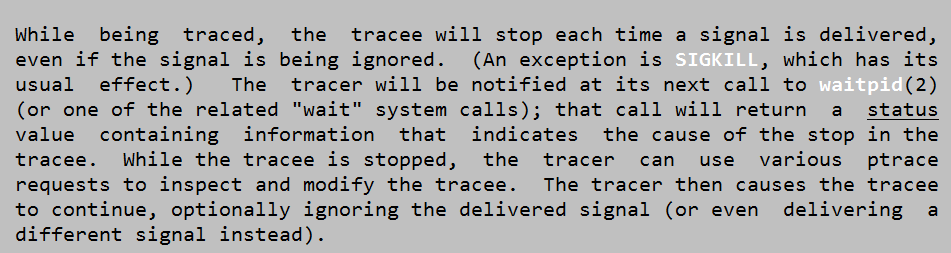

当被追踪时,被追踪线程在接收信号时会被停止,即使那个信号是被忽略的也是如此(SIGKILL除外)。追踪程序会在一个调用waitpid(或者其他类wait系统调用)时收到通知,该调用会返回一个包含被追踪线程停止的原因的状态值。当被追踪线程停止时,追踪程序可以使用多种ptrace请求来检查和编辑被追踪线程。追踪程序可以让被追踪线程继续运行,有选择地忽略发过来的信号(甚至可以发送一个完全不同的信号给被追踪线程)。

可以看到,ptrace确实是一个强大的系统调用;gdb就是基于ptrace这个系统调用来做的。其原理是利用ptrace系统调用,在被调试程序和gdb之间建立追踪关系。然后所有发送给被调试程序(被追踪线程)的信号(除SIGKILL)都会被gdb截获,gdb根据截获的信号,查看被调试程序相应的内存地址,并控制被调试的程序继续运行。GDB常用的使用方法有断点设置和单步调试,接下来我们来分析一下他们是如何实现的。

1.建立调试关系:

用gdb调试程序有2种模式,包括使用gdb启动程序,以及attach到现有进程。分别对应下面2种建立调试关系的方法:

1) fork: 利用fork+execve执行被测试的程序,子进程在执行execve之前调用ptrace(PTRACE_TRACEME),建立了与父进程(debugger)的跟踪关系。

2) attach: debugger可以调用ptrace(PTRACE_ATTACH,pid,...),建立自己与进程号为pid的进程间的跟踪关系。即利用PTRACE_ATTACH,使自己变成被调试程序的父进程(用ps可以看到)。用attach建立起来的跟踪关系,可以调用ptrace(PTRACE_DETACH,pid,...)来解除。注意attach进程时的权限问题,如一个非root权限的进程是不能attach到一个root进程上的。

2.断点原理:

1) 断点的实现原理,就是在指定的位置插入断点指令,当被调试的程序运行到断点的时候,产生SIGTRAP信号。该信号被gdb捕获并进行断点命中判定,当gdb判断出这次SIGTRAP是断点命中之后就会转入等待用户输入进行下一步处理,否则继续。

2) 断点的设置原理: 在程序中设置断点,就是先将该位置的原来的指令保存,然后向该位置写入int 3。当执行到int 3的时候,发生软中断,内核会给子进程发出SIGTRAP信号,当然这个信号会被转发给父进程。然后用保存的指令替换int3,等待恢复运行。

3) 断点命中判定:gdb把所有的断点位置都存放在一个链表中,命中判定即把被调试程序当前停止的位置和链表中的断点位置进行比较,看是断点产生的信号,还是无关信号。

4) 条件断点的判定:原理同3),只是恢复断点处的指令后,再多加一步条件判断。若表达式为真,则触发断点。由于需要判断一次,因此加入条件断点后,不管有没有触发到条件断点,都会影响性能。在x86平台,某些硬件支持硬件断点,在条件断点处不插入int 3,而是插入一个其他指令,当程序走到这个地址的时候,不发出int 3信号,而是先去比较一下特定寄存器和某个地址的内容,再决定是否发送int 3。因此,当你的断点的位置会被程序频繁地“路过”时,尽量使用硬件断点,会对提高性能有帮助。

3.单步跟踪原理:

单步跟踪就是指在调试程序的时候,让程序运行一条指令/语句后就停下。GDB中常用的命令有next, step, nexti, stepi。单步跟踪又常分为语句单步(next, step)和指令单步(如nexti, stepi)。

在linux上,指令单步可以通过ptrace来实现。调用ptrace(PTRACE_SINGLESTEP,pid,...)可以使被调试的进程在每执行完一条指令后就触发一个SIGTRAP信号,让GDB运行。下面来看一个例子:

child = fork();

if(child == 0) {

execl("./HelloWorld", "HelloWorld", NULL);

}

else {

ptrace(PTRACE_ATTACH,child,NULL,NULL);

while(1){

wait(&val);

if(WIFEXITED(val))

break;

count++;

ptrace(PTRACE_SINGLESTEP,child,NULL,NULL);

}

printf("Total Instruction number= %d/n",count);

}

这段程序比较简单,子进程调用execve执行HelloWorld,而父进程则先调用ptrace(PTRACE_ATTACH,pid,...)建立与子进程的跟踪关系。然后调用ptrace(PTRACE_SINGLESTEP, pid, ...)让子进程一步一停,以统计子进程一共执行了多少条指令(你会发现一个简单的HelloWorld实际上也执行了好几万条指令才完成)。当然你也完全可以在这个时候查看EIP寄存器中存放的指令,或者某个变量的值,当然前提是你得知道这个变量在子进程内存镜像中的位置。

指令单步可以依靠硬件完成,如x86架构处理器支持单步模式(通过设置EFLAGS寄存器的TF标志实现),每执行一条指令,就会产生一次异常(在Intel 80386以上的处理器上还提供了DRx调试寄存器以用于软件调试)。也可以通过软件完成,即在每条指令后面都插入一条断点指令,这样每执行一条指令都会产生一次软中断。

语句单步基于指令单步实现,即GDB算好每条语句所对应的指令,从什么地方开始到什么地方结束。然后在结束的地方插入断点,或者指令单步一步一步的走到结束点,再进行处理。

当然gdb的实现远比今天我们所说的内容要复杂,它能让我们很容易的监测,修改被调试的进程,比如通过行号,函数名,变量名。而要真正实现这些,一是需要在编译的时候提供足够的信息,如在gcc时加入-g选项,这样gcc会把一些程序信息放到生成的ELF文件中,包括函数符号表,行号,变量信息,宏定义等,以便日后gdb调试,当然生成的文件也会大一些。二是需要我们对ELF文件格式,进程的内存镜像(布局)以及程序的指令码十分熟悉。这样才能保证在正确的时机(断点发生?单步?)找到正确的内存地址(代码?数据?)并链接回正确的程序代码(这是哪个变量?程序第几行?)。感兴趣的同学可以找到相应的代码仔细分析一下。

小结:

ptrace可以实时监测和修改另一个进程的运行,它是如此的强大以至于曾经因为它在unix-like平台(如Linux, *BSD)上产生了各种漏洞。但换言之,只要我们能掌握它的使用,就能开发出很多以前在用户态下不可能实现的应用。当然这可能需要我们掌握编译,文件格式,程序内存布局等相当多的底层知识。

回顾ptrace的使用:

1)用PTRACE_ATTACH或者PTRACE_TRACEME 建立进程间的跟踪关系。

2)PTRACE_PEEKTEXT, PTRACE_PEEKDATA, PTRACE_PEEKUSR等读取子进程内存/寄存器中保留的值。

3)PTRACE_POKETEXT, PTRACE_POKEDATA, PTRACE_POKEUSR等把值写入到被跟踪进程的内存/寄存器中。

4)用PTRACE_CONT,PTRACE_SYSCALL, PTRACE_SINGLESTEP控制被跟踪进程以何种方式继续运行。

5)PTRACE_DETACH, PTRACE_KILL 脱离进程间的跟踪关系。

参考文献:

Ptrace 详解 - tangr206 - 博客园 (cnblogs.com)

2080

2080

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?