先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

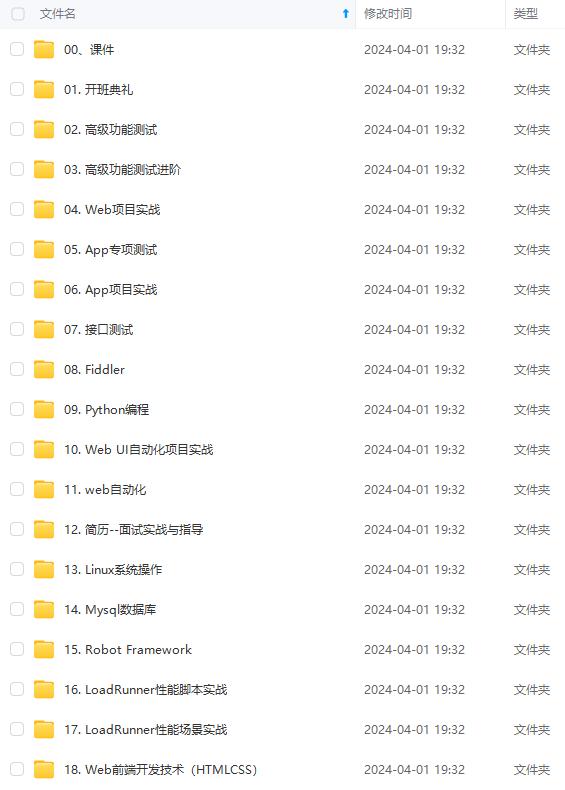

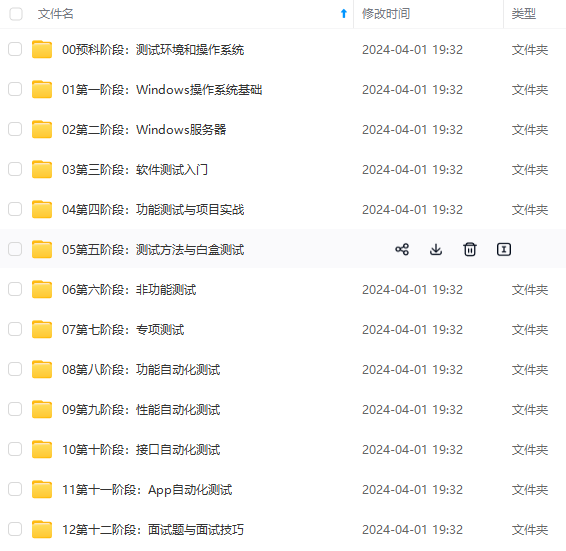

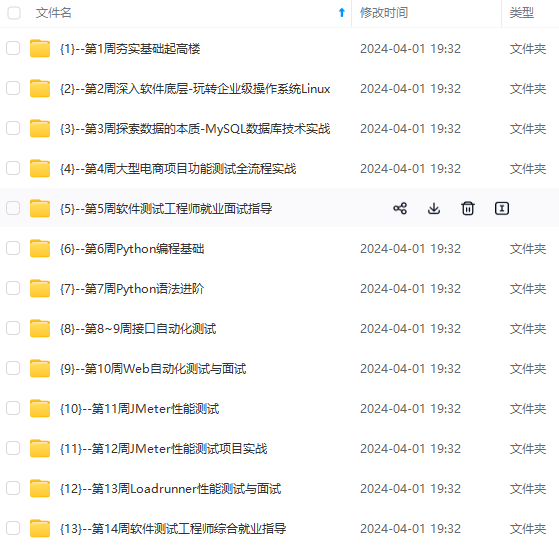

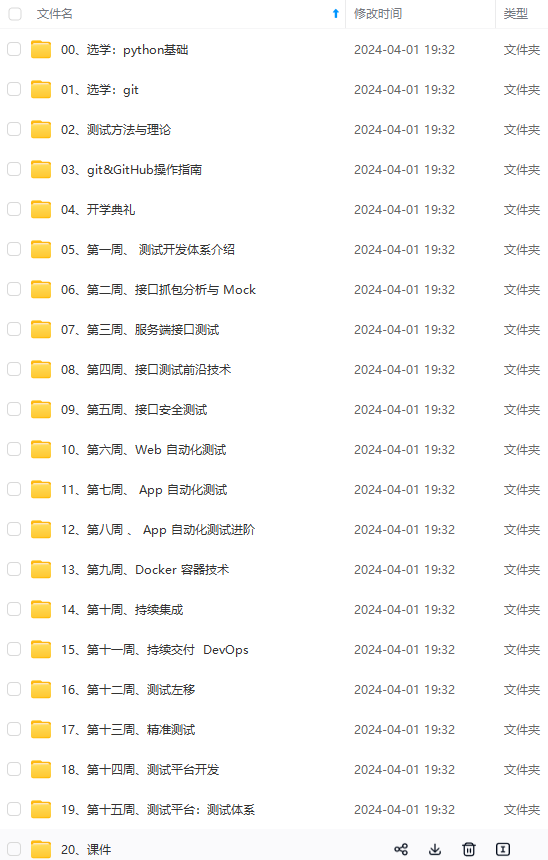

因此收集整理了一份《2024年最新软件测试全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上软件测试知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip1024b (备注软件测试)

正文

(1)in the httpd.conf:

AccessFileName .htaccess

…

Alias /download/ “/var/www/download/”

<Directory “/var/www/download”>

Options Indexes

AllowOverride AuthConfig

(2) create a password file:

/usr/local/apache2/bin/htpasswd -c /var/httpuser/passwords bearzhang

(3)onfigure the server to request a password and tell the server which users are allowed access.

vi /var/www/download/.htaccess:

AuthType Basic

AuthName “Restricted Files”

AuthUserFile /var/httpuser/passwords

Require user bearzhang

Require valid-user #all valid user

虚拟主机的配置

(1)基于IP地址的虚拟主机配置

Listen 80

<VirtualHost 172.20.30.40>

DocumentRoot /www/example1

ServerName www.example1.com

<VirtualHost 172.20.30.50>

DocumentRoot /www/example2

ServerName www.example2.org

(2) 基于IP和多端口的虚拟主机配置

Listen 172.20.30.40:80

Listen 172.20.30.40:8080

Listen 172.20.30.50:80

Listen 172.20.30.50:8080

<VirtualHost 172.20.30.40:80>

DocumentRoot /www/example1-80

ServerName www.example1.com

<VirtualHost 172.20.30.40:8080>

DocumentRoot /www/example1-8080

ServerName www.example1.com

<VirtualHost 172.20.30.50:80>

DocumentRoot /www/example2-80

ServerName www.example1.org

<VirtualHost 172.20.30.50:8080>

DocumentRoot /www/example2-8080

ServerName www.example2.org

(3)单个IP地址的服务器上基于域名的虚拟主机配置:

Ensure that Apache listens on port 80

Listen 80

Listen for virtual host requests on all IP addresses

NameVirtualHost *:80

<VirtualHost *:80>

DocumentRoot /www/example1

ServerName www.example1.com

ServerAlias example1.com. *.example1.com

Other directives here

<VirtualHost *:80>

DocumentRoot /www/example2

ServerName www.example2.org

Other directives here

(4)在多个IP地址的服务器上配置基于域名的虚拟主机:

Listen 80

This is the “main” server running on 172.20.30.40

ServerName server.domain.com

DocumentRoot /www/mainserver

This is the other address

NameVirtualHost 172.20.30.50

<VirtualHost 172.20.30.50>

DocumentRoot /www/example1

ServerName www.example1.com

Other directives here …

<VirtualHost 172.20.30.50>

DocumentRoot /www/example2

ServerName www.example2.org

Other directives here …

(5)在不同的端口上运行不同的站点(基于多端口的服务器上配置基于域名的虚拟主机):

Listen 80

Listen 8080

NameVirtualHost 172.20.30.40:80

NameVirtualHost 172.20.30.40:8080

<VirtualHost 172.20.30.40:80>

ServerName www.example1.com

DocumentRoot /www/domain-80

<VirtualHost 172.20.30.40:8080>

ServerName www.example1.com

DocumentRoot /www/domain-8080

<VirtualHost 172.20.30.40:80>

ServerName www.example2.org

DocumentRoot /www/otherdomain-80

<VirtualHost 172.20.30.40:8080>

ServerName www.example2.org

DocumentRoot /www/otherdomain-8080

(6)配置多个站点,IP地址相同,但端口号不同

现在我的CentOS上,只有一个IP:192.168.0.94,我想分别使用

8080和8081两个端口配臵两个网站,编辑httpd.conf:

Listen 8080

Listen 8081

<VirtualHost 192.168.0.94:8080>

DocumentRoot /var/www/web1

DirectoryIndex index.html index.htm

HostNameLookups off

<VirtualHost 192.168.0.94:8081>

DocumentRoot /var/www/web2

DirectoryIndex index.html index.htm

HostNameLookups off

重启服务,即可。

(7)端口号相同,但IP地址不同,假如一个是94。

一个是95

配置虚拟服务器,当需要在一台centos服务器上配置多个站点时,使用虚拟服务器配置。

<VirtualHost 192.168.0.94>

ServerName 192.168.0.94:80

DocumentRoot /var/www/web1

DirectoryIndex index.html index.htm

<VirtualHost 192.168.0.95>

ServerName 192.168.0.95:80

DocumentRoot /var/www/web2

DirectoryIndex index.html index.htm

(8)基于域名的虚拟主机

配臵虚拟服务器,当需要在一台centos服务器上配臵多

个站点时,使用虚拟服务器配臵。

基于域名的虚拟主机

NameVirtualHost 192.168.0.94:

(9)基于域名和基于IP的混合虚拟主机的配置:

Listen 80

NameVirtualHost 172.20.30.40

<VirtualHost 172.20.30.40>

DocumentRoot /www/example1

ServerName www.example1.com

<VirtualHost 172.20.30.40>

DocumentRoot /www/example2

ServerName www.example2.org

<VirtualHost 172.20.30.40>

DocumentRoot /www/example3

ServerName www.example3.net

SSL加密的配置

首先在配置之前先来了解一些基本概念:

证书的概念:首先要有一个根证书,然后用根证书来签发服务器证书和客户证书,一般理解:服务器证书和客户证书是平级关系。SSL必须安装服务器证书来认证。

因此:在此环境中,至少必须有三个证书:根证书,服务器证书,客户端证书。

在生成证书之前,一般会有一个私钥,同时用私钥生成证书请求,再利用证书服务器的根证来签发证书。

SSL所使用的证书可以自己生成,也可以通过一个商业性CA(如Verisign 或 Thawte)签署证书。

签发证书的问题:如果使用的是商业证书,具体的签署方法请查看相关销售商的说明;如果是知己签发的证书,可以使用openssl自带的CA.sh脚本工具。

如果不为单独的客户端签发证书,客户端证书可以不用生成,客户端与服务器端使用相同的证书。

(1) conf/ssl.conf 配置文件中的主要参数配置如下:

Listen 443

SSLPassPhraseDialog buildin

#SSLPassPhraseDialog exec:/path/to/program

SSLSessionCache dbm:/usr/local/apache2/logs/ssl_scache

SSLSessionCacheTimeout 300

SSLMutex file:/usr/local/apache2/logs/ssl_mutex

General setup for the virtual host

DocumentRoot “/usr/local/apache2/htdocs”

ServerName www.example.com:443

ServerAdmin you@example.com

ErrorLog /usr/local/apache2/logs/error_log

TransferLog /usr/local/apache2/logs/access_log

SSLEngine on

SSLCipherSuite ALL:!ADH:!EXPORT56:RC4+RSA:+HIGH:+MEDIUM:+LOW:+SSLv2:+EXP:+eNULL

SSLCertificateFile /usr/local/apache2/conf/ssl.crt/server.crt

SSLCertificateKeyFile /usr/local/apache2/conf/ssl.key/server.key

CustomLog /usr/local/apache2/logs/ssl_request_log “%t %h %{SSL_PROTOCOL}x %{SSL_CIPHER}x “%r” %b”

(2) 创建和使用自签署的证书:

a.Create a RSA private key for your Apache server

/usr/local/openssl/bin/openssl genrsa -des3 -out /usr/local/apache2/conf/ssl.key/server.key 1024

b. Create a Certificate Signing Request (CSR)

/usr/local/openssl/bin/openssl req -new -key /usr/local/apache2/conf/ssl.key/server.key -out /usr/local/apache2/conf/ssl.key/server.csr

c. Create a self-signed CA Certificate (X509 structure) with the RSA key of the CA

/usr/local/openssl/bin/openssl req -x509 -days 365 -key /usr/local/apache2/conf/ssl.key/server.key -in /usr/local/apache2/conf/ssl.key/server.csr -out /usr/local/apache2/conf/ssl.crt/se这里写代码片rver.crt

/usr/local/openssl/bin/openssl genrsa 1024 -out server.key

/usr/local/openssl/bin/openssl req -new -key server.key -out server.csr

/usr/local/openssl/bin/openssl req -x509 -days 365 -key server.key -in server.csr -out server.crt

(3) 创建自己的CA(认证证书),并使用该CA来签署服务器的证书。

mkdir /CA

cd /CA

cp openssl-0.9.7g/apps/CA.sh /CA

./CA.sh -newca

openssl genrsa -des3 -out server.key 1024

openssl req -new -key server.key -out server.csr

cp server.csr newreq.pem

./CA.sh -sign

cp newcert.pem /usr/local/apache2/conf/ssl.crt/server.crt

cp server.key /usr/local/apache2/conf/ssl.key/

2、CentOS 7下yum安装Apache及不解析php问题的解决

首先,说一下问题发生的场景:

在CentOS 7下用 yum 安装 apache ,因为 CentOS 的源自带 php 5.4 不能符合环境要求,而不想用其他源,所以选择源码编译安装 php 5.6

安装完毕后,apache 不解析 php ,不解析的现象是浏览器直接显示或下载了 php 文件的源代码

过程略带说一下了,具体步骤自行搜索,然后重点说下容易踩的几个坑

yum 安装 apache 后,必须安装依赖包 httpd-devel ,否则是不存在文件 apxs 的,而 apxs 的路径在编译 php 时需要配置

yum install httpd yum install httpd-devel

查看 apsx 所在路径

rpm -ql httpd-devel|grep apxs /usr/bin/apxs //此行为 grep 结果,不同系统的路径可能不同,以实际结果为准,下同 /sur/share/man/man1/apxs.1.gz

编译php时,加入 apxs 路径参数,作用是促使生成 libphp5.so

./configure

–with-apxs2=/usr/bin/apxs

安装

make && make install

配置服务、启动服务、环境变量,此处略

修改apache配置文件,Centos7.4 下的apache2.4的配置文件路径为

vim /etc/httpd/conf/httpd.conf

//在LoadModule后面添加:LoadModule php5_module modules/libphp5.so //不添加则访问.php文件将会变成下载 //在DirectoryIndex后面添加:index.php //在AddType application/x-gzip .gz .tgz后面添加:AddType application/x-httpd-php .php //.php前面有一个空格

常用命令

#设置开机启动:systemctl enable httpd.service

#启动服务: systemctl start httpd.service

#停止服务: systemctl stop httpd.service

#重启服务: systemctl reload httpd.service

3、apache日志轮询

对apache日志,进行定期备份

备份/usr/local/apache2/logs/access_log日志

#vi

/usr/local/apache2/logs/access_log { #存放日志的路径

daily #每天备份日志一次

create #以天为,创建的日志名

rotate 30 #切割的日志存放时间为30天

备份

/var/log/wtmp {

monthly #一个月创建一次

create 0644 root utmp #权限0644 .root用户

minsize 1M #存放文件最小为1M

rotate 1 #存放一天

}

方法二、在logrotate中,把apache日志加入轮替

#vi /etc/logrotate.conf

/var/log/btmp

missingok

monthly

create 0600 root utmp

rotate 1

}

在下面添加

/usr/local/apache2/logs/access_log {

daily

create

rotate 30

}

#logrotate -f /etc/logrotate.conf #强制执行配置文件里面的信息

#cd /usr/local/apache2/logs

#ls #查看以日期为名字备份的日志文件

3、添加配置虚拟主机(实测)

在配置文件里面搜索virtual下面添加

#cd /etc/httpd/conf

#sudo vim httpd.conf

<VirtualHost *:80>

ServerName www.we.com

DocumentRoot /data/www

<Directory “/data/www/”>

Options Indexes FollowSymLinks

AllowOverride None

Require all granted

重启apache服务

#service httpd restart

新建目录

#mkdir -p /data/www

#cd /data/www

#vi index.conf

123

在/etc/hosts文件里面添加指向www.we.com域名,就可以在浏览器里面访问了

192.168.1.168 www.we.com

测试是否添加成功,ping通了,说明配置成功了。

#ping www.we.com

关闭防火墙

#临时关闭

#setenforce 0 #在浏览器里面输出网址www.we.com查看显示界面

#永久关闭

#vi /etc/selinux/config

SELINUX=enforcing

改成disabled

配置多个虚拟主机

4、Apache的虚拟主机配置伪静态操作

设置伪静态

在配置文件里面,搜索LoadModule

vi httpd.conf

LoadModule rewrite_module modules/mod_rewrite.so

#service httpd restart

设置伪静态规则

将所有的请求都转发到www.we.com上。.htmp和html文件

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注软件测试)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

Module

vi httpd.conf

LoadModule rewrite_module modules/mod_rewrite.so

#service httpd restart

设置伪静态规则

将所有的请求都转发到www.we.com上。.htmp和html文件

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip1024b (备注软件测试)

[外链图片转存中…(img-fvEVZh6o-1713115599191)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?