我们下载后解压,查看图片

我们使用stegsolve去查看这个图片

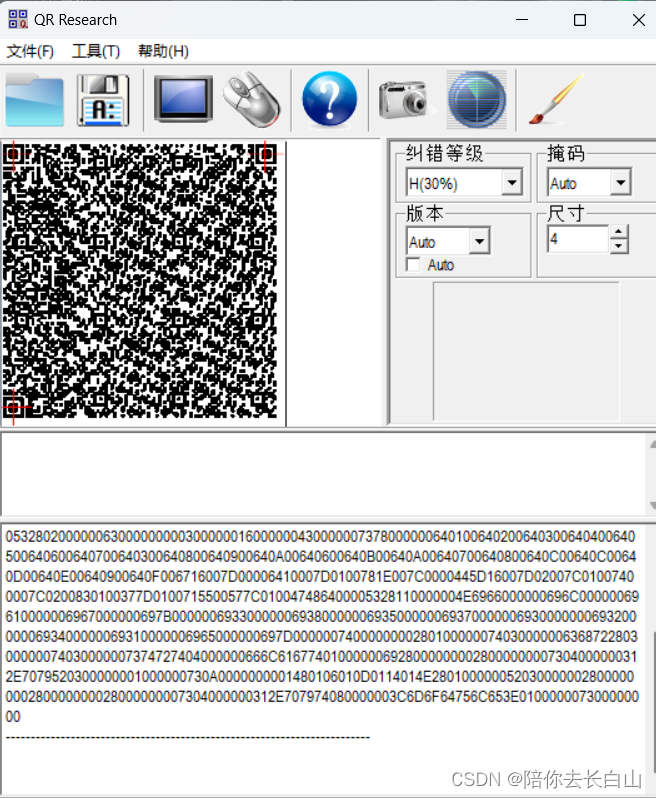

发现二维码,我们使用CQR来查看图片

发现一串十六进制的密码,那我们使用010创建新文件

发现flag是py文件,那么应该是使用了py编译,那我们将其保存下

我们可以使用反编译

方法一:在线反编译

方法二:使用python

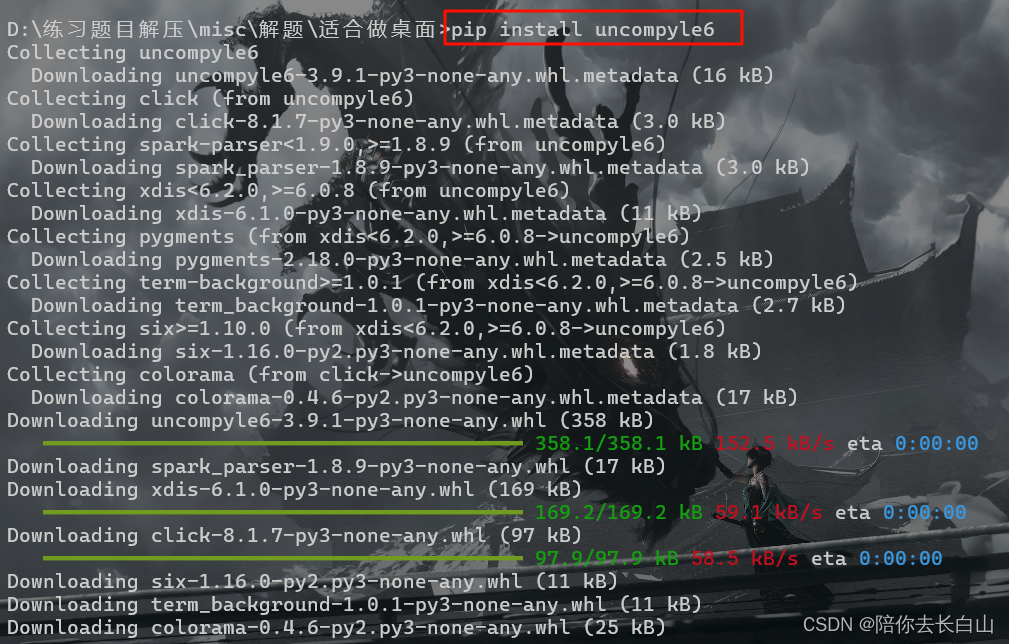

下载uncompyle6模块

pip install uncompyle6

pip install uncompyle6

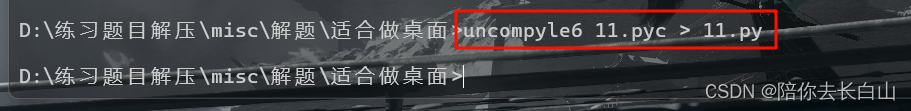

输入命令

uncompyle6 文件名 > 保存的文件名

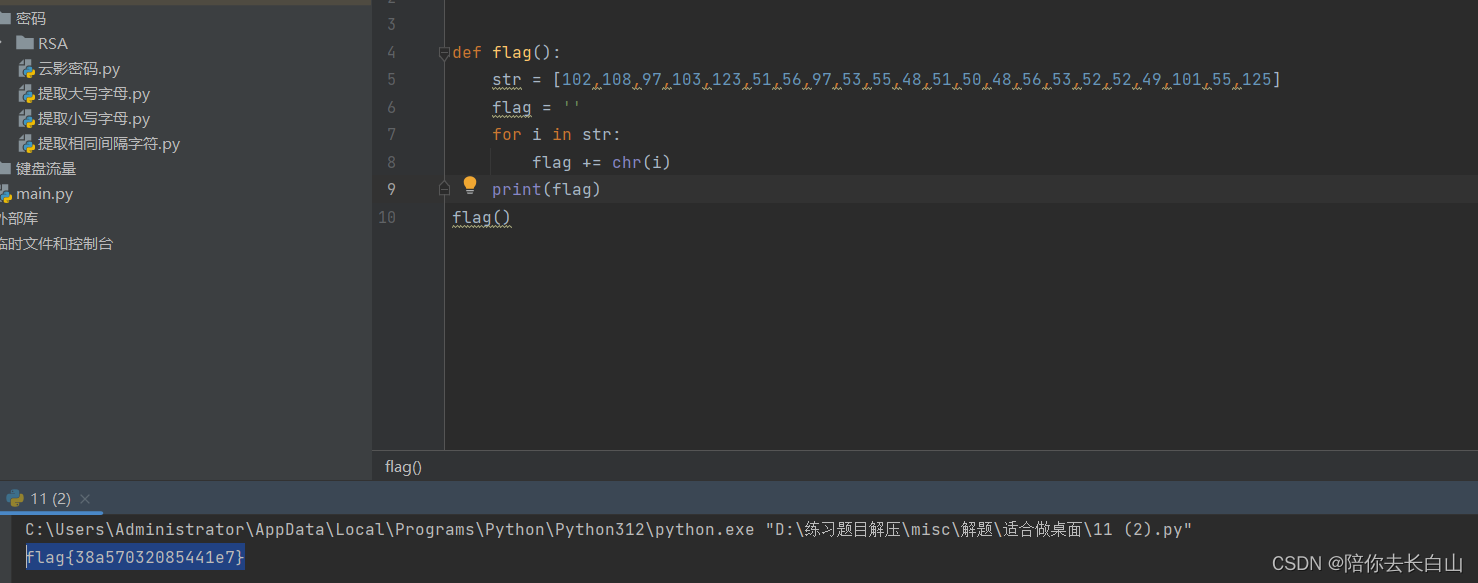

打开保存文件,查看文件

得出flag

flag{38a57032085441e7}

3700

3700

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?