CVE-2017-12615

漏洞原理

配置文件(conf/web.xml)中的readonly设置为false,只读属性被关闭导致任意文件上传漏洞。

影响版本

Apache Tomcat 7.0.0 - 7.0.79

漏洞复现

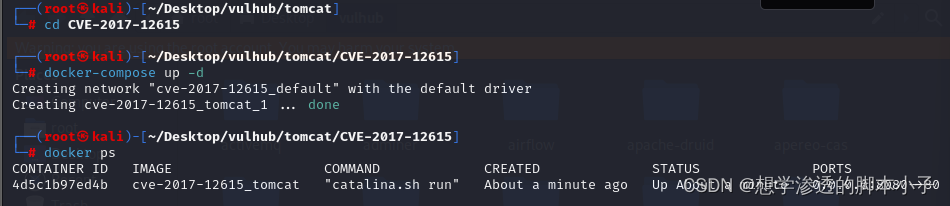

1.开启环境

命令:docker-compose up -d

docker ps

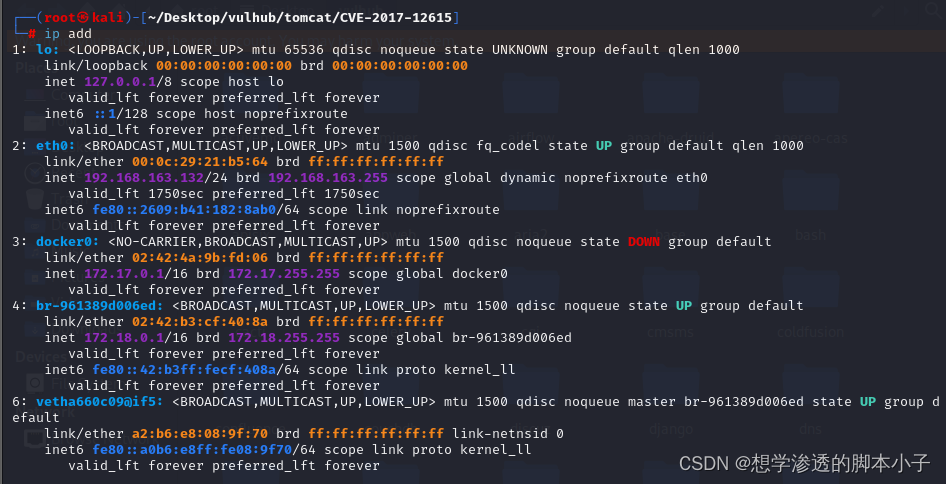

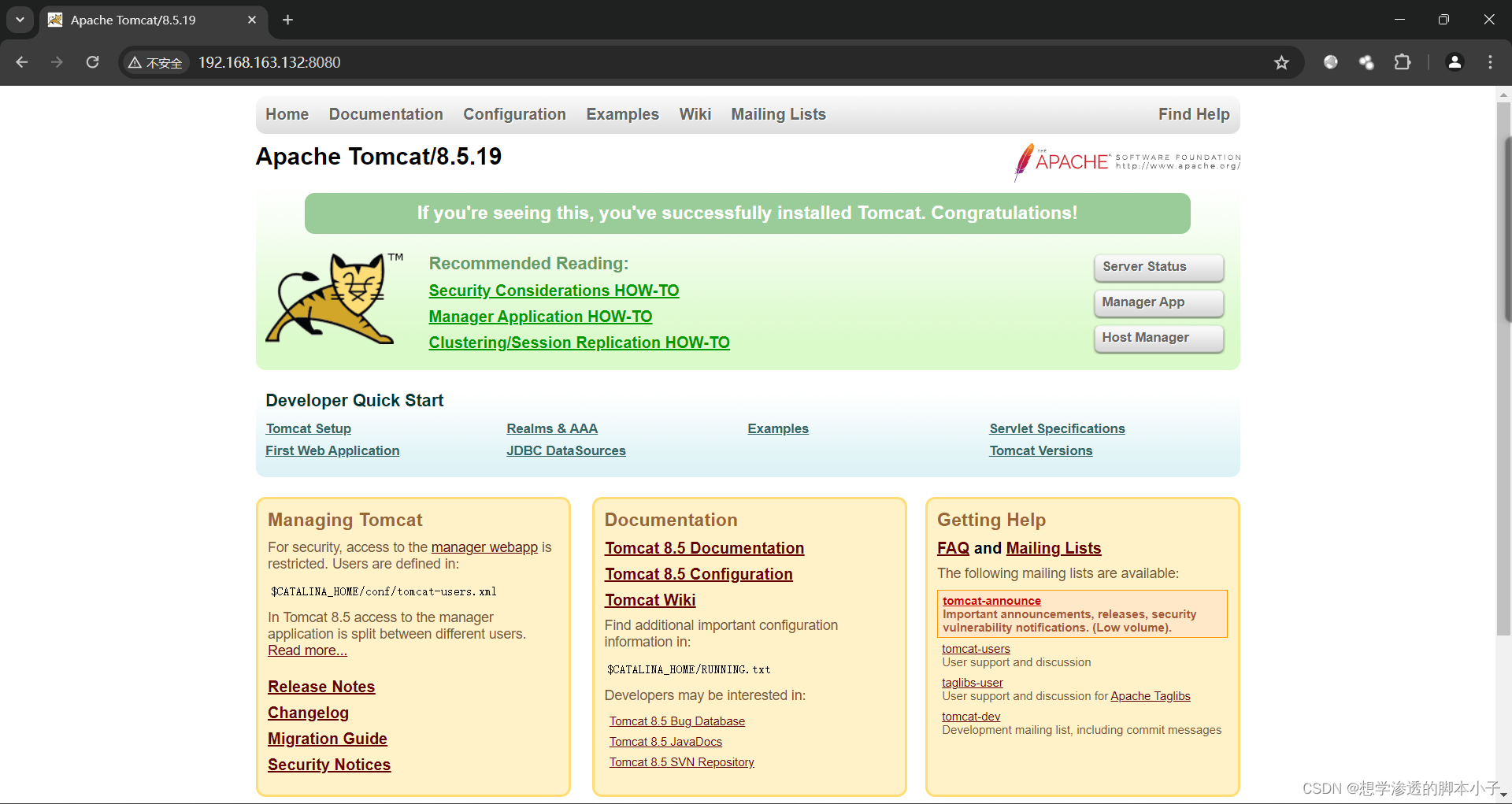

2.查看IP访问8080端口,进入到tomcat界面

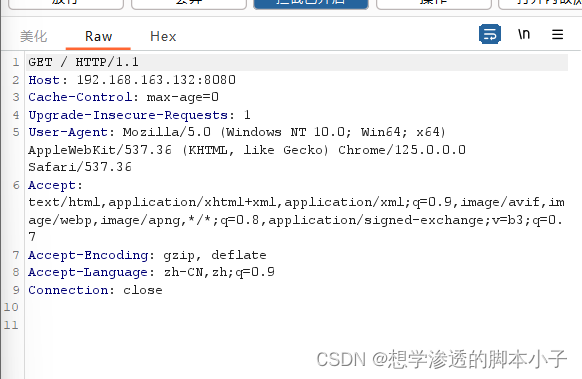

3.开启burp,刷新页面抓包

4.将GET改为PUT后面跟上文件名,在该数据包最后一行写入jsp木马。

注意:该漏洞的成因就是文件上传限制绕过

绕过

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2729

2729

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?