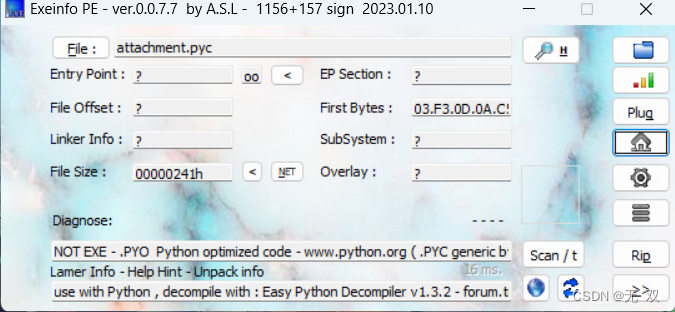

第一步 用exeinfo查看一下,发现为python文件,所以我们要在线反编译

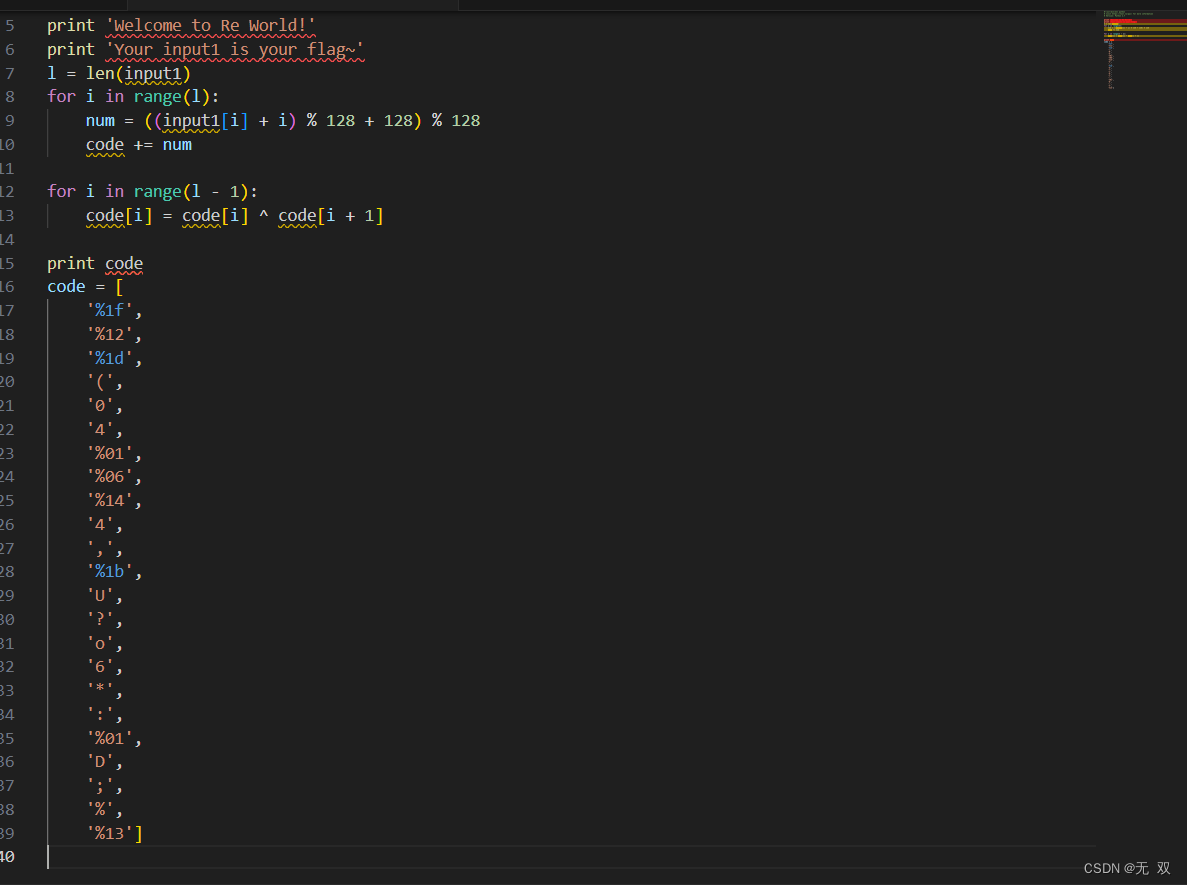

第二步 将得到的反编译过后的代码放到VScode中

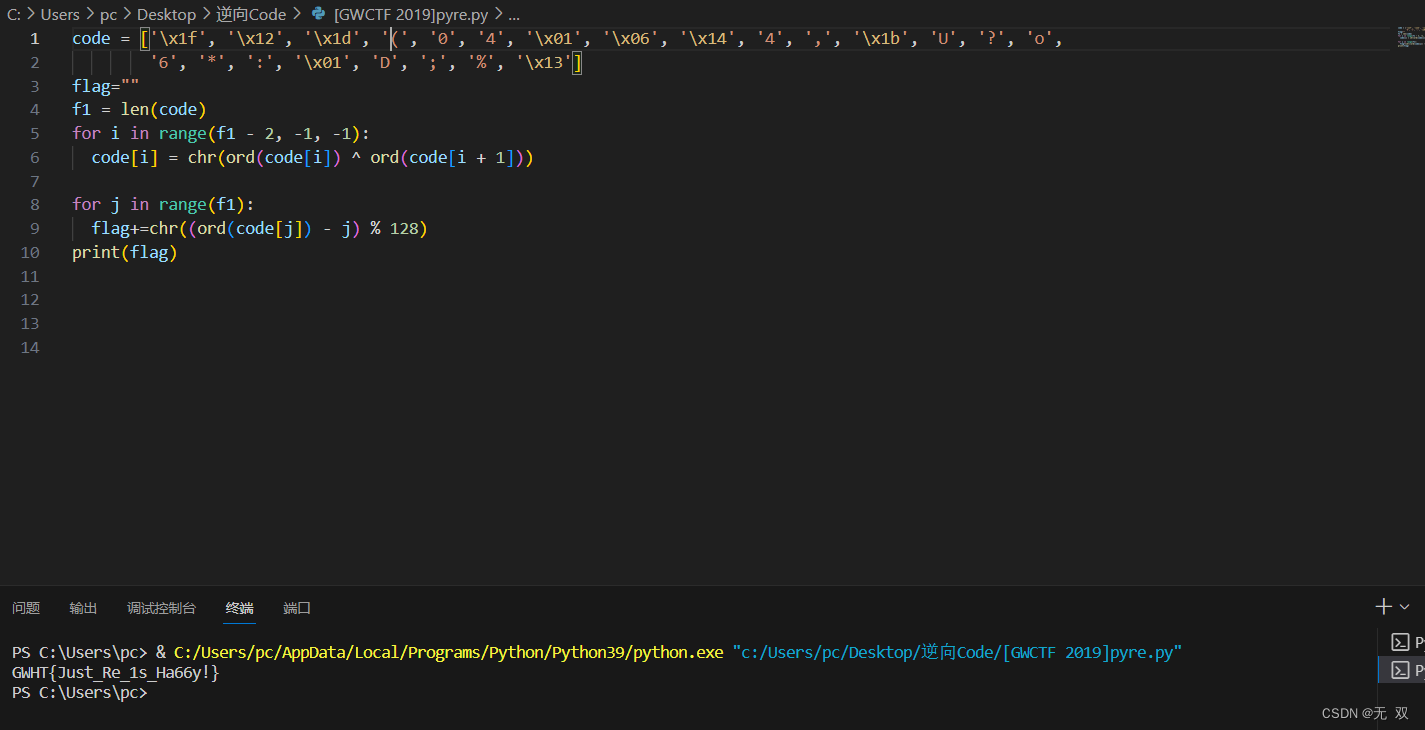

第三步 将代码稍微修改一下,并分析。经过查看代码,大概了解到input[]数组经过((input1[i] + i) % 128 + 128) % 128和code[i] = code[i] ^ code[i + 1]后变化为code[],结合提示,只需要将code[]进行逆运行即可得到flag,加密顺序为((input1[i] + i) % 128 + 128) % 128到code[i] = code[i] ^ code[i + 1],相应的逆运算即为code[i] = code[i] ^ code[i + 1]到((input1[i] - i) % 128 + 128) % 128。

所以我们把代码重新修改一下,如下。flag{Just_Re_1s_Ha66y!}

本文介绍了如何通过exeinfo工具识别python文件后,在VScode中查看和修改代码,发现加密逻辑。通过逆运算,作者揭示了加密顺序并成功解密出flag:Just_Re_1s_Ha66y!

本文介绍了如何通过exeinfo工具识别python文件后,在VScode中查看和修改代码,发现加密逻辑。通过逆运算,作者揭示了加密顺序并成功解密出flag:Just_Re_1s_Ha66y!

906

906

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?