[root@localhost ~]# usermod -L test //锁定账号

[root@localhost ~]# passwd -S test //查看账号状态

test LK 2018-12-11 0 99999 7 -1 (密码已被锁定。)

[root@localhost ~]# usermod -U test //解锁账号

[root@localhost ~]# passwd -S test

test PS 2018-12-11 0 99999 7 -1 (密码已设置,使用 SHA512 算法。)

[root@localhost ~]# chattr +i /etc/passwd /etc/shadow //锁定文件

[root@localhost ~]# lsattr /etc/passwd /etc/shadow //查看被锁定的状态

----i----------- /etc/passwd

----i----------- /etc/shadow

[root@localhost ~]# chattr -i /etc/passwd /etc/shadow //解锁文件

[root@localhost ~]# lsattr /etc/passwd /etc/shadow //查看被解锁的状态

---------------- /etc/passwd

---------------- /etc/shadow

说明: 在账号文件被锁定的情况下,其内容将不允许变更,因此无法添加、删除账号,也不能更改用户的密码、登录shell、宿主目录等属性信息。

[root@localhost ~]# useradd test1

useradd:无法打开 /etc/passwd

登陆密码管理

- 通过

vim /etc/login.defs可修改密码有效期,时间单位为天,适用于新建的用户 - 通过

chage -M 天数 用户命令可修改已有用户密码有效期时间 - 通过

chage -d 0 用户命令强制用户下次登陆时更改账户密码

命令历史、自动注销

- 通过

vim /etc/profile可修改HISTSIZE的值来调整命令历史记录条数,适用于新登陆用户;export HISTSIZE=200,适用于当前用户 - 通过

vim /etc/profile可修改TMOUT的值来设置用户超时时间,默认单位为秒,适用于新登陆用户;export TMOUT=600,适用于当前用户 - 通过

vim ~/.bash_logout打开并添加history -c在退出登陆时清空历史命令

用户切换与提权

su命令切换用户

- 切换时需要验证目标用户的密码,root切换成任何账号都不需要密码

- 调整/etc/pam.d/su文件中的pam_wheel后,可以使用gpasswd -a 用户名 wheel命令授权哪些用户可以执行su命令,默认拒绝所有用户,只有添加到wheel组中的用户才可以使用su命令

sudo命令提权

- /etc/sudoers文件中授权哪些用户可以使用sudo提权

- 授权格式为 user MACHINE=COMMANDS,user为授权的用户,MACHINE为用户在哪些主机上可以执行,COMMANDS用户可以执行哪些命令

- 授权的用户多时可用集中定义的方式,定义用户的名字为User_Alias,主机为Host_ALias,命令为Cmnd_ALias,命令部分可以使用"*“,”!"通配符

- sudo命令会验证当前用户的密码

- sudo -l可以查看哪些用户授权了

PAM认证模块

PAM认证顺序

先确定服务,然后调用配置文件匹配规则,使用pam_.so动态库去执行验证

PAM认证组成

- 认证类型:

- auth用户名,密码验证

- account账号相关设置验证,

- passwod密码相关设置验证,session会话管理验证

- 控制类型:

- required验证失败仍继续,但返回fail

- requisite验证失败则结束验证,返回fail

- sufficient验证成功则返回,否则忽略验证结果继续验证

- optional不验证,只显示信息

- PAM模块以及参数

系统安全设定

加密grub2菜单

grub2-setpassword

限制root登陆

vi /etc/securetty # 注释禁止登陆的终端

禁止普通用户登陆

touch /etc/nologin

JOHN工具破解密码

软口令破解

wget https://www.openwall.com/john/j/john-1.8.0.tar.xz # 下载工具

tar xvf john-1.8.0.tar.xz # 解压源码

cd john-1.8.0.tar.xz/src/ # 进入源码目录

make clean linux-x86-64 # 编译源码

cd …/run # 进入运行目录 cp /etc/shadow ./shadow.txt # 复制shadow文件

./john shadow.txt # 破解shadow文件密码

加密码字典暴力破解

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数软件测试工程师,想要提升技能,往往是自己摸索成长或者是报班学习,但对于培训机构动则几千的学费,着实压力不小。自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年软件测试全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上软件测试开发知识点,真正体系化!

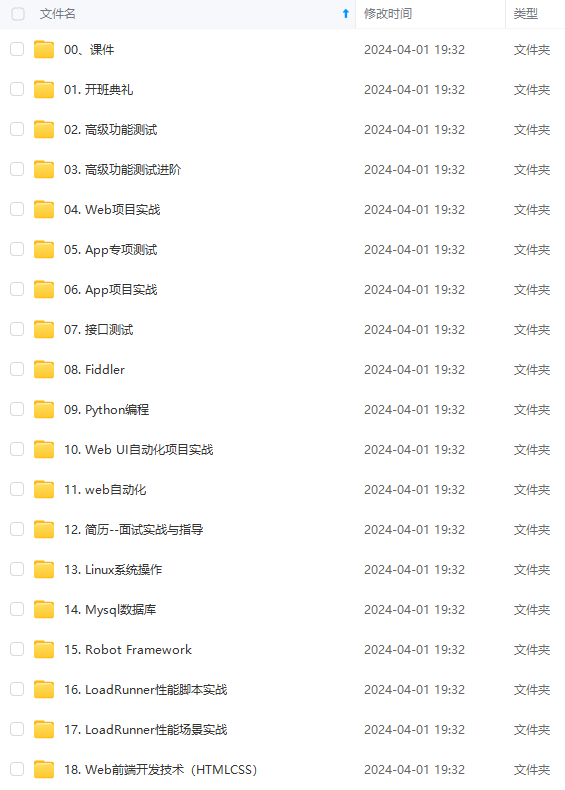

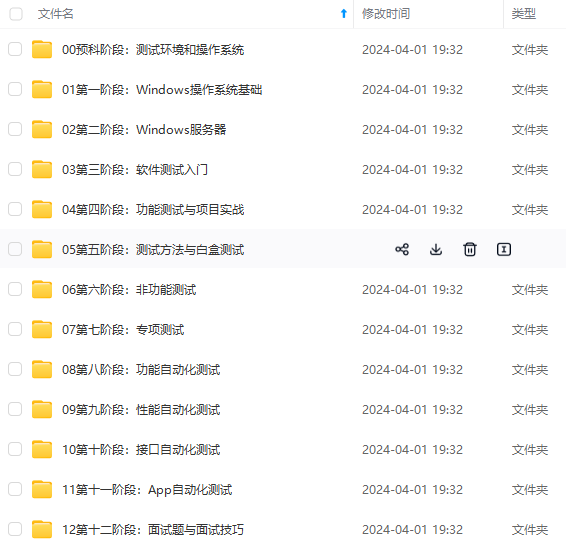

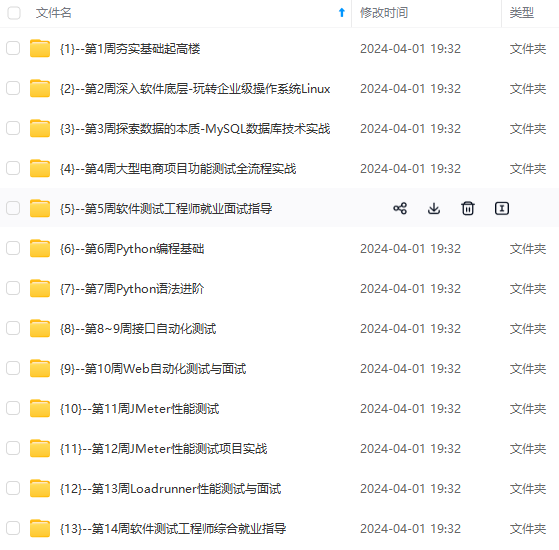

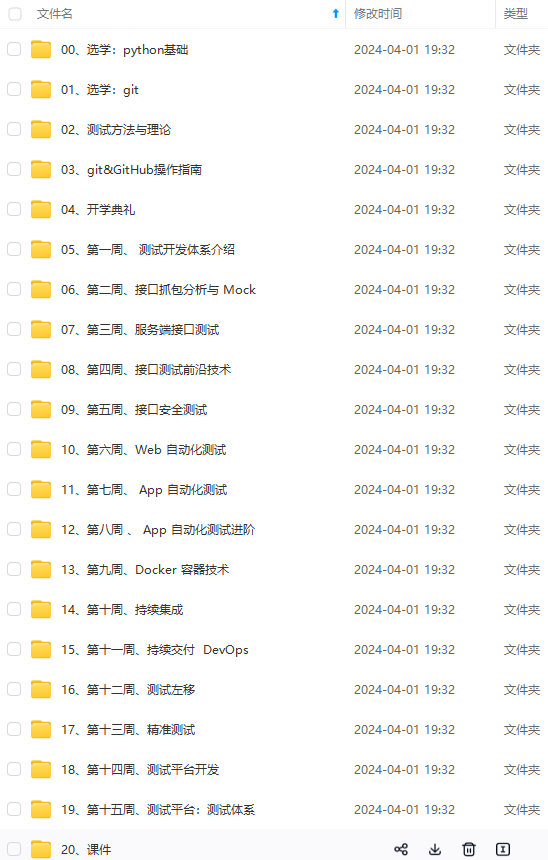

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加V获取:vip1024b (备注软件测试)

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

24b (备注软件测试)**

[外链图片转存中…(img-LvcG8Psw-1712884025388)]

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

261

261

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?