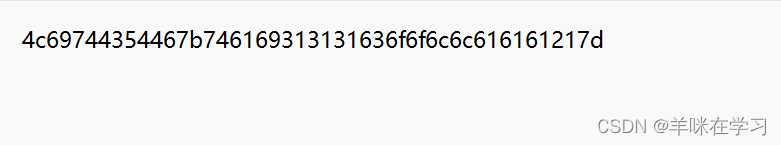

1.Hex?Hex!

十六进制转字符串

得到的结果用NSSCTF包裹起来提交

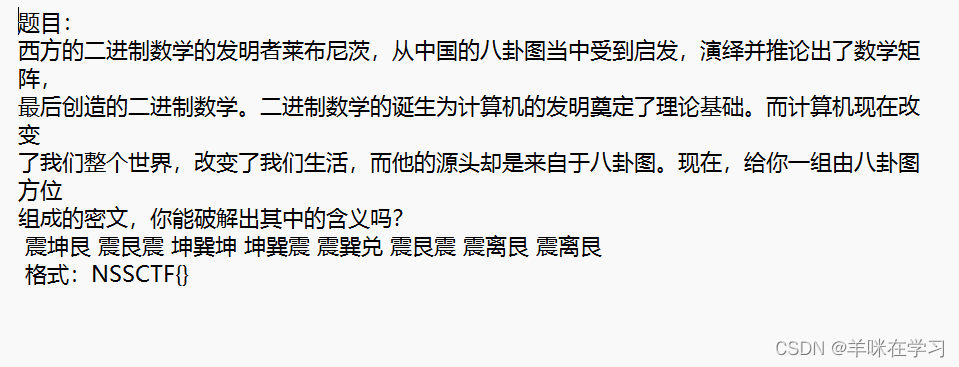

2.traditional

先找了这样的八卦图,并将密文用二进制形式表现出来即为:100000001 100001100 000011000 000011100 100011110 100001100 100101001 100101001

先找了这样的八卦图,并将密文用二进制形式表现出来即为:100000001 100001100 000011000 000011100 100011110 100001100 100101001 100101001

再通过二进制转十进制,十进制转ASCII,最后得到的结果却不正确

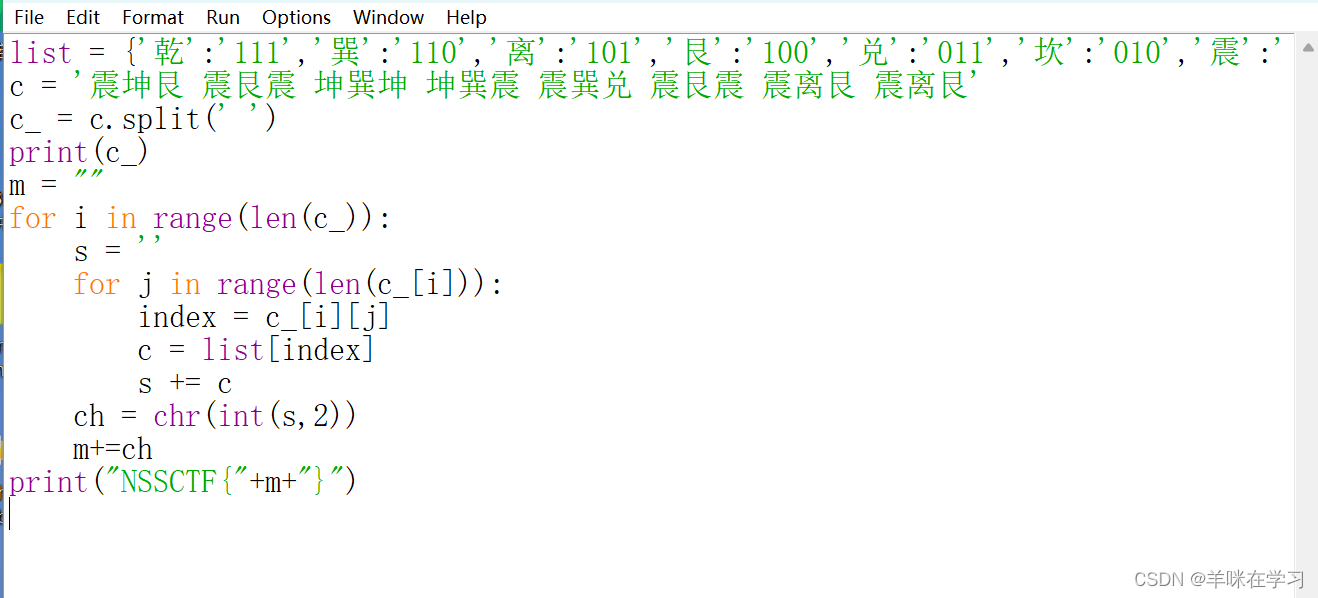

在网上找到可以用写脚本的方式,如下

在网上找到可以用写脚本的方式,如下

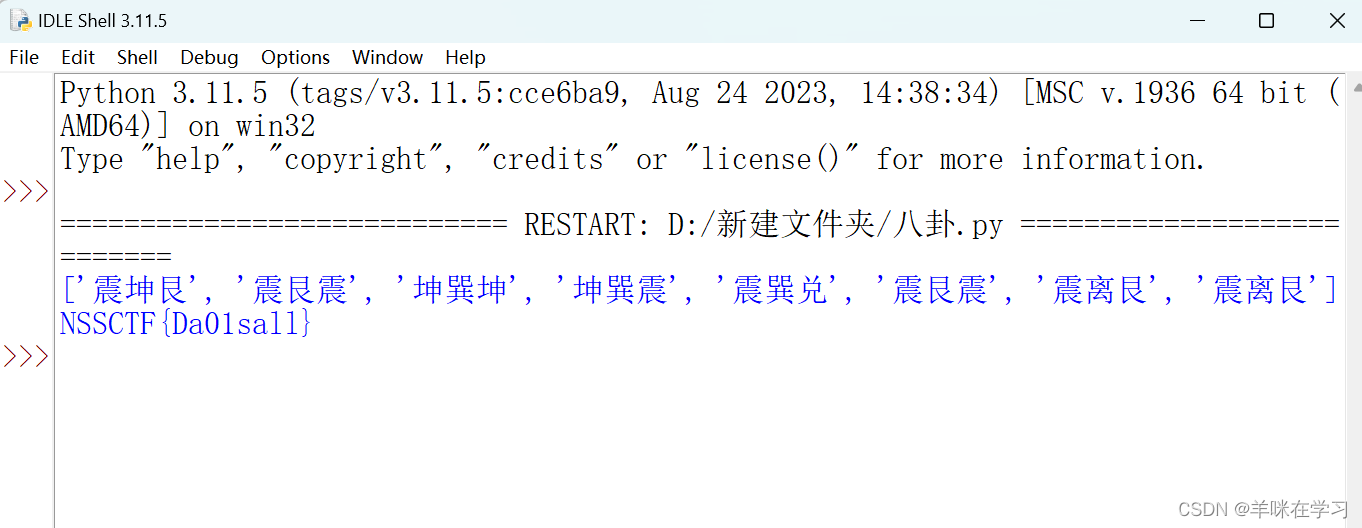

运行结果如下,得到flag

还有另外一种方式解题,如图找到的八卦图与上图不相同

若为上图形式,有空的竖线为0,实线为1,那么

震 001

巽 110

坤 000

兑 110

艮 100

离 101

坎 010

乾 111

可以得到密文对应的二进制为001000100 001100001 000110000 000110001 001110011 001100001 001101100 001101100

二进制转十进制后得到68 97 48 49 115 97 108 108

得到flag与上面一致

3.crypto6

看题目,题目的意思是在说源码经过base64加密,后再经过base32加密,再经过base16加密后得到题目的输出结果,那么在解题时就要以输出结果作为密文,以相反的顺序进行解密,即先进行base16解密,在进行base32解密,最后进行base64解密

看题目,题目的意思是在说源码经过base64加密,后再经过base32加密,再经过base16加密后得到题目的输出结果,那么在解题时就要以输出结果作为密文,以相反的顺序进行解密,即先进行base16解密,在进行base32解密,最后进行base64解密

首先进行base16解码

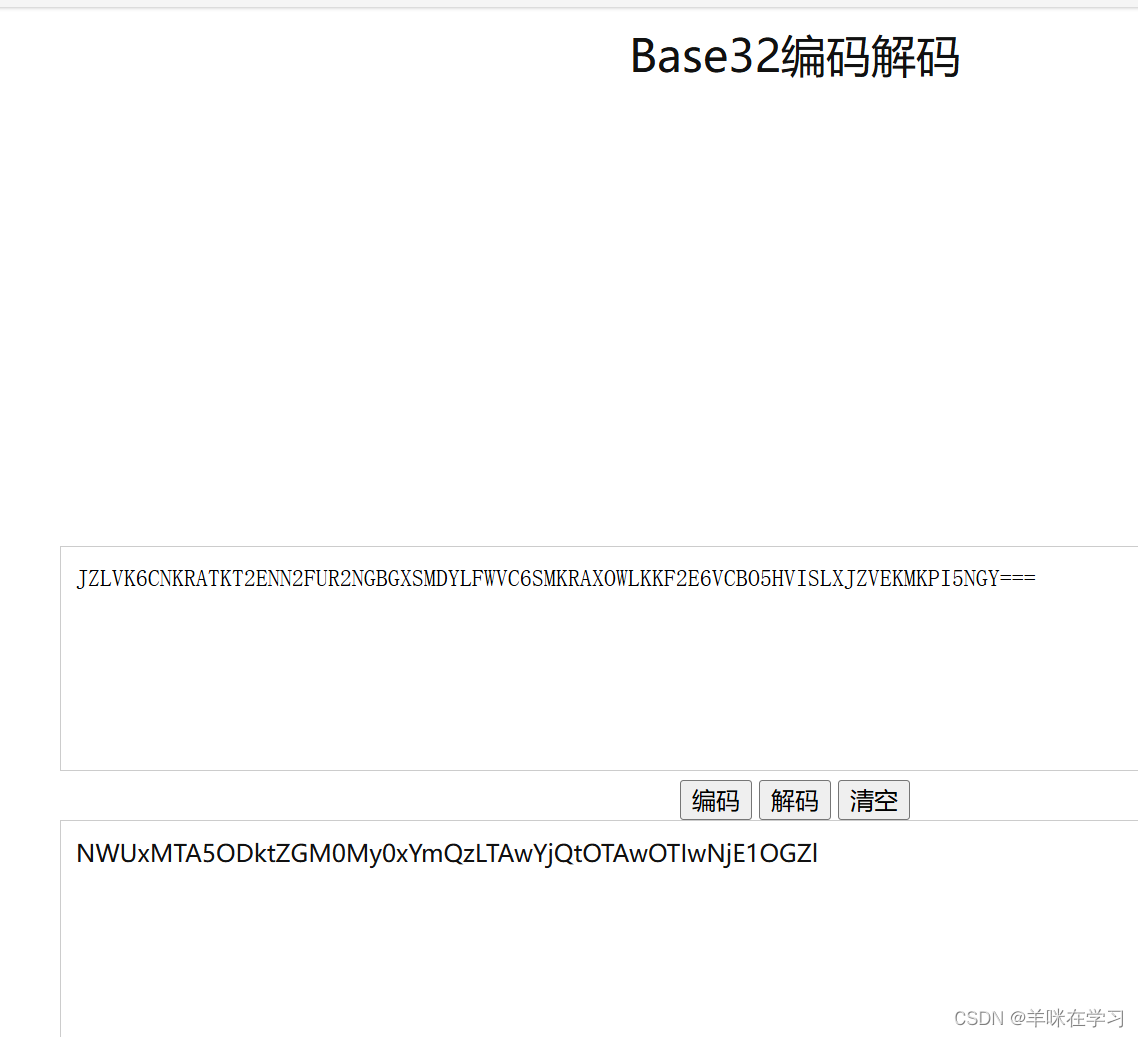

再进行base32解码

再进行base32解码

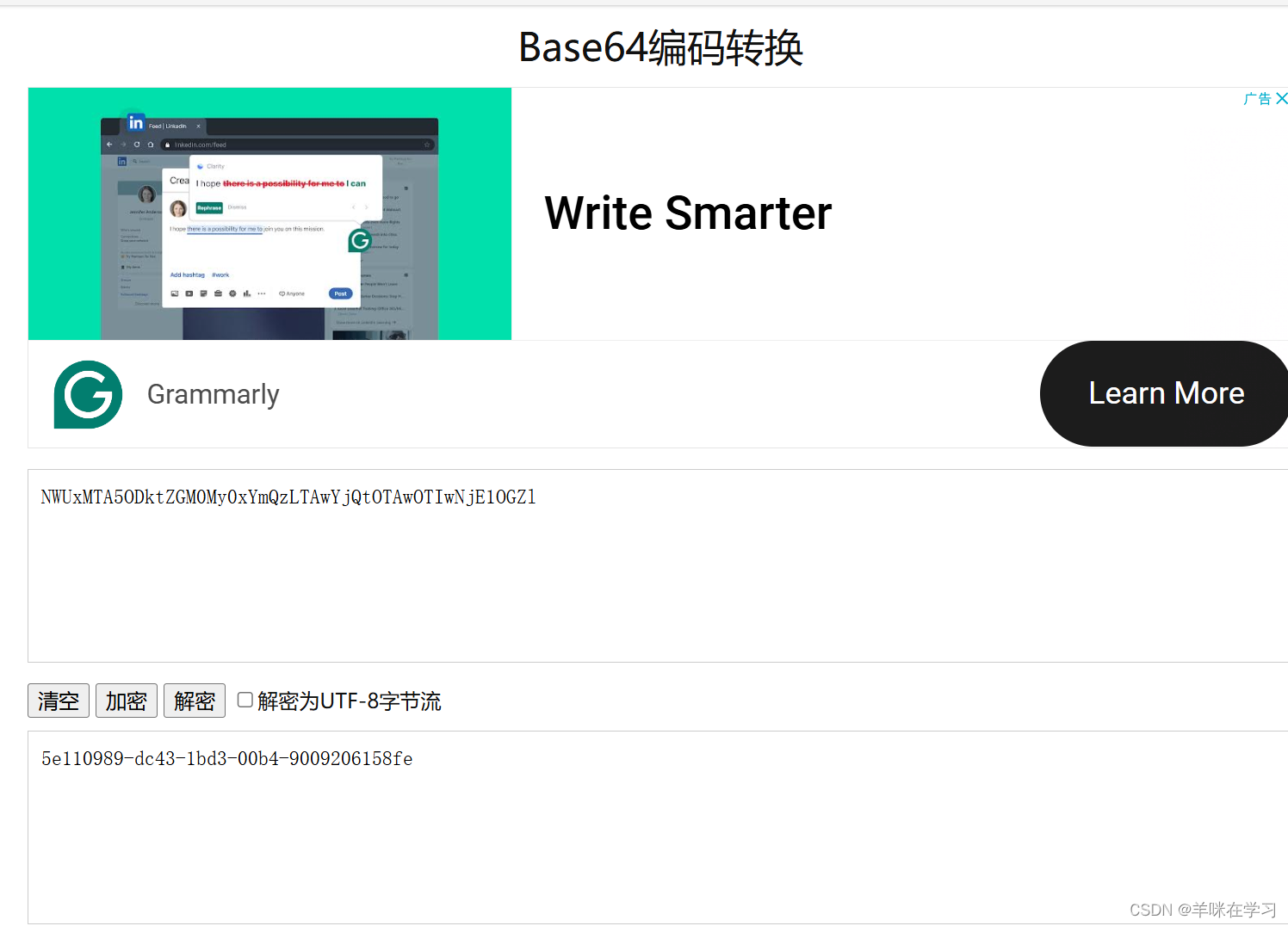

最后进行base64解码

得到flag

得到flag

160

160

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?