1.背景

2024年2月26日 某房地产公司服务器遭受勒索病毒袭击,找寻我司协助恢复,我司排查后发现是一个勒索组织的入侵,利用弱口令爆破对客户公司服务器植入病毒,致使客户服务器数据无法读取,导致重要系统被锁无法使用。

经过分析,该病毒家族为Phobos,我司解密专家通过多种技术手段成功将加密文件全部恢复,负责人确认该恢复文件内容无误。

在2024年2月27日至2024年3月5日期间,我司线上组织共计投入6人次对受害服务器进行应急响应、数据备份、溯源分析、漏洞修复、网络排查修复等多项工作,更是投入公司网络安全实验室多位安全专家参与病毒的逆向分析、日志的溯源分析和解密工作,并都出色完成各项任务,达成客户要求指标。

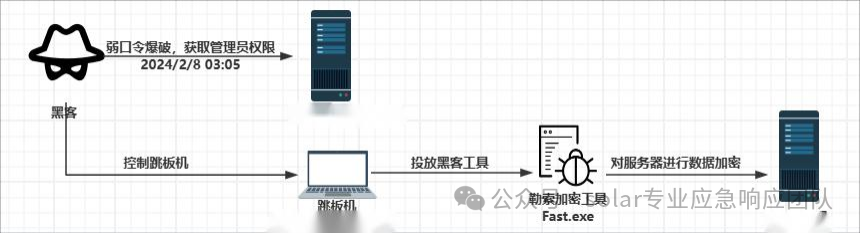

1.1 入侵路线图

1.2 现场排查

2024年2月26日,Solar应急响应团队排查后,最终情况如下:

| 加密算法 | AES RSA |

|---|---|

| 被加密服务器数量 | 1台 |

| 被加密文件总数 | 675834个 |

| 被加密数据大小 | 1.27TB |

| 制作解密工具时长 | 2-3天 |

| 后门路径 | 5个 |

| 注册表残留项 | 3个 |

| 数据恢复时长 | 1天 |

| 数据恢复率 | 99%~100% |

统计出的被加密服务器情况:

![]()

【详细分析】

1.最初尝试入侵时间为2024/02/07 01:45:22,进行了暴力破解;

2、最初确定入侵时间为2024/2/8 03:05:29,密码爆破成功,通过跳板机登录并修改Administrator管理员的密码进行RDP远程桌面连接。

2.样本分析

| 文件名 | Fast.exe |

|---|---|

| MD5 | 28c6c0b4f54912ec73c9bfeb3f2a8f07 |

| SHA1 | 3c95bd8e14f6aa92e94ec3318d23a8cc34192259 |

| 运行平台 | Windows |

| 所属家族 | Phobos |

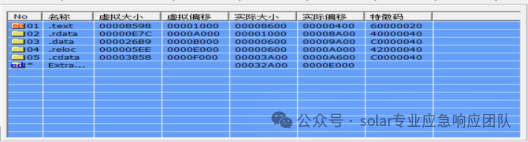

2.1 文件结构分析

整体文件大小为200+k,把冗余数据去掉,发现仍然可以运行,大小变为56k。与phobos家族的标准一致。

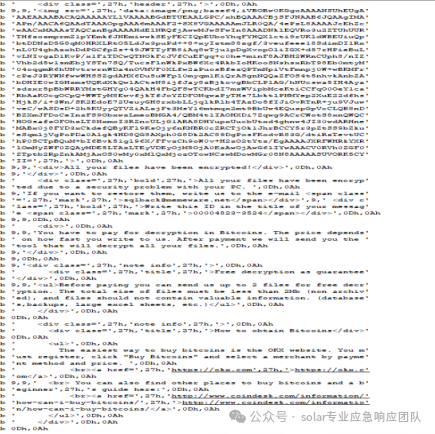

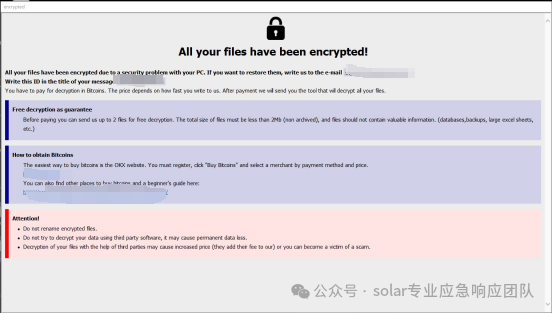

2.1.1 勒索信

2.1.2 勒索壁纸

2.1.3 密钥

加密aes256 key(此key用于加密文件)的rsa公钥为

[0xB7,0x0AA,0x5B,0x0CB,0x0EC,0x0B8,0x1C,0x0E8,0x0B0,0x0EE,0x5,0x0D9,0x8E,0x92,0x67,0x8F,0x0B0,0x11,0x0D9,0x0E0,0x42,0x50,0x0C,0x2A,0x0B1,0x65,0x30,0x23,0x8C,0x0D7,0x0E7,0x6F,0x60,0x0,0x0A4,0x0FA,0x77,0x0DE,0x0C6,0x11,0x6B,0x0DF,0x0E5,0x2D,0x94,0x0E4,0x67,0x0D8,0x1E,0x74,0x0A3,0x0F6,0x53,0x0AB,0x0FE,0x0AA,0x0E9,0x0CC,0x2A,0x0BF,0x5,0x4D,0x7E,0x2A,0x18,0x9F,0x34,0x87,0x9,0x99,0x0AB,0x46,0x7D,0x0D8,0x66,0x4D,0x9,0x55,0x2D,0x0C9,0x8E,0x6C,0x90,0x75,0x0B5,0x0ED,0x6C,0x46,0x77,0x55,0x48,0x38,0x70,0x0CC,0x0DC,0x0F3,0x12,0x1B,0x88,0x44,0x24,0x0C,0x0E9,0x6,0x0A0,0x0C0,0x68,0x33,0x0C,0x95,0x0DB,0x0D,0x5D,0x0EC,0x0D8,0x15,0x92,0x0D1,0x3D,0x0D4,0x44,0x0FA,0x2E,0x73,0x1A,0x49,0x0C1,0x0BD]

写入文件的配置中的iv(变化的)后面固定的16字

[0xD,0x0DB,0x95,0x0C,0x33,0x68,0x0C0,0x0A0,0x6,0x0E9,0x0C,0x24,0x44,0x88,0x1B,0x12]

加密字符串的aes128 key

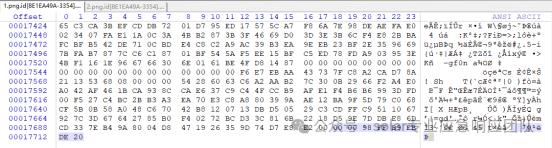

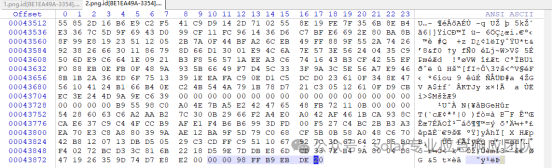

[0xC3,0x70,0x0D7,0x0CC,0x94,0x27,0x77,0x70,0x0DF,0x2,0x0DF,0x0CE,0x0E2,0x0D5,0x32,0x14]2.1.4 加密文件结构

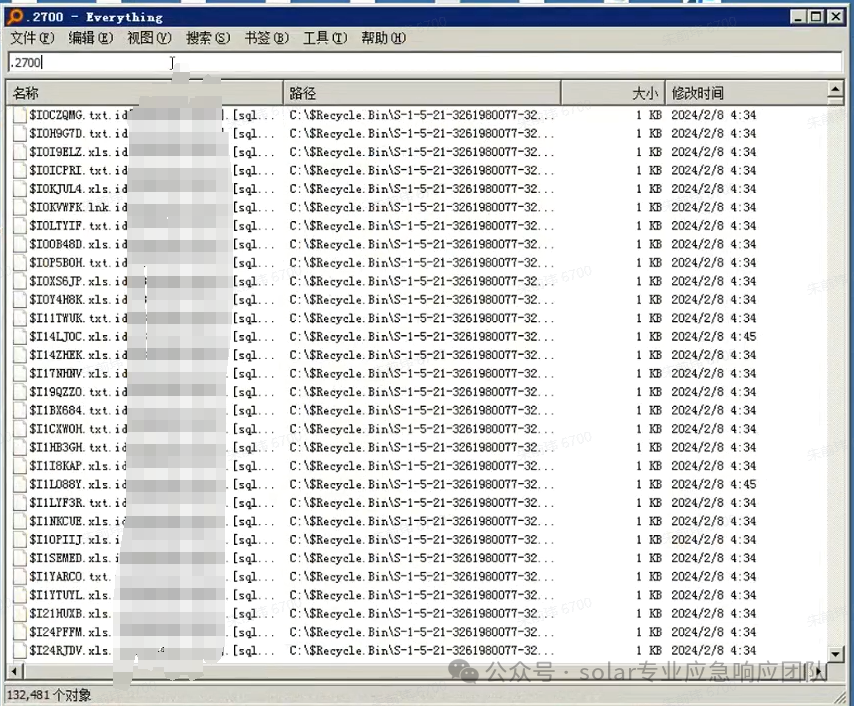

文件被加密并重命名如下格式1.png.id[8E1EA49A-3524].[sqlback@memeware.net].2700。

被加密的文件的后8 Byte为固定值。

2.1.5 加密文件样式

模拟客户中招后环境

加密后

![]()

解密后

2.2 软件运行分析

详情病毒分析内容可见【病毒分析】phobos家族2700变种加密器分析报告。

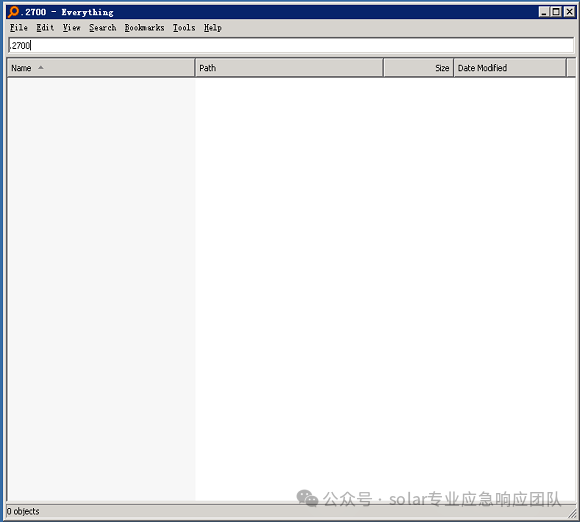

3.解密恢复

Solar团队第一时间对受害机器的相关情况进行了排查,最终成功解密和恢复了被加密的数据文件,同时还对客户的网络安全情况做了全面的评估,并提供了相应的解决方法和建设思路,获得了客户的高度好评。

解密前

解密后

4.溯源分析

数据均已脱敏处理

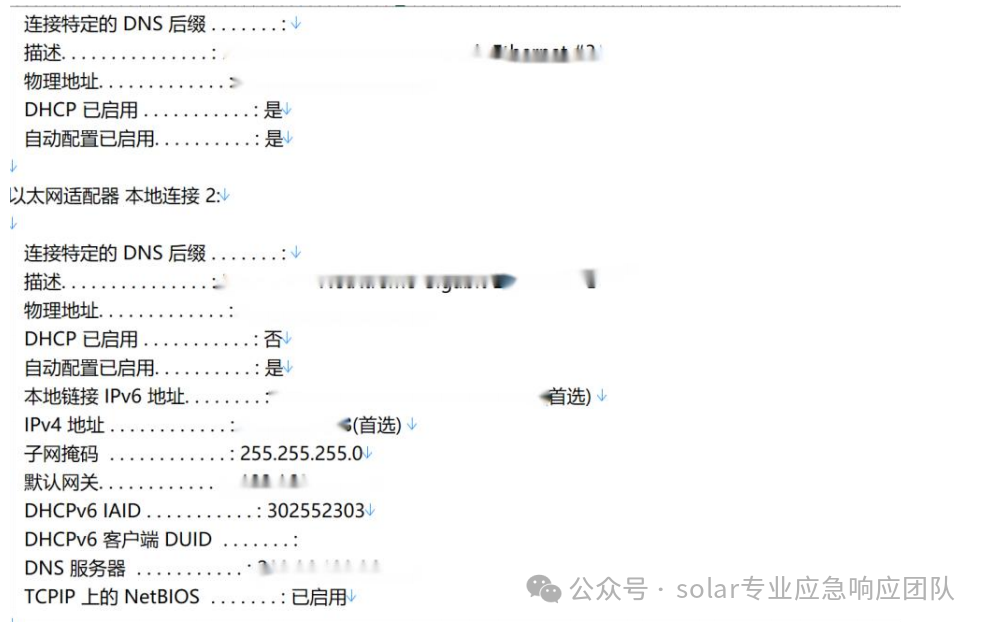

失陷主机内网 IP 为:xxx.xxx.0.xxx。

图 1 网络配置情况

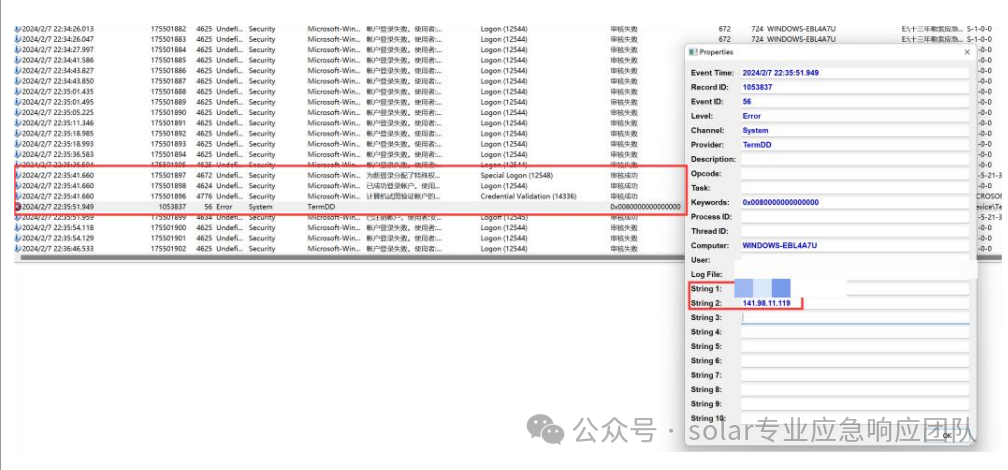

最初入侵时间为 2024/02/07 1:45:22开始出现爆破行为,目标账号是 ADMIN。

图 2 首次出现连续爆破行为

出现第一次异常登陆的时间为 2024/2/7 22:35:41,登陆账户为 ADMIN。从日志中分析,攻击者第一次攻击的 IP 为141.98.11.119(陶宛 考纳斯县 考纳斯)。攻击者对TermDD 服务进行修改或者破坏,该服务主要负责管理远程桌面连接和远程会话的功能,导致记录受损。

图 3 首次异常登陆行为与攻击行为

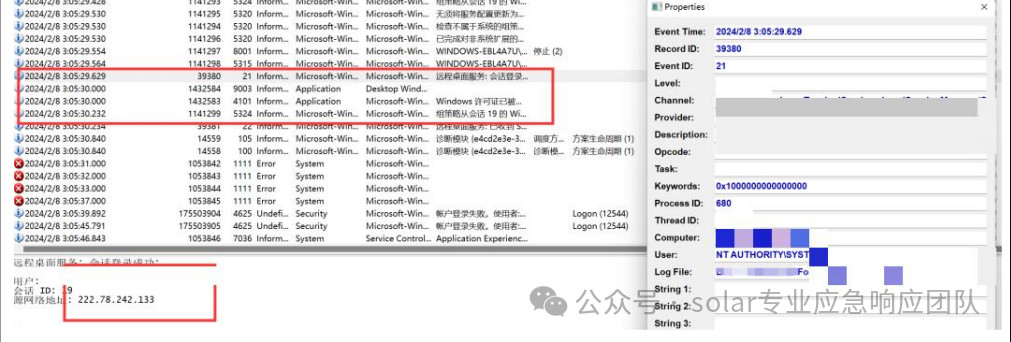

攻击者第二次成功登陆的时间为 2024/2/8 3:05:29,登陆账户为 Administrator,登陆 IP 为 222.78.242.133(福建)。

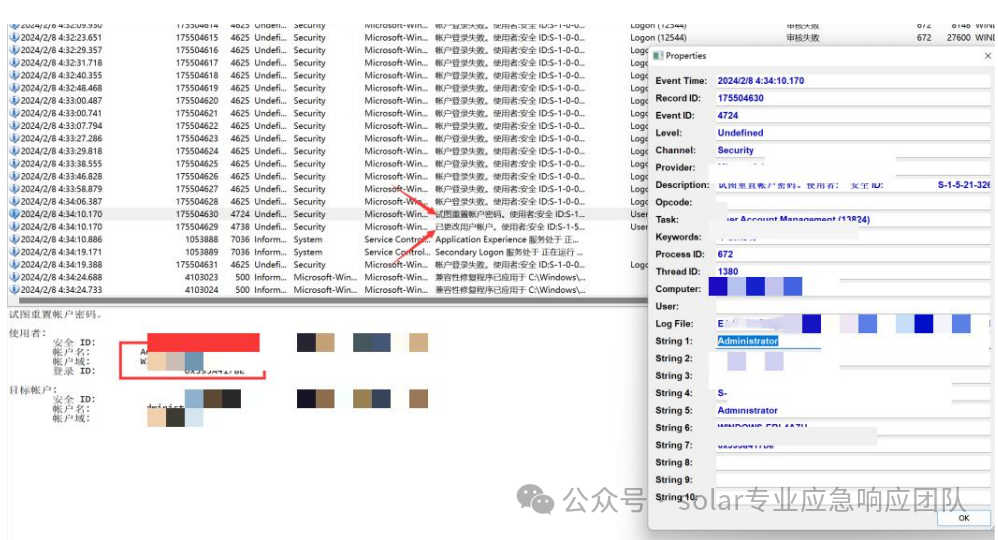

攻击者在 2024/2/8 4:34:10 对账号 Administrator 进行密码篡改。

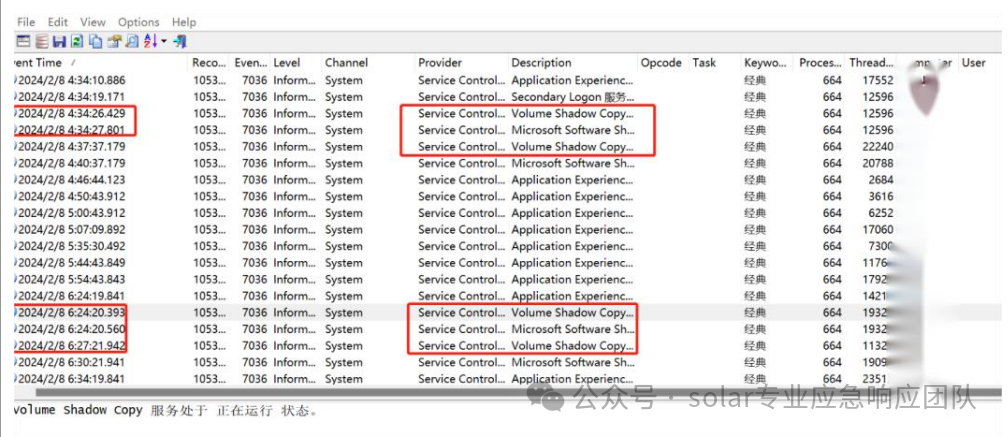

从日志中分析,在 2024/2/8 4:34~2024/2/8 6:27 存在一段较长的 Volume Shadow Copy 服务,攻击者从该时间段运行勒索程序进行对文件的修改。

5.安全加固/后门排查

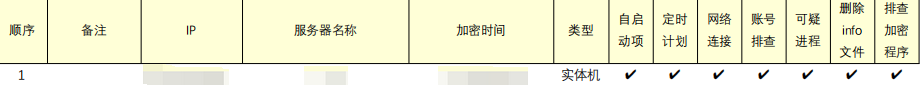

完成解密后,Solar团队使用专用后门排查工具对客户服务器的自启动项、计划任务、可疑网络连接、账号密码强度、可疑进程等项目进行了排查,并对隐患项提出了安全加固建议,确保不存在遗留后门,并对服务器进行快照及备份处理。下表为安全加固排查总表:

6.安全建议

6.1 风险消减措施

资产梳理排查目标:根据实际情况,对内外网资产进行分时期排查

服务方式:调研访谈、现场勘查、工具扫描

服务关键内容:流量威胁监测系统排查、互联网暴露面扫描服务、技术加固服务、集权系统排查

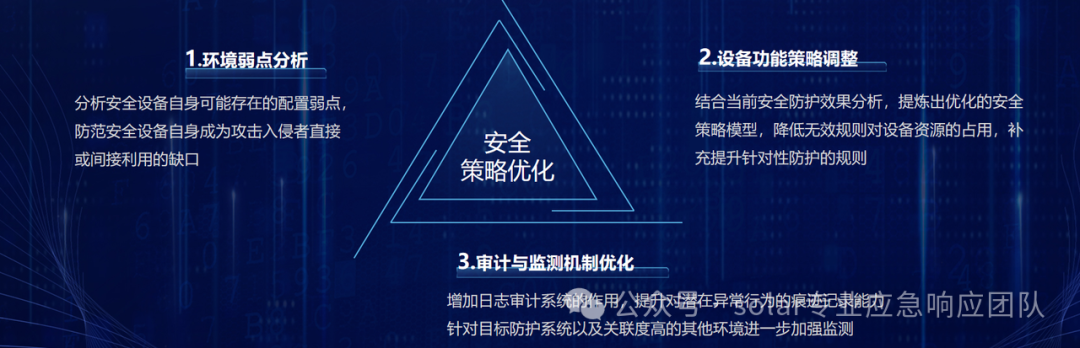

6.2 安全设备调优

目标

通过对安全现状的梳理和分析,识别安全策略上的不足,结合目标防御、权限最小化、缩小攻击面等一系列参考原则,对设备的相关配置策略进行改进调优,一方面,减低无效或低效规则的出现频次;另一方面,对缺失或遗漏的规则进行补充,实现将安全设备防护能力最优化。

主要目标设备

网络安全防护设备、系统防护软件、日志审计与分析设备、安全监测与入侵识别设备。

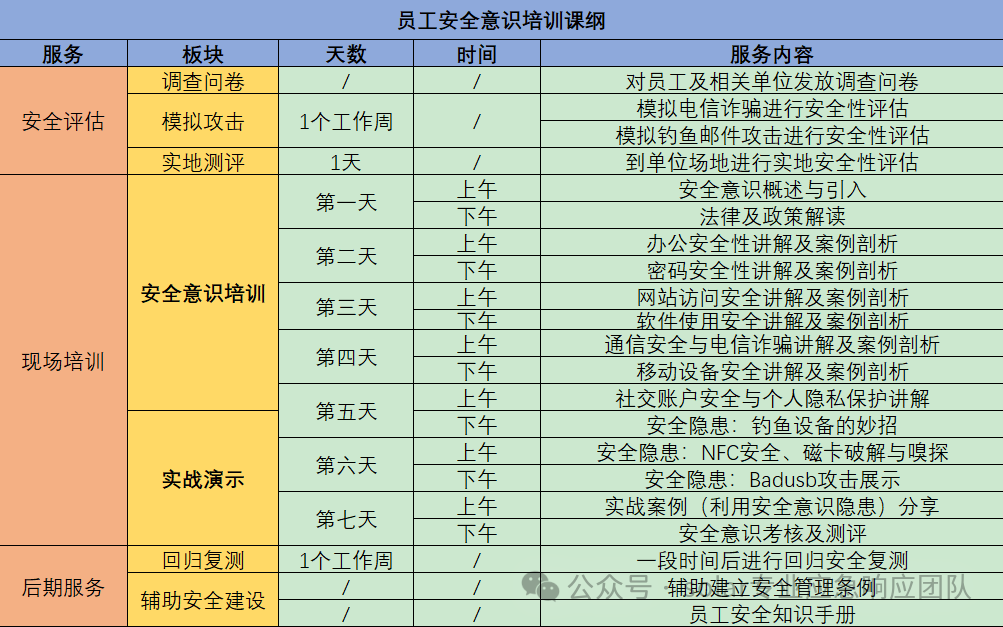

6.3全员安全意识增强

目标:

通过网络安全意识宣贯、培训提升全方位安全能力

形式:

培训及宣贯

线下培训课表

若无法组织线下的集体培训,考虑两种方式:

1.提供相关的安全意识培训材料,由上而下分发学习

2.组织相关人员线上开会学习。线上培训模式。

线上学习平台

7.团队介绍

solar团队数年深耕勒索解密与数据恢复领域,在勒索解密和数据恢复领域建立了良好的声誉,以高效、安全、可靠的解决方案赢得了客户的信任。无论是个人用户还是大型企业,都能提供量身定制的服务,确保每一个被勒索软件侵害的数据都能够恢复到最佳状态,同时在解密数据恢复后,提供全面的后门排查及安全加固服务,杜绝二次感染的风险。同时,solar团队坚持自主研发及创新,在攻防演练平台、网络安全竞赛平台、网络安全学习平台方面加大研发投入,目前已获得十几项专利及知识产权。团队也先后通过了ISO9001质量管理体系、ISO14000环境管理体系、ISO45001职业安全健康管理体系 、ITSS(信息技术服务运行维护标准四级)以及国家信息安全漏洞库(CNNVD)技术支撑单位等认证,已构建了网络安全行业合格的资质体系。

8.我们的数据恢复服务流程

多年的数据恢复处理经验,在不断对客户服务优化的过程中搭建了"免费售前+安心保障+专业恢复+安全防御"一体化的专业服务流程。

① 免费咨询/数据诊断分析

专业的售前技术顾问服务,免费在线咨询,可第一时间获取数据中毒后的正确处理措施,防范勒索病毒在内网进一步扩散或二次执行,避免错误操作导致数据无法恢复。

售前技术顾问沟通了解客户的机器中毒相关信息,结合团队数据恢复案例库的相同案例进行分析评估,初步诊断分析中毒数据的加密/损坏情况。

② 评估报价/数据恢复方案

您获取售前顾问的初步诊断评估信息后,若同意进行进一步深入的数据恢复诊断,我们将立即安排专业病毒分析工程师及数据恢复工程师进行病毒逆向分析及数据恢复检测分析。

专业数据恢复工程师根据数据检测分析结果,定制数据恢复方案(恢复价格/恢复率/恢复工期),并为您解答数据恢复方案的相关疑问。

③ 确认下单/签订合同

您清楚了解数据恢复方案后,您可自主选择以下下单方式:

双方签署对公合同:根据中毒数据分析情况,量身定制输出数据恢复合同,合同内明确客户的数据恢复内容、数据恢复率、恢复工期及双方权责条款,双方合同签订,正式进入数据恢复专业施工阶段,数据恢复后进行验证确认,数据验证无误,交易完成。

④ 开始数据恢复专业施工

安排专业数据恢复工程师团队全程服务,告知客户数据恢复过程注意事项及相关方案措施,并可根据客户需求及数据情况,可选择上门恢复/远程恢复。

数据恢复过程中,团队随时向您报告数据恢复每一个节点工作进展(数据扫描 → 数据检测 → 数据确认 → 恢复工具定制 → 执行数据恢复 → 数据完整性确认)。

⑤ 数据验收/安全防御方案

完成数据恢复后,我司将安排数据分析工程师进行二次检查确认数据恢复完整性,充分保障客户的数据恢复权益,二次检测确认后,通知客户进行数据验证。

客户对数据进行数据验证完成后,我司将指导后续相关注意事项及安全防范措施,并可提供专业的企业安全防范建设方案及安全顾问服务,抵御勒索病毒再次入侵。

1039

1039

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?