前言

Loocipher勒索软件首次出现在2019年,并通过垃圾邮件和恶意Word文档迅速传播。这些文档包含启用宏代码的恶意宏,一旦打开文档,宏代码会下载并执行Loocipher的可执行文件。这款勒索软件使用AES-128 ECB加密算法来加密受害者的文件,并以“.lcphr”作为加密文件的扩展名。Loocipher的名字可能是对“Lucifer”和“Cipher”两个词的组合,这也暗示了其恶意性质。尽管Loocipher相对简单,但它的设计和传播方式显示出开发者的专业性和对匿名性的重视。

特征

Loocipher在加密文件后,会生成一个名为“Please_Read_Me.txt”的赎金说明文件,要求受害者支付大约价值为300欧元的比特币以获取解密密钥。该说明文件还警告受害者不要尝试重命名或修改加密文件,并提供了一个下载解密工具的链接,以防受害者不慎删除原始的恶意软件。此外,Loocipher会更改受害者的桌面背景,以显示付款信息和比特币地址。尽管其加密方法相对标准,但Loocipher通过使用TOR网络和匿名支付手段,增加了追踪攻击者的难度。

工具使用说明

+++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++++

-

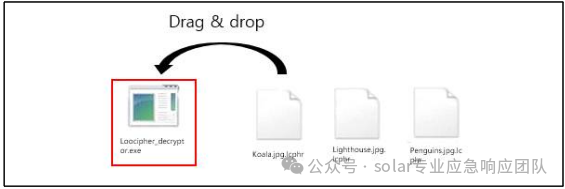

将受感染的文件拖放到解密工具(LooCipher_decryptor.exe)图标上。

※ 您只能拖放文件扩展名为 jpeg、jpg、pdf、docx、pptx、xlsx 或 png 的受感染文件。

-

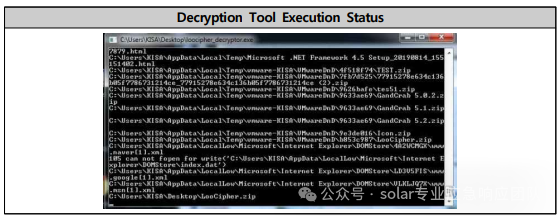

解密工具代码在CMD中自动执行进行解码。

- 当执行解密工具时,它会分析文件以恢复密钥。然后,它生成一个名为“key.txt”的文件来保存恢复的密钥,并将此文件用作引用。

-

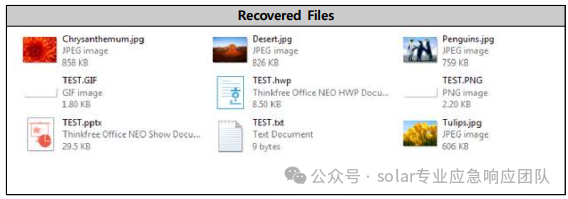

执行完成后,您可以检查恢复的文件。

工具下载地址

solar专业应急响应团队公众号

回复关键字【Loocipher】获取下载链接

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?