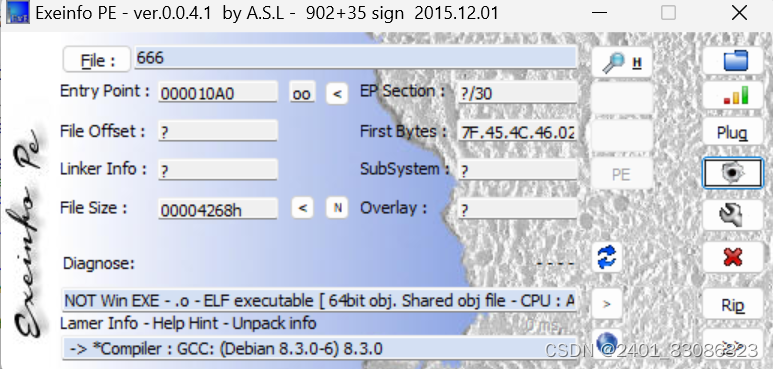

先查壳

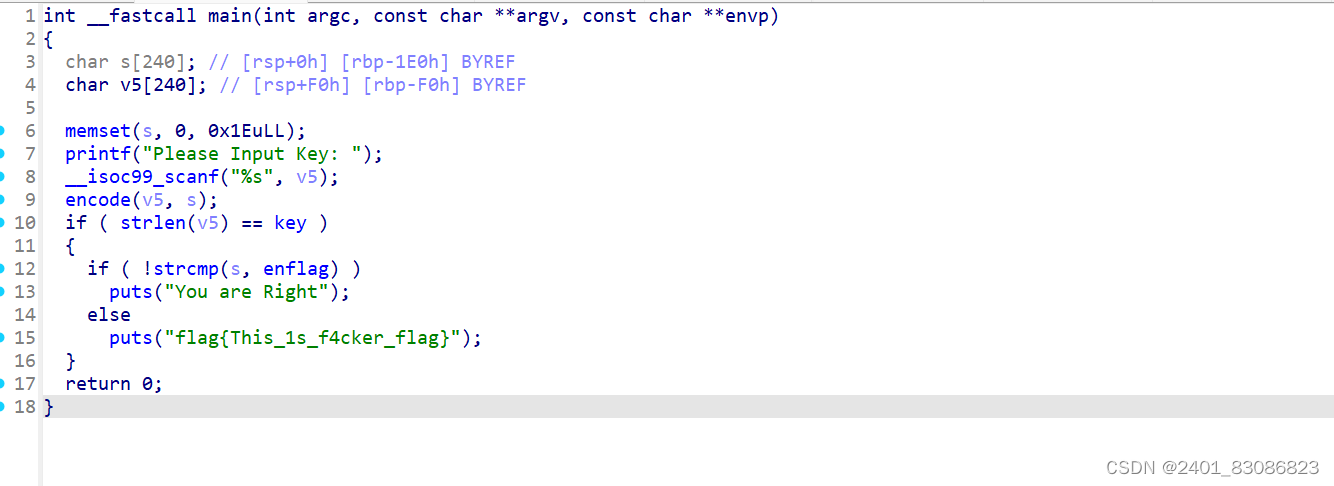

无壳ELF,扔ida,先看看main函数

先分析一下函数

一入眼有个f4cker_flag,交了一下也不对,忽略

有一个encode(v5,s),应该是个加密函数。

strlen(v5)和key是否相等,可以知道key是个数字

然后看见strcmp(s,enflag),判断两个字符串是否相等,可以知道enflag里面存在信息

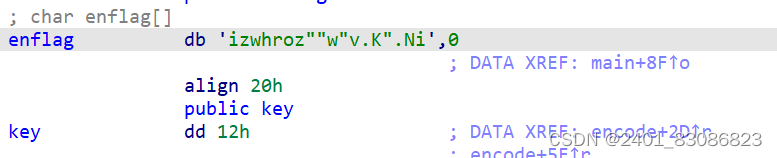

先到key看看,双击key

![]()

12h是16进制,口算得18

再进enflag里面看

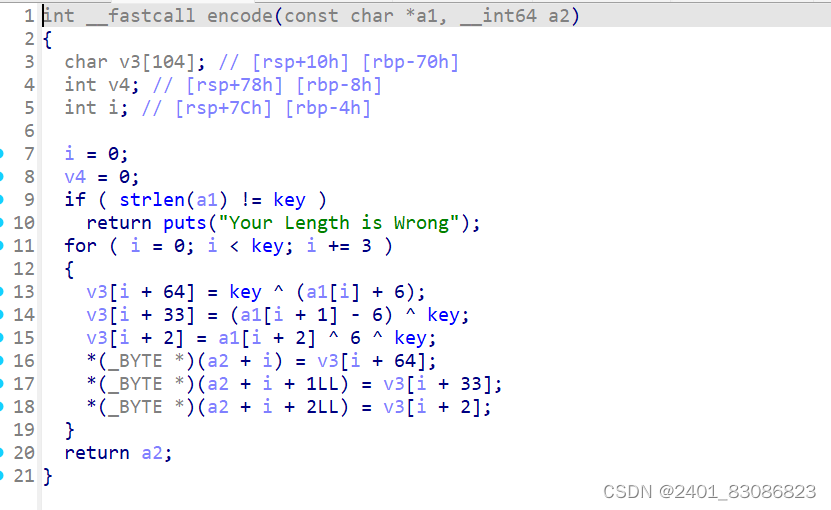

获取所有信息之后,进入加密函数

分析一下,最后是返回a2,所以a2的结果就是enflag的内容,所以要得到flag,就得反着来

看for循环里面的内容,前三条是加密算法,而后三条是把得到的值依次存储在a2数组里面

由此可以开始写脚本

key = 18

enflag ='izwhroz""w"v.K".Ni'

flag = ""

v3 = ""

for i in range(0,18,3):

v3=enflag[i]

flag+=chr((ord(v3)^key)-6)

v3=enflag[i+1]

flag+=chr((ord(v3)^key)+6)

v3=enflag[i+2]

flag+=chr((ord(v3)^key)^6)

print(flag)得到unctf{b66_6b6_66b}

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?