实验目的

1.路由器的基本安全配置

2.SSH的工作原理和SSH服务端和客户端的配置

实验环境

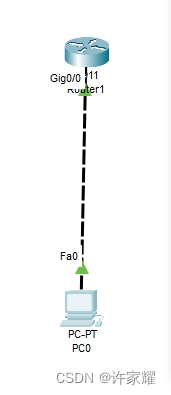

如拓扑图所示(我已配置好了路由器和PC端的IP):

实验思路

1.配置路由器

1.1修改名字为S1

Router>enable //进入特权

Router#conf t

Enter configuration commands, one per line. End with CNTL/Z. //进入全局

Router(config)#hostname S1 //更改名字为S11.2配置用户登录,域名,密码,超时措施,密钥保密(SSH)等等一些列:

S1(config)#ip default-gateway 192.168.1.3 //配置默认网关

S1(config)#enable secret cisco123 //配置enable密码

S1(config)#service password-encryption //启用密码加密模式

S1(config)#login block-for 120 attempts 3 within 30 //在30s中输入错误3次,120s不得输入

S1(config)#login on-failure log //登录失败在日志中记录

S1(config)#login on-success log //登录成功在日志中记录

S1(config)#username zhangsan privilege 15 secret cisco123

//配置用户名为zhangsan密码为cisco123,权限等级为15

S1(config)#line vty 0 4

S1(config-line)#login local

S1(config-line)#transport input ssh //只允许用户使用SSH进入远程桌面

S1(config-line)#exec-timeout 5 30 //5min30s无动作退出登录

S1(config-line)#exit

S1(config)#ip domain-name cisco.com //配置域名cisco.com

S1(config)#crypto key generate rsa general-keys modulus 1024

//配置密钥,密钥大小为1024个比特

S1(config)#ip ssh

S1(config)#ip ssh authentication-retries 3 //最大验证次数

S1(config)#ip ssh version 2 //版本号为SSHv2

S1(config)#ip ssh time-out 120 //登录超时时间1.2登录查看是否可使用

查看是否可进入,注意:密码输入时是不会显示的。

2327

2327

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?