防火墙简介:

1、防护墙是由计算机硬件系统和软件系统组成,部署在网络边界。

2、防火墙是阻断外部网络入侵和威胁,保护内部网络安全。

3、防火墙是为不同网络的通信进行控制。

防火墙的功能:

1、访问控制功能

2、隔离不同安全级别区域

3、数据加密

4、身份验证

5、远程接入

6、虚拟专用网络(VPN)

防火墙的发展历史:

第一阶段:包过滤防火墙

第二阶段:UTM(统一威胁管理)

第三阶段:DPI(深度报文检测)

防火墙的分类:

第一代:包过滤防火墙,在网络层,检查经过的单个数据包(五元组:源地址、目的地址、源端口、目的端口、协议);缺点是被伪装的ip混入。

第二代:应用代理防火墙,在应用层,控制网络信息交换,有较高安全性;缺点是需要高效率的软件处理速度。

第三代:状态检测防火墙,在传输层,结合了第一代和第二代的优点,缺点是只能检测数据包的网络层信息,更加深层次的无法检测。

防火墙的工作模式:

1、路由模式:处在网络层,上下行配置不同网段的IP地址,内外部具有路由寻址功能

2、透明模式:处在数据链路层,上下行无IP地址,但是与防火墙相连的业务处于同一网段

3、混合模式:即存在路由模式的接口,也存在透明模式的接口

防火墙的安全区域:

安全区域含义:防火墙在同一安全区域的数据流动处于无安全风险,不需要安全检查;在不同安全区域下数据流动需要进行安全检查。

Untrust:优先级为5,通常用于定义Internet不安全网络;

DMZ:优先级为50,通常用于定义内网服务器所在区域;

Trust:优先级为85,通常用于定义内网终端所在区域;

Local:优先级为100,通常用于定义设备本身;

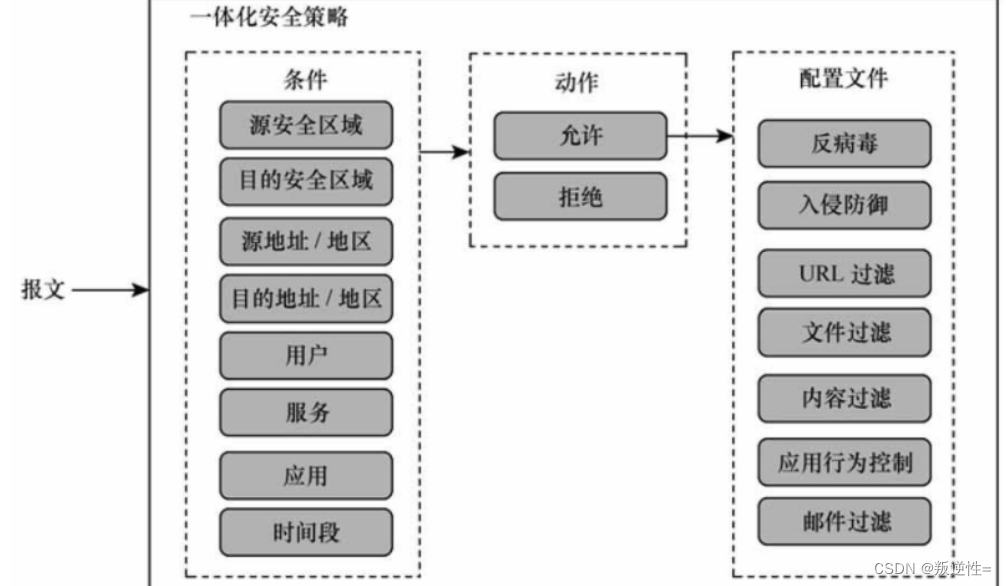

防护墙的安全策略:

防火墙作用:对进出网络的访问行为进行控制,防火受信任网络不被“不信任”网络攻击,但同时必须允许不同网络进行合法通信。

安全策略:匹配条件+动作+附加功能

安全策略匹配方法:在配置安全策略时,通常建议遵循“先精细,后粗犷”的原则,即先配置匹配范围小、条件精确的安全策略,然后再配置匹配范围大、条件宽泛的安全策略。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?