wget 命令行下载工具

1、简介

wget 用于从网络上下载某些资料。只要Linux连接互联网,就可以直接从网络上下载自己所需的文件

- 支持断点下载

- 支持ftp和http下载方式

- 支持代理服务器

- 非常稳定。如果由于网络原因下载失败,wget 会不断尝试,直到整个文件下载完毕。如果服务器打断了下载过程,当再次连接服务器时,会从停止的地方继续下载。【这对下载大文件非常有用】

2、语法格式

wget [参数选项] [下载地址]

3、参数说明

| 参数 | 参数说明 |

|---|---|

| -O | 指定保存的文件名后下载文件 |

| –limit-rate | 限速下载 |

| -b | 转入后台执行命令 |

| -c | 断点续传 |

| –tries=number | 设置重置次数 |

| –spider | 模拟爬虫访问 |

4、实践操作

① wget下载单个文件

[root@xiezhr /]# wget https://xiezhrspace.cn/medias/logo.png

--2022-05-30 23:08:24-- https://xiezhrspace.cn/medias/logo.png

Resolving xiezhrspace.cn (xiezhrspace.cn)... ::1, ::1

Connecting to xiezhrspace.cn (xiezhrspace.cn)|::1|:443... connected.

HTTP request sent, awaiting response... 200 OK

Length: 112674 (110K) [image/png]

Saving to: ‘logo.png’

100%[========================================================================================================================================================================>] 112,674 --.-K/s in 0s

2022-05-30 23:08:24 (433 MB/s) - ‘logo.png’ saved [112674/112674]

②使用-O参数,指定下载文件的保存文件名

[root@xiezhr test]# wget -O /home/test/logo.png https://www.xiezhrspace.cn/medias/logo.png

--2022-05-30 23:14:03-- https://www.xiezhrspace.cn/medias/logo.png

Resolving www.xiezhrspace.cn (www.xiezhrspace.cn)... 42.192.46.248

Connecting to www.xiezhrspace.cn (www.xiezhrspace.cn)|42.192.46.248|:443... connected.

HTTP request sent, awaiting response... 200 OK

Length: 112674 (110K) [image/png]

Saving to: ‘/home/test/logo.png’

100%[========================================================================================================================================================================>] 112,674 --.-K/s in 0.01s

2022-05-30 23:14:03 (9.78 MB/s) - ‘/home/test/logo.png’ saved [112674/112674]

[root@xiezhr test]# cd /home/test/

[root@xiezhr test]# ll

total 208

-rw-r--r-- 1 root root 112674 Nov 29 2020 logo.png

③ 限速3kb/s下载

[root@xiezhr test]# wget --limit-rate=3k https://www.xiezhrspace.cn/medias/logo.png

--2022-05-30 23:15:57-- https://www.xiezhrspace.cn/medias/logo.png

Resolving www.xiezhrspace.cn (www.xiezhrspace.cn)... 42.192.46.248

Connecting to www.xiezhrspace.cn (www.xiezhrspace.cn)|42.192.46.248|:443... connected.

HTTP request sent, awaiting response... 200 OK

Length: 112674 (110K) [image/png]

Saving to: ‘logo.png.1’

100%[========================================================================================================================================================================>] 112,674 3.00KB/s in 37s

2022-05-30 23:16:34 (3.00 KB/s) - ‘logo.png.1’ saved [112674/112674]

④ 断点续传下载大文件

[root@xiezhr test]# wget -c https://mirrors.aliyun.com/centos/7/isos/x86\_64/CentOS-7-x86\_64-DVD-1611.iso

⑤后台下载文件

[root@xiezhr test]# wget -b https://www.xiezhrspace.cn/medias/logo.png

Continuing in background, pid 4526.

Output will be written to ‘wget-log’.

⑥ 有些网站会根据判断代理名称是不是浏览器而拒绝你的下载请求,这时候就可以伪装代理下载

[root@xiezhr test]# wget -b https://www.xiezhrspace.cn/medias/logo.png

Continuing in background, pid 4526.

Output will be written to ‘wget-log’.

[root@xiezhr test]# clear

[root@xiezhr test]# wget --user-agent="Mozilla/5.0 (Windows NT 6.1; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/73.0.3683.75 Safari/537.36" https://www.xiezhrspace.cn/medias/logo.png

--2022-05-30 23:29:27-- https://www.xiezhrspace.cn/medias/logo.png

Resolving www.xiezhrspace.cn (www.xiezhrspace.cn)... 42.192.46.248

Connecting to www.xiezhrspace.cn (www.xiezhrspace.cn)|42.192.46.248|:443... connected.

HTTP request sent, awaiting response... 200 OK

Length: 112674 (110K) [image/png]

Saving to: ‘logo.png.3’

100%[========================================================================================================================================================================>] 112,674 --.-K/s in 0.01s

2022-05-30 23:29:27 (9.85 MB/s) - ‘logo.png.3’ saved [112674/112674]

⑦ 监控网站URL是否正常

# 采用静默方式访问网站,3秒超时,重试1次,模拟爬虫方式进行访问

[root@xiezhr test]# wget -q -T 3 --tries=1 --spider www.xiezhrspace.cn

# 返回0表示正常

[root@xiezhr test]# echo $?

0

ip网络配置工具

1、简介

ip 命令用于显示或管理Linux系统的路由、网络设备、策略路由和隧道

2、语法格式

ip [参数选项] [网络对象] [操作命令]

3、参数说明

| 参数 | 参数说明 |

|---|---|

| -s | 输出更详细的信息 |

| -r | 显示主机时,不适用ip地址,而是使用主机的域名 |

| -V | 显示命令的版本信息 |

3、网络对象及对应操作命令

| 网络对象 | 网络对象说明 | 对应操作命令 |

|---|---|---|

| link | 网络设备 | set:修改设备属性、show:显示设备属性 |

| address | 设备的协议地址(IP地址) | add:添加协议地址、del:删除协议地址、flush:清除协议地址、show:查看协议地址 |

| addrlabel | 协议地址标签管理 | add、del、list、flush |

| neighbour | arp或ndisc缓存表 | |

| route | 路由表 | add、change、relpace、delete、show、flush |

| rule | 策略路由表 | add、delete、flush、show |

| maddress | 多播地址 | show、add、delete |

| mroute | 多播路由缓存表 | show |

| tunnel | IP隧道 | add、change、delete、prl、show |

4、实践操作

ip link show # 显示网络接口信息

ip link set eth0 up # 开启网卡

ip link set eth0 down # 关闭网卡

ip link set eth0 promisc on # 开启网卡的混合模式

ip link set eth0 promisc offi # 关闭网卡的混个模式

ip link set eth0 txqueuelen 1200 # 设置网卡队列长度

ip link set eth0 mtu 1400 # 设置网卡最大传输单元

ip addr show # 显示网卡IP信息

ip addr add 192.168.0.1/24 dev eth0 # 设置eth0网卡IP地址192.168.0.1

ip addr del 192.168.0.1/24 dev eth0 # 删除eth0网卡IP地址

ip route show # 显示系统路由

ip route add default via 192.168.1.254 # 设置系统默认路由

ip route list # 查看路由信息

ip route add 192.168.4.0/24 via 192.168.0.254 dev eth0 # 设置192.168.4.0网段的网关为192.168.0.254,数据走eth0接口

ip route add default via 192.168.0.254 dev eth0 # 设置默认网关为192.168.0.254

ip route del 192.168.4.0/24 # 删除192.168.4.0网段的网关

ip route del default # 删除默认路由

ip route delete 192.168.1.0/24 dev eth0 # 删除路由

tcpdump 监听网络流量

1、简介

tcpdump 命令是一个包分析工具。可以将网络中传输的数据包的“头”完全截获下来以提供分析。

2、语法格式

tcpdump [参数选项] [表达式]

3、参数说明

| 参数 | 参数说明 |

|---|---|

| -c | 接收指定数据包数目后退出命令 |

| -i | 指定要监听数据包的网络接口 |

| -n | 不精细DNS解析,加快显示速度 |

| -nn | 不将协议和端口数字等转换成名字 |

| -q | 以快速输出的方式运行,输出的信息比较简洁 |

4、实践操作

① 不带参数监听网络

[root@xiezhr ~]# tcpdump

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

21:49:34.194426 IP xiezhr.ssh > 39.130.60.147.54868: Flags [P.], seq 2354337386:2354337582, ack 602321997, win 255, length 196

21:49:34.194837 IP xiezhr.55410 > 183.60.82.98.domain: 13037+ PTR? 147.60.130.39.in-addr.arpa. (44)

21:49:34.241013 IP 39.130.60.147.54868 > xiezhr.ssh: Flags [.], ack 0, win 511, length 0

21:49:34.260399 IP 183.60.82.98.domain > xiezhr.55410: 13037 NXDomain 0/1/0 (93)

21:49:34.261639 IP xiezhr.44621 > 183.60.83.19.domain: 25778+ PTR? 4.0.17.172.in-addr.arpa. (41)

21:49:34.262436 IP 183.60.83.19.domain > xiezhr.44621: 25778 NXDomain 0/1/0 (100)

② 精简输出信息

[root@xiezhr ~]# tcpdump -q

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

21:51:39.084015 IP xiezhr.ssh > 39.130.60.147.54868: tcp 196

21:51:39.084415 IP xiezhr.54183 > 183.60.83.19.domain: UDP, length 44

21:51:39.084690 IP 183.60.83.19.domain > xiezhr.54183: UDP, length 93

21:51:39.095563 IP xiezhr.37447 > 183.60.82.98.domain: UDP, length 41

21:51:39.095795 IP 183.60.82.98.domain > xiezhr.37447: UDP, length 100

21:51:39.107963 IP xiezhr.57539 > 183.60.83.19.domain: UDP, length 43

21:51:39.108025 IP xiezhr.ssh > 39.130.60.147.54868: tcp 100

21:51:39.108749 IP 183.60.83.19.domain > xiezhr.57539: UDP, length 107

21:51:39.118945 IP xiezhr.51494 > 183.60.82.98.domain: UDP, length 43

21:51:39.119024 IP xiezhr.ssh > 39.130.60.147.54868: tcp 180

21:51:39.119165 IP 183.60.82.98.domain > xiezhr.51494: UDP, length 107

21:51:39.130005 IP xiezhr.ssh > 39.130.60.147.54868: tcp 596

21:51:39.130036 IP xiezhr.ssh > 39.130.60.147.54868: tcp 100

③监听指定网卡收到的数据包

[root@xiezhr ~]# tcpdump -i eth0

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

21:52:41.482275 IP 169.254.0.4.http > xiezhr.45330: Flags [.], ack 31739111, win 136, length 0

21:52:41.486536 IP xiezhr.48369 > 183.60.82.98.domain: 56337+ PTR? 4.0.17.172.in-addr.arpa. (41)

^C21:52:41.487054 IP xiezhr.ssh > 39.130.60.147.54868: Flags [P.], seq 2354686734:2354686930, ack 602325169, win 255, length 196

④ 监听指定主机数据包

[root@xiezhr ~]# tcpdump -n host 192.168.1.20

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

⑤ 监听指定端口数据包

[root@xiezhr ~]# tcpdump -nn port 22

tcpdump: verbose output suppressed, use -v or -vv for full protocol decode

listening on eth0, link-type EN10MB (Ethernet), capture size 262144 bytes

21:54:39.961652 IP 172.17.0.4.22 > 39.130.60.147.54868: Flags [P.], seq 2354867994:2354868190, ack 602329953, win 255, length 196

21:54:39.961828 IP 172.17.0.4.22 > 39.130.60.147.54868: Flags [P.], seq 196:376, ack 1, win 255, length 180

21:54:39.961860 IP 172.17.0.4.22 > 39.130.60.147.54868: Flags [P.], seq 376:524, ack 1, win 255, length 148

21:54:39.961888 IP 172.17.0.4.22 > 39.130.60.147.54868: Flags [P.], seq 524:672, ack 1, win 255, length 148

21:54:39.961916 IP 172.17.0.4.22 > 39.130.60.147.54868: Flags [P.], seq 672:820, ack 1, win 255, length 148

21:54:39.961943 IP 172.17.0.4.22 > 39.130.60.147.54868: Flags [P.], seq 820:968, ack 1, win 255, length 148

21:54:39.961971 IP 172.17.0.4.22 > 39.130.60.147.54868: Flags [P.], seq 968:1116, ack 1, win 255, length 148

21:54:39.961998 IP 172.17.0.4.22 > 39.130.60.147.54868: Flags [P.], seq 1116:1264, ack 1, win 255, length 148

nmap 网络探测工具和安全/端口扫描器

1、简介

nmap 是一款开源的网络探测和安全审核工具。其作用是快速扫描大型网络,并发现网络上有哪些主机,主机提供哪些服务,并探测操作系统的类型及版本信息

如果系统没有nmap命令,可通过一下命令安装

yum -y install nmap

2、语法格式

nmap [扫描类型] [通用选项] [扫描目标]

3、参数说明

| 参数 | 参数说明 |

|---|---|

| -sS | TCP同步扫描 |

| -sn | 不进行端口扫描,只检查主机正在运行 |

| -v | 显示扫描过程中的详细信息 |

| -n | 不进行DNS解析,加快扫描速度 |

| -p<端口> | 指定扫描端口,可以是一个单独的端口,也可以是逗号分隔的多个端口 |

4、实践操作

① 查看主机当前开放的端口

[root@xiezhr ~]# nmap 127.0.0.1

②扫描主机的指定端口

[root@xiezhr ~]# nmap -p 1024-65535 127.0.0.1

③扫描局域网内所有IP

[root@xiezhr ~]# nmap 10.0.0.0/24

ifup 激活网络接口

1、简介

ifup 用于激活指定的网络接口

2、语法格式

ifup [网络接口]

3、实践操作

激活网络接口

[root@xiezhr ~]# ifup eht0

ifdown 禁用网络接口

1、简介

ifdown命令与上面说的ifup命令刚好作用相反,用于禁用网络接口

2、语法格式

ifdown [网络接口]

3、实践操作

禁用网络接口

[root@xiezhr ~]# ifdown eht1

arp 管理系统的arp缓存

1、简介

首先我们先来看看什么是arp? arp是地址解析协议,主要功能是通过ip地址获取物理地址(MAC地址)

arp命令用于操作本机arp缓存,可以显示、删除、添加指定IP地址与MAC地址对应关系

2、语法格式

arp [参数选项]

3、参数说明

| 参数 | 参数说明 |

|---|---|

| -n | 显示数字IP地址 |

| -s <主机或MAC地址> | 指定主机的IP地址与MAC地址静态映射关系 |

| -d<主机> | 从arp缓存区中删除指定主机的arp条目 |

4、实践操作

① 显示arp缓存区的所有条目

[root@xiezhr ~]# arp

Address HWtype HWaddress Flags Mask Iface

169.254.0.79 ether fe:ee:00:2e:16:9a C eth0

169.254.128.6 ether fe:ee:00:2e:16:9a C eth0

169.254.0.4 ether fe:ee:00:2e:16:9a C eth0

169.254.128.4 ether fe:ee:00:2e:16:9a C eth0

169.254.0.2 ether fe:ee:00:2e:16:9a C eth0

169.254.0.15 ether fe:ee:00:2e:16:9a C eth0

169.254.0.55 ether fe:ee:00:2e:16:9a C eth0

169.254.0.81 ether fe:ee:00:2e:16:9a C eth0

169.254.0.82 ether fe:ee:00:2e:16:9a C eth0

169.254.0.83 ether fe:ee:00:2e:16:9a C eth0

169.254.0.80 ether fe:ee:00:2e:16:9a C eth0

172.17.0.5 ether fe:ee:00:2e:16:9a C eth0

gateway ether fe:ee:00:2e:16:9a C eth0

169.254.0.23 ether fe:ee:00:2e:16:9a C eth0

② 查询指定主机的arp条目

[root@xiezhr ~]# arp -n 42.192.46.248

42.192.46.248 (42.192.46.248) -- no entrys

③ 静态绑定IP地址与MAC地址

[root@xiezhr ~]# arp -s 10.0.0.100 00:0c:29:c0:5e:df

ss 查看网络状况

1、简介

ss 命令用于查看网络状态信息,包括TCP、UDP连接、端口。

如果系统没有该命令,需要自己安装一下

yum -y install iproute

2、语法格式

ss [参数选项] [过滤器]

3、参数说明

| 参数 | 参数说明 |

|---|---|

| -n | 显示IP地址不进行DNS解析 |

| -a | 显示所有socket连接 |

| -l | 显示所有监听socket |

| -p | 显示使用socket的进程 |

| -t | 仅显示TCP的socket |

| -u | 仅显示UCP的socket |

4、实践操作

① 显示所有的socket连接

[root@xiezhr ~]# ss -an

Netid State Recv-Q Send-Q Local Address:Port Peer Address:Port

nl UNCONN 0 0 0:0 *

nl UNCONN 0 0 0:546 *

nl UNCONN 0 0 0:546 *

nl UNCONN 4352 0 4:30221 *

nl UNCONN 768 0 4:0 *

nl UNCONN 0 0 6:0

② 显示所有正在监听的TCP和UDP连接

Netid State Recv-Q Send-Q Local Address:Port Peer Address:Port

udp UNCONN 0 0 *:68 *:* users:(("dhclient",pid=809,fd=6))

udp UNCONN 0 0 172.17.0.4:123 *:* users:(("ntpd",pid=546,fd=19))

udp UNCONN 0 0 127.0.0.1:123 *:* users:(("ntpd",pid=546,fd=16))

udp UNCONN 0 0 [fe80::5054:ff:fe19:f6d0]%eth0:123 [::]:* users:(("ntpd",pid=546,fd=20))

udp UNCONN 0 0 [::1]:123 [::]:* users:(("ntpd",pid=546,fd=17))

tcp LISTEN 0 128 *:80 *:* users:(("nginx",pid=26238,fd=6),("nginx",pid=2812,fd=6))

tcp LISTEN 0 128 *:22 *:* users:(("sshd",pid=980,fd=3))

tcp LISTEN 0 128 *:443 *:* users:(("nginx",pid=26238,fd=8),("nginx",pid=2812,fd=8))

tcp LISTEN 0 1 *:65535 *:* users:(("proc",pid=17087,fd=3))

tcp LISTEN 0 128 [::]:80 [::]:* users:(("nginx",pid=26238,fd=7),("nginx",pid=2812,fd=7))

tcp LISTEN 0 128 [::]:3000 [::]:* users:(("PM2 v4.5.1: God",pid=27339,fd=20))

tcp LISTEN 0 128 [::]:443 [::]:* users:(("nginx",pid=26238,fd=9),("nginx",pid=2812,fd=9))

nc 多功能网络工具

1、简介

nc 是一个多功能、可靠、强大的网络工具,可以建立TCP连接,发送UDP数据包,监听端口,处理IPv4和IPv6数据包

如果系统没有nc命令,可以通过一下命令手动安装

yum -y install nc

2、语法格式

nc [参数选项]

3、参数说明

| 参数 | 参数说明 |

|---|---|

| -l | 指定监听端口,然后一直等待网络连接 |

| -z | 表示zero,表示扫描时不发送任何数据 |

| -v | 显示详细输出 |

4、实践操作

①TCP端口扫描

[root@xiezhr ]# nc -v -z -w2 192.168.0.3 1-100

192.168.0.3: inverse host lookup failed: Unknown host

(UNKNOWN) [192.168.0.3] 80 (http) open

(UNKNOWN) [192.168.0.3] 23 (telnet) open

(UNKNOWN) [192.168.0.3] 22 (ssh) open

②扫描指定端口

[root@xiezhr ~]# nc -nvv 192.168.0.1 80 //扫描 80端口

(UNKNOWN) [192.168.0.1] 80 (?) open

y //用户输入

mail 发送和接收文件

1、简介

mail命令是命令行的电子邮件接收和发送工具

2、语法格式

mail [参数选项]

3、参数说明

| 参数 | 参数说明 |

|---|---|

| -s | 指定邮件主题 |

| -a | 发送邮件附件,多个附件使用多次-a选项即可 |

nslookup 域名查询工具

1、简介

nslookup 命令是常用的域名查询工具

如果系统没有该命令,需要按照以下方式自己安装下

yum -y install bind-utils

2、语法格式

nslookup [参数选项] [域名/IP] [DNS服务器]

3、参数说明

| 参数 | 参数说明 |

|---|---|

| server<域名服务器> | 指定解析域名的服务器地址 |

| set 关键字=值 | 设置查询关键字(域名属性的值)all(全部) 查询域名有关的所有信息domain=name 指定查询域名port=端口号 指定域名服务器使用的端口号type=类型名 指定域名查询类型retry=<次数>指定查询时重试册数timeout= 秒数 指定查询的超时时间 |

dig 域名查询工具

1、简介

dig 是常用的域名查询工具,可以用于测试域名系统的工作是否正常

2、语法格式

dig [参数选项]

3、参数说明

| 参数 | 参数说明 |

|---|---|

| @<DNS服务器地址> | 指定进行域名解析的域名服务器 |

| -t | 指定要查询的DNS数据类型,如A、MX和PTR |

| +trace | 从跟域开始跟踪查询结果 |

4、实践操作

① 查询指定域名的IP地址

[root@xiezhr init.d]# dig www.xiezhrspace.cn

; <<>> DiG 9.11.4-P2-RedHat-9.11.4-16.P2.el7_8.6 <<>> www.xiezhrspace.cn

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 43520

;; flags: qr rd ra; QUERY: 1, ANSWER: 1, AUTHORITY: 0, ADDITIONAL: 0

;; QUESTION SECTION:

;www.xiezhrspace.cn. IN A

;; ANSWER SECTION:

www.xiezhrspace.cn. 600 IN A 42.192.46.248

;; Query time: 76 msec

;; SERVER: 183.60.82.98#53(183.60.82.98)

;; WHEN: Fri Jun 03 09:28:46 CST 2022

;; MSG SIZE rcvd: 52

② 查询MX类型的域名信息

[root@xiezhr init.d]# dig -t MX www.xiezhrspce.cn

; <<>> DiG 9.11.4-P2-RedHat-9.11.4-16.P2.el7_8.6 <<>> -t MX www.xiezhrspce.cn

;; global options: +cmd

;; Got answer:

;; ->>HEADER<<- opcode: QUERY, status: NXDOMAIN, id: 62926

;; flags: qr rd ra; QUERY: 1, ANSWER: 0, AUTHORITY: 1, ADDITIONAL: 0

;; QUESTION SECTION:

;www.xiezhrspce.cn. IN MX

;; AUTHORITY SECTION:

cn. 594 IN SOA a.dns.cn. root.cnnic.cn. 2029763095 7200 3600 2419200 21600

;; Query time: 76 msec

;; SERVER: 183.60.82.98#53(183.60.82.98)

;; WHEN: Fri Jun 03 09:29:54 CST 2022

;; MSG SIZE rcvd: 88

③ 显示完整DNS解析过程

[root@xiezhr init.d]# dig @223.5.5.5 www.xiezhrspace.cn +trace

; <<>> DiG 9.11.4-P2-RedHat-9.11.4-16.P2.el7_8.6 <<>> @223.5.5.5 www.xiezhrspace.cn +trace

; (1 server found)

;; global options: +cmd

. 3323 IN NS k.root-servers.net.

. 3323 IN NS g.root-servers.net.

. 3323 IN NS m.root-servers.net.

. 3323 IN NS f.root-servers.net.

. 3323 IN NS c.root-servers.net.

. 3323 IN NS e.root-servers.net.

. 3323 IN NS d.root-servers.net.

. 3323 IN NS l.root-servers.net.

. 3323 IN NS i.root-servers.net.

...

host 域名查询工具

1、简介

host 命令用于查询DNS工具,可以将指定主机名转换为IP地址

2、语法格式

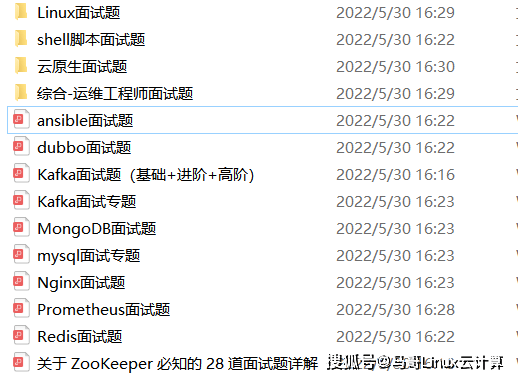

为了做好运维面试路上的助攻手,特整理了上百道 【运维技术栈面试题集锦】 ,让你面试不慌心不跳,高薪offer怀里抱!

这次整理的面试题,小到shell、MySQL,大到K8s等云原生技术栈,不仅适合运维新人入行面试需要,还适用于想提升进阶跳槽加薪的运维朋友。

本份面试集锦涵盖了

- 174 道运维工程师面试题

- 128道k8s面试题

- 108道shell脚本面试题

- 200道Linux面试题

- 51道docker面试题

- 35道Jenkis面试题

- 78道MongoDB面试题

- 17道ansible面试题

- 60道dubbo面试题

- 53道kafka面试

- 18道mysql面试题

- 40道nginx面试题

- 77道redis面试题

- 28道zookeeper

总计 1000+ 道面试题, 内容 又全含金量又高

- 174道运维工程师面试题

1、什么是运维?

2、在工作中,运维人员经常需要跟运营人员打交道,请问运营人员是做什么工作的?

3、现在给你三百台服务器,你怎么对他们进行管理?

4、简述raid0 raid1raid5二种工作模式的工作原理及特点

5、LVS、Nginx、HAproxy有什么区别?工作中你怎么选择?

6、Squid、Varinsh和Nginx有什么区别,工作中你怎么选择?

7、Tomcat和Resin有什么区别,工作中你怎么选择?

8、什么是中间件?什么是jdk?

9、讲述一下Tomcat8005、8009、8080三个端口的含义?

10、什么叫CDN?

11、什么叫网站灰度发布?

12、简述DNS进行域名解析的过程?

13、RabbitMQ是什么东西?

14、讲一下Keepalived的工作原理?

15、讲述一下LVS三种模式的工作过程?

16、mysql的innodb如何定位锁问题,mysql如何减少主从复制延迟?

17、如何重置mysql root密码?

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

inux面试题**

- 51道docker面试题

- 35道Jenkis面试题

- 78道MongoDB面试题

- 17道ansible面试题

- 60道dubbo面试题

- 53道kafka面试

- 18道mysql面试题

- 40道nginx面试题

- 77道redis面试题

- 28道zookeeper

总计 1000+ 道面试题, 内容 又全含金量又高

- 174道运维工程师面试题

1、什么是运维?

2、在工作中,运维人员经常需要跟运营人员打交道,请问运营人员是做什么工作的?

3、现在给你三百台服务器,你怎么对他们进行管理?

4、简述raid0 raid1raid5二种工作模式的工作原理及特点

5、LVS、Nginx、HAproxy有什么区别?工作中你怎么选择?

6、Squid、Varinsh和Nginx有什么区别,工作中你怎么选择?

7、Tomcat和Resin有什么区别,工作中你怎么选择?

8、什么是中间件?什么是jdk?

9、讲述一下Tomcat8005、8009、8080三个端口的含义?

10、什么叫CDN?

11、什么叫网站灰度发布?

12、简述DNS进行域名解析的过程?

13、RabbitMQ是什么东西?

14、讲一下Keepalived的工作原理?

15、讲述一下LVS三种模式的工作过程?

16、mysql的innodb如何定位锁问题,mysql如何减少主从复制延迟?

17、如何重置mysql root密码?

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

2479

2479

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?