先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

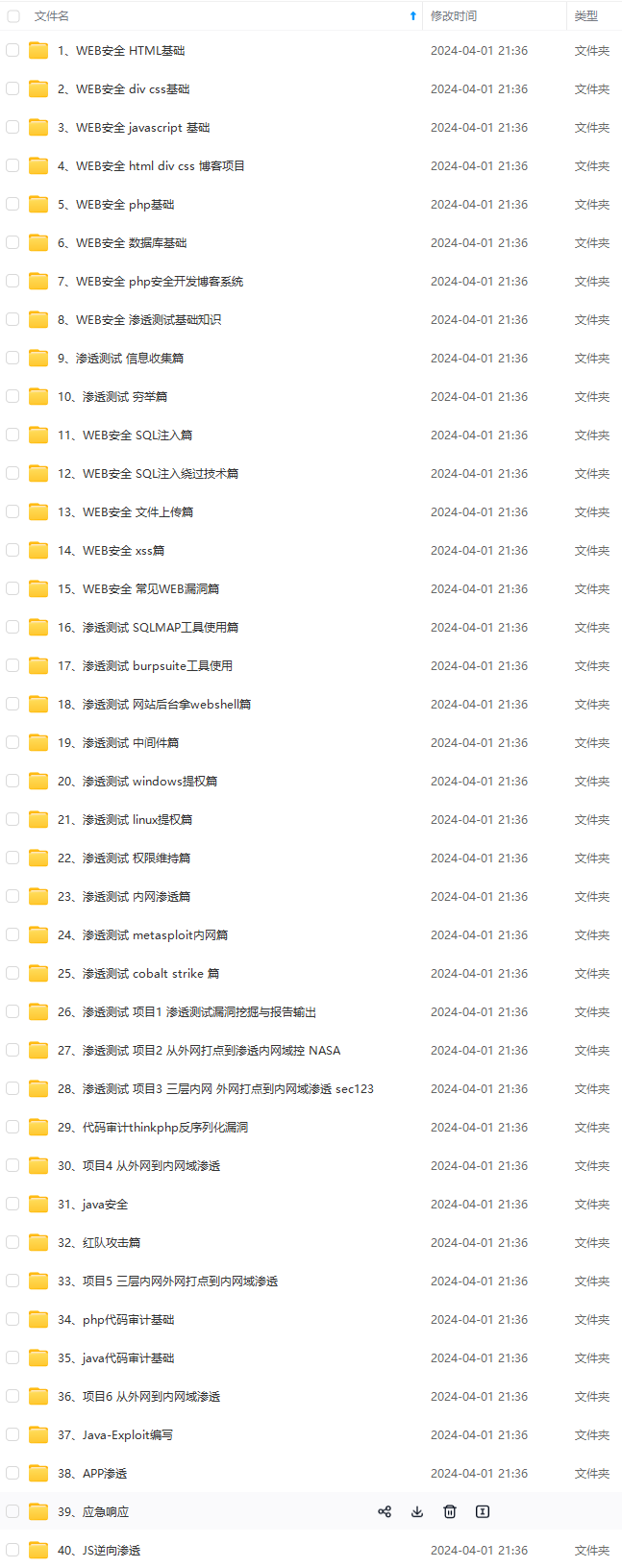

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

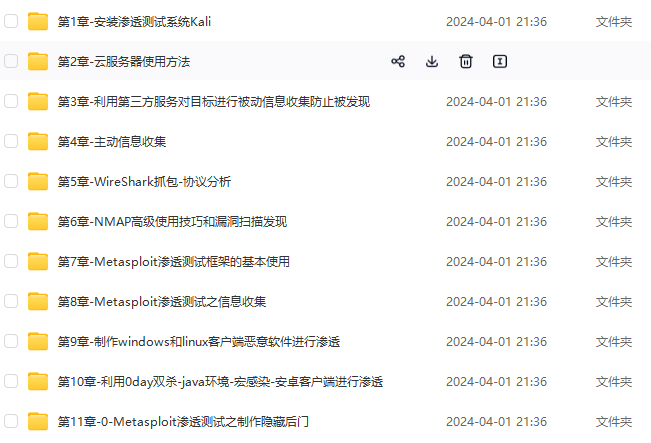

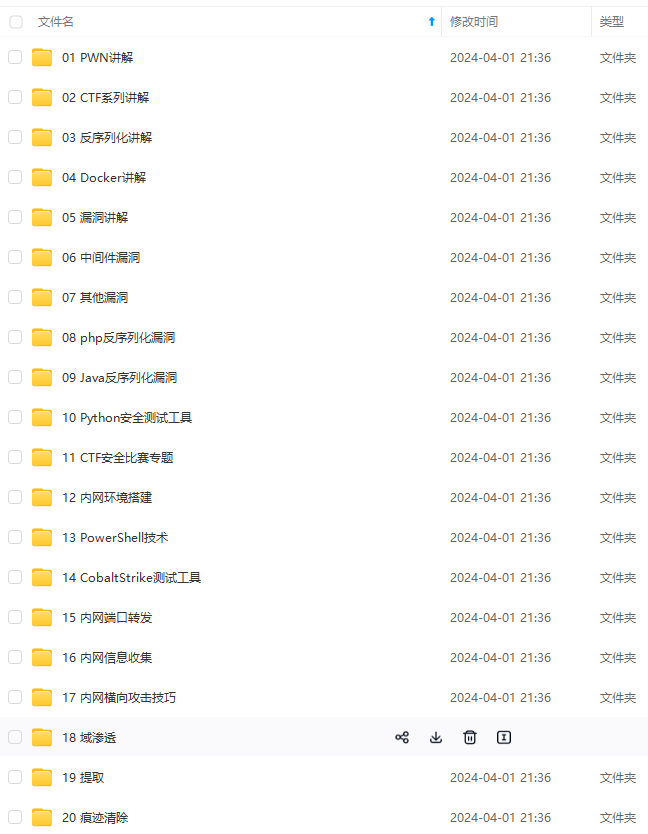

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

面临的主要安全威胁:

- 口令监听:主要是传输中可能会泄露

- 截取/重放

- 穷举攻击(暴力破解)

- 简单口令猜测

- 字典攻击

- 伪造服务器攻击

- 口令泄露:攻击者通过社会⼯程学等⼿段窃取⽤户⼝令

- 直接破解系统口令文件

(2)动态口令

⼜称为⼀次性⼝令。在⽤户登录过程中,基于⽤户⼝令加⼊不确定因⼦,对⽤户⼝令和不确定因⼦进⾏hash变换,将所得结果作为认证数据提交给认证服务器。认证服务器在收到⽤户的认证数据后,将⽤户的认证数据和⾃⼰⽤同样的hash算法计算出的数值进⾏⽐对,从⽽实现对⽤户身份的认证。使得⽤户每次登录时使⽤的认证数据都不相同,提⾼了登录过程的安全性。动态⼝令采⽤⼀次⼀密机制,在原理上是不可破的。

按生成原理可分为非同步和同步两种认证技术:非同步依据挑战应答(以挑战数作为变量)实现,同步认证技术包括与时间相关的时钟同步认证技术(以时间作为不确定性因子,要求时钟严格保持同步)和与时间无关的事件同步认证技术(以上次认证的口令作为默认挑战的参数)

安全性分析

- ⽹络窃听:由于在⽹络上传输的⼝令是通过hash变换后的数据。就算被窃听到,⿊客也⽆法通过散列值获得⽤户⼝令。

- ⼝令泄露:只能有效抵御。因为如果⽤户不妥当保管,还是会被攻击者通过⾮技术⼿段窃取。

- 字典/穷举攻击:由于使⽤了双因⼦进⾏散列变换⽣成。字典/穷举变得困难。但是如果⼝令⻓度过短,还是容易被攻破。

- 截取/重放:由于加⼊了不确定因⼦,⽤户每次提交的数据都不同。之前截取的数据在下次的认证中没有意义。

- 伪造服务器攻击:⼤多数模式下只实现了服务器对⽤户的认证,并没有对服务器进⾏认证。在有效期内,该攻击仍然奏效。

8.1 概述

指在计算机⽹络接⼝处截获⽹上计算机之间通信的数据,也称⽹络嗅探

网络监听技术的初衷是方便网络管理原对数据通信进行监控,便捷、高效地发现网络中的各种异常和不安全因素。

网络监听主要解决两个问题:网络流量劫持、监听点上采集并分析数据

8.2 网络流量劫持

网络可以划分为共享式网络环境、交换式网络环境

网络窃听主要是在非共享式网络环境下的

交换式网络流量劫持

- 端⼝镜像:把交换机的⼀个或者多个端⼝数据镜像到某个端⼝的⽅法

- MAC洪泛:在局域⽹中发送带有欺骗性MAC地址源的数据。CAM表中将会填充伪造的MAC地址记录。随着记录增多,与CAM表相关的交换机内存将被耗尽,这时交换机以类似于集线器的模式⼯作,向其它所有的物理端⼝转发数据。

- ARP欺骗

写在最后

在结束之际,我想重申的是,学习并非如攀登险峻高峰,而是如滴水穿石般的持久累积。尤其当我们步入工作岗位之后,持之以恒的学习变得愈发不易,如同在茫茫大海中独自划舟,稍有松懈便可能被巨浪吞噬。然而,对于我们程序员而言,学习是生存之本,是我们在激烈市场竞争中立于不败之地的关键。一旦停止学习,我们便如同逆水行舟,不进则退,终将被时代的洪流所淘汰。因此,不断汲取新知识,不仅是对自己的提升,更是对自己的一份珍贵投资。让我们不断磨砺自己,与时代共同进步,书写属于我们的辉煌篇章。

需要完整版PDF学习资源私我

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!**

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?