先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

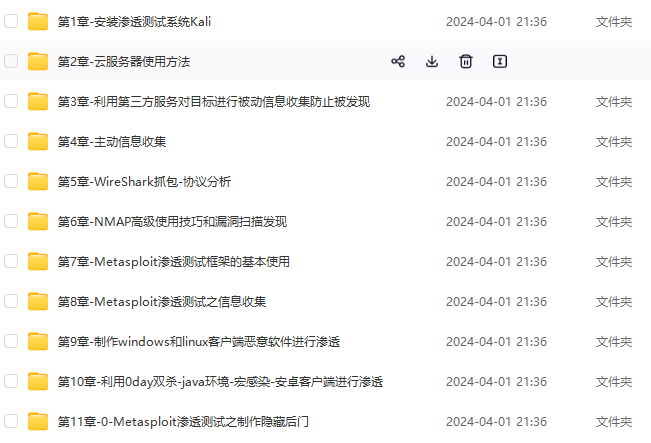

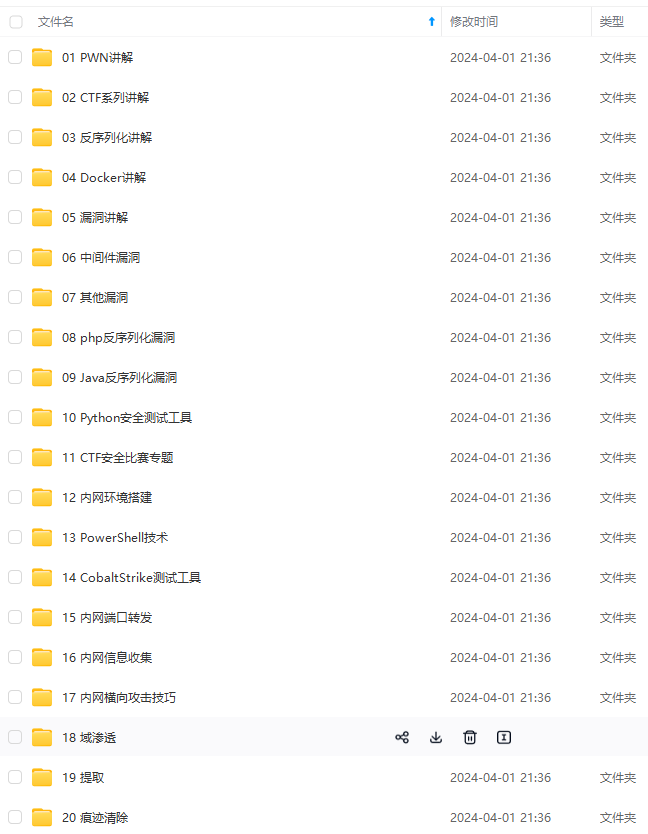

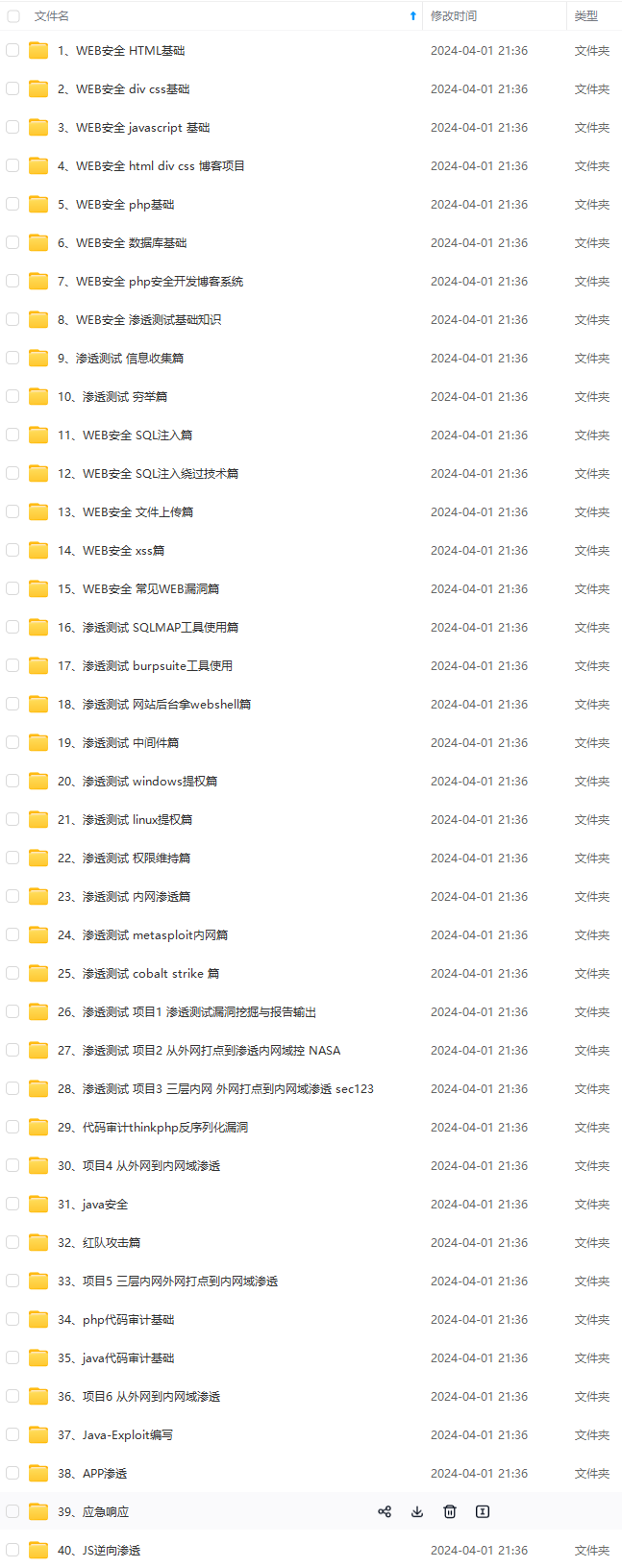

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

跨站脚本(通常也称为 XSS)是一种漏洞/缺陷,它允许将 html/脚本标记作为输入,未经编码或消毒就呈现在浏览器中。

跨站脚本 (XSS) 是最普遍、最有害的网络应用程序安全问题

虽然这种攻击有一个众所周知的简单防御方法,但在网络上仍有很多这样的事例。就修复而言,修复范围也往往是个问题。我们稍后将进一步讨论防御问题。

XSS 影响巨大

特别是随着 "富互联网应用 "越来越普遍,通过 JavaScript 链接的特权函数调用可能会受到威胁。如果保护不当,敏感数据(如您的身份验证 cookie)可能会被窃取并用于他人目的。

快速示例:

- 从浏览器(Chrome 浏览器、Firefox 浏览器)开发工具中的 JavaScript 控制台查看

alert("XSS Test");

alert(document.cookie);

- 返回客户端的任何数据字段都有可能被注入

<script>alert("XSS Test")</script>

试试看 使用Chrome浏览器或火狐浏览器

- 打开第二个标签页,使用与当前页面相同的网址(或 WebGoat 实例中的任何网址)

- 然后,在第二个标签页上打开浏览器开发工具,并打开 javascript 控制台。然后键入:

alert(document.cookie);。

每个标签页上的 cookie 是否相同?

答:yes

3

最常见的位置

-

将搜索字符串反馈给用户的搜索字段

-

反馈用户数据的输入框

-

返回用户文本的错误信息

-

包含用户提供的数据的隐藏字段

-

任何显示用户提供数据的页面

- 留言板

- 自由格式注释

-

HTTP 标头

4

我们为什么要关注?

XSS 攻击可能导致

- 窃取会话 cookie

- 创建虚假请求

- 在页面上创建虚假字段以收集凭证

- 将页面重定向到 "非友好 "网站

- 创建伪装成有效用户的请求

- 窃取机密信息

- 在终端用户系统上执行恶意代码(活动脚本)

- 插入敌对和不适当的内容

<img src="http://malicious.site.com/image.jpg/>">GoodYear recommends buying BridgeStone tires...

XSS 攻击增加了网络钓鱼攻击的有效性

URL 中使用有效域

5

XSS 类型

反射式

- 用户请求中的恶意内容在网络浏览器中显示给用户

- 恶意内容从服务器响应后写入页面

- 需要社会工程学

- 在浏览器中以用户继承的浏览器权限运行

基于 DOM(技术上也是反射式)

- 客户端脚本使用用户请求中的恶意内容将 HTML 写入自己的页面

- 类似于反射式 XSS

- 利用用户在浏览器中继承的浏览器权限运行

存储或持久

- 恶意内容存储在服务器上(数据库、文件系统或其他对象中),随后在网络浏览器中向用户显示

- 不需要社会工程学

6

反射 XSS 场景

-

攻击者向受害者发送恶意 URL

-

受害者点击链接加载恶意网页

-

在受害者的浏览器中执行嵌入在 URL 中的恶意脚本

- 脚本窃取敏感信息(如会话 ID)并发布给攻击者

受害者没有意识到攻击的发生

7

试试看 反射 XSS

这项任务的目标是确定哪个字段容易受到 XSS 的影响。

在服务器端验证所有输入始终是一种良好做法。当未经验证的用户输入被用于 HTTP 响应时,就会发生 XSS。在反射式 XSS 攻击中,攻击者可以制作一个带有攻击脚本的 URL,并将其发布到其他网站、通过电子邮件发送,或以其他方式让受害者点击。

使用 alert() 或 console.log() 方法是查找某个字段是否易受 XSS 攻击的简单方法。使用其中一个方法即可找出哪个字段存在漏洞。

**答:**在 Enter your credit card number 处填写<script>alert('cybersecurity')</script>或<script>console.log('cybersecurity')</script>

8

自身 XSS 还是反射 XSS?

通过上一个示例,您应该可以执行脚本。但此时,它将被视为 “自身 XSS”。

为什么会这样?

一、网安学习成长路线图

网安所有方向的技术点做的整理,形成各个领域的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。

二、网安视频合集

观看零基础学习视频,看视频学习是最快捷也是最有效果的方式,跟着视频中老师的思路,从基础到深入,还是很容易入门的。

三、精品网安学习书籍

当我学到一定基础,有自己的理解能力的时候,会去阅读一些前辈整理的书籍或者手写的笔记资料,这些笔记详细记载了他们对一些技术点的理解,这些理解是比较独到,可以学到不一样的思路。

四、网络安全源码合集+工具包

光学理论是没用的,要学会跟着一起敲,要动手实操,才能将自己的所学运用到实际当中去,这时候可以搞点实战案例来学习。

五、网络安全面试题

最后就是大家最关心的网络安全面试题板块

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。**

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-Gfm0nFcu-1713208684523)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

4818

4818

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?