先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

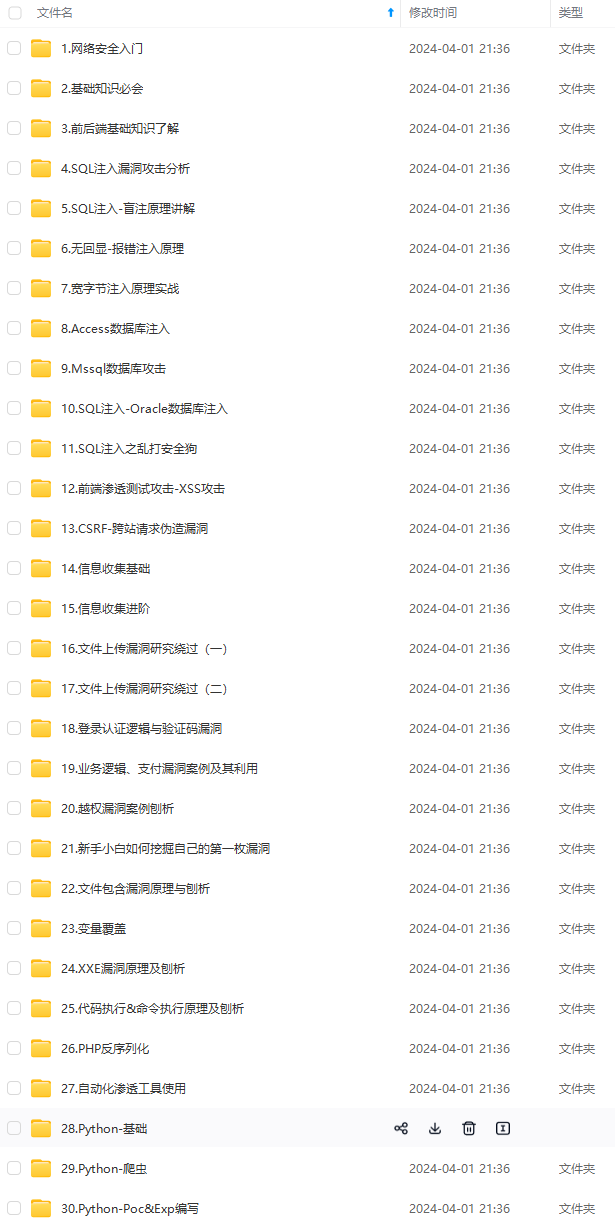

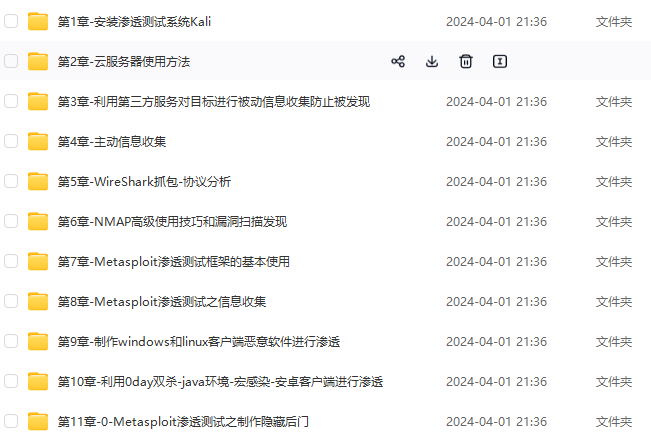

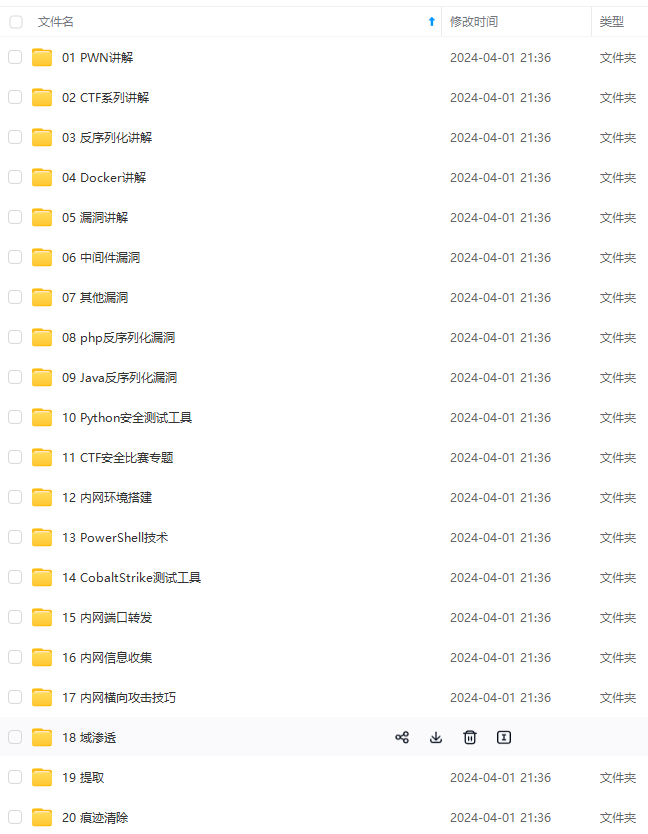

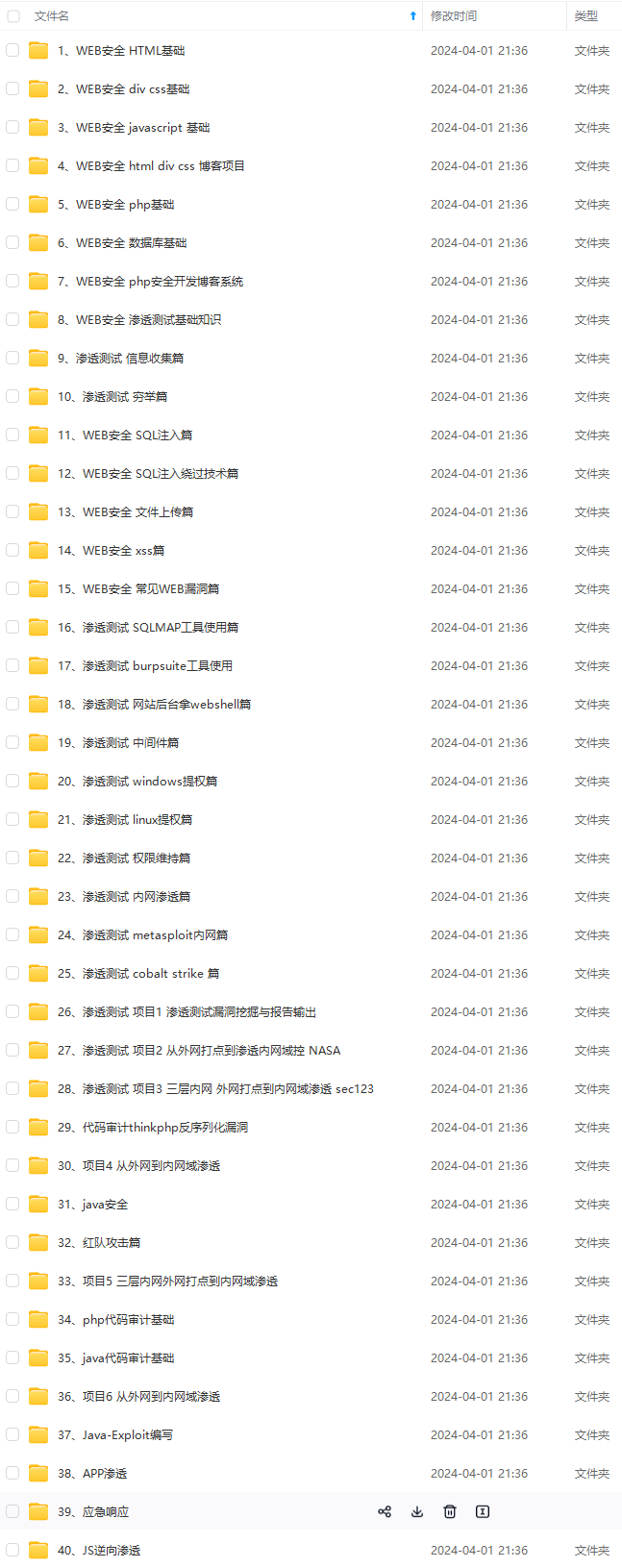

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

入侵案例3

以下是一个具体的入侵案例,展示了黑客如何利用获取到的/etc/passwd文件来入侵一个Linux系统:

- 分析用户信息

假设黑客获取到了以下/etc/passwd文件内容:

root:x:0:0:root:/root:/bin/bash

daemon:x:1:1:daemon:/usr/sbin:/usr/sbin/nologin

bin:x:2:2:bin:/bin:/usr/sbin/nologin

sys:x:3:3:sys:/dev:/usr/sbin/nologin

sync:x:4:65534:sync:/bin:/bin/sync

www-data:x:33:33:www-data:/var/www:/usr/sbin/nologin

backup:x:34:34:backup:/var/backups:/usr/sbin/nologin

alice:x:1000:1000:Alice,,,:/home/alice:/bin/bash

bob:x:1001:1001:Bob,,,:/home/bob:/bin/bash

黑客注意到了root用户(拥有最高权限)、www-data用户(可能关联到Web服务)和普通用户alice和bob。

- 钓鱼攻击

黑客决定对普通用户alice和bob进行钓鱼攻击。他们伪装成公司的IT部门,发送了一封包含恶意附件的电子邮件。邮件声称附件包含了一份重要的软件更新,需要用户立即安装。实际上,附件中包含了一个恶意程序,用于在用户的计算机上安装一个后门。 - 获取内部访问

假设alice在收到电子邮件后,被欺骗并打开了附件。这导致了恶意程序在她的计算机上运行,并安装了一个后门。黑客通过这个后门获得了对alice计算机的访问权限。 - 提升权限

黑客在alice的计算机上运行了一个名为CVE-2016-5195的Linux内核漏洞利用程序,以提升自己的权限。成功提升权限后,黑客可以访问系统上的所有数据。 - 横向移动

黑客利用在alice计算机上获取的权限,尝试访问其他网络资源。他们发现了一个内部Web应用程序,该应用程序使用了www-data用户身份运行。黑客通过利用一个Web应用程序的文件上传漏洞,将一个Web Shell上传到服务器上,并以www-data用户身份执行命令。 - 数据窃取

在成功入侵Web服务器后,黑客开始窃取敏感数据。他们下载了服务器上存储的用户数据、源代码和配置文件。同时,他们还使用了名为Tcpdump的工具,捕获网络数据包,以获取其他用户的登录凭据。 - 渗透其他系统

黑客使用从Tcpdump中获取的登录凭据,尝试在网络中的其他系统上登录。他们发现了一个数据库服务器,该服务器使用了他们已经获取到的一个登录凭据。黑客登录到这个数据库服务器,并开始在这个新的环境中重复他们的攻击步骤。

请注意,这个案例仅用于说明如何利用获取到的/etc/passwd文件进行攻击。实际攻击可能因黑客的目标、技能和目标系统的具体情况而有所不同。为了防止此类攻击,建议采取一系列安全措施,如定期更新软件、使用复杂的密码、限制用户权限等。

入侵案例4

以下是一个具体的入侵案例,展示了黑客如何利用获取到的/etc/passwd文件来入侵一个Linux系统:

- 分析用户信息

假设黑客获取到了以下/etc/passwd文件内容:

root:x:0:0:root:/root:/bin/bash

daemon:x:1:1:daemon:/usr/sbin:/usr/sbin/nologin

bin:x:2:2:bin:/bin:/usr/sbin/nologin

sys:x:3:3:sys:/dev:/usr/sbin/nologin

sync:x:4:65534:sync:/bin:/bin/sync

www-data:x:33:33:www-data:/var/www:/usr/sbin/nologin

backup:x:34:34:backup:/var/backups:/usr/sbin/nologin

黑客注意到了root用户(拥有最高权限)和www-data用户(可能关联到Web服务)。

- 扫描漏洞

黑客使用了名为Nmap的扫描工具,扫描目标系统的开放端口和运行的服务:

nmap -sV 192.168.1.100

他们发现了一个运行在Apache HTTP服务器上的Web应用程序,该应用程序使用了www-data用户身份运行。

- 利用Web应用程序漏洞

黑客使用了名为OWASP ZAP的工具,对Web应用程序进行了深入的扫描,并发现了一个存在于Web应用程序中的SQL注入漏洞。他们利用这个漏洞,执行了恶意的SQL查询,以获取数据库中的数据。 - 提升权限

黑客在数据库中发现了一个包含系统用户凭据的表。他们利用SQL注入漏洞,获取了这个表中的数据,包括root用户的密码哈希。黑客使用了名为John the Ripper的工具,尝试破解这个密码哈希:

john --format=NT hashes.txt

在这个例子中,hashes.txt包含了从数据库中获取的密码哈希。成功破解root用户的密码后,黑客登录到root帐户并获取了最高权限。

- 数据窃取和后门植入

在成功提升权限后,黑客开始窃取敏感数据。他们下载了服务器上存储的用户数据、源代码和配置文件。同时,他们在系统中植入了一个后门,以便在将来再次访问这个系统。

请注意,这个案例仅用于说明如何利用获取到的/etc/passwd文件进行攻击。实际攻击可能因黑客的目标、技能和目标系统的具体情况而有所不同。为了防止此类攻击,建议采取一系列安全措施,如定期更新软件、使用复杂的密码、限制用户权限等。

入侵案例5

以下是一个具体的入侵案例,展示了黑客如何利用获取到的/etc/passwd文件来入侵一个Linux系统:

- 分析用户信息

假设黑客获取到了以下/etc/passwd文件内容:

root:x:0:0:root:/root:/bin/bash

daemon:x:1:1:daemon:/usr/sbin:/usr/sbin/nologin

bin:x:2:2:bin:/bin:/usr/sbin/nologin

sys:x:3:3:sys:/dev:/usr/sbin/nologin

sync:x:4:65534:sync:/bin:/bin/sync

lp:x:7:7:lp:/var/spool/lpd:/usr/sbin/nologin

mail:x:8:8:mail:/var/mail:/usr/sbin/nologin

黑客注意到了root用户(拥有最高权限)和mail用户(可能关联到邮件服务)。

- 扫描漏洞

黑客使用了名为Nmap的扫描工具,扫描目标系统的开放端口和运行的服务:

nmap -sV 192.168.1.100

他们发现了一个运行在Postfix邮件服务器上的SMTP服务,该服务使用了mail用户身份运行。

- 利用SMTP服务漏洞

黑客发现Postfix邮件服务器使用了一个存在已知漏洞的旧版本。他们利用这个漏洞,成功地在目标系统上创建了一个新用户,并将其添加到了root用户组。

echo "mail:mailpassword" | chpasswd

usermod -aG root mail

- 获取远程访问

黑客现在可以使用新创建的mail用户登录到目标系统。他们使用SSH工具登录到目标系统,并获取了远程访问权限。

ssh mail@192.168.1.100

- 提升权限

由于mail用户已经是root用户组的成员,黑客可以执行具有root权限的命令。他们使用root权限访问了系统上的敏感数据,并在系统中植入了一个后门,以便在将来再次访问这个系统。 - 数据窃取和横向移动

在成功提升权限后,黑客开始窃取敏感数据。他们下载了服务器上存储的用户数据、源代码和配置文件。同时,他们利用在目标系统上获取的权限,尝试访问其他网络资源。他们发现了一个内部Web应用程序,并开始针对这个新的环境重复攻击步骤。

请注意,这个案例仅用于说明如何利用获取到的/etc/passwd文件进行攻击。实际攻击可能因黑客的目标、技能和目标系统的具体情况而有所不同。为了防止此类攻击,建议采取一系列安全措施,如定期更新软件、使用复杂的密码、限制用户权限等。

入侵案例6

以下是一个具体的入侵案例,展示了黑客如何利用获取到的/etc/passwd文件来入侵一个Linux系统:

- 分析用户信息

假设黑客获取到了以下/etc/passwd文件内容:

root:x:0:0:root:/root:/bin/bash

daemon:x:1:1:daemon:/usr/sbin:/usr/sbin/nologin

bin:x:2:2:bin:/bin:/usr/sbin/nologin

sys:x:3:3:sys:/dev:/usr/sbin/nologin

sync:x:4:65534:sync:/bin:/bin/sync

nobody:x:65534:65534:nobody:/nonexistent:/usr/sbin/nologin

systemd-network:x:100:102:systemd Network Management,,,:/run/systemd/netif:/usr/sbin/nologin

smbuser:x:1001:1001:Samba User,,,:/home/smbuser:/bin/false

黑客注意到了root用户(拥有最高权限)和smbuser用户(可能关联到Samba文件共享服务)。

- 扫描漏洞

黑客使用了名为Nmap的扫描工具,扫描目标系统的开放端口和运行的服务:

nmap -sV 192.168.1.100

他们发现了一个运行Samba文件共享服务的端口,该服务使用了smbuser用户身份运行。

- 利用Samba服务漏洞

黑客发现Samba服务使用了一个存在已知漏洞的旧版本。他们利用这个漏洞(例如,CVE-2017-7494),成功地在目标系统上执行了恶意代码。 - 获取远程访问

通过利用Samba服务漏洞,黑客成功地在目标系统上创建了一个反向Shell。他们使用这个反向Shell连接到攻击者的控制服务器,从而获取了对目标系统的远程访问权限。 - 提升权限

黑客在目标系统上运行了一个名为CVE-2019-14287的Sudo漏洞利用程序,以提升自己的权限。成功提升权限后,黑客可以访问系统上的所有数据。 - 数据窃取和横向移动

在成功提升权限后,黑客开始窃取敏感数据。他们下载了服务器上存储的用户数据、源代码和配置文件。同时,他们利用在目标系统上获取的权限,尝试访问其他网络资源。他们发现了一个内部数据库服务器,并开始针对这个新的环境重复攻击步骤。

请注意,这个案例仅用于说明如何利用获取到的/etc/passwd文件进行攻击。实际攻击可能因黑客的目标、技能和目标系统的具体情况而有所不同。为了防止此类攻击,建议采取一系列安全措施,如定期更新软件、使用复杂的密码、限制用户权限等。

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

网络安全面试题

绿盟护网行动

还有大家最喜欢的黑客技术

网络安全源码合集+工具包

所有资料共282G,朋友们如果有需要全套《网络安全入门+黑客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

客进阶学习资源包》,可以扫描下方二维码领取(如遇扫码问题,可以在评论区留言领取哦)~

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-0XlxLuH3-1713208751756)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?