先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

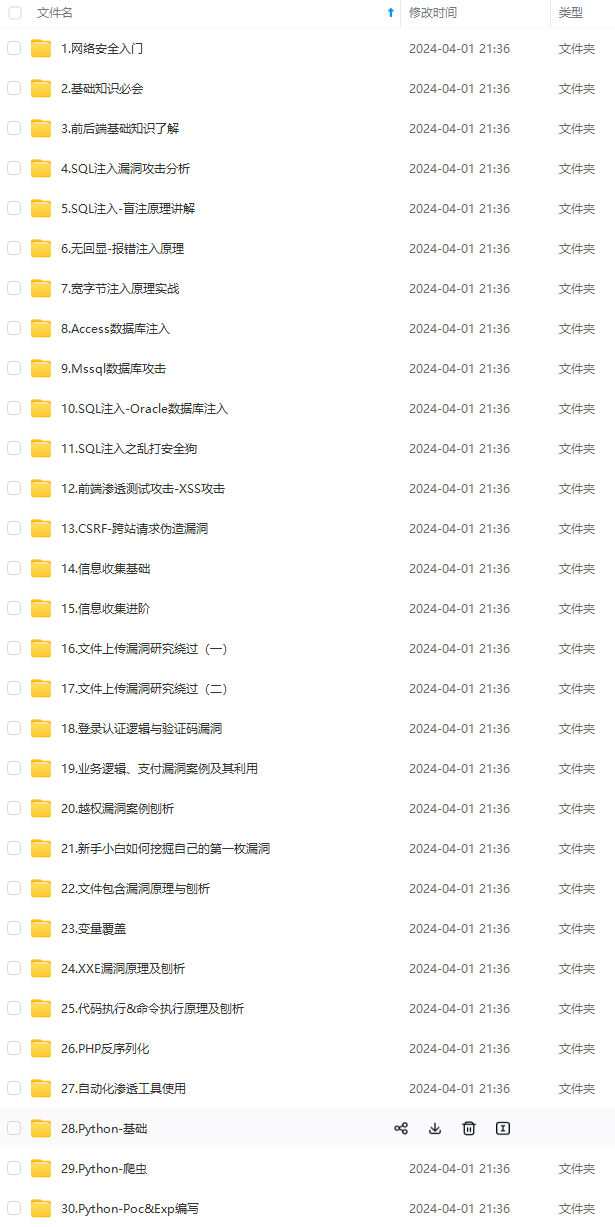

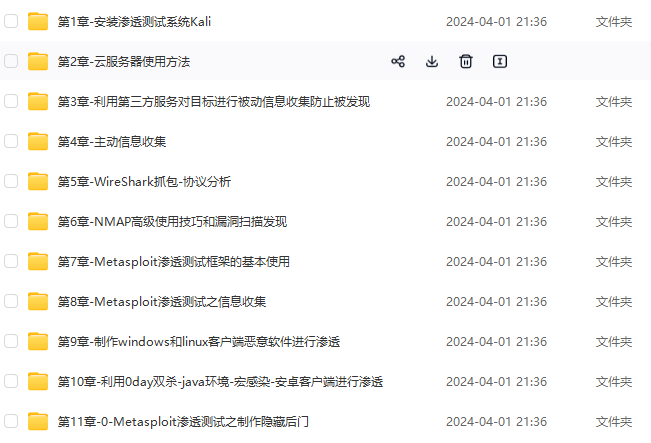

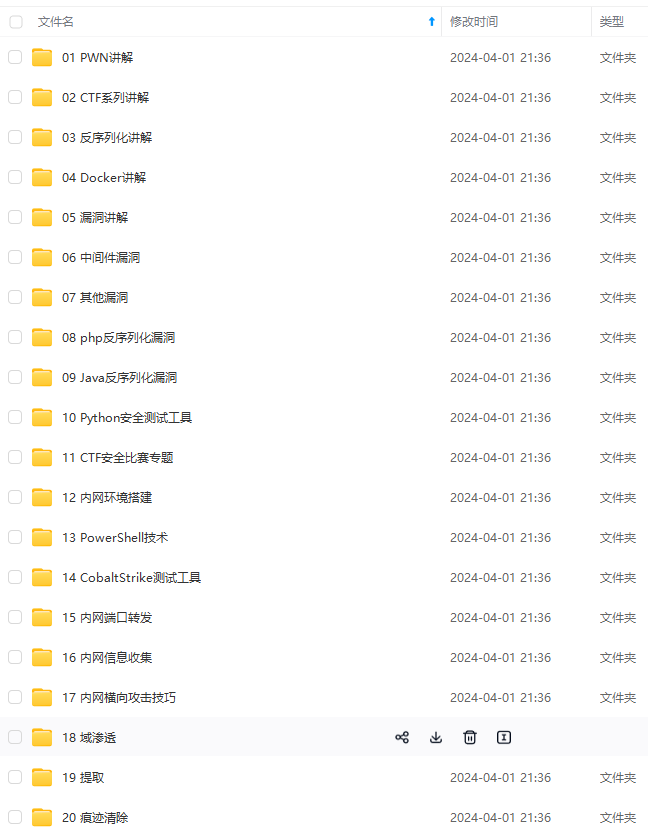

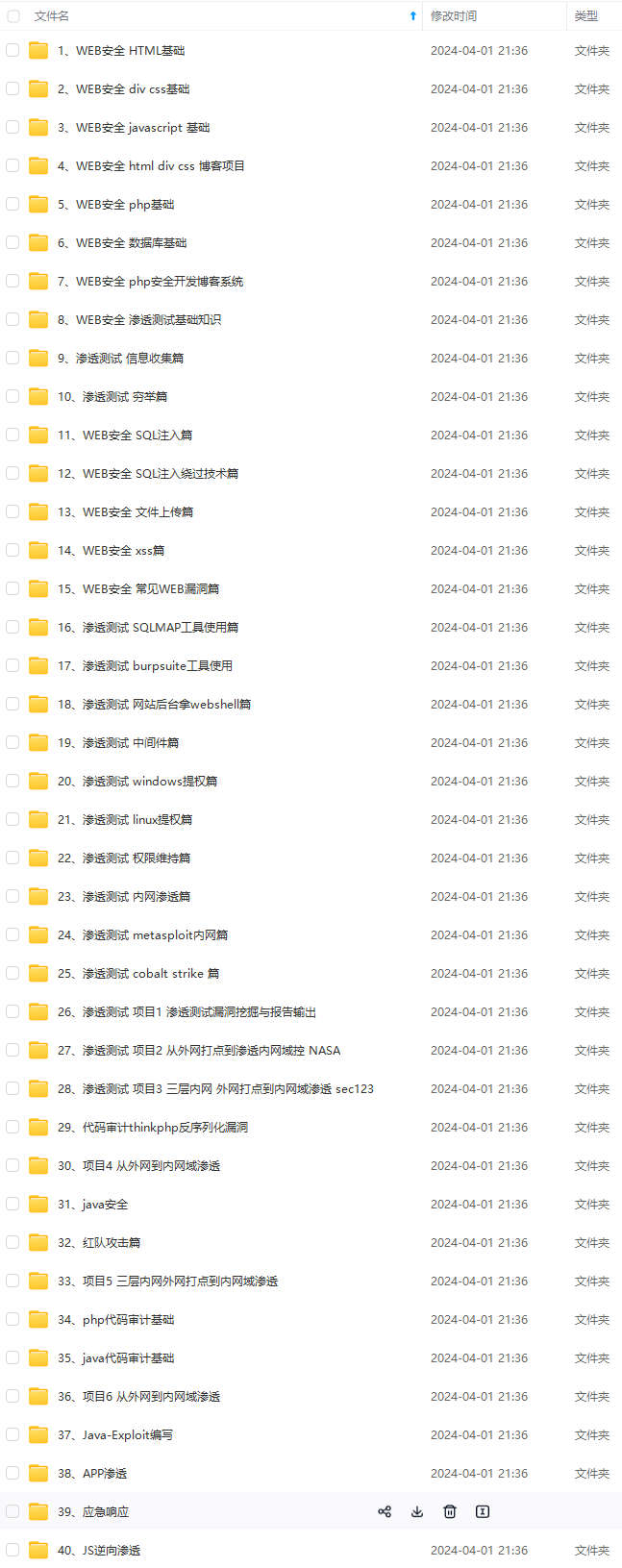

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

A.32比特

B.56比特

C.64比特

D.128比特

1017

单项选择题 下述( )密码算法是分组密码算法。

A.SHA-1

B.A5

C.IDEA

D.RSA

1018

单项选择题 AES在整体结构上采用的是( )结构。

A.Square

B.Feistel

C.Sponge

D.SP

1019

单项选择题 下列分组密码工作模式中,加解密均支持并行计算的是( )。

A.CBC

B.OFB

C.CFB

D.CTR

1020

单项选择题 GCM是一种分组密码( )模式。

A.加密

B.认证

C.认证加密

D.杂凑

1021

单项选择题 某业务员发起了 “从A账户向B账户转账1亿元” 的转账请求数据并进行加密传输,攻击者将捕获的密文分组数据进行对调,将原转账请求内容改为了“从B账户向A账户转账1亿元”,以下加密模式可能会导致该问题发生的是( )。

A.CBC

B.ECB

C.BC

D.CFB

1022 单项选择题 CCM是CTR工作模式和CBC-MAC消息鉴别码以( )的形式进行结合。

A.MAC-then-Encrypt

B.Encrypt-then-MAC

C.Encrypt-and-MAC

D.Hash-then-Encrypt

1023

多项选择题 分组密码的短块加密方法主要有( )。

A.填充法

B.序列密码加密法

C.输出反馈模式

D.密文挪用技术

1024

多项选择题 DES 算法的主要缺点有( )。

A.密钥比较短

B.存在弱密钥

C.算法为对称运算

D.存在互补对称性

1025

多项选择题 以下( )是DES的工作模式。

A.ECB

B.CBC

C.非对称反馈模式

D.OFB

1026

多项选择题 以下哪种算法属于分组密算法的是( )。

A.IDEA

B.RC4

C.Blowfish

D.RC5

1027

多项选择题 以下关于分组密码正确说法的是( )。

A.分组密码的结构一般可以分为两种: Feistel网络结构和SP网络结构

B.DES算法是Feistel结构的一个代表,AES算法、SM4算法是 SP结构的代表

C.分组密码由加密算法、解密算法和密钥扩展算法三部分组成

D.Feistel网络解密过程与其加密过程实质是相同的,而SP网络密码可以更快的得到扩散,但加、解密过程通常不相似

1028

多项选择题 以下分组密码的工作模式类似于流密码的是()。

A.CFB

B.CBC

C.CTR

D.OFB

1029

判断题 CTR加密模式在使用中必须保证计数器的唯一性。

正确

错误

1030

判断题 计数器可以被认为是一种Nonce生成方法。

正确

错误

1031

判断题 简单地说,分组密码的SP结构就是顺序地执行两个或多个基本密码系统,使最后结果的密码强度高于每个密码系统的结果。

正确

错误

1032

判断题 AES分组密码算法采用的总体结构类型为Feistel结构。

正确

错误

1033

判断题 三重DES算法的有效密钥长度为192位。

正确

错误

1034

判断题 对称密码体制的特征是加密密钥和解密密钥完全相同。

正确

错误

1035

单项选择题 序列密码的安全性主要基于()。

A.加密算法

B.密钥序列生成算法

C.解密算法

D.鉴别方法

1036

单项选择题 初始状态为(00…0)的线性反馈移位寄存器输出序列的周期是( ) 。

A.不能确定

B.1

C.0

D.无穷大

1037

单项选择题 初始状态为(11…1)的线性反馈移位寄存器输出序列的周期是( )。

A.不能确定

B.1

C.0

D.无穷大

1038

单项选择题 ZUC-128算法是一个面向字的序列密码,密钥长度为()。

A.64比特

B.128比特

C.256比特

D.1024比特

1039

单项选择题 ZUC-128算法是一个面向字的序列密码,初始向量的长度为()。

A.64比特

B.128比特

C.256比特

D.1024比特

1040

单项选择题 ZUC-128主算法一次输出的密钥流长度为()。

A.32比特

B.64比特

C.128比特

D.256比特

1041

单项选择题 SM3密码杂凑函数的迭代结构是()。

A.Feistle迭代结构

B.SP结构

C.MD结构

D.Sponge结构

1042

单项选择题 SHA-3密码杂凑函数的结构是()。

A.Feistel结构

B.SP结构

C.MD结构

D.Sponge结构

1043

多项选择题 线性移位反馈寄存器输出序列的周期与()有关。

A.初始状态

B.初始状态唯一决定

C.结构常数

D.反馈函数

1044

判断题 ZUC算法是一个序列密码算法。

正确

错误

1045

判断题 ZUC算法是中国自主设计的密码算法。

正确

错误

1046

判断题 ZUC算法是一个基于字设计的序列密码算法。

正确

错误

1047

判断题 ZUC算法是一个自同步序列密码算法。

正确

错误

1048

判断题 ZUC算法的全称为祖冲之算法。

正确

错误

1049

判断题 ZUC算法LFSR部分可以产生素域上的m序列作为算法的源序列。

正确

错误

1050

判断题 ZUC算法的非线性函数F的设计借鉴了分组密码的设计思想。

正确

错误

1051 判断题 ZUC算法LFSR部分移位寄存器每个单元为32比特的字。

正确

错误

1052

判断题 ZUC算法初始化过程中非线性函数F的输出直接参与到LFSR的反馈运算中。

正确

错误

1053

判断题 ZUC算法非线性函数F部分两个线性变换L1和L2的矩阵均为MDS矩阵。

正确

错误

1054

判断题 ZUC算法非线性函数F部分仅使用3个S-盒。

正确

错误

1055

判断题 ZUC算法非线性函数F部分使用的S-盒其中之一基于有限域逆函数构造,与AES算法的S-盒类似。

正确

错误

1056

判断题 ZUC算法是一个分组密码算法。

正确

错误

1057

判断题 ZUC算法2016年被发布为国家标准。

正确

错误

1058

判断题 ZUC算法LFSR部分使用环上LFSR,因而实现代价较高。

正确

错误

1059

判断题 ZUC算法比特重组层BR抽取的4个32比特字全部参与于非线性函数F的运算。

正确

错误

1060

判断题 ZUC算法是一个同步序列密码算法。

正确

错误

1061

判断题 ZUC算法密钥产生阶段非线性函数F的运算结果直接作为密钥流输出。

正确

错误

1062

判断题 以ZUC算法为核心的128EIA-3算法为MAC算法。

正确

错误

1063

判断题 ZUC算法非线性函数F部分使用的S-盒均具有较低代数免疫度,严重影响算法的安全性。

正确

错误

1064

判断题 ZUC算法非线性函数F部分两个线性变换L1和L2的设计使用了右循环移位运算。

正确

错误

1065

判断题 ZUC算法密钥流产生阶段每一拍产生31比特长的密钥流。

正确

错误

1066

判断题 ZUC算法存在碰撞型弱密钥。

正确

错误

1067

判断题 ZUC算法在整体结构上与Grain128算法类似。

正确

错误

1068

判断题 ZUC算法在整体结构上与SNOW3G算法类似。

正确

错误

1069

判断题 ZUC算法非线性函数F部分两个记忆单元的长度均为31比特。

正确

错误

1070

判断题 ZUC算法密钥载入时需要使用16个15比特长的常数。

正确

错误

1071

判断题 ZUC算法LFSR部分产生的二元序列具有很低的线性复杂度。

正确

错误

1072

判断题 ZUC算法LFSR部分产生的二元序列具有较大周期。

正确

错误

1073

多项选择题 以下属于序列密码算法的是( )。

A.ZUC

B.RC5

C.RC6

D.RC4

1074

判断题 ZUC算法是中国国家密码管理局发布的一种流密码算法,是中国的国家密码标准之一。ZUC算法的驱动部分采用了带进位的线性反馈移位寄存器。

正确

错误

1075

判断题 ZUC算法初始化轮数为32。

正确

错误

1076

判断题 ZUC算法密钥载入时两个记忆单元的值均设置为0。

正确

错误

1077

判断题 ZUC算法比特重组BR层主要使用了右移位操作。

正确

错误

1078

判断题 ZUC-128算法的密钥长度为128比特,IV值长度也为128比特。

正确

错误

1079

单项选择题 以ZUC算法为核心算法的保密性和完整性算法在( )年成为3GPP LTE标准。

A.2009

B.2010

C.2011

D.2012

1080

单项选择题 ZUC算法是一个( )密码算法。

A.分组

B.序列

C.公钥

D.杂凑

1081

单项选择题 ZUC算法的LFSR部分采用( )产生算法的源序列。

A.线性移位寄存器

B.带进位反馈移位寄存器

C.非线性反馈移位寄存器

D.T-函数

1082

单项选择题 ZUC算法的LFSR部分中移位寄存器总长度为()比特。

A.480

B.496

C.512

D.528

1083

单项选择题 ZUC算法比特重组部分从寄存器单元抽取( )比特供非线性函数和密钥导出函数使用。

A.64

B.128

C.192

D.256

1084

单项选择题 ZUC算法密钥流产生阶段每一拍产生( )比特长的密钥流。

A.1

B.8

C.16

D.32

1085

单项选择题 ZUC算法LFSR部分产生二元源序列的周期约为()。

A.2^{128}

B.2^{256}

C.2^{496}

D.2^{512}

1086

单项选择题 ZUC算法LFSR部分由16个( )比特的字单元变量构成。

A.8

B.16

C.32

D.31

1087

单项选择题 ZUC算法的非线性函数F没有采用( )运算。

A.模2^{31}-1的加法

B.模2^{32}的加法

C.比特级异或

D.左循环移位

1088

单项选择题 ZUC算法的非线性函数F的设计采用了4个( )比特的S盒。

A.4×4

B.8×8

C.16×16

D.32×32

1089

单项选择题 ZUC算法非线性函数F部分包含2个( )比特的记忆单元。

A.8

B.16

C.32

D.64

1090

单项选择题 ZUC算法驱动部分的设计使用了模( )的环上的LFSR。

A.2^{31}

B.2^{31}-1

C.2^{32}

D.2^{32}-1

1091

单项选择题 ZUC算法密钥载入时两个记忆单元的值设置为()。

A.全1比特串

B.全0比特串

C.随机比特串

D.种子密钥

1092

单项选择题 ZUC算法初始化轮数为( )。

A.65

B.64

C.35

D.32

1093

单项选择题 ZUC算法初始化过程中非线性函数F的输出需要( )参与到LFSR的反馈运算中。

A.左移一位

B.右移一位

C.循环左移一位

D.循环右移一位

1094

单项选择题 ZUC算法在( )年被发布为国家标准。

A.2009

B.2011

C.2012

D.2016

1095

单项选择题 ZUC算法非线性函数F部分共使用( )个8比特S-盒。

A.2

B.4

C.6

D.8

1096

单项选择题 以ZUC算法为核心的128EEA-3算法为( )。

A.保密性算法

B.公钥算法

C.完整性算法

D.签名算法

1097

单项选择题 以ZUC算法为核心的128EIA-3算法为( )。

A.保密性算法

B.公钥算法

C.完整性算法

D.签名算法

1098

单项选择题 ZUC算法在( )年被发布为国家密码行业标准。

A.2009

B.2011

C.2012

D.2016

1099

单项选择题 ZUC算法驱动部分LFSR反馈系数不包括( )。

A.2^{12}

B.2^{15}

C.2^{17}

D.2^{21}

1100

单项选择题 ZUC算法驱动部分LFSR的抽头位置不包括( )。

A.s15

B.s10

C.s7

D.s0

1101

单项选择题 ZUC算法比特重组BR层从上层LFSR寄存器单元抽取位置不包括( )。

A.s0

B.s5

C.s9

D.s12

1102

单项选择题 ZUC算法比特重组BR层主要使用了软件实现友好的( )操作。

A.比特级异或

B.字符串连接

C.比特级AND

D.比特级OR

1103

单项选择题 ZUC算法非线性函数F部分使用的两个线性变换 L1,L2的设计与( )算法线性扩散层的设计思想相同/类似。

A.SM4

B.AES

C.PRESENT

D.PRINCE

1104

单项选择题 ZUC算法非线性函数F部分包含( )个记忆单元。

A.2

B.4

C.6

D.8

1105

单项选择题 ZUC算法密钥载入过程中除了装入种子密钥,还要使用( )个设定的15比特常数。

A.8

B.12

C.16

D.20

1106

单项选择题 ZUC算法非线性函数F部分所使用的S盒之一与()算法的S盒仿射等价。

A.PRINCE

B.AES

C.DES

D.PRESENT

1107

单项选择题 ZUC算法非线性函数F部分使用的两个线性变换 L1,L2的设计采用了( )运算。

A.右循环移位

B.左循环移位

C.比特串联结

D.有限域乘法

1108

单项选择题 ZUC算法非线性函数F部分输入、输出长度分别为( )。

A.96, 96

B.96, 64

C.96, 32

D.32, 32

1109

多项选择题 以ZUC算法为核心,成为3GPP LTE标准的算法为( )。

A.128EEA-3

B.128EIA-3

C.128UEA-3

D.128UIA-3

1110

多项选择题 3GPP LTE算法标准的3个核心算法为( )。

A.ZUC

B.DES

C.AES

D.SNOW 3G

1111

多项选择题 ZUC算法结构的核心部分包括( )。

A.LFSR

B.比特重组BR

C.非线性函数F

D.Feistel网络

1112

多项选择题 ZUC算法中使用到的运算包括( )。

A.模2^{31}-1的加法

B.模2^{32}的加法

C.右循环移位

D.左循环移位

1113

多项选择题 ZUC算法非线性函数F部分使用的非线性运算包括( )。

A.S-盒变换

B.模2^{32}的加法

C.模2^{31}-1的加法

D.比特串异或运算

1114

多项选择题 ZUC算法非线性函数F部分使用的两个线性变换 L1,L2采用( )运算设计,降低了实现代价。

A.右循环移位

B.左循环移位

C.比特串异或运算

D.有限域乘法

1115

多项选择题 ZUC算法密钥装载时LFSR中需要装入( )。

A.种子密钥

B.初始向量

C.16个15比特常数

D.15个15比特常数

1116

多项选择题 关于ZUC算法初始化过程描述正确的是( )。

A.迭代64轮

B.初始化完成后直接输出密钥流

C.迭代32轮

D.非线性函数的输出会参与LFSR的反馈运算

1117

多项选择题 关于ZUC算法非线性函数F部分使用S盒描述正确的是( )。

A.仅使用2个S盒

B.采用8比特S盒

C.采用4比特S盒

D.使用4个S盒

1118

多项选择题 关于ZUC算法描述正确的是( )。

A.3GPP LTE唯一标准

B.基于素域上的LFSR设计

C.算法结构新颖

D.算法软硬件实现性能良好

1119

判断题 流密码的强度主要取决于密钥流生成器的设计。

正确

错误

1120

单项选择题 一个同步流密码具有很高的密码强度主要取决于( )。

A.密钥流生成器的设计

B.密钥长度

C.明文长度

D.密钥复杂度

1121

单项选择题 序列密码也称为( ),它是对称密码算法的一种。

A.非对称密码

B.公钥密码

C.流密码

D.古典密码

1122

单项选择题 如果序列密码所使用的是真正随机方式的、与消息流长度相同的密钥流,则此时的序列密码就是( )密码体制。

A.对称

B.非对称

C.古典

D.一次一密

1123

单项选择题 以下是序列密码或流密码算法的是( )。

A.SM2算法

B.SM3算法

C.SM4算法

D.ZUC算法

1124

多项选择题 下列不属于序列密码的是( )。

A.DES

B.ZUC

C.AES

D.ECC

1125

单项选择题 RC4是一个典型的基于( )数组变换的序列密码。

A.线性

B.非线性

C.同步

D.异步

1126

单项选择题 m序列是( )移位寄存器序列的简称。

A.最长线性

B.最短线性

C.最长非线性

D.最短非线性

1127

单项选择题 以下密码算法不属于序列密算法的是( )。

A.ZUC

B.RC4

C.A5

D.IDEA

1128

多项选择题 序列密码算法有( )。

A.ZUC

B.RC4

C.AES

D.DES

1129

多项选择题 基于祖冲之算法的完整性算法工作流程中的步骤有( )。

A.初始化

B.函数扩展

C.产生密钥流

D.计算MAC

1130

多项选择题 下列属于序列密码算法的是( )。

A.RC4

B.A5

C.SEAL

D.SNOW2.0

1131

多项选择题 自同步序列密码的特性是( )。

A.自同步序列

B.有限的错误传播

C.加解密速度较快

D.消除明文统计特性

1132 单项选择题 一个同步流密码具有很高的密码强度主要取决于( )。

A.密钥流生成器的设计

B.密钥长度

C.明文长度

D.密钥复杂度

1133

单项选择题 ZUC-256的设计目标是针对( )的应用环境下提供256比特的安全性。

A.3G

B.4G

C.5G

D.2G

1134

单项选择题 我国( )被采纳为新一代宽带无线移动通信系统(LTE)国际标准。

A.ZUC算法

B.SM2算法

C.SM3算法

D.SM4算法

1135

多项选择题 通过祖冲之序列密码算法,能实现信息的( )。

A.机密性

B.完整性

C.真实性

D.不可否认性

1136

判断题 采用Feistel结构的密码算法的加解密过程具有相似性。

正确

错误

1137

判断题 SHA-1生成的杂凑值的长度为160比特bit。

正确

错误

1138

判断题 SHA-1的输入消息分组长度为218比特bit。

正确

错误

1139

判断题 SHA-1的输出值的长度为152比特bit。

正确

错误

1140

判断题 SHA-256的输入消息以512比特bit的分组为单位处理。

正确

错误

1141

判断题 SHA-256的输出为256bit的杂凑值。

正确

错误

1142

判断题 SM3密码杂凑算法和SHA-256的消息字介入方式相同。

正确

错误

1143

判断题 SM3密码杂凑算法和SHA-256都是MD结构。

正确

错误

1144

判断题 SM3密码杂凑算法和SHA-256的压缩函数完全相同。

正确

错误

1145

判断题 根据目前公开的分析结果,SM3密码杂凑算法的安全性高于SHA-1。

正确

错误

1146

判断题 SM3密码杂凑算法中的P置换是线性运算。

正确

错误

1147

判断题 SM3密码杂凑算法一共有2个置换函数。

正确

错误

1148

判断题 SM3密码杂凑算法的消息扩展过程一共生成128个消息字。

正确

错误

1149

判断题 生日攻击是一种密码学攻击手段,基于概率论中生日问题的数学原理。SM3密码杂凑算法可以抵抗生日攻击。

正确

错误

1150

判断题 SM3密码杂凑算法的布尔函数输出2个字。

正确

错误

1151

判断题 SM3密码杂凑算法的轮函数每次更新2个字。

正确

错误

1152

判断题 SM3密码杂凑算法的前16轮使用全异或的布尔函数。

正确

错误

1153

判断题 SM3密码杂凑算法可以用来加解密数据。

正确

错误

1154

判断题 SM3密码杂凑算法不是单向函数。

正确

错误

1155

判断题 SM3密码杂凑算法的字长为16比特。

正确

错误

1156

判断题 SM3密码杂凑算法的前16轮采用非线性的布尔函数。

正确

错误

1157

判断题 SM3密码杂凑算法不能用来做数据完整性检测。

正确

错误

1158

多项选择题 下列选项中可能涉及密码杂凑运算的是( )。

A.消息机密性

B.消息完整性

C.消息鉴别码

D.数字签名

1159

多项选择题 密码杂凑算法的基本安全属性有( )。

A.抗碰撞攻击

B.抗原像攻击

C.抗第二原像攻击

D.抗多个碰撞攻击

1160

单项选择题 以下算法采用不可逆的数学运算的是( )。

A.RC4

B.IDEA

C.DES

D.MD5

1161

单项选择题 关于杂凑函数下列描述有错误的是( )。

A.杂凑函数的输入长度固定

B.杂凑函数的输出长度固定

C.杂凑函数可用于数字签名方案

D.杂凑函数可用于消息完整性机制

1162

多项选择题 MD5算法主要包括的步骤有( )。

A.附加填充位

B.初始化链接变量

C.分组处理

D.执行步函数

1163

判断题 SM3密码杂凑算法消息字的存储采用小端形式,左边为低有效位,右边为高有效位。

正确

错误

1164

判断题 SM3密码杂凑算法的消息填充方式和SHA-256基本相同。

正确

错误

1165

判断题 SM3密码杂凑算法中没有使用循环移位运算。

正确

错误

1166

判断题 SM3密码杂凑算法的消息分组长度是256比特。

正确

错误

1167

单项选择题 下面( )不是杂凑函数的主要应用。

A.文件完整性验证

B.数字签名

C.数据加密

D.身份鉴别协议

1168

单项选择题 SHA-1接收任何长度的输入消息,并产生长度为( )位的杂凑值。

A.64

B.160

C.512

D.128

1169

单项选择题 如果杂凑函数的函数值为64位,则对其进行生日攻击的代价为( )。

A.2^16

B.2^32

C.2^48

D.2^64

1170

单项选择题 对于一个给定的杂凑函数H,其单向性是指( )。

A.对于给定的杂凑函数H,找到满足 H(x)=h 的 x 在计算上是不可行的

B.对于给定的分组 x,找到满足 x ≠ y 且 H(x)=H(y)的 y 在计算上是不可行的

C.找到任何满足 H(x)=H(y)的(x,y)在计算上是不可行的

D.以上说法都不对

1171

单项选择题 MD5算法输出报文杂凑值的长度为( )。

A.120

B.128

C.144

D.160

1172

判断题 SM3密码杂凑算法的杂凑值长度是消息分组长度的一半。

正确

错误

1173

单项选择题 SM3是()算法。

A.分组密码

B.公钥密码

C.数字签名

D.密码杂凑函数

1174

单项选择题 SM3密码杂凑算法的链接变量长度为()比特。

A.128

B.224

C.256

D.512

1175

单项选择题 SM3密码杂凑算法的压缩函数一共()轮。

学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

消息分组长度是256比特。

正确

错误

1167

单项选择题 下面( )不是杂凑函数的主要应用。

A.文件完整性验证

B.数字签名

C.数据加密

D.身份鉴别协议

1168

单项选择题 SHA-1接收任何长度的输入消息,并产生长度为( )位的杂凑值。

A.64

B.160

C.512

D.128

1169

单项选择题 如果杂凑函数的函数值为64位,则对其进行生日攻击的代价为( )。

A.2^16

B.2^32

C.2^48

D.2^64

1170

单项选择题 对于一个给定的杂凑函数H,其单向性是指( )。

A.对于给定的杂凑函数H,找到满足 H(x)=h 的 x 在计算上是不可行的

B.对于给定的分组 x,找到满足 x ≠ y 且 H(x)=H(y)的 y 在计算上是不可行的

C.找到任何满足 H(x)=H(y)的(x,y)在计算上是不可行的

D.以上说法都不对

1171

单项选择题 MD5算法输出报文杂凑值的长度为( )。

A.120

B.128

C.144

D.160

1172

判断题 SM3密码杂凑算法的杂凑值长度是消息分组长度的一半。

正确

错误

1173

单项选择题 SM3是()算法。

A.分组密码

B.公钥密码

C.数字签名

D.密码杂凑函数

1174

单项选择题 SM3密码杂凑算法的链接变量长度为()比特。

A.128

B.224

C.256

D.512

1175

单项选择题 SM3密码杂凑算法的压缩函数一共()轮。

学习路线:

这个方向初期比较容易入门一些,掌握一些基本技术,拿起各种现成的工具就可以开黑了。不过,要想从脚本小子变成黑客大神,这个方向越往后,需要学习和掌握的东西就会越来越多以下是网络渗透需要学习的内容:

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-ih4nKw2g-1713203935355)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

984

984

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?