总结

虽然面试套路众多,但对于技术面试来说,主要还是考察一个人的技术能力和沟通能力。不同类型的面试官根据自身的理解问的问题也不尽相同,没有规律可循。

上面提到的关于这些JAVA基础、三大框架、项目经验、并发编程、JVM及调优、网络、设计模式、spring+mybatis源码解读、Mysql调优、分布式监控、消息队列、分布式存储等等面试题笔记及资料

有些面试官喜欢问自己擅长的问题,比如在实际编程中遇到的或者他自己一直在琢磨的这方面的问题,还有些面试官,尤其是大厂的比如 BAT 的面试官喜欢问面试者认为自己擅长的,然后通过提问的方式深挖细节,刨根到底。

===========================================================================

证书的费用

加解密计算

降低了访问速度

有些企业的做法是:包含敏感数据的请求才使用HTTPS,其他保持使用HTTP

=============================================================================

总的可以分为3大阶段

① TCP的3次握手

② TLS的连接

③ HTTP请求和响应

===========================================================================================

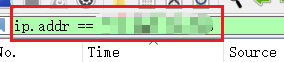

wireshark 抓包

tcp port 443控制端口

ip.addr == xxx.xxx.xxx.xxx

TLS1.2 的连接大概有10大步骤:(图中省略了中间产生的一些ACK确认)

-

TLS的版本号

-

支持的加密组件 (Cipher Suite) 列表

加密组件是指所使用的加密算法及密钥长度等

- 一个随机数 (Client Random)

-

TLS的版本号

-

选择的加密组件

是从接收到的客户端加密组件列表中挑选出来的

- 一个随机数 (Server Random)

- 服务器的公钥证书(被CA签名过的)

- 用以实现ECDHE算法的其中一个参数 (Server Params)

ECDHE是一种密钥交换算法

为了防止伪造,Server Params 经过了服务器私钥签名

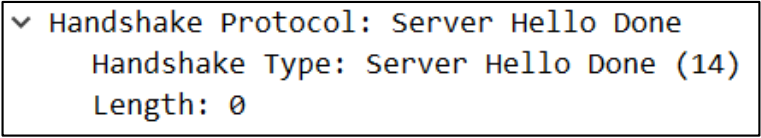

- 告知客户端:协商部分结束

目前为止,客户端和服务器之间通过明文共享了

- Client Random、Server Random、Server Params

而且,客户端也已经拿到了服务器的公钥证书,接下来,客户端会验证证书的真实有效性

- 用以实现ECDHE算法的另一个参数 (Client Params)

目前为止,客户端和服务器都拥有了ECDHE算法需要的2个参数:Server Params、Client Params

客户端、服务器都可以

-

使用ECDHE算法根据Server Params、Client Params计算出一个新的随机密钥串:Pre-master secret

-

然后结合 Client Random、Server Random、Pre-master secret 生成一个主密钥

-

最后利用主密钥衍生出其他密钥:客户端发送用的会话密钥、服务器发送用的会话密钥等

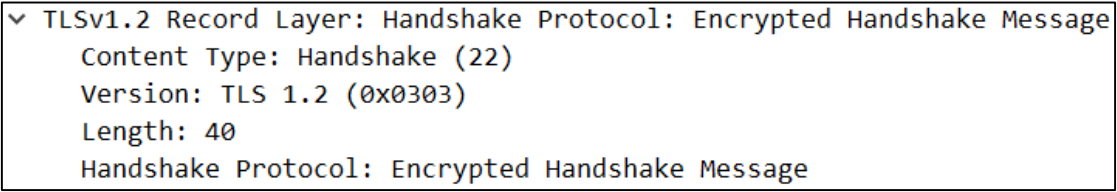

- 告知服务器:之后的通信会采用计算出来的会话密钥进行加密

-

包含连接至今全部报文的整体校验值(摘要),加密之后发送给服务器

-

这次握手协商是否成功,要以服务器是否能够正确解密该报文作为判定标准

⑨ Change Cipher Spec ⑩ Finished

-

到此为止,客户端服务器都验证加密解密没问题,握手正式结束

-

后面开始传输加密的HTTP请求和响应

=====================================================================================

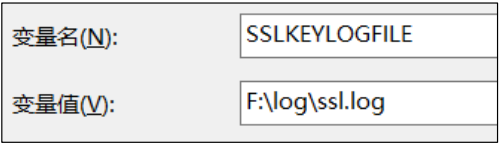

设置环境变量SSLKEYLOGFILE(浏览器会将key信息导出到这个文件)

设置完成后,最好重启一下操作系统

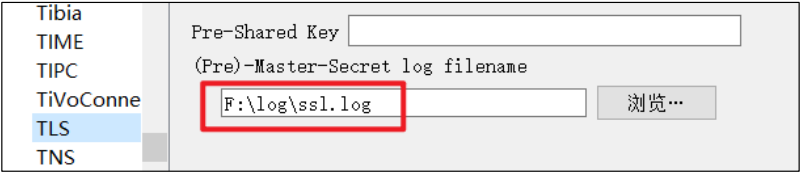

在Wireshark中选择这个文件

- 编辑 → 首选项 → Protocols → TLS

如果环境变量不管用,可以直接设置浏览器的启动参数>

=============================================================================

一个生成免费证书的网站: https://freessl.org/

环境:Tomcat9.0.34、JDK1.8.0_251

首先,使用JDK自带的 keytool 生成证书

最后

金三银四马上就到了,希望大家能好好学习一下这些技术点

学习视频:

大厂面试真题:

片转存中…(img-P13uJEDS-1715612116421)]

大厂面试真题:

[外链图片转存中…(img-uOyxSySf-1715612116421)]

1872

1872

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?