通常需要将网络设备设定成监听模式,就可以截获网络上所传输的信息。

这是渗透测试使用最好的方法。

网络监听原理

由于无线网络中的信号是以广播模式发送,所以用户就可以在传输过程中截获到这些信息。但是,如果要截获到所有信号,则需要将无线网卡设置为监听模式。只有在这种模式下,无线网卡才能接收到所有流过网卡的信息。本节将介绍网络监听原理。

网卡的工作模式

无线网卡是采用无线信号进行数据传输的终端。

无线网卡通常包括4种模式,分别是广播模式、多播模式、直接模式和混杂模式。

如果用户想要监听网络中的所有信号,则需要将网卡设置为监听模式。

监听模式就是指混杂模式,下面将对网卡的几种工作模式进行详细介绍。

(

1

)广播模式(

Broad Cast Model

):它的物理地址(

Mac

)是0Xffffff的帧为广播帧,工作在广播模式的网卡接收广播帧。

(

2

)多播传送(

MultiCast Model

):多播传送地址作为目的物理地址的帧可以被组内的其他主机同时接收,而组外主机却接收不到。但是,如果将网卡设置为多播传送模式,它可以接收所有的多播传送帧,而不论它是不是组内成员。

(

3

)直接模式(

Direct Model

):工作在直接模式下的网卡只接收目的地址是自己Mac

地址的帧。

(

4

)混杂模式(

Promiscuous Model

):工作在混杂模式下的网卡接收所有的流过网卡的帧,通信包捕获程序就是在这种模式下运行的。网卡的默认工作模式包含广播模式和直接模式,即它只接收广播帧和发给自己的帧。如果采用混杂模式,一个站点的网卡将接收同一网络内所有站点所发送的数据包。这样,就可以到达对于网络信息监视捕获的目的。

工作原理

由于在

WiFi

网络中,无线网卡是以广播模式发射信号的。

当无线网卡将信息广播出去后,所有的设备都可以接收到该信息。

但是,在发送的包中包括有应该接收数据包的正确地址,并且只有与数据包中目标地址一致的那台主机才接收该信息包。

所以,如果要

想接收整个网络中所有的包时,需要将无线网卡设置为混杂模式

。

WiFi

网络由无线网卡、无线接入点(

AP

)、计算机和有关设备组成在该网络中,正常情况下每个客户端在接收数据包时,只能接收发给自己网卡的数据。

如果要开启监听模式,将会收到所有主机发出去的信号。

大部分的无线网卡都支持在Linux下设置为混杂模式,但是如果无线网卡的功率小的话,发射和接收信号都比较弱。

如果用户捕获远距离的数据包,接收到的信号又强,则建议使用一个功率较大的无线网卡。如拓实G618和拓实

N95

,都是不错的大功率无线网卡。

使用iwconfig 命令查看无线网络的详细信息。

其中,iwconfig

命令的语法格式如下所示。

iwconfig [interface]

在该语法中,

interface

表示网络接口名称。

用户也可以不指定单个网络接口,查看所有接口的详细信息。

root@localhost:~# iwconfig

wlan2 IEEE 802.11bgn ESSID:“Test”

Mode:Managed Frequency:2.412 GHz Access Point: 14:E6:E4:AC:FB:20

Bit Rate=28.9 Mb/s Tx-Power=30 dBm

Retry long limit:7 RTS thr:off Fragment thr:off

Encryption key:off

Power Management:on

Link Quality=70/70 Signal level=-39 dBm

Rx invalid nwid:0 Rx invalid crypt:0 Rx invalid frag:0

Tx excessive retries:0 Invalid misc:7 Missed beacon:0

lo no wireless extensions.

eth0 no wireless extensions.

从输出的信息中可以看到,显示了本机中所有网络接口。

其中,wlan2是无线网卡的详细配置

由于iwconfig命令主要是用来查看无线接口的配置信息,所以在输出的信息中没有显示有线网络接口eth0的详细信息

。

如果用户想查看的话,可以使用ifconfig

命令。该命令的语法格式如下所示。

ifconfig [interface]

在以上语法中,

interface

选项表示指定的网络接口。使用

ifconfig

命

令时,可以指定

interface

参数,也可以不指定。如果指定的话,只显示

指定接口的配置信息;如果不指定的话,显示所有接口的配置信息。如

下所示。

root@localhost:~# ifconfig

eth0 Link encap:Ethernet HWaddr 00:0c:29:62:ea:43

inet addr:192.168.6.105 Bcast:255.255.255.255 Mask:255.255.255.0

inet6 addr: fe80::20c:29ff:fe62:ea43/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:47075 errors:0 dropped:0 overruns:0 frame:0

TX packets:37933 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:49785671 (47.4 MiB) TX bytes:5499271 (5.2 MiB)

Interrupt:19 Base address:0x2000

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

inet6 addr: ::1/128 Scope:Host

UP LOOPBACK RUNNING MTU:65536 Metric:1

RX packets:10439 errors:0 dropped:0 overruns:0 frame:0

TX packets:10439 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:1063248 (1.0 MiB) TX bytes:1063248 (1.0 MiB)

wlan2 Link encap:Ethernet HWaddr 00:c1:40:95:11:15

UP BROADCAST MULTICAST MTU:1500 Metric:1

RX packets:0 errors:0 dropped:0 overruns:0 frame:0

TX packets:0 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:0 (0.0 B) TX bytes:0 (0.0 B)

从以上输出信息中可以看到,显示了本机中

4

个接口的配置信息。

其中,

eth0

接口是指本地的第一个有线网卡信息;

lo

接口表示本地回环

地址接口信息。

设置监听模式

通过前面的详细介绍,用户可以知道如果要捕获所有包,必须要将无线网卡设置为监听模式。本节将介绍如何设置监听模式。

Aircrack-ng工具介绍

Aircrack-ng

是一个与

802.11

标准的无线网络分析有关的安全软件,

主要功能包括网络侦测、数据包嗅探、

WEP

和

WPA/WPA2-PSK

破解。

Aircrack-ng

工具可以工作在任何支持监听模式的无线网卡上,并嗅探

802.11a

、

802.11b

、

802.11g

的数据。下面将对该工具进行详细介绍。

Aircrack-ng

是一个套件,在该套件中包括很多个小工具,如表

3-2

所

示。

Aircrack-ng套件包名称

aircrack-ng

破解

WEP

,以及

WPA

(字典攻击)密钥

airdecap-ng

通过已知密钥来解密

WEP

或

WPA

嗅探数据

airmon-ng

将网卡设定为监听模式

aireplay-ng

数据包注入工具(

Linux

和

Windows

使用

CommView

驱动程序)

airodump-ng

数据包嗅探,将无线网络数据输送到

PCAP

或

IVS

文件并显示网络信息

airtun-ng

创建虚拟管道

airolib-ng

保存、管理

ESSID

密码列表

packetforge-ng

创建数据包注入用的加密包

Tools

混合、转换工具

airbase-ng

软件模拟

AP

airdecloak-ng

消除

pcap

文件中的

WEP

加密

airdriver-ng

无线设备驱动管理工具

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

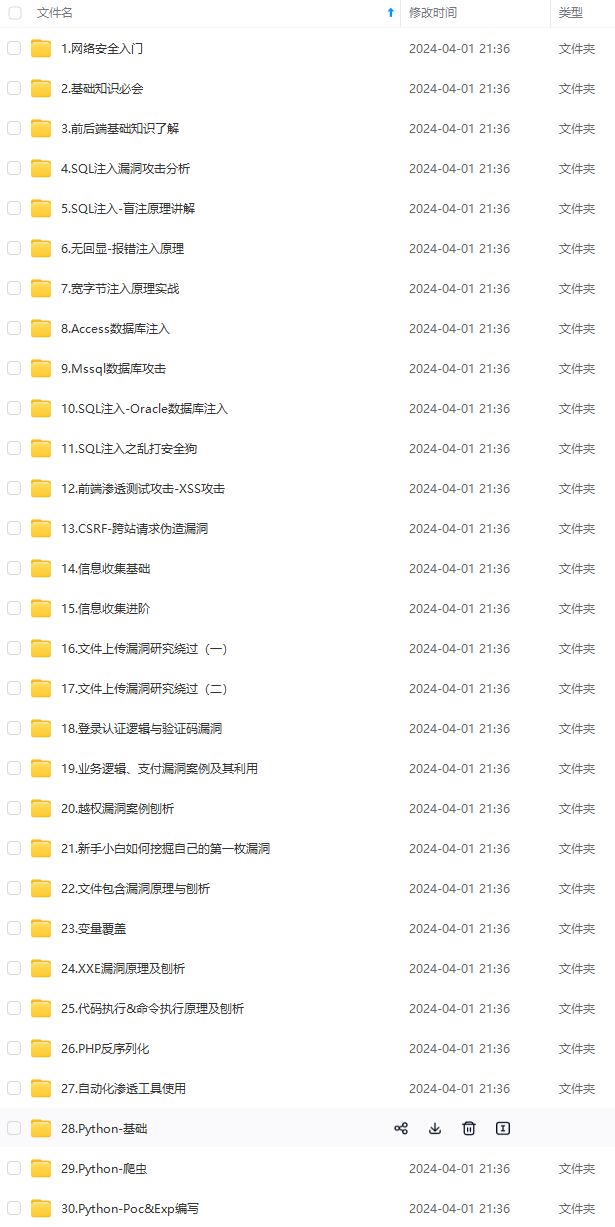

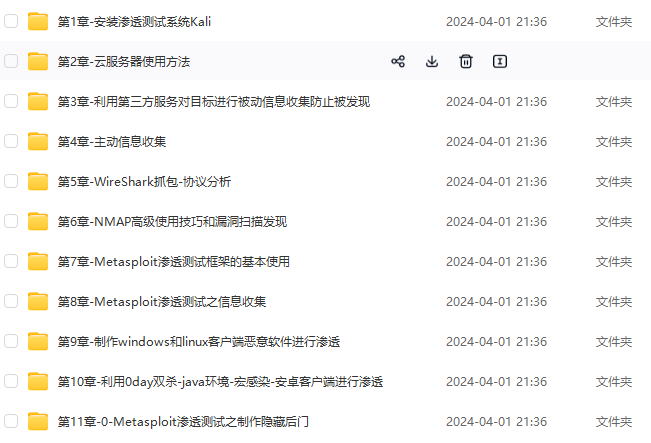

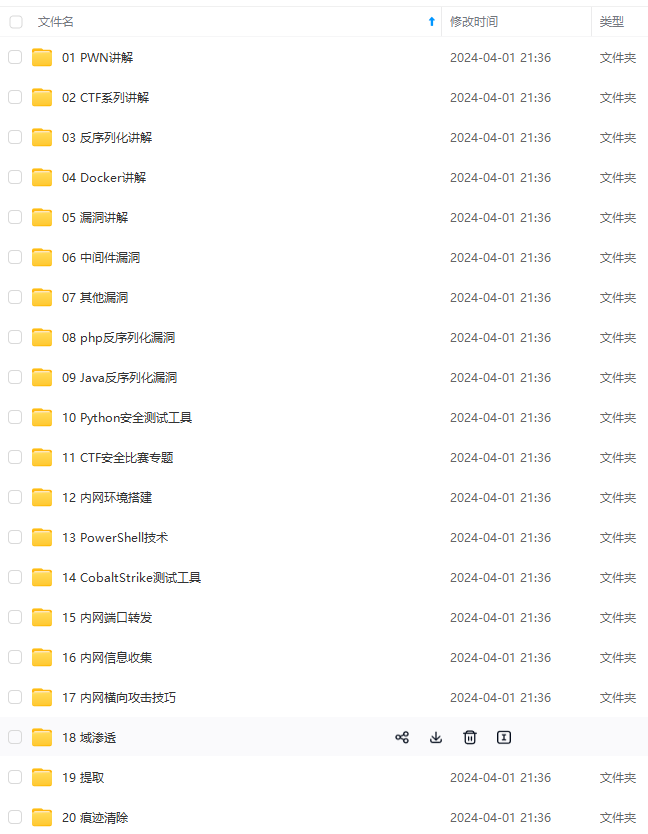

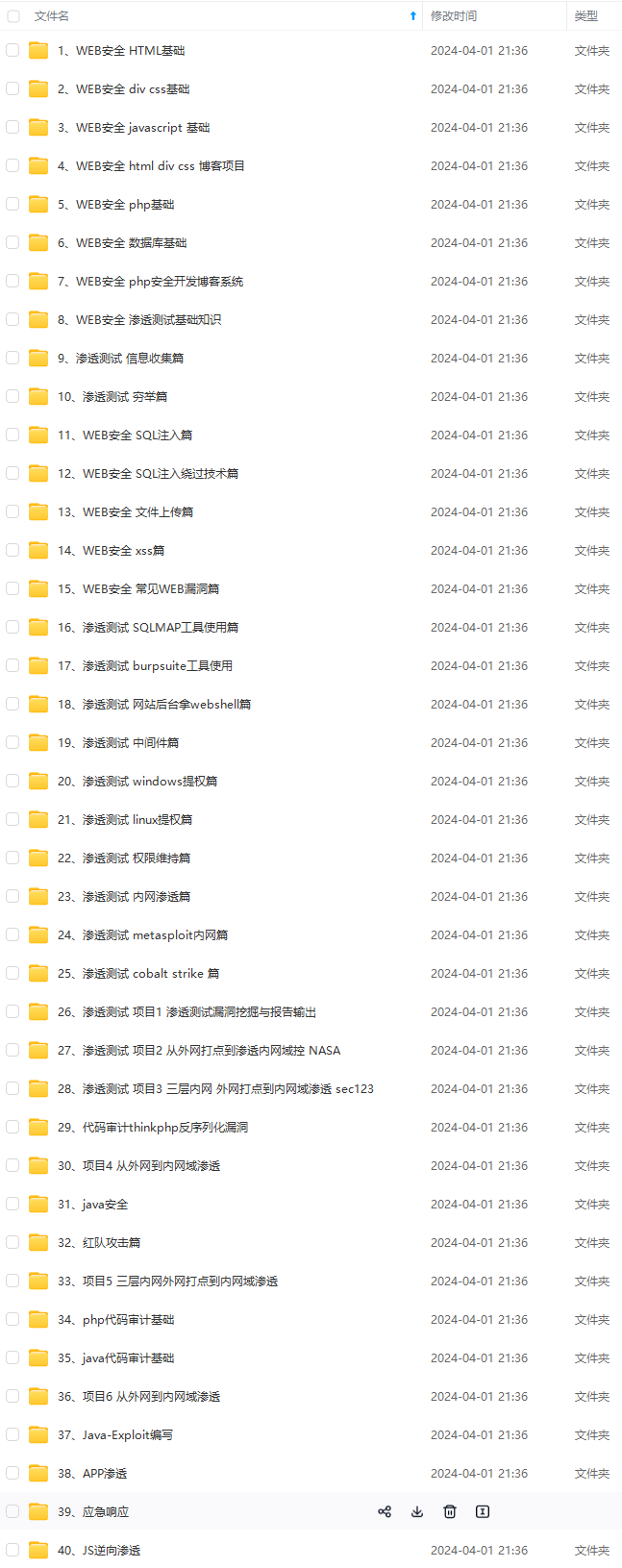

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

一个人可以走的很快,但一群人才能走的更远。如果你从事以下工作或对以下感兴趣,欢迎戳这里加入程序员的圈子,让我们一起学习成长!

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新**

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

[外链图片转存中…(img-aqBAExAE-1712141403770)]

一个人可以走的很快,但一群人才能走的更远。如果你从事以下工作或对以下感兴趣,欢迎戳这里加入程序员的圈子,让我们一起学习成长!

AI人工智能、Android移动开发、AIGC大模型、C C#、Go语言、Java、Linux运维、云计算、MySQL、PMP、网络安全、Python爬虫、UE5、UI设计、Unity3D、Web前端开发、产品经理、车载开发、大数据、鸿蒙、计算机网络、嵌入式物联网、软件测试、数据结构与算法、音视频开发、Flutter、IOS开发、PHP开发、.NET、安卓逆向、云计算

3038

3038

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?