关键注册表项如下(.reg):

[HKEY_LOCAL_MACHINE\SOFTWARE\Classes\WOW6432Node\CLSID{79ECA078-17FF-726B-E811-213280E5C831}\InProcServer32]

@=“C:\YouPath\YouDll.dll”

reg add “HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\ShellServiceObjectDelayLoad” /v “Web Event Logger” /t REG_SZ /d “{79ECA078-17FF-726B-E811-213280E5C831}” /f

对应的注册表项指向了恶意的DLL文件。然而,该恶意软件家族的多个样本使用了第二个注册表键来实现持久性,该键指向我们之前描述的CLSID,例如以下示例:

在这种情况下,注册表键HKEY_CLASSES_ROOT\WOW6432Node\CLSID{79ECA078-17FF-726B-E811-213280E5C831}\InprocServer32\Default 指向恶意的DLL文件C:\ Windows \ SysWow64 \ Iimgdcia.dll。

第二个注册表项HKEY_LOCAL_MACHINE\SOFTWARE\WOW6432Node\Microsoft\Windows\CurrentVersion\ShellServiceObjectDelayLoad\Web Event Logger 指向之前的CLSID {79ECA078-17FF-726B-E811-213280E5C831},它用于加载了恶意的DLL文件。

ShellServiceObjectDelayLoad注册表项(ShellServiceObjectDelayLoad的一部分),结合Berbew在此处使用的Web Event Logger子键,经常被用于启动真实的webcheck.dll的加载。这个DLL的任务是监控Internet Explorer应用程序中的网站。

先前使用的WebCheck注册表键的CLSID是{E6FB5E20-DE35-11CF-9C87-00AA005127ED}。然而,在某些情况下,现在使用的CLSID是{08165EA0-E946-11CF-9C87-00AA005127ED}。这两个CLSID都负责加载webcheck.dll,并被恶意软件样本滥用。

RATs远控木马

CLSID {89565275-A714-4a43-912E-978B935EDCCC}似乎被各种远程访问工具(RATs)广泛使用。根据我们的观察,这个CLSID主要与RemcosRAT和AsyncRAT等家族有关。然而,我们也遇到了BitRAT样本使用该CLSID的情况。思科Talos的研究人员发现与SugarGh0st RAT恶意软件相关的这个CLSID活动。

在大多数情况下,与该CLSID持久性相关的DLL是dynwrapx.dll。这个DLL在GitHub上的一个存储库中被发现,但目前不可用,然而这个DLL源自一个名为DynamicWrapperX的项目(在VirusTotal上首次出现于2010年)。它执行shellcode以将RAT注入进程中。

类似的情况是CLSID {26037A0E-7CBD-4FFF-9C63-56F2D0770214}。与该CLSID持久性相关的DLL是dbggame.dll。这个DLL于2012年首次上传到VirusTotal,被各种类型的恶意软件使用,包括XiaoBa等勒索软件。

DarkMe RAT

最后,从使用此技术的 RAT 来看,从 2023 年 12 月下旬到 2024 年 2 月,趋势科技零日计划团队 发现了CVE-2024-21412漏洞相关的各种事件。在这些活动期间,活跃的活动正在分发DarkMe RAT。在整个感染过程中,主要目标是逃避 Microsoft Defender SmartScreen 并将受害者引入 DarkMe 恶意软件。

TrendMicro 分析强调,Darkme RAT 样本利用了 CLSID{74A94F46-4FC5-4426-857B-FCE9D9286279}执行 RAT 的最终加载。然而,我们已经注意到使用其他 CLSID 来实现持久性,包括{D4D4D7B7-1774-4FE5-ABA8-4CC0B99452B4}在这个样本中。

此外,为了保证 DLL 的执行,它们使用 Autorun 键生成一个注册表项。该密钥的目标是使用以下命令启动 CLSID运行dll32.exe和/斯塔参数,用于加载 COM 对象,在本例中为先前创建的恶意 COM 对象。

事件 ID: 13 事件类型: SetValue 详细信息: %windir%\SysWOW64\rundll32.exe /sta {D4D4D7B7-1774-4FE5-ABA8-4CC0B99452B4}“USB_Module” 目标对象: HKU\S-1-5-21-575823232-3065301323-1442773979 -1000\Software\Microsoft\Windows\CurrentVersion\Run\RunDllModule

Allaple蠕虫家族

在执行期间部署多个指向恶意 DLL 的 COM 对象

广告软件

Citrio 是 Catalina Group 设计的广告软件 Web 浏览器,在其最新版本中使用COM 对象来持久保留 CLSID{F4CBF20B-F634-4095-B64A-2EBCDD9E560E}。它会释放几个有害的 DLL,其中一个伪装成 Google Update(goopdate.dll),也称为 psuser.dll,它具有在系统上建立服务并使用 COM 对象进行持久化的能力。

常用于存储恶意负载的文件夹

到目前为止,我们看到的大多数恶意DLL通常存储在C:\ Users \ \ AppData \ Roaming \目录中。通常在此目录下创建子文件夹,其中最常见的包括:

\qmacro

\mymacro

\MacroCommerce

\Plugin

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

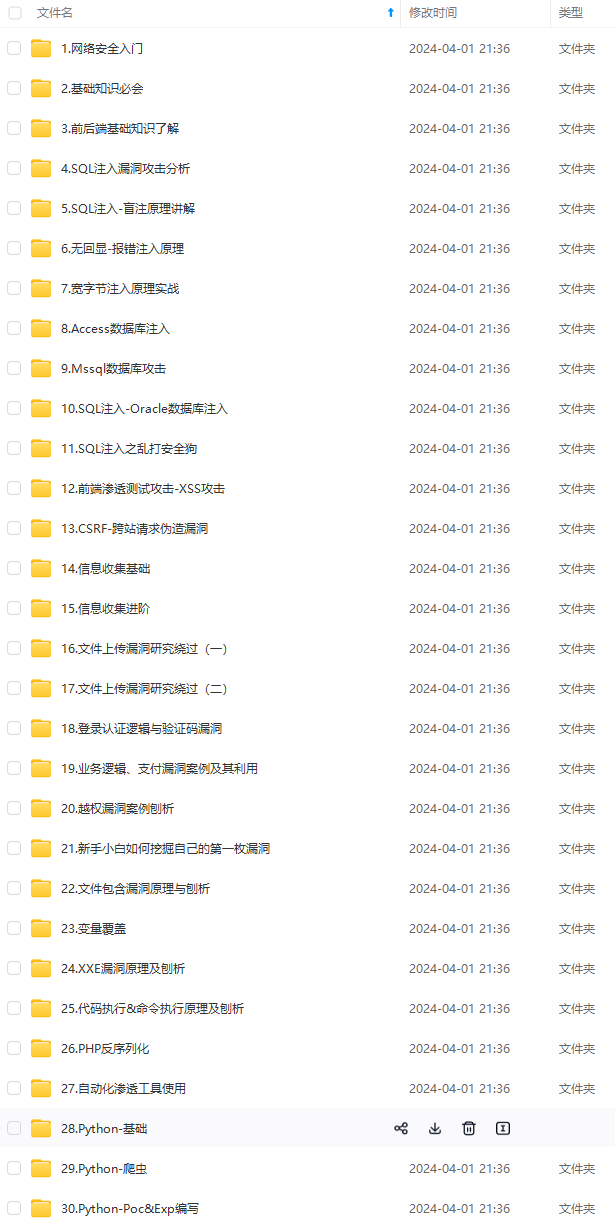

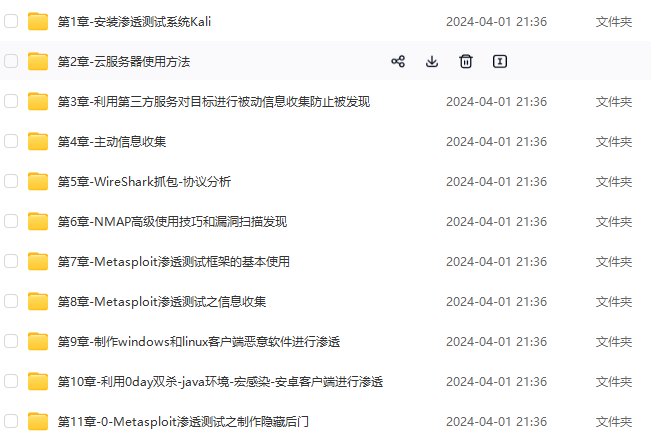

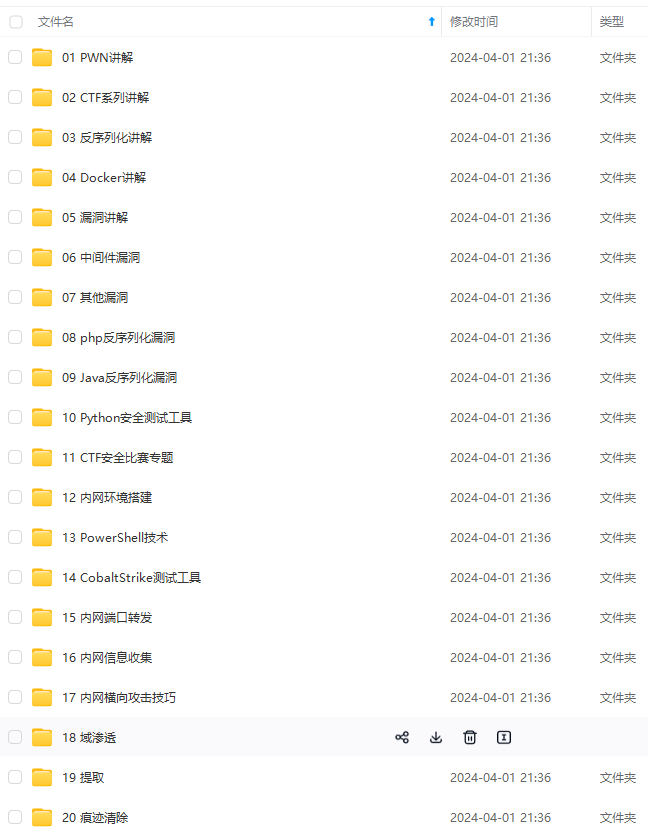

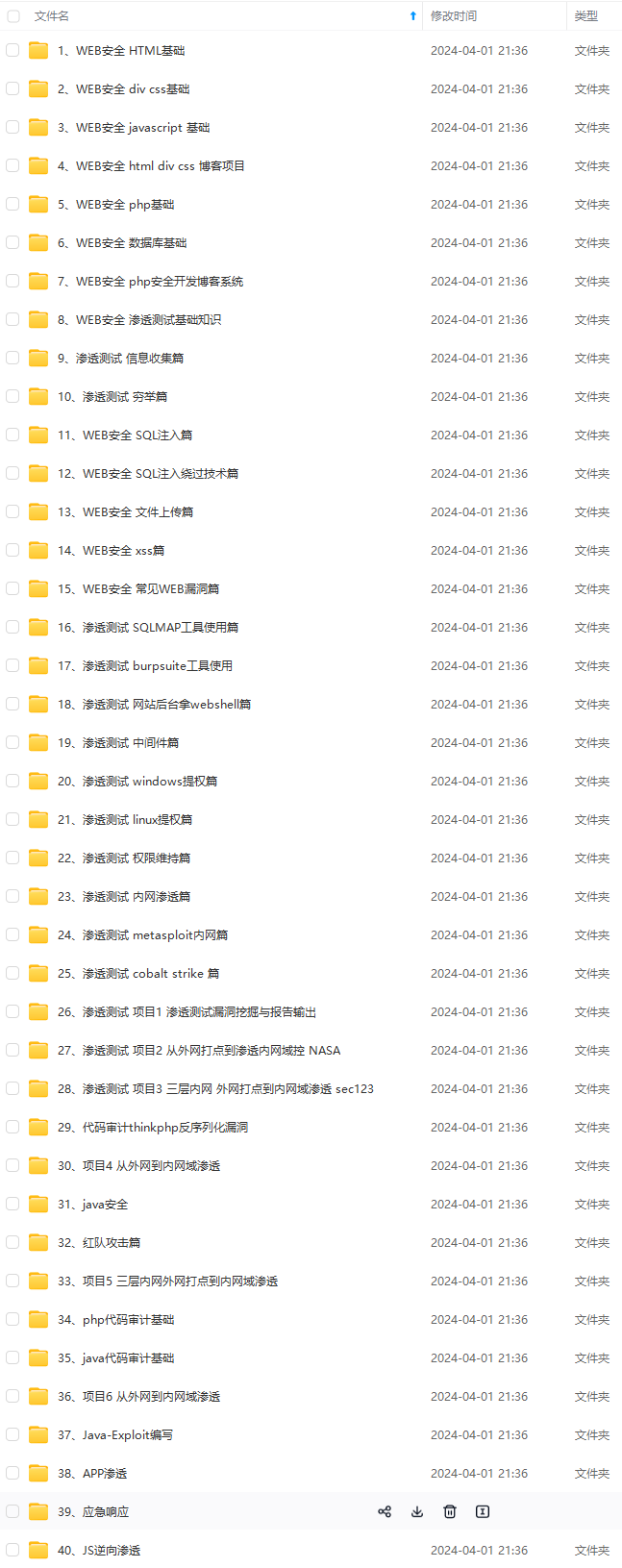

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

解视频,并且后续会持续更新**

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

[外链图片转存中…(img-xStCGbew-1712650431965)]

7万+

7万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?