SAE握手支持使用ECC(椭圆曲线离散对数密码)和FFC(具有素数模乘群的有限域密码)两种方式生成密钥元素P。下面以ECC(椭圆曲线离散对数密码)为例介绍密钥元素P的生成过程。在交互双方进行Commit阶段之前需要先生成一个密钥元素P。交互双方通过计算将PSK(预共享密钥)转换为椭圆曲线上的一个有效点,而这个有效点就被称为密钥元素P。

密钥元素P来自蜻蜓密钥交换,它的生成条件是:

•双方在带外机制中建立的共享密钥PSK;

•协商好的相同域参数集;

•双方的MAC地址。

生成过程:密钥元素P的生成过程源于蜻蜓密钥交换中的搜索与啄食(hunting-and-pecking)技术。首先使用交互双方的MAC、增量计数器Counter以及预共享密钥PSK进行散列计算,并将散列计算的结果作为Seed的输入。在得到Seed后,将Seed作为密钥衍生函数KDF的输入,使用密钥衍生函数KDF计算出一个椭圆曲线上可能的点的x坐标。如果将这个x坐标输入椭圆曲线方程后检查y值在方程中是否存在有效解(点(x,y)满足方程且在椭圆曲线上生成一个有效的点)并且增量计数器Counter大于40(为了抵御侧信道攻击与定时攻击),则密钥元素P为(x,y)。否则递增增量计数器Counter,并尝试使用新生成的Seed来找到y。

| 算法1:密钥元素P的产生 |

| found=0 counter=1 Length=len§ base=password do{ pwd-seed=Hash(MAX(A-MAC,B-MAC) |

其中:

•Hash:哈希函数

•KDF:密钥导出函数

•符号G来表示群的生成函数,符号q来表示G函数的阶数。

•素数p确定一个素数域GF§,椭圆曲线定义方程为

y2=x3*+ax+b mod p*

其中a、b、p的取值取决于所使用的椭圆曲线。

•对于点(x,y),要求0<x<p, 0<y<p,且x与y满足方程 y2=x3*+ax+b mod p,*并且生成的点是曲线上一个有效点(即该点不是无穷远处的点),满足以上要求则认为点(x,y)有效。(验证过程见算法2)

| 算法2:有效点的验证 |

| y=sqrt(x3+ax+b) mod p if (LSB(save)==LSB(y)) then PWE=(x,y) else PWE=(x,p-y) |

生成的密钥元素P将用于下一步 Commit阶段中某些关键信息的生成。

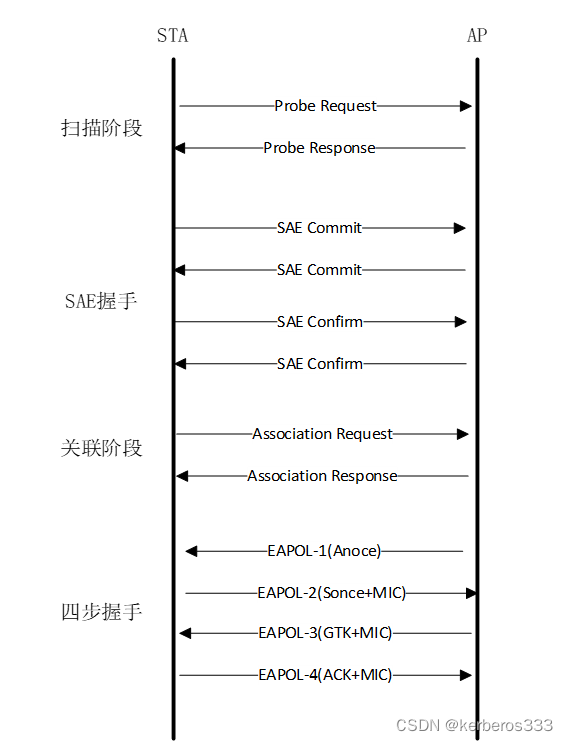

假设交互双方分别为Alice和Bob,SAE交互过程如图2-2所示。

图2-2 SAE交互过程

二、 Commit(提交)阶段

在SAE握手中,认证请求可以被参与交互的任何一方主动发起。但在实际的无线网络交互过程中,通常由STA发起认证请求。以Alice与Bob之间的交互为例,Alice发出认证请求,并使用一个随机数rA∈[2,q-1]和随机生成的掩码mA∈[2,q-1]生成SA标量和EA元素。生成过程如下:

SA=(rA+mA*)*mod q

EA=-mA**P*

Alice在生成标量SA与元素EA之后随即将掩码mA进行不可逆地删除,并自动将标量SA与元素EA通过一个Commit(提交)帧(如图2-3所示)发送给Bob。

图2-3 Commit帧

Bob在接收到Commit帧之后首先验证接收到的标量SA是否在有效范围[2,q-1]内,元素EA是否是椭圆曲线上的有效点,并据此判断元素EA是否包含非负整数和任何小于P的坐标。只要其中有一项被验证失败,握手将立刻被中止。基于椭圆曲线离散对数难解问题,仅通过给定的密钥元素P与元素EA无法逆向计算求出掩码mA。同样的,通过给定的q与标量SA也无法逆向计算求出rA+mA。

Bob用同样的方法利用随机数rB与掩码mB计算标量SB与元素EB后将掩码mB进行不可逆删除,并将标量SB与元素EB通过一个Commit帧发送给Alice。Alice验证通过后,双方计算出密钥点K。

K*=rA**•(SB**•P+EB**)=rB•(SA**•P+EA**)* =rA*•rB**•*P

三、 Confirm(确认)阶段

交互双方分别计算出密钥点K后,Alice将密钥点K对应的x坐标经过哈希运算后得到密钥κ,同时通过SA、SB、EA、EB计算握手概要值tr,Alice使用密钥κ对trA进行哈希变换生成cA,并通过一个Confirm帧(如图2-4所示)发送给Bob进行验证。Alice的计算过程如下:

κ=Hash(K)

trA=(SA、EA*、SB**、EB**)*

自我介绍一下,小编13年上海交大毕业,曾经在小公司待过,也去过华为、OPPO等大厂,18年进入阿里一直到现在。

深知大多数网络安全工程师,想要提升技能,往往是自己摸索成长,但自己不成体系的自学效果低效又漫长,而且极易碰到天花板技术停滞不前!

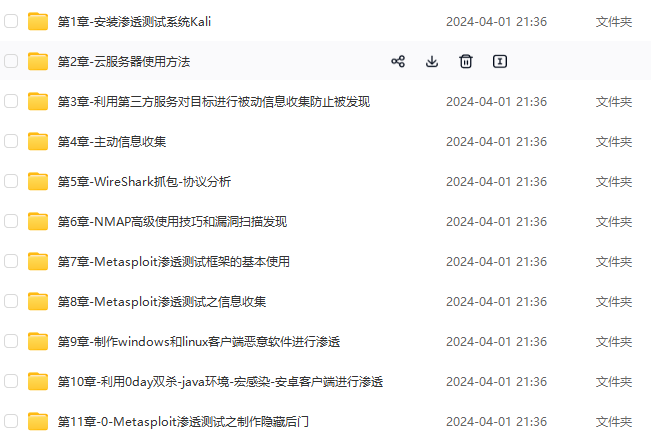

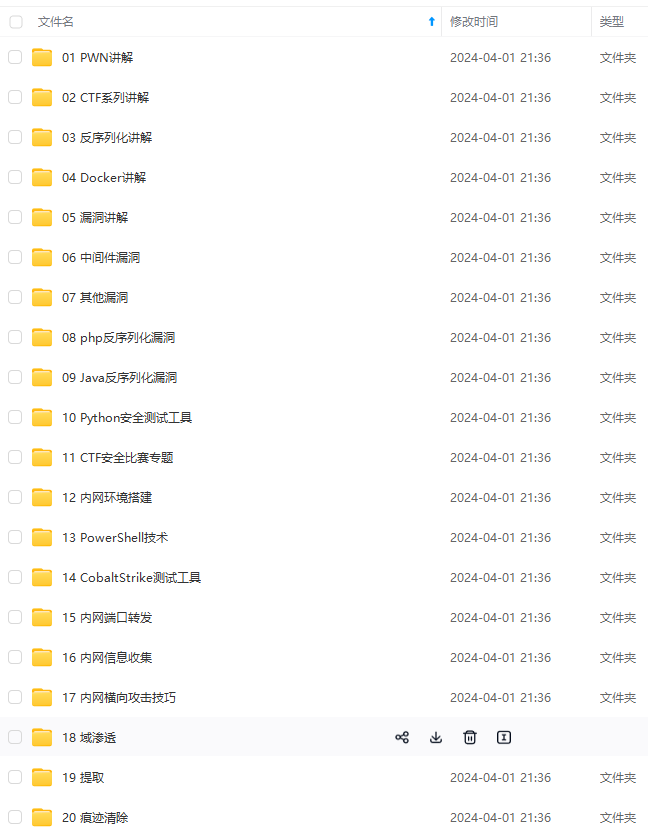

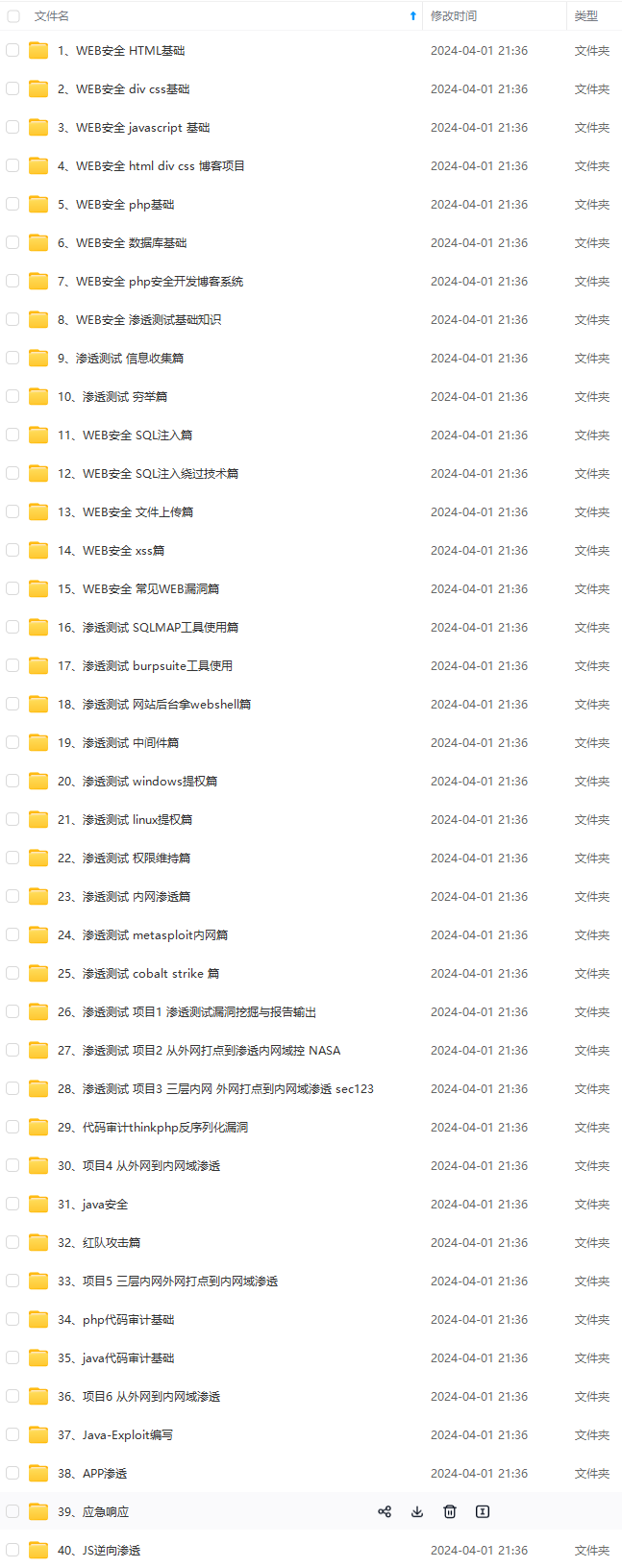

因此收集整理了一份《2024年网络安全全套学习资料》,初衷也很简单,就是希望能够帮助到想自学提升又不知道该从何学起的朋友。

既有适合小白学习的零基础资料,也有适合3年以上经验的小伙伴深入学习提升的进阶课程,基本涵盖了95%以上网络安全知识点,真正体系化!

由于文件比较大,这里只是将部分目录大纲截图出来,每个节点里面都包含大厂面经、学习笔记、源码讲义、实战项目、讲解视频,并且后续会持续更新

如果你觉得这些内容对你有帮助,可以添加VX:vip204888 (备注网络安全获取)

给大家的福利

零基础入门

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

因篇幅有限,仅展示部分资料

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

有限,仅展示部分资料

一个人可以走的很快,但一群人才能走的更远。不论你是正从事IT行业的老鸟或是对IT行业感兴趣的新人,都欢迎扫码加入我们的的圈子(技术交流、学习资源、职场吐槽、大厂内推、面试辅导),让我们一起学习成长!

[外链图片转存中…(img-5JOurGoQ-1712728874630)]

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?